|

| |||||||

Anleitungen, FAQs & Links: Anleitung: Maßnahmen zur Absicherung des RechnersWindows 7 Hilfreiche Anleitungen um Trojaner zu entfernen. Viele FAQs & Links zum Thema Sicherheit, Malware und Viren. Die Schritt für Schritt Anleitungen zum Trojaner entfernen sind auch für nicht versierte Benutzer leicht durchführbar. Bei Problemen, einfach im Trojaner-Board nachfragen - unsere Experten helfen kostenlos. Weitere Anleitungen zu Hardware, Trojaner und Malware sind hier zu finden. |

|

| | #1 |

| /// Malware-holic       | Anleitung: Maßnahmen zur Absicherung des Rechners Maßnahmen zur Absicherung des Rechners (Stand: Januar 2026) 1. Windows Alle systemrelevanten Empfehlungen beziehen sich auf Windows 11 (Version 25H2) mit Microsoft Defender. 1.1 Updates Aktualisierungen für Windows, Office & Co. von Microsoft dienen

Start > Einstellungen > Windows Update nachsehen. Für gewöhnlich lädt Windows die Updates automatisch herunter. Es schadet jedoch auch nicht, hin und wieder manuell nach Updates zu suchen, da so oft bestimmtes Updates schneller auf dem Gerät heruntergeladen und installiert werden. Vergewissere dich, dass unter Start > Einstellungen > Windows Update > Erweiterte Optionen die folgende Option eingeschaltet ist: Updates für andere Microsoft-Produkte erhalten 1.2 Nutzerrechte Ohne erhöhte Rechte ist es unter Windows oft sehr schwer bis unmöglich, Veränderungen am System vorzunehmen. Diesen Sachverhalt sollte man sich zu Nutze machen und nebem einem Nutzerkonto mit Adminrechten ein eingeschränktes Benutzerkonto ohne besondere Rechte einzurichten, um es Malware (Schadsoftware) im Alltag so schwer wie möglich zu machen. Unter Start > Einstellungen > Konten > Weitere Benutzer kann man neue Benutzerkonten anlegen. Folgende Konten sind empfehlenswert: "Adminkonto": Konto mit vollen Rechten (für Updates, Installationen und andere administrative Aufgaben) "Arbeitskonto": Konto mit eingeschränkten Rechten (für tägliche Aufgaben, Arbeiten und sämtliche Tätigkeiten im Internet) "Gastkonto": Konto mit eingeschränkten Rechten für "Gäste" (Freunde, Bekannte), die am PC einfache Aufgaben erledigen möchten/müssen. Selbstverständlich kannst du diese Konten auch anders benennen. 1.3 Benutzerkontensteuerung (UserAccountControl = UAC) Die Benutzerkontensteuerung ist ein Sicherheitsmechanismus von Windows und ist verantwortlich dafür, dass bei der Ausführung von administrativen Aufgaben eine Rechteerhöhung des aktuellen Nutzers notwendig wird. Grundsätzlich sollte die Benutzerkontensteuerung stets auf dem höchsten Niveau eingestellt werden, um größtmöglichen Schutz vor unerlaubten Zugriffen durch Malware zu bieten. Gib dazu in das Suchfeld der Taskleiste "UAC" ein und klicke bei den Ergebnissen auf "Einstellungen der Benutzerkontensteuerung ändern". Ziehe den Schieberegler ganz nach oben und bestätige mit "OK". 1.4 Ordneroptionen Die Ordneroptionen können sehr vielfältig eingestellt werden. So sollten beispielsweise bekannte Dateitypen niemals ausgeblendet werden. Mehr dazu findest du hier: alle Windows Dateien sichtbar machen 2. Sicherheitsrelevante Programme und Maßnahmen 2.1 Antivirenprogramm & Firewall Vorab sei erwähnt, dass man niemals die Schutzwirkung eines Virenscanners überbewerten darf! Wer sich allein auf sein AV-Programm verlässt, ist selbst verloren. Kein Antivirusprogramm erkennt 100% der Schadsoftware. Verwende immer nur reine Virenscanner (keine Produkte mit "Suite", "Internet Security", "Endpoint" oder "Total Security" in Namen, denn diese bringen kontraproduktive Firewalls mit). Die Windows-Firewall ist alles was benötigt wird. Falls du - wie von uns empfohlen - den Windows Defender verwenden willst, prüfe bitte, ob dieser richtig eingestellt ist. Beachte dazu die folgenden Hinweise: Windows 11 bietet einen integrierten Schutz vor Malware (Schadsoftware). Unter Start > Einstellungen > Datenschutz und Sicherheit > Windows-Sicherheit > Viren- und Bedrohungsschutz können diverse Einstellungen vorgenommen werden. a) Einstellungen für Viren- und Bedrohungsschutz Um die Schutzleistung zu optimieren, vergewissere dich, dass die folgenden Punkte aktiviert sind:

b) Überwachter Ordnerzugriff Hier kann man individuell auswählbare Ordner überwachen und den Zugriff von legitimen Programmen erlauben lassen. Ransomware beginnt bei der Infizierung unmittelbar mit der Verschlüsselung von privaten Dokumenten und fordert anschließend ein Lösegeld. Der überwachte Ordnerzugriff von Windows 11 kann derartige Verschlüsselungen ggf. unterbinden. Weitere Sicherheitseinstellungen Unter Start > Einstellungen > Datenschutz und Sicherheit > Windows-Sicherheit > App- und Browsersteuerung können weitere wichtige Einstellungen vorgenommen werden. Vergewissere dich, dass unter Zuverlässigkeitsbasierter Schutz die folgenden Punkte aktiviert sind:

Die Meinung mancher Nutzer, der Windows Defender sei nicht gut genug, ist längst wiederlegt: Bitte lesen: Windows 10 Defender: Kostenloser Virenschutz zieht im Test mit Konkurrenzprodukten gleich Virenschutz im Test: Reicht der Windows Defender wirklich? Sofern du ein anderes Antivirenprogramm verwenden möchtest, verwende MAXIMAL EIN EINZIGES der folgenden Antivirusprogramme mit Echtzeitscanner und stets aktueller Signaturendatenbank:

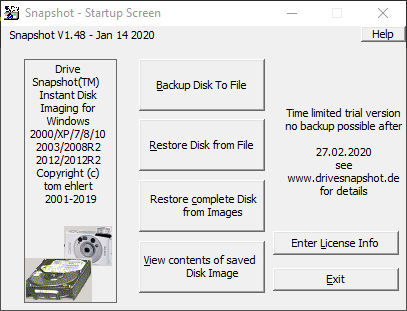

Unter Start > Einstellungen > Datenschutz und Sicherheit > Windows-Sicherheit > Firewall und Netzwerkschutz findet man alle notwendigen Einstellungen, auch für die Windows-Firewall. Zusätzlich kannst Du Deinen PC regelmäßig (z. B. alle zwei Wochen) mit den kostenlosen Versionen von Malwarebytes Anti-Malware und AdwCleaner überprüfen. Mit diesen Programmen haben wir in den letzten Jahren gute Erfahrungen gemacht. Zudem stören sie den Betrieb deines Antivirenprogramms nicht. 2.2 Internet Browser & Erweiterungen Grundsätzlich gilt: Dein Internetbrowser sollte immer in der aktuellsten Version vorliegen! Neben dem Betriebssystem Windows sind die Internet Browser ein beliebtes Angriffsziel. Aus Datenschutzgründen empfehlen wir Mozilla Firefox. Sichere und datenschutzfreundliche Browser Die Sicherheit in Firefox kann mit Add-ons erhöht werden. Wir empfehlen uBlock Origin. uBlock Origin kann u. a. Werbung, Pop-ups, Tracking und Malware-Seiten blockieren. 2.3 Weitere sicherheitsrelevante Software Auch sicherheitsrelevante Software sollte immer in aktueller Version vorliegen. Das zeitnahe Einspielen von Updates ist erforderlich, damit Sicherheitslücken geschlossen werden. Sicherheitslücken werden beispielsweise dazu ausgenutzt, um beim einfachen Besuch einer manipulierten Website per "Drive-by" Malware zu installieren. Sämtliche Software solltest du stets aktuell halten. Mit dem Tool SecurityCheck kannst du die installierten Apps und Programme auf Aktualisierungen überprüfen. Generell gilt: Jede Software, die nicht benötigt wird, sollte deinstalliert werden, um die Angriffsfläche so gering wie möglich zu halten. 2.4 Backups Wer in Zeiten von Ransomware seine privaten Daten nicht regelmäßig sichert, ist selbst Schuld und hat bei einer Infektion auch kein Mitleid mehr zu erwarten. Klingt hart? Vielleicht. Wie gut, dass man relativ einfach sichere Backups aller privaten Daten anlegen kann, um im Ernstfall gewappnet zu sein.  Userer Meinung nach sind Wiederherstellungspunkte nichts weiter als eine Notlösung. Wer sich auf etwas Funktionierendes verlassen will und muss, kommt um echte Backup/Imaging Software nicht herum. Wir empfehlen unter Windows immer Drive Snapshot - Disk Image Backup for Windows Damit man sinnvolle Backups hat, muss man regelmäßig (z. B. wöchentlich) ein Image auf eine separate externe Festplatte erstellen. Diese externe Festplatte wird nur dann angeschlossen, wenn man das Backup erstellen will (oder etwas wiederherstellen muss), sonsten bleibt sie aus Sicherheitsgründen sicher im Schrank verwahrt - allein schon aus dem Grund, die Backups vor Verschlüsselungs-Trojanern zu schützen. Offizielle TB-Anleitung --> Backup mit Drivesnapshot  Drive Snapshot - Disk Image Backup for Windows NT/2000/XP/2003/X64 Download (32-Bit) => http://www.drivesnapshot.de/download/snapshot.exe Download (64-Bit) => http://www.drivesnapshot.de/download/snapshot64.exe 3. Verhaltensweisen im Internet Das eigene Verhalten im Internet entscheidet maßgeblich darüber, ob der eigene Rechner mit Malware infiziert wird oder nicht. Dazu einige grundlegende Hinweise:

4. Erweiterte Empfehlungen Wer bei den Themen Sicherheit und Malware auf dem Laufenden bleiben möchte, findet auf BleepingComputer wertvolle Informationen. Dort finden sich ebenfalls sehr detaillierte Empfehlungen, die interessierte Leser sich zu Gemüte führen sollten: Answers to common security questions - Best Practices How Malware Spreads - How your system gets infected 5. Neuinstallation von Windows Bedenkt, dass ihr jederzeit die Möglichkeit habt, Windows neu zu installieren: Anleitung: Neuaufsetzen des Systems mit Windows 10/11 Auf diesem Weg erhält man ein komplett sauberes Windows 10/11 ohne zusätzliche Software, die oft beim Kauf eines Computers bereits installiert ist und man in der Regel nicht benötigt.

__________________ -Verdächtige mails bitte an uns zur Analyse weiterleiten: markusg.trojaner-board@web.de Weiterleiten Anleitung: http://markusg.trojaner-board.de Mails bitte vorerst nach obiger Anleitung an markusg.trojaner-board@web.de Weiterleiten Wenn Ihr uns unterstützen möchtet Geändert von M-K-D-B (03.01.2026 um 12:44 Uhr) Grund: aktualisiert |

|

| Themen zu Anleitung: Maßnahmen zur Absicherung des Rechners |

| alle programme, antiviren-programm, e-banking, flash-player, maßnahme, microsoft defender, microsoft security, microsoft security essentials, openoffice.de, panda usb vaccine, schadcode, ublock, ublock origin, virensoftware, windows internet, windows-sicherheit, ändern |