|

| |||||||

Log-Analyse und Auswertung: Win 32 rootkit gen Hilfe!!!Windows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| | #1 |

| Win 32 rootkit gen Hilfe!!! Hallo, Aviva Avast meldet seit gestern Abend immer folgendes Malware found File Name:C:\Dokumente und Einstellungen\Master\ftp34.dll Malware NAme: Win32:Rootkit-gen [Rtk] Hab ne Logfile erstellt: Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 16:52:37, on 19.05.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v6.00 SP2 (6.00.2900.2180) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Alwil Software\Avast4\aswUpdSv.exe C:\WINDOWS\Explorer.EXE C:\Programme\Alwil Software\Avast4\ashServ.exe C:\WINDOWS\SOUNDMAN.EXE C:\Programme\Java\jre1.5.0_04\bin\jusched.exe C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe C:\Programme\Java\jre1.5.0_04\bin\jucheck.exe C:\Programme\Gemeinsame Dateien\Logitech\QCDriver2\LVCOMS.EXE C:\Programme\Logitech\ImageStudio\LogiTray.exe C:\Programme\Brother\ControlCenter2\brctrcen.exe C:\Programme\Skype\Phone\Skype.exe C:\Programme\Microsoft ActiveSync\wcescomm.exe C:\Programme\Gemeinsame Dateien\Ahead\lib\NMBgMonitor.exe C:\PROGRA~1\MI3AA1~1\rapimgr.exe C:\Programme\Logitech\ImageStudio\LowLight.exe C:\WINDOWS\system32\brsvc01a.exe C:\WINDOWS\system32\ctfmon.exe C:\WINDOWS\system32\brss01a.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Gemeinsame Dateien\Microsoft Shared\VS7DEBUG\MDM.EXE C:\WINDOWS\System32\svchost.exe C:\Programme\Skype\Plugin Manager\skypePM.exe C:\Programme\Logitech\Desktop Messenger\8876480\Program\BackWeb-8876480.exe C:\Programme\Alwil Software\Avast4\ashMaiSv.exe C:\Programme\Alwil Software\Avast4\ashWebSv.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Mozilla Firefox\firefox.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=69157 R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings,ProxyOverride = localhost O2 - BHO: AcroIEHlprObj Class - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:\Programme\Adobe\Acrobat 7.0\ActiveX\AcroIEHelper.dll O2 - BHO: Windows Live Anmelde-Hilfsprogramm - {9030D464-4C02-4ABF-8ECC-5164760863C6} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\Windows Live\WindowsLiveLogin.dll O4 - HKLM\..\Run: [SoundMan] SOUNDMAN.EXE O4 - HKLM\..\Run: [SunJavaUpdateSched] C:\Programme\Java\jre1.5.0_04\bin\jusched.exe O4 - HKLM\..\Run: [avast!] C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe O4 - HKLM\..\Run: [NeroFilterCheck] C:\WINDOWS\system32\NeroCheck.exe O4 - HKLM\..\Run: [RealTray] C:\Programme\K-Lite Codec Pack\Real\mpclauncher.exe SYSTEMBOOTHIDEPLAYER O4 - HKLM\..\Run: [LVCOMS] C:\Programme\Gemeinsame Dateien\Logitech\QCDriver2\LVCOMS.EXE O4 - HKLM\..\Run: [LogitechGalleryRepair] C:\Programme\Logitech\ImageStudio\ISStart.exe O4 - HKLM\..\Run: [LogitechImageStudioTray] C:\Programme\Logitech\ImageStudio\LogiTray.exe O4 - HKLM\..\Run: [SetDefPrt] C:\Programme\Brother\Brmfl05a\BrStDvPt.exe O4 - HKLM\..\Run: [ControlCenter2.0] C:\Programme\Brother\ControlCenter2\brctrcen.exe /autorun O4 - HKLM\..\Run: [ntuser] C:\WINDOWS\system32\drivers\spools.exe O4 - HKLM\..\Run: [autoload] C:\Dokumente und Einstellungen\Master\cftmon.exe O4 - HKCU\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [LDM] C:\Programme\Logitech\Desktop Messenger\8876480\Program\BackWeb-8876480.exe O4 - HKCU\..\Run: [Skype] "C:\Programme\Skype\Phone\Skype.exe" /nosplash /minimized O4 - HKCU\..\Run: [BgMonitor_{79662E04-7C6C-4d9f-84C7-88D8A56B10AA}] "C:\Programme\Gemeinsame Dateien\Ahead\lib\NMBgMonitor.exe" O4 - HKCU\..\Run: [H/PC Connection Agent] "C:\Programme\Microsoft ActiveSync\wcescomm.exe" O4 - HKCU\..\Run: [updateMgr] C:\Programme\Adobe\Acrobat 7.0\Reader\AdobeUpdateManager.exe AcRdB7_0_0 O4 - HKCU\..\Run: [ntuser] C:\WINDOWS\system32\drivers\spools.exe O4 - HKCU\..\Run: [autoload] C:\Dokumente und Einstellungen\Master\cftmon.exe O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'Default user') O4 - Global Startup: Adobe Reader - Schnellstart.lnk = C:\Programme\Adobe\Acrobat 7.0\Reader\reader_sl.exe O4 - Global Startup: Logitech Desktop Messenger.lnk = C:\Programme\Logitech\Desktop Messenger\8876480\Program\LDMConf.exe O4 - Global Startup: Status Monitor.lnk = C:\Programme\Brother\Brmfcmon\BrMfcWnd.exe O8 - Extra context menu item: Nach Microsoft &Excel exportieren - res://C:\PROGRA~1\MICROS~2\OFFICE11\EXCEL.EXE/3000 O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_04\bin\npjpi150_04.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_04\bin\npjpi150_04.dll O9 - Extra button: Create Mobile Favorite - {2EAF5BB1-070F-11D3-9307-00C04FAE2D4F} - C:\PROGRA~1\MI3AA1~1\INetRepl.dll O9 - Extra button: (no name) - {2EAF5BB2-070F-11D3-9307-00C04FAE2D4F} - C:\PROGRA~1\MI3AA1~1\INetRepl.dll O9 - Extra 'Tools' menuitem: Mobilen Favoriten erstellen... - {2EAF5BB2-070F-11D3-9307-00C04FAE2D4F} - C:\PROGRA~1\MI3AA1~1\INetRepl.dll O9 - Extra button: Recherchieren - {92780B25-18CC-41C8-B9BE-3C9C571A8263} - C:\PROGRA~1\MICROS~2\OFFICE11\REFIEBAR.DLL O9 - Extra button: Real.com - {CD67F990-D8E9-11d2-98FE-00C0F0318AFE} - C:\WINDOWS\system32\Shdocvw.dll O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O18 - Protocol: skype4com - {FFC8B962-9B40-4DFF-9458-1830C7DD7F5D} - C:\PROGRA~1\GEMEIN~1\Skype\SKYPE4~1.DLL O23 - Service: avast! iAVS4 Control Service (aswUpdSv) - ALWIL Software - C:\Programme\Alwil Software\Avast4\aswUpdSv.exe O23 - Service: avast! Antivirus - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashServ.exe O23 - Service: avast! Mail Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashMaiSv.exe O23 - Service: avast! Web Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashWebSv.exe O23 - Service: BrSplService (Brother XP spl Service) - brother Industries Ltd - C:\WINDOWS\system32\brsvc01a.exe O23 - Service: Taskplaner (Schedule) - Unknown owner - C:\WINDOWS\system32\drivers\spools.exe -- End of file - 6522 bytes Bitte um hilfe |

| | #2 |

| Win 32 rootkit gen Hilfe!!! Bitte bei VirusTotal - Free Online Virus and Malware Scan prüfen lassen und Ergebnis posten:

__________________C:\WINDOWS\system32\drivers\spools.exe C:\Dokumente und Einstellungen\Master\cftmon.exe |

| | #3 |

| Win 32 rootkit gen Hilfe!!! Hi,

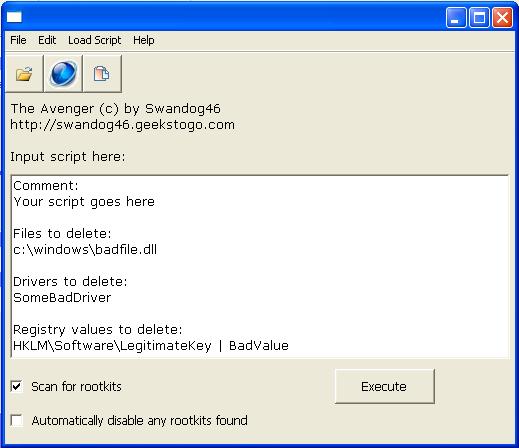

__________________hochgradig suspekt: C:\WINDOWS\system32\drivers\spools.exe C:\Dokumente und Einstellungen\Master\cftmon.exe Wie bereits angemerkt bitte online prüfen lassen! Verdacht auf: SPOOLS.EXE, Prevx CFTMON.EXE, Prevx Also: Anleitung Avenger (by swandog46) 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code:

ATTFilter

Registry values to delete:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|ntuser <Achtung ev. Blanks entfernen!

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|autoload

Files to delete:

C:\Dokumente und Einstellungen\Master\cftmon.exe

C:\WINDOWS\system32\drivers\spools.exe

3.) Schliesse nun alle Programme (vorher notfalls abspeichern!) und Browser-Fenster, nach dem Ausführen des Avengers wird das System neu gestartet. 4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Hijackthis, fixen: öffne das HijackThis -- Button "scan" -- vor den nachfolgenden Einträge Häkchen setzen -- Button "Fix checked" -- PC neustarten Beim fixen müssen alle Programme geschlossen sein! Code:

ATTFilter O23 - Service: Taskplaner (Schedule) - Unknown owner - C:\WINDOWS\system32\drivers\spools.exeLink.exe

Combofix: Lade ComboFix von http://download.bleepingcomputer.com/sUBs/ComboFix.exe und speichert es auf den Desktop. Alle Fenster schliessen und combofix.exe starten und bestätige die folgende Abfrage mit 1 und drücke Enter. Der Scan mit Combofix kann einige Zeit in Anspruch nehmen, also habe etwas Geduld. Während des Scans bitte nichts am Rechner unternehmen Es kann möglich sein, dass der Rechner zwischendurch neu gestartet wird. Nach Scanende wird ein Report angezeigt, den bitte kopieren und in deinem Thread einfuegen. Weitere Anleitung unter:Ein Leitfaden und Tutorium zur Nutzung von ComboFix Poste ebenfalls ein neues HJ-Log! Chris

__________________ |

| | #4 |

| Win 32 rootkit gen Hilfe!!! So Ich weiß nicht aber das mit dem online scannen taugt glaube ich nix. Kommt nur sowas komisches aber trotzdem hier ist es Datei hijackthis.log empfangen 2008.05.20 13:57:25 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 0/32 (0%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: 1. Geschätzte Startzeit is zwischen 37 und 52 Sekunden. Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.5.20.0 2008.05.20 - AntiVir 7.8.0.19 2008.05.20 - Authentium 5.1.0.4 2008.05.19 - Avast 4.8.1195.0 2008.05.20 - AVG 7.5.0.516 2008.05.20 - BitDefender 7.2 2008.05.20 - CAT-QuickHeal 9.50 2008.05.19 - ClamAV 0.92.1 2008.05.20 - DrWeb 4.44.0.09170 2008.05.20 - eSafe 7.0.15.0 2008.05.19 - eTrust-Vet 31.4.5806 2008.05.20 - Ewido 4.0 2008.05.19 - F-Prot 4.4.2.54 2008.05.16 - F-Secure 6.70.13260.0 2008.05.20 - Fortinet 3.14.0.0 2008.05.20 - GData 2.0.7306.1023 2008.05.20 - Ikarus T3.1.1.26.0 2008.05.20 - Kaspersky 7.0.0.125 2008.05.20 - McAfee 5298 2008.05.19 - Microsoft 1.3520 2008.05.20 - NOD32v2 3113 2008.05.20 - Norman 5.80.02 2008.05.19 - Panda 9.0.0.4 2008.05.20 - Prevx1 V2 2008.05.20 - Rising 20.45.12.00 2008.05.20 - Sophos 4.29.0 2008.05.20 - Sunbelt 3.0.1123.1 2008.05.17 - Symantec 10 2008.05.20 - TheHacker 6.2.92.314 2008.05.20 - VBA32 3.12.6.6 2008.05.19 - VirusBuster 4.3.26:9 2008.05.19 - Webwasher-Gateway 6.6.2 2008.05.20 - weitere Informationen File size: 6490 bytes MD5...: 2f68c74f7ca73811a4de57a76ad39687 SHA1..: 74d996e074c9f70ec7920555d9f9db81896151c7 SHA256: ca59fd22af475106f8ece1c3def05266684e88b2a5557f5cfdd72952c842bf06 SHA512: f6e13b1022e397572e1e54cefe75b5e31bf9315272f361e87fbb55abdb688a81 7f44fd8c490e4c2725f2f35c0e58ed92391a9c62d6a852a30086a393a19ccb91 PEiD..: - PEInfo: - Was komisch ist das die Virus Meldung meistens nur kommt wenn man den Pc startet einen Internet Browser oder Windows live mail öffnet. Außerdem kommt es immer wenn ich hijackthis öffne. Der virus wird von Avast gefunden im system ordner und im C./ Dokumente und Einstellungen/master/ftp34.dll und in C:/Windows/System32/ftp34.dll Wenn die Virus meldung kommt kommt auch ein Dos fenster für eine Millisekunde auf dem sthet Der Vorgang wurde erfolgreich durchgeführt. Auf dem Rahmen steht: c:/windows/system32/reg.exe Dieser Avenger was macht der genau hab nämlich Angst. Bitte um hilfe |

| | #5 |

| Win 32 rootkit gen Hilfe!!! soory hab was mit virus total falsch gemacht hier jetzt von spools.exe Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.5.20.0 2008.05.20 - AntiVir 7.8.0.19 2008.05.20 - Authentium 5.1.0.4 2008.05.19 - Avast 4.8.1195.0 2008.05.20 - AVG 7.5.0.516 2008.05.20 SHeur.BLFB BitDefender 7.2 2008.05.20 - CAT-QuickHeal 9.50 2008.05.19 - ClamAV 0.92.1 2008.05.20 - DrWeb 4.44.0.09170 2008.05.20 - eSafe 7.0.15.0 2008.05.19 Suspicious File eTrust-Vet 31.4.5806 2008.05.20 - Ewido 4.0 2008.05.19 - F-Prot 4.4.2.54 2008.05.16 - F-Secure 6.70.13260.0 2008.05.20 - Fortinet 3.14.0.0 2008.05.20 - GData 2.0.7306.1023 2008.05.20 - Ikarus T3.1.1.26.0 2008.05.20 - Kaspersky 7.0.0.125 2008.05.20 - McAfee 5298 2008.05.19 - Microsoft 1.3520 2008.05.20 - NOD32v2 3113 2008.05.20 - Norman 5.80.02 2008.05.19 - Panda 9.0.0.4 2008.05.20 - Prevx1 V2 2008.05.20 - Rising 20.45.12.00 2008.05.20 - Sophos 4.29.0 2008.05.20 - Sunbelt 3.0.1123.1 2008.05.17 - Symantec 10 2008.05.20 - TheHacker 6.2.92.314 2008.05.20 - VBA32 3.12.6.6 2008.05.19 - VirusBuster 4.3.26:9 2008.05.19 - Webwasher-Gateway 6.6.2 2008.05.20 - weitere Informationen File size: 28160 bytes MD5...: cdf6e14ae0de978b67eed9dd6cdfaa29 SHA1..: 7eb0a676ccb457f410f56169593473d90afe9a94 SHA256: b508b5b5a013aef5d9fdfc5a97bfa76dcc2998b7511d5eebbd0c9d3e0e365154 SHA512: df81be5ff4f3ac788190d5f0c33f77b6dba9116801395bb237eea68127c6c2cc 1e36f453c890326f8bf596e92401f5a775e6beb6e0b170ba4bfb321c7c5ba6d4 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x40110d timedatestamp.....: 0x47c1a6d7 (Sun Feb 24 17:18:15 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x14c5 0x1600 5.22 3f1555e0e1e53dbc01938133771f0d87 .data 0x3000 0x533b 0x5400 7.75 3d688590e2f69c9bc3da9415a5fbcbfe .reloc 0x9000 0x1164498 0x0 0.00 d41d8cd98f00b204e9800998ecf8427e ( 2 imports ) > comctl32.dll: ImageList_EndDrag, ImageList_LoadImageW, ImageList_GetIconSize > user32.dll: GetWindowTextA, GetCursor, IsMenu ( 0 exports ) jetzt von cftmon AhnLab-V3 2008.5.20.0 2008.05.20 - AntiVir 7.8.0.19 2008.05.20 - Authentium 5.1.0.4 2008.05.19 - Avast 4.8.1195.0 2008.05.20 - AVG 7.5.0.516 2008.05.20 SHeur.BLFB BitDefender 7.2 2008.05.20 - CAT-QuickHeal 9.50 2008.05.19 - ClamAV 0.92.1 2008.05.20 - DrWeb 4.44.0.09170 2008.05.20 - eSafe 7.0.15.0 2008.05.19 Suspicious File eTrust-Vet 31.4.5806 2008.05.20 - Ewido 4.0 2008.05.19 - F-Prot 4.4.2.54 2008.05.16 - F-Secure 6.70.13260.0 2008.05.20 - Fortinet 3.14.0.0 2008.05.20 - GData 2.0.7306.1023 2008.05.20 - Ikarus T3.1.1.26.0 2008.05.20 - Kaspersky 7.0.0.125 2008.05.20 - McAfee 5298 2008.05.19 - Microsoft 1.3520 2008.05.20 - NOD32v2 3113 2008.05.20 - Norman 5.80.02 2008.05.19 - Panda 9.0.0.4 2008.05.20 - Rising 20.45.12.00 2008.05.20 - Sophos 4.29.0 2008.05.20 - Sunbelt 3.0.1123.1 2008.05.17 - Symantec 10 2008.05.20 - TheHacker 6.2.92.314 2008.05.20 - VBA32 3.12.6.6 2008.05.19 - VirusBuster 4.3.26:9 2008.05.19 - Webwasher-Gateway 6.6.2 2008.05.20 - bitte danke |

| | #6 | |

| /// AVZ-Toolkit Guru      | Win 32 rootkit gen Hilfe!!! =) Du hattest das HJT log hochgeladen.. Lass' mal bitte vorallem die Datei Zitat:

__________________ --> Win 32 rootkit gen Hilfe!!! |

| | #7 |

| Win 32 rootkit gen Hilfe!!! das komische ist die datei finde ich net wenn ich sie mit windoof suche dann kommt nur eine datei und die ist im ordner von avast unter quarntäne im taskmanager ist ein prozess der heißt spoolsv.exe. Er ist nicht auffällig und schlingt nur 4mb. Aber als ich HijackThis geöffnet habe kam wieder ne malware meldung und der prozess war auf 45mb. Dann hab ich ihn beendet und nochmal HijackThis gestartet und der prozess hat sich wieder geöffnet unter dem diesmal aber ohne v nur spools.exe. Die virusmeldung kam wieder. Bitte helft mir und danke für alles bisher |

| | #8 | |

| /// AVZ-Toolkit Guru      | Win 32 rootkit gen Hilfe!!!Zitat:

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #9 |

| Win 32 rootkit gen Hilfe!!! ok hier Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.5.20.0 2008.05.20 - AntiVir 7.8.0.19 2008.05.20 TR/Spy.Gen Authentium 5.1.0.4 2008.05.19 - Avast 4.8.1195.0 2008.05.20 Win32:Rootkit-gen AVG 7.5.0.516 2008.05.20 PSW.Agent.SYV BitDefender 7.2 2008.05.20 Trojan.Downloader.Small.AAOH CAT-QuickHeal 9.50 2008.05.19 TrojanDownloader.Small.vem ClamAV None 2008.05.20 - DrWeb 4.44.0.09170 2008.05.20 Trojan.DownLoader.59739 eSafe 7.0.15.0 2008.05.20 suspicious Trojan/Worm eTrust-Vet 31.4.5806 2008.05.20 Win32/Ruternam!generic Ewido 4.0 2008.05.20 - F-Prot 4.4.2.54 2008.05.16 - F-Secure 6.70.13260.0 2008.05.20 Trojan-Downloader.Win32.Small.vem Fortinet 3.14.0.0 2008.05.20 W32/Small.VEM!tr.dldr GData 2.0.7306.1023 2008.05.20 Trojan-Downloader.Win32.Small.vem Ikarus T3.1.1.26.0 2008.05.20 Trojan-Spy Kaspersky 7.0.0.125 2008.05.20 Trojan-Downloader.Win32.Small.vem McAfee 5298 2008.05.19 - Microsoft 1.3520 2008.05.20 TrojanDownloader:Win32/Kogant.A NOD32v2 3114 2008.05.20 Win32/TrojanDownloader.Agent.NYW Norman 5.80.02 2008.05.19 - Panda 9.0.0.4 2008.05.20 Trj/Agent.ISS Prevx1 V2 2008.05.20 Cloaked Malware Rising 20.45.12.00 2008.05.20 - Sophos 4.29.0 2008.05.20 Troj/Agent-GXN Sunbelt 3.0.1123.1 2008.05.17 Trojan.Spy.Gen Symantec 10 2008.05.20 - TheHacker 6.2.92.314 2008.05.20 - VBA32 3.12.6.6 2008.05.19 Trojan-Downloader.Win32.Small.vem VirusBuster 4.3.26:9 2008.05.19 - Webwasher-Gateway 6.6.2 2008.05.20 Trojan.Spy.Gen weitere Informationen File size: 5120 bytes MD5...: 282b2617356b0bbd801e6fe01bee268f SHA1..: e7525098e94c2869884c5912b8032785fc5f5775 SHA256: 1149ca0b67d47d09954ea0b60f7eec808d43dab8ad98ec62e10079725e62b106 SHA512: 9043ec2978e5e6e97f8aa68684a49aa226d882126e1f080d70bd33ca8919960f 69464d97cbbb2a367ee211bdec90f3aed6b7789a54312836ab1105ab72e6ce7a PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10109bd0 timedatestamp.....: 0x4814538a (Sun Apr 27 10:20:58 2008) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 UPX0 0x1000 0x108000 0x0 0.00 d41d8cd98f00b204e9800998ecf8427e UPX1 0x109000 0x1000 0xe00 7.47 d389311106dc1ac64198f61d8c6289ed UPX2 0x10a000 0x1000 0x200 2.72 aabf72553e4930941b56470f277dedf4 ( 4 imports ) > KERNEL32.DLL: LoadLibraryA, GetProcAddress, VirtualProtect, VirtualAlloc, VirtualFree > MSVCRT.dll: free > USER32.dll: CallNextHookEx > WS2_32.dll: - ( 0 exports ) Prevx info: FTP34.DLL - Prevx packers (F-Prot): UPX |

| | #10 | ||

| /// AVZ-Toolkit Guru      | Win 32 rootkit gen Hilfe!!! Sowas wollte ich sehen. Bevor wir hier weiter ins Blaue raten.. Sowas wollte ich sehen. Bevor wir hier weiter ins Blaue raten..  Arbeiten mit regedit. Starte den Rechner im abgesicherten Modus Start->ausführen-> " regedit "->#ENTER# drücken! Datei->exportieren->speichern an einem Platz wo du sie wiederfindest..  Die Datei die erstellt wurde dient als Sicherung falls etwas bei der Bearbeitung der Registrierung schief geht kannst du sie durch die Import-Funktion wiederherstellen. Dann navigierst du links zu den folgenden Schlüsseln und löscht sie: Zitat:

Zitat:

Danach lasse cCleaner dein System bereinigen. -Punkt 1 und 2 ! Anleitung Avenger (by swandog46) auch wenn schon geschehen bitte nochmal. 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code:

ATTFilter Registry values to delete:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|ntuser <Achtung ev. Blanks entfernen!

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|autoload

Files to delete:

C:\Dokumente und Einstellungen\Master\cftmon.exe

C:\WINDOWS\system32\drivers\spools.exe

C:\Dokumente und Einstellungen\Master\ftp34.dll

C:\WINDOWS\system32\ftp34.dll

4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Poste danach bitte ein frisches HijackThis log. Dann startest du den Rechner im normalen Modus neu.

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - Geändert von undoreal (20.05.2008 um 15:49 Uhr) |

| | #11 |

| Win 32 rootkit gen Hilfe!!! hey danke Frage Geht das auch ohne Abgesicherten Modus? Da gibts nämlich ein Problem. |

| | #12 |

| /// AVZ-Toolkit Guru      | Win 32 rootkit gen Hilfe!!! Müsste auch ohne gehen, ist aber sehr viel besser mit. Was für ein Problem gibt es denn?

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #13 |

| Win 32 rootkit gen Hilfe!!! Ist es gefärlich mit Normalen Modus. Oder überhaupt so etwas zu machen. Wegen dem problem Die F8 Taste an meiner Tastatur geht net und ich hab gerade keinen andere zu Hand. |

| | #14 | |||

| /// AVZ-Toolkit Guru      | Win 32 rootkit gen Hilfe!!!Zitat:

Da poste ich schon narrensicher und du würdigst das nicht.  Zitat:

Zitat:

Gefährlich ist, dass du dich scheinbar so im Netz bewegst, dass es Angreifern möglich ist dein System zu infizieren..

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - Geändert von undoreal (20.05.2008 um 22:18 Uhr) |

| | #15 |

| Win 32 rootkit gen Hilfe!!! tag auch..... zunächst einmal 1000 wege führen nach Rom! den erwähnten Schädling kenne ich zwar nicht aber es sieht aus als würde eine Art ROOTKIT Funktion laufen. Wenn das der Fall sein sollte kannst Du deinem System nicht mehr vertrauen! Rootkit ? Wikipedia führe mal ein netstat -a und netstat -b aus und schau ob evtl. verdächtige Verbindungen offen sind (die Ausgabe könnte allerdings auch schon aktiv manipuliert werden) Abhilfe: Rootkit Entferner von McAfee Sicherheit oder Sysinternals Rootkitrevealer mit msconfig nach versteckten Autostart eintragen suchen und in der Computerverwaltung nach dubiosen Benutzern schauen! Wenn Du selbst fit bist am Computer empfehle ich Helix - Incident Response & Computer Forensics Live CD by e-fense, Inc. (Live CD) keine Manipulation im Normalfall möglich |

|

| Themen zu Win 32 rootkit gen Hilfe!!! |

| adobe, antivirus, autoload, avast, avast!, bho, controlcenter, desktop, drivers, einstellungen, excel, explorer, firefox, ftp, hijack, hijackthis, hilfe!!, hilfe!!!, hkus\s-1-5-18, internet, internet explorer, logfile, microsoft, mozilla, mozilla firefox, ntuser, programme, rootkit, software, system, win 32, win32:rootkit-gen, windows, windows xp, windows\system32\drivers |