|

| |||||||

Log-Analyse und Auswertung: Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.)Windows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| | #1 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Ich hab mir gestern einen bzw mehrere trojaner und Co. eingefangen. Ich muss zugeben, das es auf einer Schmuddelseite war, die mir ein Freund empfohlen hat. Angeblich sollte ich dort einen Player runterladen. Böse falle. Mein AVirusProg hat gleich Alarm geacht und ich natürlich auf "Verweigern". Naja. Alle 2 Sek die selbe meldung. ich das Ding in system32 gesucht und wollte es manuell löschen. pustekuchen... Naja. Rechner gestern ausgemacht. Problem sollte heute gelöst werden. Ich komme von der arbeit und was fällt mir auf? Mein kleiner Bruder saß am rechner. der hat die registrierungsdatenbakeinträge natürlich zugelassen. Jetzt sehe ich einen roten desktop mit warnhinweis und donloadvorschlag. sobald ich diesen anklicke (war versehentlich) erscheint der inetexplorer und will irgendwas downloaden. es erschienen gefakte Windos Antivirus meldungen.... So. Hier mein HIJ Scan: Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 22:17:51, on 07.05.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v7.00 (7.00.6000.16640) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\csrss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVMVFM\LVPrcSrv.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe C:\WINDOWS\Explorer.EXE C:\WINDOWS\system32\RunDll32.exe C:\Programme\Java\jre1.6.0_03\bin\jusched.exe D:\programme\powerstrip\pstrip.exe C:\WINDOWS\system32\RUNDLL32.EXE C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nTrayFw.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe D:\Programme\Winamp\winampa.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LComMgr\Communications_Helper.exe C:\Programme\Logitech\QuickCam\Quickcam.exe C:\WINDOWS\Mixer.exe D:\Programme\Spyware Doctor\pctsTray.exe C:\WINDOWS\system32\ctfmon.exe C:\Programme\Windows Live\Messenger\MsnMsgr.Exe C:\Programme\Messenger\msmsgs.exe D:\Programme\Steam\Steam.exe D:\Programme\Spybot - Search & Destroy\TeaTimer.exe C:\Programme\ICQ6\ICQ.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcIp.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcLog.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe C:\WINDOWS\system32\nvsvc32.exe C:\WINDOWS\system32\PnkBstrA.exe D:\Programme\Spyware Doctor\pctsAuxs.exe D:\Programme\Spyware Doctor\pctsSvc.exe C:\WINDOWS\system32\svchost.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcAppFlt.exe C:\WINDOWS\system32\wbem\wmiprvse.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe C:\WINDOWS\System32\alg.exe C:\Programme\Gemeinsame Dateien\Logishrd\LQCVFX\COCIManager.exe D:\Programme\Spyware Doctor\pctsGui.exe C:\WINDOWS\system32\wuauclt.exe C:\Programme\Gemeinsame Dateien\Microsoft Shared\Windows Live\WLLoginProxy.exe C:\Programme\Internet Explorer\iexplore.exe C:\Programme\Windows Live Toolbar\msn_sl.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe C:\WINDOWS\system32\wbem\wmiprvse.exe R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://www.web.de/ R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = http://go.microsoft.com/fwlink/?LinkId=69157 R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = http://go.microsoft.com/fwlink/?LinkId=54896 R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = http://go.microsoft.com/fwlink/?LinkId=54896 R0 - HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = http://go.microsoft.com/fwlink/?LinkId=69157 O2 - BHO: DVA First - {0C817623-1686-4911-8CC5-92532A53F7CA} - C:\WINDOWS\qvlbodmnxpf.dll O2 - BHO: (no name) - {3B8CEB6B-8368-4CD3-A95C-E792D1BCF3FD} - (no file) O2 - BHO: Spybot-S&D IE Protection - {53707962-6F74-2D53-2644-206D7942484F} - D:\PROGRA~1\SPYBOT~1\SDHelper.dll O2 - BHO: (no name) - {74D7C95B-1153-454E-9926-9732C669039A} - C:\WINDOWS\system32\efcASkjg.dll (file missing) O2 - BHO: SSVHelper Class - {761497BB-D6F0-462C-B6EB-D4DAF1D92D43} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O2 - BHO: (no name) - {7E853D72-626A-48EC-A868-BA8D5E23E045} - (no file) O2 - BHO: Windows Live Anmelde-Hilfsprogramm - {9030D464-4C02-4ABF-8ECC-5164760863C6} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\Windows Live\WindowsLiveLogin.dll O2 - BHO: Windows Live Toolbar Helper - {BDBD1DAD-C946-4A17-ADC1-64B5B4FF55D0} - C:\Programme\Windows Live Toolbar\msntb.dll O2 - BHO: (no name) - {CE86878F-D099-4FFC-A4DC-E51D192063B1} - C:\WINDOWS\system32\rqRjjKdB.dll O3 - Toolbar: Windows Live Toolbar - {BDAD1DAD-C946-4A17-ADC1-64B5B4FF55D0} - C:\Programme\Windows Live Toolbar\msntb.dll O4 - HKLM\..\Run: [C6501Sound] RunDll32 c6501.cpl,CMICtrlWnd O4 - HKLM\..\Run: [NvCplDaemon] RUNDLL32.EXE C:\WINDOWS\system32\NvCpl.dll,NvStartup O4 - HKLM\..\Run: [nwiz] nwiz.exe /install O4 - HKLM\..\Run: [SunJavaUpdateSched] "C:\Programme\Java\jre1.6.0_03\bin\jusched.exe" O4 - HKLM\..\Run: [PowerStrip] d:\programme\powerstrip\pstrip.exe O4 - HKLM\..\Run: [NvMediaCenter] RUNDLL32.EXE C:\WINDOWS\system32\NvMcTray.dll,NvTaskbarInit O4 - HKLM\..\Run: [Realtime Audio Engine] mmrtkrnl.exe O4 - HKLM\..\Run: [KernelFaultCheck] %systemroot%\system32\dumprep 0 -k O4 - HKLM\..\Run: [nTrayFw] C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nTrayFw.exe O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [WinampAgent] D:\Programme\Winamp\winampa.exe O4 - HKLM\..\Run: [TrayServer] D:\Programme\TrayServer.exe O4 - HKLM\..\Run: [LogitechVideo[inspector]] C:\Programme\Logitech\Video\InstallHelper.exe /inspect O4 - HKLM\..\Run: [LogitechCommunicationsManager] "C:\Programme\Gemeinsame Dateien\LogiShrd\LComMgr\Communications_Helper.exe" O4 - HKLM\..\Run: [LogitechQuickCamRibbon] "C:\Programme\Logitech\QuickCam\Quickcam.exe" /hide O4 - HKLM\..\Run: [C-Media Mixer] Mixer.exe /startup O4 - HKLM\..\Run: [ISTray] "D:\Programme\Spyware Doctor\pctsTray.exe" O4 - HKCU\..\Run: [ctfmon.exe] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [MsnMsgr] "C:\Programme\Windows Live\Messenger\MsnMsgr.Exe" /background O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [Steam] D:\Programme\Steam\Steam.exe -silent O4 - HKCU\..\Run: [SpybotSD TeaTimer] D:\Programme\Spybot - Search & Destroy\TeaTimer.exe O4 - HKCU\..\Run: [ICQ] "C:\Programme\ICQ6\ICQ.exe" silent O4 - HKUS\S-1-5-19\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [tscuninstall] %systemroot%\system32\tscupgrd.exe (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [nltide_2] regsvr32 /s /n /i:U shell32 (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [nltide_3] rundll32 advpack.dll,LaunchINFSectionEx nLite.inf,C,,4,N (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'Default user') O4 - S-1-5-18 Startup: Product Registration.lnk = C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe (User 'SYSTEM') O4 - .DEFAULT Startup: Product Registration.lnk = C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe (User 'Default user') O4 - Startup: Product Registration.lnk = C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe O4 - Global Startup: Service Manager.lnk = C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe O8 - Extra context menu item: &Windows Live Search - res://C:\Programme\Windows Live Toolbar\msntb.dll/search.htm O8 - Extra context menu item: Add to Windows &Live Favorites - http://favorites.live.com/quickadd.aspx O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O9 - Extra button: (no name) - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - D:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra 'Tools' menuitem: Spybot - Search & Destroy Configuration - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - D:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra button: (no name) - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe O9 - Extra 'Tools' menuitem: @xpsp3res.dll,-20001 - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe O9 - Extra button: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra 'Tools' menuitem: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O16 - DPF: {6414512B-B978-451D-A0D8-FCFDF33E833C} (WUWebControl Class) - http://www.update.microsoft.com/microsoftupdate/v6/V5Controls/en/x86/client/wuweb_site.cab?1202566520468 O16 - DPF: {67A5F8DC-1A4B-4D66-9F24-A704AD929EEE} (System Requirements Lab) - http://www.nvidia.com/content/DriverDownload/srl/2.0.0.1/sysreqlab2.cab O16 - DPF: {6E32070A-766D-4EE6-879C-DC1FA91D2FC3} (MUWebControl Class) - http://www.update.microsoft.com/microsoftupdate/v6/V5Controls/en/x86/client/muweb_site.cab?1202566500609 O16 - DPF: {74DBCB52-F298-4110-951D-AD2FF67BC8AB} (NVIDIA Smart Scan) - http://www.nvidia.com/content/DriverDownload/nforce/NvidiaSmartScan.cab O16 - DPF: {BA162249-F2C5-4851-8ADC-FC58CB424243} (Image Uploader Control) - http://static.pe.schuelervz.net/photouploader/ImageUploader5.cab?nocache=1206649374 O16 - DPF: {BFF1950D-B1B4-4AE8-B842-B2CCF06D9A1B} (Zylom Games Player) - http://game07.zylom.com/activex/zylomgamesplayer.cab O20 - Winlogon Notify: rqRjjKdB - C:\WINDOWS\SYSTEM32\rqRjjKdB.dll O21 - SSODL: tdomgafw - {2EDA4294-1D57-42F8-85B9-B77CB0B495E2} - C:\WINDOWS\tdomgafw.dll O23 - Service: Avira AntiVir Personal Free Antivirus Planer (AntiVirScheduler) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe O23 - Service: Avira AntiVir Personal Free Antivirus Guard (AntiVirService) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Firebird Server - MAGIX Instance (FirebirdServerMAGIXInstance) - MAGIX® - D:\Common\Database\bin\fbserver.exe O23 - Service: ForceWare Intelligent Application Manager (IAM) - Unknown owner - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcAppFlt.exe O23 - Service: Forceware Web Interface (ForcewareWebInterface) - Apache Software Foundation - C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe O23 - Service: LVCOMSer - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe O23 - Service: Process Monitor (LVPrcSrv) - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\LVMVFM\LVPrcSrv.exe O23 - Service: LVSrvLauncher - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\SrvLnch\SrvLnch.exe O23 - Service: ForceWare IP service (nSvcIp) - NVIDIA Corporation - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcIp.exe O23 - Service: ForceWare user log service (nSvcLog) - NVIDIA - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcLog.exe O23 - Service: NVIDIA Display Driver Service (NVSvc) - NVIDIA Corporation - C:\WINDOWS\system32\nvsvc32.exe O23 - Service: PnkBstrA - Unknown owner - C:\WINDOWS\system32\PnkBstrA.exe O23 - Service: PC Tools Auxiliary Service (sdAuxService) - PC Tools - D:\Programme\Spyware Doctor\pctsAuxs.exe O23 - Service: PC Tools Security Service (sdCoreService) - PC Tools - D:\Programme\Spyware Doctor\pctsSvc.exe O24 - Desktop Component 0: Privacy Protection - file:///C:\WINDOWS\privacy_danger\index.htm -- End of file - 12086 bytes Danke schonmal im vorraus |

| | #2 | |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Hi,

__________________Bitte folgende Files prüfen: Zitat:

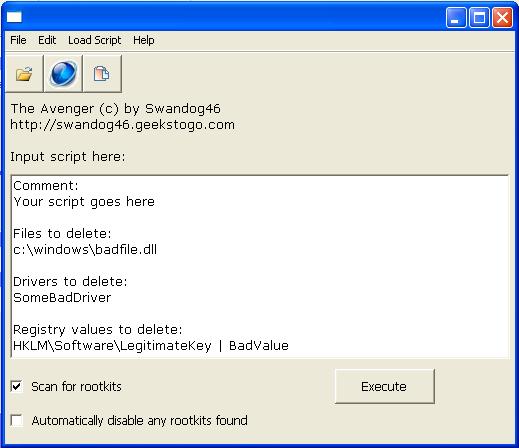

Oben auf der Seite --> auf Durchsuchen klicken --> Datei aussuchen (oder gleich die Datei mit korrektem Pfad einkopieren) --> Doppelklick auf die zu prüfende Datei --> klick auf "Send"... jetzt abwarten - dann mit der rechten Maustaste den Text markieren -> kopieren - einfügen Poste jedes File einzeln mit Filename! Falls ein File nicht erkannt wird, unten rausnehmen (z. B. ev. ATR1.exe)! Also: Unbedingt den Teatimer bzw. Spybot deaktivieren (sonst funktioniert die Bereinigung nicht! Anleitung Avenger (by swandog46) 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code:

ATTFilter

registry keys to delete:

HKEY_LOCAL_MACHINE\software\microsoft\windows nt\currentversion\winlogon\notify\rqRjjKdB

Files to delete:

C:\WINDOWS\qvlbodmnxpf.dll

C:\WINDOWS\system32\rqRjjKdB.dll

C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe

C:\WINDOWS\tdomgafw.dll

C:\WINDOWS\privacy_danger\index.htm

4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Hijackthis, fixen: öffne das HijackThis -- Button "scan" -- vor den nachfolgenden Einträge Häkchen setzen -- Button "Fix checked" -- PC neustarten Beim fixen müssen alle Programme geschlossen sein! Code:

ATTFilter O2 - BHO: DVA First - {0C817623-1686-4911-8CC5-92532A53F7CA} - C:\WINDOWS\qvlbodmnxpf.dll

O2 - BHO: (no name) - {74D7C95B-1153-454E-9926-9732C669039A} - C:\WINDOWS\system32\efcASkjg.dll (file missing)

O2 - BHO: (no name) - {7E853D72-626A-48EC-A868-BA8D5E23E045} - (no file)

O2 - BHO: (no name) - {CE86878F-D099-4FFC-A4DC-E51D192063B1} - C:\WINDOWS\system32\rqRjjKdB.dll

O4 - S-1-5-18 Startup: Product Registration.lnk = C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe (User 'SYSTEM')

O4 - .DEFAULT Startup: Product Registration.lnk = C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe (User 'Default user')

O20 - Winlogon Notify: rqRjjKdB - C:\WINDOWS\SYSTEM32\rqRjjKdB.dll

O21 - SSODL: tdomgafw - {2EDA4294-1D57-42F8-85B9-B77CB0B495E2} - C:\WINDOWS\tdomgafw.dll

O24 - Desktop Component 0: Privacy Protection - file:///C:\WINDOWS\privacy_danger\index.htm

stelle Avira wie folgt ein: Antivir und die Heuristik, die aggressive Variante - Virus Hilfe Führe einen Systemscan durch und poste das Ergebnis! Chris

__________________ Geändert von Chris4You (08.05.2008 um 07:20 Uhr) |

| | #3 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Kling kompliziert. ich werde mir mühe geben.

__________________erste datei: C:\WINDOWS\qvlbodmnxpf.dll VirusTotal: AhnLab-V3 2008.5.3.0 2008.05.08 - AntiVir 7.8.0.14 2008.05.08 ADSPY/AdSpy.Gen Authentium 4.93.8 2008.05.08 - Avast 4.8.1169.0 2008.05.07 Win32:Vapsup-EB AVG 7.5.0.516 2008.05.07 Downloader.Adload.IR BitDefender 7.2 2008.05.08 - CAT-QuickHeal 9.50 2008.05.07 - ClamAV 0.92.1 2008.05.08 - DrWeb 4.44.0.09170 2008.05.08 - eSafe 7.0.15.0 2008.05.07 - eTrust-Vet 31.4.5768 2008.05.07 Win32/Pripecs!generic Ewido 4.0 2008.05.08 - F-Prot 4.4.2.54 2008.05.07 W32/Adware-RegBHO-based.1!Maximus F-Secure 6.70.13260.0 2008.05.08 Trojan.Win32.Vapsup.exj Fortinet 3.14.0.0 2008.05.08 - Ikarus T3.1.1.26.0 2008.05.08 Trojan-Downloader.Agen.253952 Kaspersky 7.0.0.125 2008.05.08 Trojan.Win32.Vapsup.exj McAfee 5290 2008.05.07 AdClicker-FC.gen.a Microsoft 1.3408 2008.05.08 Trojan:Win32/Zlob.gen!H NOD32v2 3085 2008.05.08 - Norman 5.80.02 2008.05.07 - Panda 9.0.0.4 2008.05.07 - Prevx1 V2 2008.05.08 - Rising 20.43.32.00 2008.05.08 Trojan.DL.Win32.QQHelper.bdn Sophos 4.29.0 2008.05.08 Mal/Emogen-AC Sunbelt 3.0.1097.0 2008.05.07 - Symantec 10 2008.05.08 - TheHacker 6.2.92.302 2008.05.07 - VBA32 3.12.6.5 2008.05.08 suspected of Downloader.Zlob.7 VirusBuster 4.3.26:9 2008.05.07 - Webwasher-Gateway 6.6.2 2008.05.08 Ad-Spyware.AdSpy.Gen weitere Informationen File size: 294912 bytes MD5...: 43cc4e73bd874a00619d316ff031e18b SHA1..: ebe16cefcf05119effd0630a8aa04da491646190 SHA256: 441e9610000dd393562548a24dfbb3be02e91260250b3b6460a91780ce9399c3 SHA512: e37ffa0a69181dadd1728e37db9b3ab813e51d5dcae20b8e4ea6ebdde290b295 baee5e2bbc30f5da4cff12d78d48a4b563e21bdb4716aafaf8484f5db56c6876 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10022b1c timedatestamp.....: 0x48205c39 (Tue May 06 13:25:13 2008) machinetype.......: 0x14c (I386) ( 5 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x34498 0x35000 6.44 1b9b62c6750600fb1a2ffba76b779ef3 .rdata 0x36000 0xa1d3 0xb000 4.90 594a0d2e594788b75a54983bb0f4e436 .data 0x41000 0x3a04 0x2000 3.95 49408a0f9c6096146acea998e3d0cd82 .rsrc 0x45000 0xb68 0x1000 3.50 5884bef38a912dc0b37f7a0628527feb .reloc 0x46000 0x33d2 0x4000 4.54 e5f242da4ef56f46f97d3248f048e116 ( 6 imports ) > KERNEL32.dll: CreateFileW, SetFilePointer, WriteFile, InterlockedIncrement, InterlockedDecrement, FreeLibrary, lstrcmpiW, MultiByteToWideChar, SizeofResource, LoadResource, FindResourceW, LoadLibraryExW, GetModuleHandleW, DisableThreadLibraryCalls, Sleep, RaiseException, GetLastError, EnterCriticalSection, InitializeCriticalSection, DeleteCriticalSection, LeaveCriticalSection, GetProcAddress, LoadLibraryW, DebugBreak, CreateFileA, SetEndOfFile, CreateThread, CloseHandle, ResetEvent, WaitForSingleObject, OpenEventW, LocalAlloc, lstrlenW, FormatMessageW, GetModuleFileNameW, LocalFree, WriteConsoleW, GetConsoleOutputCP, WriteConsoleA, ReadFile, FlushFileBuffers, SetStdHandle, GetStringTypeW, GetStringTypeA, InterlockedExchange, GetACP, GetLocaleInfoA, GetThreadLocale, GetVersionExA, TerminateProcess, GetCurrentProcess, UnhandledExceptionFilter, SetUnhandledExceptionFilter, IsDebuggerPresent, HeapReAlloc, HeapAlloc, HeapFree, VirtualProtect, VirtualAlloc, GetModuleHandleA, GetSystemInfo, VirtualQuery, GetCurrentThreadId, GetCommandLineA, GetProcessHeap, RtlUnwind, TlsGetValue, TlsAlloc, TlsSetValue, TlsFree, SetLastError, HeapSize, ExitProcess, HeapDestroy, HeapCreate, VirtualFree, GetStdHandle, GetModuleFileNameA, GetCPInfo, GetOEMCP, LCMapStringA, WideCharToMultiByte, LCMapStringW, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, SetHandleCount, GetFileType, GetStartupInfoA, QueryPerformanceCounter, GetTickCount, GetCurrentProcessId, GetSystemTimeAsFileTime, GetConsoleCP, GetConsoleMode, LoadLibraryA, lstrlenA > USER32.dll: UnregisterClassA, MessageBoxW, CharNextW > ADVAPI32.dll: RegOpenKeyExW, RegQueryInfoKeyW, RegCloseKey, RegDeleteKeyW, RegDeleteValueW, RegCreateKeyExW, RegSetValueExW, RegEnumKeyExW, RegQueryValueExW > ole32.dll: CoTaskMemAlloc, StringFromGUID2, CoCreateInstance, CoTaskMemRealloc, CoTaskMemFree > OLEAUT32.dll: -, -, -, -, -, -, -, -, -, -, - > SHLWAPI.dll: StrToIntW ( 4 exports ) DllCanUnloadNow, DllGetClassObject, DllRegisterServer, DllUnregisterServer |

| | #4 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) 2. Datei: C:\WINDOWS\system32\rqRjjKdB.dll VirusTotal: AhnLab-V3 2008.5.3.0 2008.05.08 - AntiVir 7.8.0.14 2008.05.08 ADSPY/Virtumonde.qta Authentium 4.93.8 2008.05.08 - Avast 4.8.1169.0 2008.05.07 - AVG 7.5.0.516 2008.05.07 Vundo.L BitDefender 7.2 2008.05.08 - CAT-QuickHeal 9.50 2008.05.07 AdWare.Virtumonde.qta (Not a Virus) ClamAV 0.92.1 2008.05.08 Trojan.Vundo-2703 DrWeb 4.44.0.09170 2008.05.08 Trojan.DownLoader.59688 eSafe 7.0.15.0 2008.05.07 - eTrust-Vet 31.4.5766 2008.05.07 Win32/Chisyne.LY Ewido 4.0 2008.05.08 Not-A-Virus.Adware.Virtumonde F-Prot 4.4.2.54 2008.05.07 W32/Virtumonde.J.gen!Eldorado F-Secure 6.70.13260.0 2008.05.08 - Fortinet 3.14.0.0 2008.05.08 Virtum!tr Ikarus T3.1.1.26 2008.05.08 Trojan.Win32.Conhook.I Kaspersky 7.0.0.125 2008.05.08 not-a-virus:AdWare.Win32.Virtumonde.qta McAfee 5290 2008.05.07 - Microsoft 1.3408 2008.05.08 Trojan:Win32/Conhook.I NOD32v2 3085 2008.05.08 Win32/Adware.Virtumonde Norman 5.80.02 2008.05.07 - Panda 9.0.0.4 2008.05.07 Adware/VapSup Prevx1 V2 2008.05.08 Cloaked Malware Rising 20.43.32.00 2008.05.08 Trojan.DL.Win32.Mnless.aad Sophos 4.29.0 2008.05.08 Troj/Virtum-Gen Sunbelt 3.0.1097.0 2008.05.07 Virtumonde TheHacker 6.2.92.302 2008.05.07 - VBA32 3.12.6.5 2008.05.08 AdWare.Win32.Virtumonde.qta VirusBuster 4.3.26:9 2008.05.07 - Webwasher-Gateway 6.6.2 2008.05.08 Ad-Spyware.Virtumonde.qta weitere Informationen File size: 37376 bytes MD5...: 70d80336394453b31c9eb0b8de2a7a07 SHA1..: 725c3bd9f9a22c54f7e20869041bd13c1cb6d28e SHA256: 1eacfeaa4ae259fd3d26768d90f0e4c9d357da017a27210a954772e3e30f3d52 SHA512: d3217c53efce996e8841f137a6dcc69fa787d68bd91b6b2769868afd2c4c2a6a afa84f736050a41dd25bcacbe059239f982ec66261cba7d38ac0f4b004c8b2a2 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10001000 timedatestamp.....: 0x44e9e710 (Mon Aug 21 17:02:08 2006) machinetype.......: 0x14c (I386) ( 3 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x59a1 0x5800 7.29 a19277470f7e99d6216c37b9ff024065 .rdata 0x7000 0x1bc 0x400 4.17 ce4d76aec8d131388b38a0e0616a8074 .data 0x8000 0x1c765 0x3200 7.82 990f6b651f1944d5adb7328e3607509b ( 2 imports ) > user32.dll: DispatchMessageA, DialogBoxParamA, DestroyCursor, DestroyCaret, DefDlgProcA, CreateIconFromResourceEx, CreateIconFromResource, CreateDesktopW, CreateDesktopA > kernel32.dll: InitializeCriticalSection, lstrcpynA, lstrcmpiA, lstrcmpA, VirtualAlloc, TlsFree, Sleep, SetLastError, SetCurrentDirectoryA, ReadFile, CloseHandle, CompareStringA, EnumResourceLanguagesW, FindResourceA, GetTimeFormatA, GetVersion, LeaveCriticalSection, LoadResource, MapViewOfFile, OpenFile, RaiseException ( 0 exports ) Prevx info: JKKIBQJG.DLL - Prevx |

| | #5 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Die dritte Datei ging nicht C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe |

| | #6 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Nun zur lezten: C:\WINDOWS\tdomgafw.dll VirusTotal: AhnLab-V3 2008.5.3.0 2008.05.08 - AntiVir 7.8.0.14 2008.05.08 - Authentium 4.93.8 2008.05.08 - Avast 4.8.1169.0 2008.05.07 Win32:Vapsup-FW AVG 7.5.0.516 2008.05.07 Downloader.Adload.HQ BitDefender 7.2 2008.05.08 - CAT-QuickHeal 9.50 2008.05.07 - ClamAV 0.92.1 2008.05.08 - DrWeb 4.44.0.09170 2008.05.08 - eSafe 7.0.15.0 2008.05.07 - eTrust-Vet 31.4.5766 2008.05.07 Win32/Pripecs!generic Ewido 4.0 2008.05.08 - F-Prot 4.4.2.54 2008.05.07 - F-Secure 6.70.13260.0 2008.05.08 Trojan.Win32.Vapsup.exj Fortinet 3.14.0.0 2008.05.08 - Ikarus T3.1.1.26.0 2008.05.08 AdWare.NetAdware.S Kaspersky 7.0.0.125 2008.05.08 Trojan.Win32.Vapsup.exj McAfee 5290 2008.05.07 - Microsoft 1.3408 2008.05.08 - NOD32v2 3085 2008.05.08 - Norman 5.80.02 2008.05.07 - Panda 9.0.0.4 2008.05.07 - Prevx1 V2 2008.05.08 Malware Downloader Rising 20.43.32.00 2008.05.08 Trojan.DL.Win32.QQHelper.bdp Sophos 4.29.0 2008.05.08 - Sunbelt 3.0.1097.0 2008.05.07 - Symantec 10 2008.05.08 - TheHacker 6.2.92.302 2008.05.07 - VBA32 3.12.6.5 2008.05.08 suspected of Downloader.Zlob.8 VirusBuster 4.3.26:9 2008.05.07 - Webwasher-Gateway 6.6.2 2008.05.08 - weitere Informationen File size: 196608 bytes MD5...: 0eb9cd3c54d80ff5704feb3f1006653e SHA1..: cb2a6f719177e50edae598a07233d6712ac51510 SHA256: 2602f1484c77233182cd6c985eae24c5a7c600621b156c2d0569d7d95476343d SHA512: 8f4ea159dd2d5b5b65891a4b5e8f0bc188a8068efb571052fa485aa7ebe1d606 7598e11663eca3f919db8802b667b071d96c40a81b3243d8881aeef1d4244764 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x1000c48a timedatestamp.....: 0x4820587a (Tue May 06 13:09:14 2008) machinetype.......: 0x14c (I386) ( 4 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x285a6 0x29000 6.44 5b09bf77dce87b40a74cfe03ec0bc787 .data 0x2a000 0x2e84 0x2000 1.58 a96eb5cbb5f8fac9b9ef62efd0b851fc .rsrc 0x2d000 0x10 0x1000 0.00 620f0b67a91f7f74151bc5be745b7110 .reloc 0x2e000 0x23ca 0x3000 3.89 b39d4dc200df4ab08e0b0c54d362f4c2 ( 3 imports ) > KERNEL32.dll: Sleep, GetLastError, CloseHandle, GetSystemTime, CreateEventW, WaitForSingleObject, MultiByteToWideChar, LoadLibraryW, SystemTimeToFileTime, GetFileAttributesW, CreateFileW, ReadFile, GetCurrentDirectoryW, LocalFileTimeToFileTime, WideCharToMultiByte, CreateDirectoryW, WriteFile, SetFileTime, GetProcAddress, FindClose, SetFilePointer, FindFirstFileW, SetEndOfFile, TerminateProcess, GetCurrentProcess, UnhandledExceptionFilter, SetUnhandledExceptionFilter, IsDebuggerPresent, HeapFree, HeapAlloc, GetCurrentThreadId, GetCommandLineA, GetVersionExA, GetProcessHeap, RaiseException, RtlUnwind, GetModuleHandleA, TlsGetValue, TlsAlloc, TlsSetValue, TlsFree, InterlockedIncrement, SetLastError, InterlockedDecrement, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, ExitProcess, DeleteCriticalSection, LeaveCriticalSection, EnterCriticalSection, GetConsoleCP, GetConsoleMode, HeapSize, SetHandleCount, GetStdHandle, GetFileType, GetStartupInfoA, FlushFileBuffers, GetCPInfo, GetACP, GetOEMCP, LCMapStringA, LCMapStringW, HeapDestroy, HeapCreate, VirtualFree, VirtualAlloc, HeapReAlloc, GetModuleFileNameA, QueryPerformanceCounter, GetTickCount, GetCurrentProcessId, GetSystemTimeAsFileTime, CompareStringA, CompareStringW, SetEnvironmentVariableA, SetEnvironmentVariableW, LoadLibraryA, InitializeCriticalSection, SetStdHandle, WriteConsoleA, GetConsoleOutputCP, WriteConsoleW, GetStringTypeA, GetStringTypeW, GetLocaleInfoA, CreateFileA > ADVAPI32.dll: RegDeleteValueW, RegSetValueExW, RegQueryValueExW, RegCreateKeyExW > ole32.dll: CoInitialize ( 0 exports ) Prevx info: TDOMGAFW.DLL - Prevx |

| | #7 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Hi, Okay, feuere das Script ab und verfahre wie angegeben; Ich bin leider morgen nicht erreichbar, versuche an einen anderen abzugeben... chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #8 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Avenger.txt: ////////////////////////////////////////// Avenger Pre-Processor log ////////////////////////////////////////// Platform: Windows XP (build 2600, Service Pack 2) Thu May 08 17:31:16 2008 17:31:16: Error: Invalid script. A valid script must begin with a command directive. Aborting execution! ////////////////////////////////////////// ////////////////////////////////////////// Avenger Pre-Processor log ////////////////////////////////////////// Platform: Windows XP (build 2600, Service Pack 2) Thu May 08 17:33:40 2008 17:33:40: Error: Invalid script. A valid script must begin with a command directive. Aborting execution! ////////////////////////////////////////// Logfile of The Avenger Version 2.0, (c) by Swandog46 Swandog46's Public Anti-Malware Tools Platform: Windows XP ******************* Script file opened successfully. Script file read successfully. Backups directory opened successfully at C:\Avenger ******************* Beginning to process script file: Rootkit scan active. No rootkits found! File "C:\WINDOWS\qvlbodmnxpf.dll" deleted successfully. File "C:\WINDOWS\system32\rqRjjKdB.dll" deleted successfully. Error: could not open file "C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe" Deletion of file "C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temp\is-HRPB4.tmp\ATR1.exe" failed! Status: 0xc000003a (STATUS_OBJECT_PATH_NOT_FOUND) --> bad path / the parent directory does not exist File "C:\WINDOWS\tdomgafw.dll" deleted successfully. File "C:\WINDOWS\privacy_danger\index.htm" deleted successfully. Registry key "HKEY_LOCAL_MACHINE\software\microsoft\windows nt\currentversion\winlogon\notify\rqRjjKdB" deleted successfully. Completed script processing. ******************* Finished! Terminate. |

| | #9 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Hi, Okay, wir werden dann noch die Systemwiederherstellung löschen müssen, je nach dem was jetzt noch gefunden wird bzw. was das HJ-Log hergibt (ev. auch noch einen virtumdo-Killer laufen lassen). Poste daher das HJ-Log und das Antivir-Log... Chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #10 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Hier der HIJ Log: Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 17:46:53, on 08.05.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v7.00 (7.00.6000.16640) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\csrss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVMVFM\LVPrcSrv.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe C:\WINDOWS\Explorer.EXE C:\WINDOWS\system32\RunDll32.exe C:\Programme\Java\jre1.6.0_03\bin\jusched.exe D:\programme\powerstrip\pstrip.exe C:\WINDOWS\system32\RUNDLL32.EXE C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nTrayFw.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe D:\Programme\Winamp\winampa.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LComMgr\Communications_Helper.exe C:\Programme\Logitech\QuickCam\Quickcam.exe C:\WINDOWS\Mixer.exe D:\Programme\Spyware Doctor\pctsTray.exe C:\WINDOWS\system32\ctfmon.exe C:\Programme\Windows Live\Messenger\MsnMsgr.Exe C:\Programme\Messenger\msmsgs.exe D:\Programme\Steam\Steam.exe C:\Programme\ICQ6\ICQ.exe C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcIp.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcLog.exe C:\WINDOWS\system32\nvsvc32.exe C:\WINDOWS\system32\PnkBstrA.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe D:\Programme\Spyware Doctor\pctsAuxs.exe D:\Programme\Spyware Doctor\pctsSvc.exe C:\WINDOWS\system32\svchost.exe C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcAppFlt.exe C:\WINDOWS\system32\wbem\wmiprvse.exe C:\WINDOWS\system32\wbem\wmiprvse.exe C:\WINDOWS\System32\alg.exe C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe C:\Programme\Gemeinsame Dateien\Logishrd\LQCVFX\COCIManager.exe C:\WINDOWS\system32\wuauclt.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = WEB.DE - E-Mail - Suche - DSL - Modem - Shopping - Entertainment R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Page_URL = MSN.com R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Default_Search_URL = Live Search R1 - HKLM\Software\Microsoft\Internet Explorer\Main,Search Page = Live Search R0 - HKLM\Software\Microsoft\Internet Explorer\Main,Start Page = MSN.com O2 - BHO: (no name) - {3B8CEB6B-8368-4CD3-A95C-E792D1BCF3FD} - (no file) O2 - BHO: SSVHelper Class - {761497BB-D6F0-462C-B6EB-D4DAF1D92D43} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O2 - BHO: Windows Live Anmelde-Hilfsprogramm - {9030D464-4C02-4ABF-8ECC-5164760863C6} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\Windows Live\WindowsLiveLogin.dll O2 - BHO: Windows Live Toolbar Helper - {BDBD1DAD-C946-4A17-ADC1-64B5B4FF55D0} - C:\Programme\Windows Live Toolbar\msntb.dll O3 - Toolbar: Windows Live Toolbar - {BDAD1DAD-C946-4A17-ADC1-64B5B4FF55D0} - C:\Programme\Windows Live Toolbar\msntb.dll O4 - HKLM\..\Run: [C6501Sound] RunDll32 c6501.cpl,CMICtrlWnd O4 - HKLM\..\Run: [NvCplDaemon] RUNDLL32.EXE C:\WINDOWS\system32\NvCpl.dll,NvStartup O4 - HKLM\..\Run: [nwiz] nwiz.exe /install O4 - HKLM\..\Run: [SunJavaUpdateSched] "C:\Programme\Java\jre1.6.0_03\bin\jusched.exe" O4 - HKLM\..\Run: [PowerStrip] d:\programme\powerstrip\pstrip.exe O4 - HKLM\..\Run: [NvMediaCenter] RUNDLL32.EXE C:\WINDOWS\system32\NvMcTray.dll,NvTaskbarInit O4 - HKLM\..\Run: [Realtime Audio Engine] mmrtkrnl.exe O4 - HKLM\..\Run: [KernelFaultCheck] %systemroot%\system32\dumprep 0 -k O4 - HKLM\..\Run: [nTrayFw] C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nTrayFw.exe O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [WinampAgent] D:\Programme\Winamp\winampa.exe O4 - HKLM\..\Run: [TrayServer] D:\Programme\TrayServer.exe O4 - HKLM\..\Run: [LogitechVideo[inspector]] C:\Programme\Logitech\Video\InstallHelper.exe /inspect O4 - HKLM\..\Run: [LogitechCommunicationsManager] "C:\Programme\Gemeinsame Dateien\LogiShrd\LComMgr\Communications_Helper.exe" O4 - HKLM\..\Run: [LogitechQuickCamRibbon] "C:\Programme\Logitech\QuickCam\Quickcam.exe" /hide O4 - HKLM\..\Run: [C-Media Mixer] Mixer.exe /startup O4 - HKLM\..\Run: [ISTray] "D:\Programme\Spyware Doctor\pctsTray.exe" O4 - HKCU\..\Run: [ctfmon.exe] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [MsnMsgr] "C:\Programme\Windows Live\Messenger\MsnMsgr.Exe" /background O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [Steam] D:\Programme\Steam\Steam.exe -silent O4 - HKCU\..\Run: [ICQ] "C:\Programme\ICQ6\ICQ.exe" silent O4 - HKUS\S-1-5-19\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [tscuninstall] %systemroot%\system32\tscupgrd.exe (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [nltide_2] regsvr32 /s /n /i:U shell32 (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\RunOnce: [nltide_3] rundll32 advpack.dll,LaunchINFSectionEx nLite.inf,C,,4,N (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\RunOnce: [TSClientMSIUninstaller] cmd.exe /C "cscript %systemroot%\Installer\TSClientMsiTrans\tscuinst.vbs" (User 'Default user') O4 - Global Startup: Service Manager.lnk = C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe O8 - Extra context menu item: &Windows Live Search - res://C:\Programme\Windows Live Toolbar\msntb.dll/search.htm O8 - Extra context menu item: Add to Windows &Live Favorites - Add to Windows Live Favorites O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.6.0_03\bin\ssv.dll O9 - Extra button: (no name) - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe O9 - Extra 'Tools' menuitem: @xpsp3res.dll,-20001 - {e2e2dd38-d088-4134-82b7-f2ba38496583} - C:\WINDOWS\Network Diagnostic\xpnetdiag.exe O9 - Extra button: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra 'Tools' menuitem: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O16 - DPF: {6414512B-B978-451D-A0D8-FCFDF33E833C} (WUWebControl Class) - http://www.update.microsoft.com/micr...?1202566520468 O16 - DPF: {67A5F8DC-1A4B-4D66-9F24-A704AD929EEE} (System Requirements Lab) - http://www.nvidia.com/content/Driver...sysreqlab2.cab O16 - DPF: {6E32070A-766D-4EE6-879C-DC1FA91D2FC3} (MUWebControl Class) - http://www.update.microsoft.com/micr...?1202566500609 O16 - DPF: {74DBCB52-F298-4110-951D-AD2FF67BC8AB} (NVIDIA Smart Scan) - http://www.nvidia.com/content/Driver...aSmartScan.cab O16 - DPF: {BA162249-F2C5-4851-8ADC-FC58CB424243} (Image Uploader Control) - http://static.pe.schuelervz.net/phot...che=1206649374 O16 - DPF: {BFF1950D-B1B4-4AE8-B842-B2CCF06D9A1B} (Zylom Games Player) - http://game07.zylom.com/activex/zylomgamesplayer.cab O23 - Service: Avira AntiVir Personal Free Antivirus Planer (AntiVirScheduler) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe O23 - Service: Avira AntiVir Personal Free Antivirus Guard (AntiVirService) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Firebird Server - MAGIX Instance (FirebirdServerMAGIXInstance) - MAGIX® - D:\Common\Database\bin\fbserver.exe O23 - Service: ForceWare Intelligent Application Manager (IAM) - Unknown owner - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcAppFlt.exe O23 - Service: Forceware Web Interface (ForcewareWebInterface) - Apache Software Foundation - C:\Programme\NVIDIA Corporation\NetworkAccessManager\Apache Group\Apache2\bin\apache.exe O23 - Service: LVCOMSer - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\LVCOMSER\LVComSer.exe O23 - Service: Process Monitor (LVPrcSrv) - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\LVMVFM\LVPrcSrv.exe O23 - Service: LVSrvLauncher - Logitech Inc. - C:\Programme\Gemeinsame Dateien\LogiShrd\SrvLnch\SrvLnch.exe O23 - Service: ForceWare IP service (nSvcIp) - NVIDIA Corporation - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcIp.exe O23 - Service: ForceWare user log service (nSvcLog) - NVIDIA - C:\Programme\NVIDIA Corporation\NetworkAccessManager\bin\nSvcLog.exe O23 - Service: NVIDIA Display Driver Service (NVSvc) - NVIDIA Corporation - C:\WINDOWS\system32\nvsvc32.exe O23 - Service: PnkBstrA - Unknown owner - C:\WINDOWS\system32\PnkBstrA.exe O23 - Service: PC Tools Auxiliary Service (sdAuxService) - PC Tools - D:\Programme\Spyware Doctor\pctsAuxs.exe O23 - Service: PC Tools Security Service (sdCoreService) - PC Tools - D:\Programme\Spyware Doctor\pctsSvc.exe -- End of file - 10295 bytes |

| | #11 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Oh ja. Systemwiederherstellung lag immer auf dem 06.05.08 23:3 oder so. eben das datum und uhrzeit als das begann.... Antivirlog folgt |

| | #12 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Hi, Systemwiederherstellung löschen http://www.systemwiederherstellung-deaktivieren.de/windows-xp.html Wenn der Rechner einwandfrei läuft abschließend alle Systemwiederherstellungspunkte löschen lassen(das sind die: C:\System Volume Information\_restore - Dateien die gefunden wurden, d.h. der Trojaner wurde mit gesichert und wenn Du auf einen Restorepunkt zurück gehen solltest, dann ist er wieder da) wie folgt: Arbeitsplatz ->rechte Maus -> Eigenschaften -> Systemwiederherstellung -> anhaken: "Systemwiederherstellung auf allen Laufwerken deaktivieren" -> Übernehmen -> Sicherheitsabfrage OK -> Fenster mit OK schliessen -> neu Booten; Dann das gleiche nochmal nur das Häkchen entfernen (dann läuft sie wieder). Einen ersten Restorepunkt setzten: Start->Programme->Zubehör->Systemprogramme->Systemwiederherstellung->einen Wiederherstellungspunkt erstellen->weiter, Beschreibung ausdenken->Erstellen Um sicher zu gehen kannst Du nach Avira noch Malwarebytes Antimalware loslassen. Anleitung hier: http://www.trojaner-board.de/51187-malwarebytes-anti-malware.html Nutze aber bitte diesen Downloadlink http://filepony.de/download-malwarebytes_anti_malware/. So, muss jetzt leider Weg ... chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #13 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) |

| | #14 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Und zu guter Letzt, mein Avira Log Avira AntiVir Personal Erstellungsdatum der Reportdatei: Donnerstag, 8. Mai 2008 17:53 Es wird nach 1256889 Virenstämmen gesucht. Lizenznehmer: Avira AntiVir PersonalEdition Classic Seriennummer: 0000149996-ADJIE-0001 Plattform: Windows XP Windowsversion: (Service Pack 2) [5.1.2600] Boot Modus: Normal gebootet Benutzername: SYSTEM Computername: VINCE Versionsinformationen: BUILD.DAT : 8.1.00.295 16479 Bytes 09.04.2008 16:22:00 AVSCAN.EXE : 8.1.2.12 311553 Bytes 18.03.2008 09:02:52 AVSCAN.DLL : 8.1.1.0 57601 Bytes 30.01.2008 15:10:50 LUKE.DLL : 8.1.2.9 151809 Bytes 28.02.2008 08:41:20 LUKERES.DLL : 8.1.2.0 12545 Bytes 19.02.2008 08:39:40 ANTIVIR0.VDF : 6.40.0.0 11030528 Bytes 18.07.2007 10:33:34 ANTIVIR1.VDF : 7.0.3.2 5447168 Bytes 07.03.2008 13:08:58 ANTIVIR2.VDF : 7.0.4.0 1554432 Bytes 05.05.2008 04:25:36 ANTIVIR3.VDF : 7.0.4.18 75776 Bytes 08.05.2008 14:57:46 Engineversion : 8.1.0.39 AEVDF.DLL : 8.1.0.5 102772 Bytes 25.02.2008 09:58:21 AESCRIPT.DLL : 8.1.0.28 233851 Bytes 07.05.2008 04:25:47 AESCN.DLL : 8.1.0.16 119156 Bytes 08.05.2008 14:57:50 AERDL.DLL : 8.1.0.20 418165 Bytes 07.05.2008 04:25:46 AEPACK.DLL : 8.1.1.4 364918 Bytes 07.05.2008 04:25:44 AEOFFICE.DLL : 8.1.0.18 192890 Bytes 07.05.2008 04:25:43 AEHEUR.DLL : 8.1.0.21 1196407 Bytes 07.05.2008 04:25:42 AEHELP.DLL : 8.1.0.14 115063 Bytes 07.05.2008 04:25:39 AEGEN.DLL : 8.1.0.20 299380 Bytes 08.05.2008 14:57:49 AEEMU.DLL : 8.1.0.6 430451 Bytes 08.05.2008 14:57:48 AECORE.DLL : 8.1.0.28 168310 Bytes 08.05.2008 14:57:47 AVWINLL.DLL : 1.0.0.7 14593 Bytes 23.01.2008 17:05:55 AVPREF.DLL : 8.0.0.1 25857 Bytes 18.02.2008 10:29:37 AVREP.DLL : 7.0.0.1 155688 Bytes 16.04.2007 13:25:52 AVREG.DLL : 8.0.0.0 30977 Bytes 23.01.2008 17:05:52 AVARKT.DLL : 1.0.0.23 307457 Bytes 12.02.2008 08:29:19 AVEVTLOG.DLL : 8.0.0.11 114945 Bytes 28.02.2008 08:31:27 SQLITE3.DLL : 3.3.17.1 339968 Bytes 22.01.2008 17:28:02 SMTPLIB.DLL : 1.2.0.19 28929 Bytes 23.01.2008 17:06:34 NETNT.DLL : 8.0.0.1 7937 Bytes 25.01.2008 12:05:07 RCIMAGE.DLL : 8.0.0.35 2371841 Bytes 10.03.2008 14:34:46 RCTEXT.DLL : 8.0.32.0 86273 Bytes 06.03.2008 11:58:49 Konfiguration für den aktuellen Suchlauf: Job Name.........................: Vollständige Systemprüfung Konfigurationsdatei..............: C:\Programme\Avira\AntiVir PersonalEdition Classic\sysscan.avp Protokollierung..................: niedrig Primäre Aktion...................: interaktiv Sekundäre Aktion.................: ignorieren Durchsuche Masterbootsektoren....: aus Durchsuche Bootsektoren..........: ein Bootsektoren.....................: C:, D:, Durchsuche Speicher..............: ein Durchsuche aktive Programme......: ein Durchsuche Registrierung.........: ein Suche nach Rootkits..............: aus Datei Suchmodus..................: Alle Dateien Durchsuche Archive...............: ein Rekursionstiefe einschränken.....: aus Archiv Smart Extensions..........: ein Abweichende Archivtypen..........: +BSD Mailbox, +Netscape/Mozilla Mailbox, +Eudora Mailbox, +Squid cache, +Pegasus Mailbox, +MS Outlook Mailbox, Makrovirenheuristik..............: ein Dateiheuristik...................: hoch Abweichende Gefahrenkategorien...: +GAME,+JOKE,+PCK,+SPR, Beginn des Suchlaufs: Donnerstag, 8. Mai 2008 17:53 Der Suchlauf über gestartete Prozesse wird begonnen: Durchsuche Prozess 'avscan.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'avcenter.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'WLLoginProxy.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'iexplore.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'wuauclt.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'notepad.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'HijackThis.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'COCIManager.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'LVComSer.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'alg.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'wmiprvse.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'nSvcAppFlt.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'pctsSvc.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'pctsAuxs.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'Apache.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'PnkBstrA.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'nvsvc32.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'nSvcLog.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'nSvcIp.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'LVComSer.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'Apache.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'avguard.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'sqlmangr.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'ICQ.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'Steam.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'msmsgs.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'msnmsgr.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'ctfmon.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'pctsTray.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'mixer.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'Quickcam.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'Communications_Helper.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'winampa.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'realsched.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'nTrayFw.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'rundll32.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'PStrip.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'jusched.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'rundll32.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'explorer.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'sched.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'LVPrcSrv.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'spoolsv.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'svchost.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'lsass.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'services.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'winlogon.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'csrss.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'smss.exe' - '1' Modul(e) wurden durchsucht Es wurden '54' Prozesse mit '54' Modulen durchsucht Der Suchlauf über die Bootsektoren wird begonnen: Bootsektor 'C:\' [INFO] Es wurde kein Virus gefunden! Bootsektor 'D:\' [INFO] Es wurde kein Virus gefunden! Der Suchlauf auf Verweise zu ausführbaren Dateien (Registry) wird begonnen. Die Registry wurde durchsucht ( '44' Dateien ). Der Suchlauf über die ausgewählten Dateien wird begonnen: Beginne mit der Suche in 'C:\' C:\pagefile.sys [WARNUNG] Die Datei konnte nicht geöffnet werden! C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temporary Internet Files\Content.IE5\216NGHRT\css4[1] [FUND] Ist das Trojanische Pferd TR/Monder.281024 [HINWEIS] Eine Sicherungskopie wurde unter dem Namen 48962356.qua erstellt ( QUARANTÄNE ) [HINWEIS] Die Datei wurde gelöscht. C:\Dokumente und Einstellungen\Vincent\Lokale Einstellungen\Temporary Internet Files\Content.IE5\ESMLEIQK\install_asm_en[1].exe [FUND] Enthält Erkennungsmuster des SPR/Fake.AntispyM.A-Programmes [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48962381.qua' verschoben! C:\System Volume Information\_restore{DDBB7B9D-7C13-4D5E-A5E9-589ABAA90E9E}\RP43\A0017027.dll [FUND] Ist das Trojanische Pferd TR/Monder.96768 [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '485325b1.qua' verschoben! C:\VundoFix Backups\awdynqau.dll.bad [FUND] Ist das Trojanische Pferd TR/Monder.96768 [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48872601.qua' verschoben! C:\WINDOWS\system32\efcASkjg.VIR [FUND] Ist das Trojanische Pferd TR/Vundo.Gen [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '488626fd.qua' verschoben! C:\WINDOWS\system32\ljJBTnkj.dll [FUND] Enthält verdächtigen Code: HEUR/Crypted [HINWEIS] Der Fund wurde als verdächtig eingestuft. [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '486d2719.qua' verschoben! C:\WINDOWS\system32\ujctapwj.dll [FUND] Ist das Trojanische Pferd TR/Monder.96832 [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48862739.qua' verschoben! C:\WINDOWS\system32\usb496.dat [FUND] Ist das Trojanische Pferd TR/Agent.JI [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48852747.qua' verschoben! Beginne mit der Suche in 'D:\' D:\Musik\Neue Musik\Die Schröders - Schwer Scheff\Fifa World Cup 2002.exe [WARNUNG] Aus diesem Archiv können keine weiteren Dateien ausgepackt werden. Das Archiv wird geschlossen. D:\Programme\BPM\BPM.exe [FUND] Enthält verdächtigen Code: HEUR/Malware [HINWEIS] Der Fund wurde als verdächtig eingestuft. [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48702a71.qua' verschoben! D:\System Volume Information\_restore{DDBB7B9D-7C13-4D5E-A5E9-589ABAA90E9E}\RP43\A0017151.exe [FUND] Enthält verdächtigen Code: HEUR/Malware [HINWEIS] Der Fund wurde als verdächtig eingestuft. [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '48532d29.qua' verschoben! Ende des Suchlaufs: Donnerstag, 8. Mai 2008 18:40 Benötigte Zeit: 46:38 min Der Suchlauf wurde vollständig durchgeführt. 10008 Verzeichnisse wurden überprüft 342680 Dateien wurden geprüft 7 Viren bzw. unerwünschte Programme wurden gefunden 3 Dateien wurden als verdächtig eingestuft 1 Dateien wurden gelöscht 0 Viren bzw. unerwünschte Programme wurden repariert 10 Dateien wurden in die Quarantäne verschoben 0 Dateien wurden umbenannt 2 Dateien konnten nicht durchsucht werden 342673 Dateien ohne Befall 2673 Archive wurden durchsucht 2 Warnungen 10 Hinweise Scheint noch ein wenig arbeit in meiner mühle zu stecken *schnauf* |

| | #15 |

| Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) Jemand da, der mal noch schnell die Auswertung erledigen kann??? |

|

| Themen zu Mein HIJ Liste (anmerkung: Hab evtl 11 verschiedene trojaner und Co.) |

| antivirus, application, avira, bho, desktop, dll, einstellungen, explorer, hijack, hijackthis, hkus\s-1-5-18, internet, internet explorer, magix, mehrere, monitor, nvidia, privacy protection, problem, regsvr32, rundll, scan, security, server, software, spyware, system, temp, trojaner, warnhinweis, windows, windows xp |