|

| |||||||

Log-Analyse und Auswertung: GDCB-Decrypt Befall, Dateien verschlüsseltWindows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| | #1 |

| GDCB-Decrypt Befall, Dateien verschlüsselt Hallo, es sind alle internen Festplatten und 1 externe betroffen. Es ist aber anscheinend meist nur die oberste Ordner-Ebene der Festplatte betroffen, also der erste Ordner und die darin enthaltenen Ordner und Dateien. Dort befndet sich auch dann ein txt-file mit dem Hinweis Tor zu installieren und dort zu zahlen. 3 dieser txt-Hinweise habe ich gelöscht um auszuprobieren ob man die löschen kann. Wiederherstellen wäre über den Papierkorb möglich. Der betroffene Rechner ist aktuell vom Netz getrennt. OS Win8.1 Ein Wiederhestellungspunkt von gestern, dem 15.2. für die Systemplatte C ist vorhanden. Für die anderen Platten nicht. Gruß Ralf Der Virenscanner hatte verdächtige Dateien angezeigt, die dann gelöscht wurden Geändert von paulmueck (16.02.2018 um 20:03 Uhr) |

| | #2 | |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Wir können hier Schadsoftware entfernen. Verschlüsselte Dateien/Ordner wiederherstellen ist nicht möglich. Was genau für eine Hilfe möchtest/erwartest du?  Ich frage das, weil du etwas von einem Wiederherstellungspunkt geschrieben hast. Zitat:

Geändert von M-K-D-B (16.02.2018 um 22:09 Uhr) |

| | #3 |

| GDCB-Decrypt Befall, Dateien verschlüsselt Was wird wahrscheinlich passieren wenn ich den Wiederherstellungspunkt ausführen lasse?

__________________Ist dann meine Systemplatte eventuell wieder ok? Bis auf ein paar gesperrte Files in den Eigenen Dateien? Aktuell sind auch alle Firefox und Thunderbird Einstellungen weg. Was Defender gefunden und gelöscht hat kann ich nicht mehr feststellen. Direkt danach tauchten die txt-Files und die verschlüsselten Dateien auf. Was ist mit den Decryptern af Emsisoft? Da sind ja verschiedene. Ich wüsste nur nicht welchen ich auswählen sollte. https://decrypter.emsisoft.com/ Ist bei diesem Schädling auch so was wie ein Virus auf dem PC? Oder werden die Dateien aus dem Netz verschlüsselt? Aber anscheinend sind da schon irgendwelche exe-Dateien platziert. Kann ich nicht infizierte/verschlüsselte Dateien sichern? Es sind ja nicht alle verschlüsselt. Oder arbeitet das Virus weiter und verschlüsselt weitere Dateien? |

| | #4 | ||||

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsseltZitat:

Zitat:

Zitat:

Sie werden nicht vom Netz verschlüsselt, sonern von Malware, die lokal auf deinem PC läuft. Zitat:

Du solltest sagen, was du tun möchtest... Systemwiederhstellung laufen lassen oder Rechner bereinigen.... |

| | #5 | ||||

| GDCB-Decrypt Befall, Dateien verschlüsselt Ok. Danke für Deine Antworten. Zitat:

Ich schildere nochmal kurz die Situation mit der bitte um Deinen Rat: SSD:C mit Windows und meine Partion :I (Bootpartion 350MB) sind betroffen. Die Ordner mit betroffenen/verschlüsselten Dateien erkennt man im ersten Moment an dem Textfile GDCB-DECRYPT.txt. Auf C: sind hauptsächlich die Ordner Benutzer>Benutzername>Appdata>Roaming und Local betroffen. Eben da wo Email und Browser Daten sind. Im eigentlichen Windows-Ordner auf C: ist nichts zu erkennen. Bei den restlichen 5 Platten/Partionen und der externen Festplatte sind ebenfalls nur die ersten Ordner betroffen. Das sind alles Daten. Von einigen habe ich Sicherungen. Mit Dateien von Native Instruments (nki, ncw, ...) konnte der Schädling anscheinend nichts anfangen. Da ist nichts von GDCB zu sehen. Einiges ist verloren, aber insgesamt anscheinend nur ein kleiner Teil. Zitat:

Daß das die Dateien nicht entschlüsselt ist mir klar. Mindestens eine verdächtige Datei ist in der FRST.txt ja vorhanden: Zitat:

Zitat:

Kann man davon ausgehen, daß sich die Malware auf den Partionen C: bzw I: befindet? Dann könnte ich ja die Platten mit Daten erst mal abhängen. Man weiß nicht, ob die Systemwiederherstellung funktionieren würde. Wenn was zum Retten interessant wäre, dann sind das die Daten von Thunderbird und Firefox. Was würdest Du tun? Erstmal Malware suchen? Das wird aber zuerst mal die Profile-Files in Appdata/Roaming von Firefox und Email nicht freigeben/retten. Bitte schrebe was Du denkst. Ich mache gerne weitere Angaben, wenn nötig. Gruß Ralf |

| | #6 | ||||

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Servus, Zitat:

Zitat:

Zitat:

Grundsätzlich gilt: Man sollte externe Platten oder andere Laufwerke nie ständig angesteckt lassen (so wie du es anscheinend leider gemacht hast). Grundsätzlich gilt: Man sollte externe Platten oder andere Laufwerke nie ständig angesteckt lassen (so wie du es anscheinend leider gemacht hast).Zitat:

Des Weiteren würde ich eine Systemwiederherstellung vor der Infektion durchführen. Evtl. hilft es ja und die privaten Daten von FF & Co sind wieder da. Danach können wir mit FRST nochmal einen Suchlauf starten, ob die Malware noch da ist. |

| | #7 |

| GDCB-Decrypt Befall, Dateien verschlüsselt Hallo und Danke! Die Wiederherstellung hat anscheinend funktioniert. Firefox und Thunderbird lassen sich wieder starten. Es sind jetzt jeweils 2 Profil-Ordner vorhanden. Einer ist ohne Verschlüsselung - die wurden anscheinend nach der Infektion neu anglegt als ich Thunderbird und Firefox geöffnet hatte. Der zweite hat neue Dateien erzeugt die verschlüsselten Daten mit der Endung GDBC sind noch zu sehen. Siehe Bild1. Die GDCB-DECRYPT.txt-Files sind noch in allen Ordnerebenen von AppData Roaming zu sehen. Ebenso in der Bootpartition I: Nach dem Hochfahren hat sich eines dieser txt-Files automatisch geöffnet. Unter Netzwerkadressen ist auch noch eines. Siehe Bild2. Hätte Emsisoft Anti Malware diese Infektion verhindert? Gruß Ralf Neue FRST Files anbei |

| | #8 | |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Servus, Zitat:

Der Windows Defender hat mit dem neuesten Update (4.12) eigentlich auch einen Schutz vor Verschlüsselungstrojanern. Darum wurde wahrscheinlich auch nicht alles bei dir verschlüsselt, danach hat der Ordnerschutz gegriffen (wenn auch etwas zu spät anscheinend)... oder läuft der Schutz nur unter Windows 10... hhhmm, bin mir da gerade gar nicht so sicher... Bei mir läuft MBAM Premium und Windows Defender... parallel mit Schutz vor Ransomware. Gebraucht hab ich meinen Schutz aber noch nie...  Wir entfernen jetzt noch recurisv die .txt Dateien (Schritt 1 kann ggf. etwas dauern; ich füge einfach alle Laufwerksbuchstaben bis einschließlich "I" ein... jedes Laufwerk, das vorhanden ist, wird von den .txt Dateien befreit) und kontrollieren deinen Rechner gründlich auf Malware. Alle GDBC-verschlüsselten Dateien bzw. Profile (FF, TB, etc.) solltest du selbst löschen und neue anlegen (sofern noch nicht getan). Eine Wiederherstellung ist nach heutigem Stand nicht möglich. Schritt 1

Schritt 2 Downloade Dir bitte AdwCleaner auf deinen Desktop (Bebilderte Anleitung).

Schritt 3 Downloade Dir bitte Malwarebytes Anti-Malware 3 (Bebilderte Anleitung)

Schritt 4

Bitte poste mit deiner nächsten Antwort

Geändert von M-K-D-B (19.02.2018 um 22:19 Uhr) |

| | #9 |

| GDCB-Decrypt Befall, Dateien verschlüsselt Hallo, es gibt ein Problem bei Schritt 1: ========= delete "C:\GDCB-DECRYPT.txt" /F /Q /S ========= Der Befehl "delete" ist entweder falsch geschrieben oder konnte nicht gefunden werden. ========= Ende von CMD: ========= ... bei allen Laufwerken. Log anbei. |

| | #10 |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Servus, Mein Fehler, tut mir Leid.  Schritt 1

Schritt 2 Downloade Dir bitte AdwCleaner auf deinen Desktop (Bebilderte Anleitung).

Schritt 3 Downloade Dir bitte Malwarebytes Anti-Malware 3 (Bebilderte Anleitung)

Schritt 4

Bitte poste mit deiner nächsten Antwort

|

| | #11 |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Fehlende Rückmeldung Dieses Thema wurde aus den Abos gelöscht. Somit bekomme ich keine Benachrichtigung über neue Antworten. PM inklusive Link zum Thema an mich falls du denoch weiter machen willst. Hinweis: Das Verschwinden der Symptome bedeutet nicht, dass Dein Rechner schon sauber ist. Jeder andere bitte hier klicken und einen eigenen Thread erstellen! |

| | #12 | |

| GDCB-Decrypt Befall, Dateien verschlüsselt Hallo, anbei die gewünschten Dateien. "Fixlog" habe ich gepackt: Zitat:

|

| | #13 |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Servus, wir entfernen noch ein bisschen was und kontrollieren nochmal alles. Hinweis: Der Suchlauf mit ESET kann länger dauern. Schritt 1

Schritt 2 Downloade dir die passende Version von HitmanPro auf deinen Desktop: HitmanPro - 32 Bit | HitmanPro - 64 Bit.

Schritt 3 Downloade Dir bitte ESET Online Scanner (Bebilderte Anleitung)

Schritt 4

Gibt es jetzt noch Probleme mit dem PC oder mit deinen Internet Browsern? Wenn ja, welche? Gibt es jetzt noch Probleme mit dem PC oder mit deinen Internet Browsern? Wenn ja, welche?Bitte poste mit deiner nächsten Antwort

|

| | #14 |

| GDCB-Decrypt Befall, Dateien verschlüsselt Hallo, anbei die gewünschten Dateien. ESET hat keine Bedrohungen gefunden. Die weiteren verschlüsselten GDCB-Dateien muss ich noch suchen und soweit Backups vorhanden ersetzen und dann löschen. Probleme gibt es aktuell keine. Die Malewarebytes Premium Trial ist noch installiert. Bei jedem Neustart ist der Echtzeitschutz deaktiviert. Geht dann aber aktivieren. Hardcopies siehe Anhang Danke! Gruß Ralf |

| | #15 |

| /// TB-Ausbilder         | GDCB-Decrypt Befall, Dateien verschlüsselt Servus, auf die kostenlose Version von MBAM kannst du wie folgt wechseln: Starte MBAM. Klicke rechts oben auf "Mein Konto". Klicke auf "Premium-Testversion deaktivieren" Klicke nun auf "Echtzeitschutz wird nicht benötigt". Schließe MBAM wieder. Du hast ja Windows Defender als AV. Dann wären wir durch! Wenn du keine Probleme mehr mit Malware hast, dann sind wir hier fertig. Deine Logdateien sind sauber.  Wenn Du möchtest, kannst Du hier sagen, ob Du mit mir und meiner Hilfe zufrieden warst...  Vielleicht möchtest du das Forum mit einer kleinen Spende  unterstützen. unterstützen.  Hinweise: Bitte gib mir eine kurze Rückmeldung wenn alles erledigt ist und keine Fragen mehr vorhanden sind, so dass ich dieses Thema aus meinen Abos löschen kann. Zum Schluss müssen wir noch ein paar abschließende Schritte unternehmen, um deinen Pc aufzuräumen und abzusichern. Cleanup Alle Logs gepostet? Dann lade Dir bitte

DelFix entfernt u.a. alle verwendeten Programme, die Quarantäne unserer Scanner, den Java-Cache und löscht sich abschließend selbst. Starte deinen Rechner anschließend neu. Sollten jetzt noch Programme aus unserer Bereinigung übrig sein, kannst du diese bedenkenlos löschen. Virenscanner + Firewall Vorab sei erwähnt, dass man niemals die Schutzwirkung eines Virenscanners überbewerten darf! Kein Antivirusprogramm erkennt 100% der Schadsoftware. Sofern du noch unentschieden bist, verwende MAXIMAL EIN EINZIGES der folgenden Antivirusprogramme mit Echtzeitscanner und stets aktueller Signaturendatenbank:

Microsoft Security Essentials (MSE) / Windows Defender (WD) ist ab Windows 8 fest eingebaut, wenn du also Windows 8, 8.1 oder 10 und dich für MSE/WD entschieden hast, brauchst du nicht extra MSE/WD zu installieren. Bei Windows 7 muss es aber manuell installiert oder über die Windows Updates als optionales Update bezogen werden. Selbstverständlich ist ein legales/aktiviertes Windows Voraussetzung dafür. Verwende immer nur reine Virenscanner (keine Produkte mit "Suite", "Internet Security", "Endpoint" oder "Total Security" in Namen, denn diese bringen kontraproduktive Firewalls mit - die Windows-Firewall ist alles was benötigt wird) Zusätzlich kannst Du Deinen PC regelmäßig mit Malwarebytes Anti-Malware , AdwCleaner und mit dem ESET Online Scanner scannen. Diese Programme sind alle kostenlos und stören nicht den Betrieb deines Antivirenprogramms. Absicherungen Beim Betriebsystem Windows ist es wichtig, die automatischen Updates zu aktivieren. Auch sicherheitsrelevante Software sollte immer in aktueller Version vorliegen. Das zeitnahe Einspielen von Updates ist erforderlich, damit Sicherheitslücken geschlossen werden. Sicherheitslücken werden beispielsweise dazu ausgenutzt, um beim einfachen Besuch einer manipulierten Website per "Drive-by" Malware zu installieren. Besonders aufpassen bzgl. der Aktualität musst du insbesondere bei folgender Software - sofern diese überhaupt benötigt wird:

Optionale Browsererweiterungen

Grundsätzliches

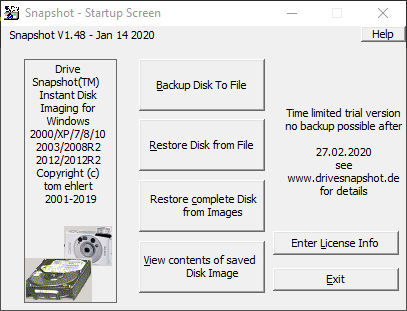

Lesestoff: Lesestoff:Backup-/Image-Tools IMHO sind Wiederherstellungspunkte nix weiter als eine Notlösung, wer sich auf was Funktionierendes verlassen will und muss, kommt um echte Backup/Imaging Software nicht herum. Ich nehme unter Windows immer Drive Snapshot - Disk Image Backup for Windows NT/2000/XP/2003/X64 Damit man sinnvolle Backups hat, muss man regelmäßig (z. B. wöchentlich) ein Image auf eine separate externe Festplatte erstellen. Diese externe Festplatte wird nur dann angeschlossen, wenn man das Backup erstellen will (oder etwas wiederherstellen muss), sonsten bleibt sie aus Sicherheitsgründen sicher im Schrank verwahrt - allein schon aus dem Grund, die Backups vor Krypto-Trojaner zu schützen. Option 1: Drivesnapshot Offizielle TB-Anleitung --> http://www.trojaner-board.de/186299-...esnapshot.html  Drive Snapshot - Disk Image Backup for Windows NT/2000/XP/2003/X64 Download (32-Bit) => http://www.drivesnapshot.de/download/snapshot.exe Download (64-Bit) => http://www.drivesnapshot.de/download/snapshot64.exe Es gibt da auch leicht abgespeckte Versionen von Acronis TrueImage gratis wenn man Platten von Seagate und/oder Western Digital hat. Vllt sagen diese Programme dir mehr zu. Mein Favorit aber ist das kleine o.g. Drivesnapshot. Option 2: Seagate DiscWizard Download => Seagate DiscWizard - Download - Filepony Screenshots: http://filepony.de/screenshot/seagate_discwizard5.jpg http://filepony.de/screenshot/seagate_discwizard4.png http://filepony.de/screenshot/seagate_discwizard3.jpg Option 3: Acronis TrueImage WD Edition Download => Acronis True Image WD Edition - Download - Filepony Screenshots: http://filepony.de/screenshot/acroni...d_edition1.jpg http://filepony.de/screenshot/acroni...d_edition2.jpg |

|

| Themen zu GDCB-Decrypt Befall, Dateien verschlüsselt |

| aktuell, andere, anderen, befall, dateien, enthaltene, externe, festplatte, festplatten, gelöscht, gestern, hinweis, installiere, installieren, interne, internen, löschen, oberste, papierkorb, platte, platten, rechner, schei, verschlüsselt, win |