|

| |||||||

Log-Analyse und Auswertung: Drop.A.zaq.52224 fund durch AviraWindows 7 Wenn Du Dir einen Trojaner eingefangen hast oder ständig Viren Warnungen bekommst, kannst Du hier die Logs unserer Diagnose Tools zwecks Auswertung durch unsere Experten posten. Um Viren und Trojaner entfernen zu können, muss das infizierte System zuerst untersucht werden: Erste Schritte zur Hilfe. Beachte dass ein infiziertes System nicht vertrauenswürdig ist und bis zur vollständigen Entfernung der Malware nicht verwendet werden sollte.XML. |

|

| | #1 |

| Drop.A.zaq.52224 fund durch Avira Hallo, nun hat es meinen pc auch erwischt. Avira hat einen Trojaner entdeckt: TR/Drop.A.zaq.52224 und TR/Dldr.Mufanom.vxn Nach dem Lesen im Forum, habe ich Malwarebytes geladen. Das System scheint nun sauber zu sein (weder Avira noch Malwarebytes noch Trojancheck) zeigen etwas an. Jedoch komme ich beispielsweise nicht mehr auf die MS-Update Internetseite. Ist das System immernoch durch Malware blockiert? muss ich noch weitere Säuberungsaktionen durchführen? anbei die beiden log-files. Wäre schön wenn sich die mal jemand anschauen könnte. Danke!! Avira Log: Avira AntiVir Personal Erstellungsdatum der Reportdatei: Donnerstag, 22. Juli 2010 21:24 Es wird nach 2490777 Virenstämmen gesucht. Lizenznehmer : Avira AntiVir Personal - FREE Antivirus Seriennummer : 0000149996-ADJIE-0000001 Plattform : Windows XP Windowsversion : (Service Pack 3) [5.1.2600] Boot Modus : Normal gebootet Benutzername : SYSTEM Computername : ACER-LAPTOP Versionsinformationen: BUILD.DAT : 9.0.0.422 21701 Bytes 09.03.2010 10:23:00 AVSCAN.EXE : 9.0.3.10 466689 Bytes 20.11.2009 06:09:28 AVSCAN.DLL : 9.0.3.0 49409 Bytes 13.02.2009 10:04:12 LUKE.DLL : 9.0.3.2 209665 Bytes 20.02.2009 09:35:46 LUKERES.DLL : 9.0.2.0 13569 Bytes 26.01.2009 08:42:00 VBASE000.VDF : 7.10.0.0 19875328 Bytes 06.11.2009 06:09:28 VBASE001.VDF : 7.10.1.0 1372672 Bytes 19.11.2009 06:09:28 VBASE002.VDF : 7.10.3.1 3143680 Bytes 20.01.2010 06:00:22 VBASE003.VDF : 7.10.3.75 996864 Bytes 26.01.2010 18:20:54 VBASE004.VDF : 7.10.4.203 1579008 Bytes 05.03.2010 18:26:12 VBASE005.VDF : 7.10.6.82 2494464 Bytes 15.04.2010 18:02:54 VBASE006.VDF : 7.10.7.218 2294784 Bytes 02.06.2010 09:40:12 VBASE007.VDF : 7.10.7.219 2048 Bytes 02.06.2010 09:40:12 VBASE008.VDF : 7.10.7.220 2048 Bytes 02.06.2010 09:40:12 VBASE009.VDF : 7.10.7.221 2048 Bytes 02.06.2010 09:40:12 VBASE010.VDF : 7.10.7.222 2048 Bytes 02.06.2010 09:40:12 VBASE011.VDF : 7.10.7.223 2048 Bytes 02.06.2010 09:40:12 VBASE012.VDF : 7.10.7.224 2048 Bytes 02.06.2010 09:40:12 VBASE013.VDF : 7.10.8.37 270336 Bytes 10.06.2010 14:29:20 VBASE014.VDF : 7.10.8.69 138752 Bytes 14.06.2010 12:46:00 VBASE015.VDF : 7.10.8.102 130560 Bytes 16.06.2010 08:02:14 VBASE016.VDF : 7.10.8.135 152064 Bytes 21.06.2010 13:09:56 VBASE017.VDF : 7.10.8.163 432128 Bytes 23.06.2010 13:16:36 VBASE018.VDF : 7.10.8.194 133632 Bytes 27.06.2010 16:04:22 VBASE019.VDF : 7.10.8.220 134656 Bytes 29.06.2010 17:30:14 VBASE020.VDF : 7.10.8.252 171520 Bytes 04.07.2010 12:15:46 VBASE021.VDF : 7.10.9.19 131072 Bytes 06.07.2010 12:15:54 VBASE022.VDF : 7.10.9.36 297472 Bytes 07.07.2010 12:42:58 VBASE023.VDF : 7.10.9.60 150016 Bytes 11.07.2010 08:59:18 VBASE024.VDF : 7.10.9.79 113152 Bytes 13.07.2010 14:13:12 VBASE025.VDF : 7.10.9.99 158720 Bytes 16.07.2010 14:16:26 VBASE026.VDF : 7.10.9.133 630784 Bytes 20.07.2010 06:26:06 VBASE027.VDF : 7.10.9.141 421376 Bytes 21.07.2010 06:26:08 VBASE028.VDF : 7.10.9.148 355328 Bytes 21.07.2010 06:26:10 VBASE029.VDF : 7.10.9.153 492032 Bytes 21.07.2010 06:26:14 VBASE030.VDF : 7.10.9.154 2048 Bytes 21.07.2010 06:26:14 VBASE031.VDF : 7.10.9.156 2048 Bytes 21.07.2010 06:26:14 Engineversion : 8.2.4.26 AEVDF.DLL : 8.1.2.0 106868 Bytes 23.04.2010 20:04:58 AESCRIPT.DLL : 8.1.3.41 1364346 Bytes 22.07.2010 06:26:30 AESCN.DLL : 8.1.6.1 127347 Bytes 12.05.2010 17:01:14 AESBX.DLL : 8.1.3.1 254324 Bytes 23.04.2010 20:04:58 AERDL.DLL : 8.1.8.2 614772 Bytes 22.07.2010 06:26:28 AEPACK.DLL : 8.2.3.2 471414 Bytes 22.07.2010 06:26:26 AEOFFICE.DLL : 8.1.1.8 201081 Bytes 22.07.2010 06:26:24 AEHEUR.DLL : 8.1.2.6 2793846 Bytes 22.07.2010 06:26:24 AEHELP.DLL : 8.1.13.2 242039 Bytes 22.07.2010 06:26:16 AEGEN.DLL : 8.1.3.17 385396 Bytes 22.07.2010 06:26:16 AEEMU.DLL : 8.1.2.0 393588 Bytes 23.04.2010 20:04:54 AECORE.DLL : 8.1.16.2 192887 Bytes 22.07.2010 06:26:14 AEBB.DLL : 8.1.1.0 53618 Bytes 23.04.2010 20:04:54 AVWINLL.DLL : 9.0.0.3 18177 Bytes 12.12.2008 06:47:58 AVPREF.DLL : 9.0.3.0 44289 Bytes 08.09.2009 19:20:32 AVREP.DLL : 8.0.0.7 159784 Bytes 18.02.2010 14:40:02 AVREG.DLL : 9.0.0.0 36609 Bytes 07.11.2008 13:25:06 AVARKT.DLL : 9.0.0.3 292609 Bytes 28.04.2009 06:28:40 AVEVTLOG.DLL : 9.0.0.7 167169 Bytes 30.01.2009 08:37:06 SQLITE3.DLL : 3.6.1.0 326401 Bytes 28.01.2009 13:03:50 SMTPLIB.DLL : 9.2.0.25 28417 Bytes 02.02.2009 06:21:30 NETNT.DLL : 9.0.0.0 11521 Bytes 07.11.2008 13:41:22 RCIMAGE.DLL : 9.0.0.25 2438913 Bytes 09.06.2009 13:10:04 RCTEXT.DLL : 9.0.73.0 87297 Bytes 20.11.2009 06:09:28 Konfiguration für den aktuellen Suchlauf: Job Name..............................: Vollständige Systemprüfung Konfigurationsdatei...................: c:\programme\avira\antivir desktop\sysscan.avp Protokollierung.......................: niedrig Primäre Aktion........................: interaktiv Sekundäre Aktion......................: ignorieren Durchsuche Masterbootsektoren.........: ein Durchsuche Bootsektoren...............: ein Bootsektoren..........................: C:, D:, G:, H:, Durchsuche aktive Programme...........: ein Durchsuche Registrierung..............: ein Suche nach Rootkits...................: ein Integritätsprüfung von Systemdateien..: aus Datei Suchmodus.......................: Alle Dateien Durchsuche Archive....................: ein Rekursionstiefe einschränken..........: 20 Archiv Smart Extensions...............: ein Makrovirenheuristik...................: ein Dateiheuristik........................: mittel Abweichende Gefahrenkategorien........: +PCK,+PFS, Beginn des Suchlaufs: Donnerstag, 22. Juli 2010 21:24 Der Suchlauf nach versteckten Objekten wird begonnen. Es wurden '41643' Objekte überprüft, '0' versteckte Objekte wurden gefunden. Der Suchlauf über gestartete Prozesse wird begonnen: Durchsuche Prozess 'avscan.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'avcenter.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'alg.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'wmiapsrv.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SQLSERVR.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'JQS.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'mDNSResponder.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'AVGUARD.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'anbmServ.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'HOTSYNC.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'HPQTRA08.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'MSMSGS.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'GoogleToolbarNotifier.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'CTFMON.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'AFCDPSRV.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'tcguard.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SCHEDHLP.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'TrueImageMonitor.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SCHEDUL2.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'JUSCHED.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'realsched.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'AVGNT.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'HPCMPMGR.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'hpwuSchd.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'QtZgAcer.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'EPM-DM.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'ATIPTAXX.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'RUNDLL32.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'PDVDServ.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SynTPEnh.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SynTPLpr.exe' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'EXPLORER.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SCHED.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SPOOLSV.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SVCHOST.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'ATI2EVXX.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'LSASS.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SERVICES.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'WINLOGON.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'CSRSS.EXE' - '1' Modul(e) wurden durchsucht Durchsuche Prozess 'SMSS.EXE' - '1' Modul(e) wurden durchsucht Es wurden '48' Prozesse mit '48' Modulen durchsucht Der Suchlauf über die Masterbootsektoren wird begonnen: Masterbootsektor HD0 [INFO] Es wurde kein Virus gefunden! Masterbootsektor HD1 [INFO] Es wurde kein Virus gefunden! Der Suchlauf über die Bootsektoren wird begonnen: Bootsektor 'C:\' [INFO] Es wurde kein Virus gefunden! Bootsektor 'D:\' [INFO] Es wurde kein Virus gefunden! Bootsektor 'G:\' [INFO] Es wurde kein Virus gefunden! Bootsektor 'H:\' [INFO] Es wurde kein Virus gefunden! Der Suchlauf auf Verweise zu ausführbaren Dateien (Registry) wird begonnen: Die Registry wurde durchsucht ( '71' Dateien ). Der Suchlauf über die ausgewählten Dateien wird begonnen: Beginne mit der Suche in 'C:\' <ACER> C:\hiberfil.sys [WARNUNG] Die Datei konnte nicht geöffnet werden! [HINWEIS] Bei dieser Datei handelt es sich um eine Windows Systemdatei. [HINWEIS] Es ist in Ordnung, dass diese Datei für die Suche nicht geöffnet werden kann. C:\pagefile.sys [WARNUNG] Die Datei konnte nicht geöffnet werden! [HINWEIS] Bei dieser Datei handelt es sich um eine Windows Systemdatei. [HINWEIS] Es ist in Ordnung, dass diese Datei für die Suche nicht geöffnet werden kann. C:\System Volume Information\_restore{C8E88681-5F21-4BDF-85DD-A7254DA4489A}\RP464\A0054214.dll [FUND] Ist das Trojanische Pferd TR/Dldr.Mufanom.vxn C:\System Volume Information\_restore{C8E88681-5F21-4BDF-85DD-A7254DA4489A}\RP467\A0054640.exe [FUND] Ist das Trojanische Pferd TR/Drop.A.zaq.52224 Beginne mit der Suche in 'D:\' <ACERDATA> Beginne mit der Suche in 'G:\' <Volume> Beginne mit der Suche in 'H:\' <Volume> Beginne mit der Desinfektion: C:\System Volume Information\_restore{C8E88681-5F21-4BDF-85DD-A7254DA4489A}\RP464\A0054214.dll [FUND] Ist das Trojanische Pferd TR/Dldr.Mufanom.vxn [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '4c78b4cc.qua' verschoben! C:\System Volume Information\_restore{C8E88681-5F21-4BDF-85DD-A7254DA4489A}\RP467\A0054640.exe [FUND] Ist das Trojanische Pferd TR/Drop.A.zaq.52224 [HINWEIS] Die Datei wurde ins Quarantäneverzeichnis unter dem Namen '4db5259d.qua' verschoben! Ende des Suchlaufs: Donnerstag, 22. Juli 2010 23:14 Benötigte Zeit: 42:21 Minute(n) Der Suchlauf wurde vollständig durchgeführt. 6202 Verzeichnisse wurden überprüft 279553 Dateien wurden geprüft 2 Viren bzw. unerwünschte Programme wurden gefunden 0 Dateien wurden als verdächtig eingestuft 0 Dateien wurden gelöscht 0 Viren bzw. unerwünschte Programme wurden repariert 2 Dateien wurden in die Quarantäne verschoben 0 Dateien wurden umbenannt 2 Dateien konnten nicht durchsucht werden 279549 Dateien ohne Befall 6650 Archive wurden durchsucht 2 Warnungen 4 Hinweise 41643 Objekte wurden beim Rootkitscan durchsucht 0 Versteckte Objekte wurden gefunden Malware-Log: Malwarebytes' Anti-Malware 1.46 www.malwarebytes.org Datenbank Version: 4313 Windows 5.1.2600 Service Pack 3 Internet Explorer 8.0.6001.18702 23.07.2010 00:06:46 mbam-log-2010-07-23 (00-06-46).txt Art des Suchlaufs: Vollständiger Suchlauf (C:\|D:\|G:\|H:\|) Durchsuchte Objekte: 227139 Laufzeit: 50 Minute(n), 43 Sekunde(n) Infizierte Speicherprozesse: 0 Infizierte Speichermodule: 0 Infizierte Registrierungsschlüssel: 0 Infizierte Registrierungswerte: 0 Infizierte Dateiobjekte der Registrierung: 0 Infizierte Verzeichnisse: 0 Infizierte Dateien: 0 Infizierte Speicherprozesse: (Keine bösartigen Objekte gefunden) Infizierte Speichermodule: (Keine bösartigen Objekte gefunden) Infizierte Registrierungsschlüssel: (Keine bösartigen Objekte gefunden) Infizierte Registrierungswerte: (Keine bösartigen Objekte gefunden) Infizierte Dateiobjekte der Registrierung: (Keine bösartigen Objekte gefunden) Infizierte Verzeichnisse: (Keine bösartigen Objekte gefunden) Infizierte Dateien: (Keine bösartigen Objekte gefunden) |

| | #2 |

| /// Selecta Jahrusso       | Drop.A.zaq.52224 fund durch Avira Eine Bereinigung ist mitunter mit viel Arbeit für Dich verbunden.

Hinweis: Ich kann Dir niemals eine Garantie geben, dass ich auch alles finde. Eine Formatierung ist meist der Schnellere und immer der sicherste Weg. Solltest Du Dich für eine Bereinigung entscheiden, arbeite solange mit, bis dir jemand vom Team sagt, dass Du clean bist. Vista und Win7 User Alle Tools mit Rechtsklick "als Administrator ausführen" starten. Schritt 1 Downloade Dir bitte Load.exe

Nach dem Neustart findest Du einen Ordner MFTools auf dem Desktop. Darin befindet sich eine Anleitung.pdf. Diese bitte öffnen und die darin beschriebenen Schritte abarbeiten.

__________________ |

| | #3 |

| Drop.A.zaq.52224 fund durch Avira Hallo,

__________________danke für die schnelle Antwort!! ich habe deine Anweisungen durchgeführt, hänge nun aber an Schritt5. Wenn ich bei OTL in die Box (Benutzerdefinierte Scan/Fixes) klicke, werde ich nicht nach Einfügen einer Datei gefragt. Wenn ich versuche scan.txt per drag&drop einzufügen kommt eine Fehlermeldung: keine gültige Fix Datei. Alles andere lief bisher glatt durch. Danke für die Hilfe. Gruß |

| | #4 |

| /// Selecta Jahrusso       | Drop.A.zaq.52224 fund durch Avira Sorry für die Verzögerung. Kopier den Inhalt der Scan.txt in die Textbox.

__________________ mfg, Daniel ASAP & UNITE Member Alliance of Security Analysis Professionals Unified Network of Instructors and Trusted Eliminators Lerne, zurück zu schlagen und unterstütze uns! TB Akademie |

| | #5 |

| Drop.A.zaq.52224 fund durch Avira Hallo, alle Logs sind erstellt. Ich hoffe du kannst damit etwas anfangen. Danke für´s durchschauen. otl.txt: OTL Logfile: Code:

ATTFilter OTL logfile created on: 25.07.2010 14:10:04 - Run 1 OTL by OldTimer - Version 3.2.9.1 Folder = C:\Dokumente und Einstellungen\stefan\Desktop\MFTools Windows XP Home Edition Service Pack 3 (Version = 5.1.2600) - Type = NTWorkstation Internet Explorer (Version = 8.0.6001.18702) Locale: 00000407 | Country: Deutschland | Language: DEU | Date Format: dd.MM.yyyy 510,00 Mb Total Physical Memory | 159,00 Mb Available Physical Memory | 31,00% Memory free 1,00 Gb Paging File | 1,00 Gb Available in Paging File | 70,00% Paging File free Paging file location(s): C:\pagefile.sys 768 1536 [binary data] %SystemDrive% = C: | %SystemRoot% = C:\WINDOWS | %ProgramFiles% = C:\Programme Drive C: | 26,38 Gb Total Space | 2,47 Gb Free Space | 9,36% Space Free | Partition Type: FAT32 Drive D: | 26,55 Gb Total Space | 9,54 Gb Free Space | 35,92% Space Free | Partition Type: FAT32 E: Drive not present or media not loaded F: Drive not present or media not loaded Drive G: | 76,17 Gb Total Space | 46,91 Gb Free Space | 61,58% Space Free | Partition Type: NTFS Drive H: | 35,61 Gb Total Space | 29,08 Gb Free Space | 81,68% Space Free | Partition Type: NTFS I: Drive not present or media not loaded Computer Name: ACER-LAPTOP Current User Name: stefan Logged in as Administrator. Current Boot Mode: Normal Scan Mode: Current user Company Name Whitelist: On Skip Microsoft Files: On File Age = 90 Days Output = Standard Quick Scan ========== Processes (SafeList) ========== PRC - [2010.07.23 15:44:10 | 000,574,976 | ---- | M] (OldTimer Tools) -- C:\Dokumente und Einstellungen\stefan\Desktop\MFTools\OTL.exe PRC - [2010.02.18 11:43:18 | 000,248,040 | ---- | M] (Sun Microsystems, Inc.) -- C:\Programme\Gemeinsame Dateien\Java\Java Update\jusched.exe PRC - [2009.11.06 19:55:02 | 002,326,912 | ---- | M] (Acronis) -- C:\Programme\Gemeinsame Dateien\Acronis\CDP\afcdpsrv.exe PRC - [2009.09.23 20:25:14 | 000,198,160 | ---- | M] (RealNetworks, Inc.) -- C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe PRC - [2009.08.28 16:55:42 | 000,357,936 | ---- | M] (Acronis) -- C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedhlp.exe PRC - [2009.08.28 16:55:38 | 000,661,072 | ---- | M] (Acronis) -- C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedul2.exe PRC - [2009.08.28 16:55:10 | 005,078,416 | ---- | M] (Acronis) -- C:\Programme\Acronis\TrueImageHome\TrueImageMonitor.exe PRC - [2009.08.08 09:08:32 | 000,185,089 | ---- | M] (Avira GmbH) -- C:\Programme\Avira\AntiVir Desktop\avguard.exe PRC - [2009.06.09 15:10:04 | 000,108,289 | ---- | M] (Avira GmbH) -- C:\Programme\Avira\AntiVir Desktop\sched.exe PRC - [2009.03.02 12:08:44 | 000,209,153 | ---- | M] (Avira GmbH) -- C:\Programme\Avira\AntiVir Desktop\avgnt.exe PRC - [2008.09.16 09:20:22 | 000,039,408 | ---- | M] (Google Inc.) -- C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe PRC - [2008.04.14 04:22:46 | 001,036,800 | ---- | M] (Microsoft Corporation) -- C:\WINDOWS\explorer.exe PRC - [2004.08.16 15:17:20 | 001,287,168 | ---- | M] (OSA Technologies Inc.) -- C:\Acer\eManager\anbmServ.exe PRC - [2004.07.30 11:30:06 | 000,319,488 | ---- | M] (Dritek System Inc.) -- C:\Programme\Launch Manager\QtZgAcer.EXE PRC - [2004.07.14 14:19:00 | 000,151,552 | ---- | M] (Acer Value Labs, USA) -- C:\Acer\ePM\EPM-DM.exe PRC - [2004.05.20 19:57:30 | 000,098,304 | ---- | M] (Synaptics, Inc.) -- C:\Programme\Synaptics\SynTP\SynTPLpr.exe PRC - [2003.08.04 17:28:18 | 000,049,152 | ---- | M] (Hewlett-Packard) -- C:\Programme\HP\HP Software Update\hpwuSchd.exe PRC - [2002.11.14 17:23:10 | 000,590,336 | ---- | M] () -- C:\Programme\Trojancheck 6\tcguard.exe PRC - [2002.08.09 17:36:20 | 000,299,008 | ---- | M] (Palm, Inc.) -- C:\Programme\Palm\HOTSYNC.EXE ========== Modules (SafeList) ========== MOD - [2010.07.23 15:44:10 | 000,574,976 | ---- | M] (OldTimer Tools) -- C:\Dokumente und Einstellungen\stefan\Desktop\MFTools\OTL.exe MOD - [2008.04.14 04:21:06 | 000,110,592 | ---- | M] (Microsoft Corporation) -- C:\WINDOWS\system32\msscript.ocx MOD - [2004.05.20 19:57:24 | 000,066,048 | ---- | M] (Synaptics, Inc.) -- C:\WINDOWS\system32\SynTPFcs.dll ========== Win32 Services (SafeList) ========== SRV - File not found [Disabled | Stopped] -- C:\WINDOWS\System32\hidserv.dll -- (HidServ) SRV - File not found [On_Demand | Stopped] -- C:\WINDOWS\System32\appmgmts.dll -- (AppMgmt) SRV - [2009.11.06 19:55:02 | 002,326,912 | ---- | M] (Acronis) [Auto | Running] -- C:\Programme\Gemeinsame Dateien\Acronis\CDP\afcdpsrv.exe -- (afcdpsrv) SRV - [2009.08.28 16:55:38 | 000,661,072 | ---- | M] (Acronis) [Auto | Running] -- C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedul2.exe -- (AcrSch2Svc) SRV - [2009.08.08 09:08:32 | 000,185,089 | ---- | M] (Avira GmbH) [Auto | Running] -- C:\Programme\Avira\AntiVir Desktop\avguard.exe -- (AntiVirService) SRV - [2009.06.09 15:10:04 | 000,108,289 | ---- | M] (Avira GmbH) [Auto | Running] -- C:\Programme\Avira\AntiVir Desktop\sched.exe -- (AntiVirSchedulerService) SRV - [2004.08.16 15:17:20 | 001,287,168 | ---- | M] (OSA Technologies Inc.) [Auto | Running] -- C:\Acer\eManager\anbmServ.exe -- (anbmService) SRV - [2004.01.05 11:47:48 | 000,065,795 | ---- | M] (HP) [On_Demand | Stopped] -- C:\WINDOWS\system32\hpzipm12.exe -- (Pml Driver HPZ12) SRV - [2003.11.03 11:58:00 | 000,196,669 | ---- | M] (AVM Berlin) [On_Demand | Stopped] -- C:\Programme\Gemeinsame Dateien\AVM\DE_SERV.EXE -- (de_serv) SRV - [2003.07.28 12:28:22 | 000,089,136 | ---- | M] (Microsoft Corporation) [On_Demand | Stopped] -- C:\Programme\Gemeinsame Dateien\Microsoft Shared\Source Engine\OSE.EXE -- (ose) SRV - [2002.12.17 18:23:30 | 000,311,872 | ---- | M] (Microsoft Corporation) [On_Demand | Stopped] -- C:\Programme\Microsoft SQL Server\MSSQL$MICROSOFTBCM\Binn\sqlagent.EXE -- (SQLAgent$MICROSOFTBCM) ========== Driver Services (SafeList) ========== DRV - [2010.02.23 16:42:06 | 000,108,768 | ---- | M] (Protect Software GmbH) [Kernel | Auto | Running] -- C:\WINDOWS\system32\drivers\ACEDRV08.sys -- (ACEDRV08) DRV - [2009.12.08 08:44:08 | 000,056,816 | ---- | M] (Avira GmbH) [File_System | Auto | Running] -- C:\WINDOWS\system32\drivers\avgntflt.sys -- (avgntflt) DRV - [2009.11.06 19:55:06 | 000,152,704 | ---- | M] (Acronis) [File_System | On_Demand | Running] -- C:\WINDOWS\system32\drivers\afcdp.sys -- (afcdp) DRV - [2009.11.06 19:54:58 | 000,902,432 | ---- | M] (Acronis) [Kernel | Boot | Running] -- C:\WINDOWS\system32\DRIVERS\tdrpm251.sys -- (tdrpman251) Acronis Try&Decide and Restore Points filter (build 251) DRV - [2009.11.06 19:54:54 | 000,570,016 | ---- | M] (Acronis) [Kernel | Boot | Running] -- C:\WINDOWS\system32\DRIVERS\timntr.sys -- (timounter) DRV - [2009.11.06 19:54:42 | 000,156,928 | ---- | M] (Acronis) [Kernel | Boot | Running] -- C:\WINDOWS\system32\DRIVERS\snapman.sys -- (snapman) DRV - [2009.06.09 15:10:04 | 000,028,520 | ---- | M] (Avira GmbH) [Kernel | System | Running] -- C:\WINDOWS\system32\drivers\ssmdrv.sys -- (ssmdrv) DRV - [2009.04.28 08:28:40 | 000,096,104 | ---- | M] (Avira GmbH) [Kernel | System | Running] -- C:\WINDOWS\system32\drivers\avipbb.sys -- (avipbb) DRV - [2009.02.13 11:35:02 | 000,011,608 | ---- | M] (Avira GmbH) [Kernel | System | Running] -- C:\Programme\Avira\AntiVir Desktop\avgio.sys -- (avgio) DRV - [2008.04.13 20:54:36 | 000,028,672 | ---- | M] (National Semiconductor Corporation) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\nscirda.sys -- (NSCIRDA) DRV - [2008.04.13 20:36:34 | 000,016,000 | ---- | M] (Microsoft Corporation) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\smbbatt.sys -- (SMBBATT) DRV - [2004.11.29 01:00:00 | 000,547,968 | ---- | M] (AVM Berlin) [Kernel | On_Demand | Stopped] -- C:\WINDOWS\system32\drivers\fxusbase.sys -- (FXUSBASE) Eumex 400 (WinXP/2000) DRV - [2004.11.29 01:00:00 | 000,053,248 | ---- | M] (AVM GmbH) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\avmcowan.sys -- (AVMCOWAN) DRV - [2004.09.17 14:22:06 | 000,006,912 | ---- | M] (NewTech Infosystems, Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\NTIDrvr.sys -- (NTIDrvr) DRV - [2004.08.20 00:41:46 | 003,210,496 | ---- | M] (Intel® Corporation) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\w29n51.sys -- (w29n51) Intel(R) DRV - [2004.08.14 20:59:00 | 000,078,208 | ---- | M] (Acer Value Labs, USA) [Kernel | Auto | Running] -- C:\WINDOWS\system32\drivers\epm-shd.sys -- (EpmShd) DRV - [2004.07.19 13:10:00 | 000,004,096 | ---- | M] (Acer Value Labs, USA) [Kernel | Auto | Running] -- C:\WINDOWS\system32\drivers\epm-psd.sys -- (EpmPsd) DRV - [2004.05.26 17:52:24 | 000,059,520 | ---- | M] (AVM Berlin) [Kernel | Auto | Running] -- C:\WINDOWS\System32\drivers\avmport.sys -- (AVMPORT) DRV - [2004.05.26 10:07:30 | 000,067,584 | ---- | M] (Texas Instruments) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\tifm21.sys -- (tifm21) DRV - [2004.05.20 19:52:40 | 000,184,768 | ---- | M] (Synaptics, Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\SynTP.sys -- (SynTP) DRV - [2004.05.15 22:41:40 | 000,745,984 | ---- | M] (ATI Technologies Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\ati2mtag.sys -- (ati2mtag) DRV - [2004.04.30 05:10:06 | 000,274,688 | ---- | M] (Conexant Systems Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\camchal.sys -- (CAMCHALA) DRV - [2004.04.30 05:09:20 | 000,292,352 | ---- | M] (Conexant Systems Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\camcaud.sys -- (CAMCAUD) DRV - [2004.03.11 02:40:28 | 000,199,552 | ---- | M] (Conexant Systems, Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\HSFHWICH.sys -- (HSFHWICH) DRV - [2004.03.11 02:37:26 | 000,682,624 | ---- | M] (Conexant Systems, Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\HSF_CNXT.sys -- (winachsf) DRV - [2004.03.11 02:35:48 | 001,041,536 | ---- | M] (Conexant Systems, Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\HSF_DP.sys -- (HSF_DP) DRV - [2003.11.03 11:58:00 | 000,319,488 | ---- | M] (AVM Berlin) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\NETPPPOI.SYS -- (NETPPPOI) DRV - [2003.09.27 01:41:12 | 000,044,032 | ---- | M] (Broadcom Corporation) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\bcm4sbxp.sys -- (bcm4sbxp) DRV - [2003.05.23 01:47:12 | 000,175,360 | ---- | M] (Broadcom Corporation) [Kernel | On_Demand | Stopped] -- C:\WINDOWS\system32\drivers\b57xp32.sys -- (b57w2k) DRV - [2003.05.19 13:42:34 | 000,016,772 | ---- | M] (Palm, Inc.) [Kernel | On_Demand | Stopped] -- C:\WINDOWS\system32\drivers\PalmUSBD.sys -- (PalmUSBD) DRV - [2002.11.20 16:29:12 | 000,017,983 | ---- | M] (Dritek System Inc.) [Kernel | On_Demand | Running] -- C:\WINDOWS\system32\drivers\DKbFltr.SYS -- (DKbFltr) DRV - [2001.08.17 13:57:56 | 000,006,784 | ---- | M] (Microsoft Corporation) [Kernel | System | Running] -- C:\WINDOWS\system32\drivers\smbhc.sys -- (SMBHC) ========== Standard Registry (SafeList) ========== ========== Internet Explorer ========== IE - HKCU\SOFTWARE\Microsoft\Internet Explorer\Main,Start Page = hxxp://www.google.de/ IE - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings: "ProxyEnable" = 1 ========== FireFox ========== FF - prefs.js..browser.startup.homepage: "www.google.de" FF - prefs.js..extensions.enabledItems: {CAFEEFAC-0016-0000-0020-ABCDEFFEDCBA}:6.0.20 FF - prefs.js..extensions.enabledItems: jqs@sun.com:1.0 FF - prefs.js..extensions.enabledItems: {ABDE892B-13A8-4d1b-88E6-365A6E755758}:1.0 FF - HKLM\software\mozilla\Mozilla Firefox 3.5.11\extensions\\Components: C:\Programme\Mozilla Firefox\components [2008.09.04 10:26:32 | 000,000,000 | ---D | M] FF - HKLM\software\mozilla\Mozilla Firefox 3.5.11\extensions\\Plugins: C:\Programme\Mozilla Firefox\plugins [2008.09.04 10:26:32 | 000,000,000 | ---D | M] [2008.09.04 10:26:40 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\Mozilla\Extensions [2008.09.04 10:26:40 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\Mozilla\Firefox\Profiles\avbcq319.default\extensions [2008.09.04 10:26:32 | 000,000,000 | ---D | M] -- C:\Programme\Mozilla Firefox\extensions [2010.05.11 08:07:56 | 000,000,000 | ---D | M] (Java Console) -- C:\Programme\Mozilla Firefox\extensions\{CAFEEFAC-0016-0000-0020-ABCDEFFEDCBA} [2010.04.12 17:29:20 | 000,411,368 | ---- | M] (Sun Microsystems, Inc.) -- C:\Programme\Mozilla Firefox\plugins\npdeployJava1.dll [2010.01.29 11:05:40 | 000,001,392 | ---- | M] () -- C:\Programme\Mozilla Firefox\searchplugins\amazondotcom-de.xml [2010.01.29 11:05:40 | 000,002,344 | ---- | M] () -- C:\Programme\Mozilla Firefox\searchplugins\eBay-de.xml [2010.01.29 11:05:40 | 000,006,805 | ---- | M] () -- C:\Programme\Mozilla Firefox\searchplugins\leo_ende_de.xml [2010.01.29 11:05:40 | 000,001,178 | ---- | M] () -- C:\Programme\Mozilla Firefox\searchplugins\wikipedia-de.xml [2010.01.29 11:05:40 | 000,000,801 | ---- | M] () -- C:\Programme\Mozilla Firefox\searchplugins\yahoo-de.xml O1 HOSTS File: ([2004.08.04 05:00:00 | 000,000,820 | ---- | M]) - C:\WINDOWS\system32\drivers\etc\hosts O1 - Hosts: 127.0.0.1 localhost O2 - BHO: (HelperObject Class) - {00C6482D-C502-44C8-8409-FCE54AD9C208} - C:\Programme\TechSmith\SnagIt 7\SnagItBHO.dll (TechSmith Corporation) O2 - BHO: (no name) - {02478D38-C3F9-4efb-9B51-7695ECA05670} - No CLSID value found. O2 - BHO: (Adobe PDF Link Helper) - {18DF081C-E8AD-4283-A596-FA578C2EBDC3} - C:\Programme\Gemeinsame Dateien\Adobe\Acrobat\ActiveX\AcroIEHelperShim.dll (Adobe Systems Incorporated) O2 - BHO: (RealPlayer Download and Record Plugin for Internet Explorer) - {3049C3E9-B461-4BC5-8870-4C09146192CA} - c:\Programme\Real\RealPlayer\rpbrowserrecordplugin.dll (RealPlayer) O2 - BHO: (Google Toolbar Notifier BHO) - {AF69DE43-7D58-4638-B6FA-CE66B5AD205D} - C:\Programme\Google\GoogleToolbarNotifier\5.4.4525.1752\swg.dll (Google Inc.) O3 - HKLM\..\Toolbar: (SnagIt) - {8FF5E183-ABDE-46EB-B09E-D2AAB95CABE3} - C:\Programme\TechSmith\SnagIt 7\SnagItIEAddin.dll (TechSmith Corporation) O3 - HKCU\..\Toolbar\WebBrowser: (no name) - {8FF5E180-ABDE-46EB-B09E-D2AAB95CABE3} - No CLSID value found. O4 - HKLM..\Run: [Acronis Scheduler2 Service] C:\Programme\Gemeinsame Dateien\Acronis\Schedule2\schedhlp.exe (Acronis) O4 - HKLM..\Run: [Adobe ARM] C:\Programme\Gemeinsame Dateien\Adobe\ARM\1.0\AdobeARM.exe (Adobe Systems Incorporated) O4 - HKLM..\Run: [avgnt] C:\Programme\Avira\AntiVir Desktop\avgnt.exe (Avira GmbH) O4 - HKLM..\Run: [BluetoothAuthenticationAgent] C:\WINDOWS\System32\bthprops.cpl (Microsoft Corporation) O4 - HKLM..\Run: [EPM-DM] c:\Acer\ePM\EPM-DM.exe (Acer Value Labs, USA) O4 - HKLM..\Run: [ePowerManagement] C:\Acer\ePM\ePM.exe (Acer Value Labs, Taiwan) O4 - HKLM..\Run: [HP Software Update] C:\Programme\HP\HP Software Update\HPWuSchd.exe (Hewlett-Packard) O4 - HKLM..\Run: [IMJPMIG8.1] C:\WINDOWS\IME\imjp8_1\IMJPMIG.EXE (Microsoft Corporation) O4 - HKLM..\Run: [LaunchApp] C:\WINDOWS\Alaunch.exe (Acer Inc.) O4 - HKLM..\Run: [LManager] C:\Programme\Launch Manager\QtZgAcer.EXE (Dritek System Inc.) O4 - HKLM..\Run: [MSPY2002] C:\WINDOWS\System32\IME\PINTLGNT\ImScInst.exe () O4 - HKLM..\Run: [PHIME2002A] C:\WINDOWS\System32\IME\TINTLGNT\TINTSETP.EXE (Microsoft Corporation) O4 - HKLM..\Run: [PHIME2002ASync] C:\WINDOWS\System32\IME\TINTLGNT\TINTSETP.EXE (Microsoft Corporation) O4 - HKLM..\Run: [SunJavaUpdateSched] C:\Programme\Gemeinsame Dateien\Java\Java Update\jusched.exe (Sun Microsystems, Inc.) O4 - HKLM..\Run: [SynTPLpr] C:\Programme\Synaptics\SynTP\SynTPLpr.exe (Synaptics, Inc.) O4 - HKLM..\Run: [TkBellExe] C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe (RealNetworks, Inc.) O4 - HKLM..\Run: [Trojancheck 6 Guard] C:\Programme\Trojancheck 6\tcguard.exe () O4 - HKLM..\Run: [TrueImageMonitor.exe] C:\Programme\Acronis\TrueImageHome\TrueImageMonitor.exe (Acronis) O4 - HKCU..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe (Google Inc.) O4 - Startup: C:\Dokumente und Einstellungen\All Users\Startmenü\Programme\Autostart\Adobe Gamma Loader.exe.lnk = C:\Programme\Gemeinsame Dateien\Adobe\Calibration\Adobe Gamma Loader.exe (Adobe Systems, Inc.) O4 - Startup: C:\Dokumente und Einstellungen\stefan\Startmenü\Programme\Autostart\HotSync Manager.lnk = C:\Programme\Palm\HOTSYNC.EXE (Palm, Inc.) O6 - HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer: HonorAutoRunSetting = 1 O7 - HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\policies\Explorer: NoDriveTypeAutoRun = 145 O10 - NameSpace_Catalog5\Catalog_Entries\000000000005 [] - C:\Programme\Bonjour\mdnsNSP.dll (Apple Inc.) O16 - DPF: {5D637FAD-E202-48D1-8F18-5B9C459BD1E3} hxxp://www.fotokasten.de/javaapplet/ImageUploader5.cab (Image Uploader Control) O16 - DPF: {6E32070A-766D-4EE6-879C-DC1FA91D2FC3} hxxp://www.update.microsoft.com/microsoftupdate/v6/V5Controls/en/x86/client/muweb_site.cab?1279826382396 (MUWebControl Class) O16 - DPF: {8AD9C840-044E-11D1-B3E9-00805F499D93} hxxp://java.sun.com/update/1.6.0/jinstall-1_6_0_20-windows-i586.cab (Java Plug-in 1.6.0_20) O16 - DPF: {8FFBE65D-2C9C-4669-84BD-5829DC0B603C} hxxp://fpdownload.macromedia.com/get/flashplayer/current/ultrashim.cab (Reg Error: Key error.) O16 - DPF: {CAFEEFAC-0016-0000-0007-ABCDEFFEDCBA} hxxp://java.sun.com/update/1.6.0/jinstall-1_6_0_07-windows-i586.cab (Reg Error: Key error.) O16 - DPF: {CAFEEFAC-0016-0000-0020-ABCDEFFEDCBA} hxxp://java.sun.com/update/1.6.0/jinstall-1_6_0_20-windows-i586.cab (Java Plug-in 1.6.0_20) O16 - DPF: {CAFEEFAC-FFFF-FFFF-FFFF-ABCDEFFEDCBA} hxxp://java.sun.com/update/1.6.0/jinstall-1_6_0_20-windows-i586.cab (Java Plug-in 1.6.0_20) O16 - DPF: {D27CDB6E-AE6D-11CF-96B8-444553540000} hxxp://fpdownload2.macromedia.com/get/shockwave/cabs/flash/swflash.cab (Shockwave Flash Object) O17 - HKLM\System\CCS\Services\Tcpip\Parameters: DhcpNameServer = 192.168.121.252 192.168.121.253 O18 - Protocol\Handler\cetihpz {CF184AD3-CDCB-4168-A3F7-8E447D129300} - C:\Programme\HP\hpcoretech\comp\hpuiprot.dll (Hewlett-Packard Company) O18 - Protocol\Handler\http\0x00000001 {E1D2BF42-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\http\oledb {E1D2BF40-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\https\0x00000001 {E1D2BF42-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\https\oledb {E1D2BF40-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\ipp\0x00000001 {E1D2BF42-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\msdaipp\0x00000001 {E1D2BF42-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\msdaipp\oledb {E1D2BF40-A96B-11d1-9C6B-0000F875AC61} - C:\Programme\Gemeinsame Dateien\System\Ole DB\MSDAIPP.DLL (Microsoft Corporation) O18 - Protocol\Handler\mso-offdap {3D9F03FA-7A94-11D3-BE81-0050048385D1} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\Web Components\10\OWC10.DLL (Microsoft Corporation) O18 - Protocol\Handler\mso-offdap11 {32505114-5902-49B2-880A-1F7738E5A384} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\Web Components\11\OWC11.DLL (Microsoft Corporation) O18 - Protocol\Filter\text/xml {807553E5-5146-11D5-A672-00B0D022E945} - C:\Programme\Gemeinsame Dateien\Microsoft Shared\OFFICE11\MSOXMLMF.DLL (Microsoft Corporation) O20 - HKLM Winlogon: Shell - (Explorer.exe) - C:\WINDOWS\explorer.exe (Microsoft Corporation) O24 - Desktop Components:0 (Die derzeitige Homepage) - About:Home O24 - Desktop WallPaper: C:\WINDOWS\Web\Wallpaper\Grüne Idylle.bmp O24 - Desktop BackupWallPaper: C:\WINDOWS\Web\Wallpaper\Grüne Idylle.bmp O32 - HKLM CDRom: AutoRun - 1 O32 - AutoRun File - [2004.09.17 14:07:16 | 000,000,000 | ---- | M] () - C:\AUTOEXEC.BAT -- [ FAT32 ] O33 - MountPoints2\{2dceea9c-7e41-11dd-bf6f-000e358cf327}\Shell - "" = AutoRun O33 - MountPoints2\{2dceea9c-7e41-11dd-bf6f-000e358cf327}\Shell\AutoRun - "" = Auto&Play O34 - HKLM BootExecute: (autocheck autochk *) - File not found O35 - HKLM\..comfile [open] -- "%1" %* O35 - HKLM\..exefile [open] -- "%1" %* O37 - HKLM\...com [@ = comfile] -- "%1" %* O37 - HKLM\...exe [@ = exefile] -- "%1" %* NetSvcs: 6to4 - File not found NetSvcs: AppMgmt - C:\WINDOWS\System32\appmgmts.dll File not found NetSvcs: HidServ - C:\WINDOWS\System32\hidserv.dll File not found NetSvcs: Ias - File not found NetSvcs: Iprip - File not found NetSvcs: NWCWorkstation - File not found NetSvcs: Nwsapagent - File not found NetSvcs: Wmi - C:\WINDOWS\System32\wmi.dll (Microsoft Corporation) NetSvcs: WmdmPmSp - File not found CREATERESTOREPOINT Restore point Set: OTL Restore Point (69537929998893056) ========== Files/Folders - Created Within 90 Days ========== [2010.07.24 20:58:48 | 000,000,000 | ---D | C] -- C:\WINDOWS\System32\MpEngineStore [2010.07.23 15:55:57 | 000,000,000 | ---D | C] -- C:\WINDOWS\ERDNT [2010.07.23 15:54:49 | 000,000,000 | ---D | C] -- C:\Programme\ERUNT [2010.07.23 15:45:35 | 000,000,000 | ---D | C] -- C:\Programme\7-Zip [2010.07.23 15:43:45 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\stefan\Desktop\MFTools [2010.07.23 12:46:51 | 000,000,000 | RH-D | C] -- C:\Dokumente und Einstellungen\stefan\Recent [2010.07.22 20:52:07 | 000,000,000 | ---D | C] -- C:\Programme\Trojancheck 6 [2010.07.22 17:09:20 | 000,000,000 | -H-D | C] -- C:\WINDOWS\PIF [2010.07.22 12:17:42 | 000,675,840 | ---- | C] (Wilhelm Kurz) -- C:\WINDOWS\System32\DynaPlot3.ocx [2010.07.22 12:17:42 | 000,485,200 | ---- | C] (Catalyst Development Corporation) -- C:\WINDOWS\System32\csftxctl.ocx [2010.07.22 12:17:42 | 000,325,536 | ---- | C] (Catalyst Development Corporation) -- C:\WINDOWS\System32\cstcpctl.ocx [2010.07.22 12:17:41 | 002,101,568 | ---- | C] (Softel vdm, Inc.) -- C:\WINDOWS\System32\SftTree_IX86_U_60.ocx [2010.07.22 12:17:41 | 001,429,578 | ---- | C] (Paradigma Software) -- C:\WINDOWS\System32\vcom.dll [2010.07.22 12:17:41 | 001,012,048 | ---- | C] (Softel vdm, Inc.) -- C:\WINDOWS\System32\SftMask_IX86_U_65.ocx [2010.07.22 12:17:41 | 000,176,128 | ---- | C] (tom) -- C:\WINDOWS\System32\rtfcontrol.ocx [2010.07.22 12:17:41 | 000,071,680 | ---- | C] (Lowrance Electronics, Inc.) -- C:\WINDOWS\System32\CYBER32.ocx [2010.07.22 12:17:41 | 000,040,960 | ---- | C] (vbAccelerator) -- C:\WINDOWS\System32\SSubTmr6.dll [2010.07.22 12:17:22 | 000,000,000 | ---D | C] -- C:\Programme\Gemeinsame Dateien\TTQV [2010.07.22 12:16:03 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\LocalService\Anwendungsdaten\Macromedia [2010.07.22 12:16:01 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\LocalService\Anwendungsdaten\Adobe [2010.07.17 11:08:14 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\NetworkService\Anwendungsdaten\Google [2010.07.14 20:24:43 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\NetworkService\Anwendungsdaten\Macromedia [2010.07.14 20:24:40 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\NetworkService\Anwendungsdaten\Adobe [2010.07.14 17:13:29 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\Malwarebytes [2010.07.14 17:13:21 | 000,038,224 | ---- | C] (Malwarebytes Corporation) -- C:\WINDOWS\System32\drivers\mbamswissarmy.sys [2010.07.14 17:13:19 | 000,020,952 | ---- | C] (Malwarebytes Corporation) -- C:\WINDOWS\System32\drivers\mbam.sys [2010.07.14 17:13:19 | 000,000,000 | ---D | C] -- C:\Programme\Malwarebytes' Anti-Malware [2010.07.14 17:13:19 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Malwarebytes [2010.06.21 12:18:49 | 000,000,000 | ---D | C] -- C:\Dokumente und Einstellungen\stefan\Eigene Dateien\Outlook_backup [2008.09.26 20:12:13 | 000,018,944 | ---- | C] ( ) -- C:\WINDOWS\System32\IMPLODE.DLL ========== Files - Modified Within 90 Days ========== [2010.07.25 14:11:06 | 000,001,088 | ---- | M] () -- C:\WINDOWS\tasks\GoogleUpdateTaskMachineUA.job [2010.07.25 14:04:24 | 000,001,044 | ---- | M] () -- C:\WINDOWS\tasks\Google Software Updater.job [2010.07.25 14:03:56 | 000,001,084 | ---- | M] () -- C:\WINDOWS\tasks\GoogleUpdateTaskMachineCore.job [2010.07.25 14:03:50 | 000,000,006 | -H-- | M] () -- C:\WINDOWS\tasks\SA.DAT [2010.07.25 14:03:44 | 000,002,048 | --S- | M] () -- C:\WINDOWS\bootstat.dat [2010.07.25 14:03:42 | 535,285,760 | -HS- | M] () -- C:\hiberfil.sys [2010.07.25 00:56:24 | 000,000,012 | ---- | M] () -- C:\WINDOWS\bthservsdp.dat [2010.07.25 00:56:20 | 006,815,744 | -H-- | M] () -- C:\Dokumente und Einstellungen\stefan\NTUSER.DAT [2010.07.25 00:56:20 | 000,000,300 | -HS- | M] () -- C:\Dokumente und Einstellungen\stefan\ntuser.ini [2010.07.24 20:56:00 | 000,001,158 | ---- | M] () -- C:\WINDOWS\System32\wpa.dbl [2010.07.23 17:32:40 | 000,000,173 | ---- | M] () -- C:\WINDOWS\System32\MRT.INI [2010.07.23 15:54:52 | 000,000,499 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\NTREGOPT.lnk [2010.07.23 15:54:52 | 000,000,480 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\ERUNT.lnk [2010.07.23 15:43:58 | 000,284,915 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Gmer.zip [2010.07.22 20:52:10 | 000,000,566 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Trojancheck.lnk [2010.07.22 17:36:30 | 000,001,383 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Windows-Explorer.lnk [2010.07.22 16:23:10 | 000,002,509 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Microsoft Office Word 2003.lnk [2010.07.22 14:04:50 | 000,000,664 | ---- | M] () -- C:\WINDOWS\System32\d3d9caps.dat [2010.07.22 12:18:18 | 000,000,048 | ---- | M] () -- C:\WINDOWS\control.ini [2010.07.14 17:13:24 | 000,000,584 | ---- | M] () -- C:\Dokumente und Einstellungen\All Users\Desktop\Malwarebytes' Anti-Malware.lnk [2010.07.09 10:47:58 | 000,002,537 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Microsoft Office Excel 2003.lnk [2010.07.04 15:30:12 | 000,011,259 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\gsview32.ini [2010.07.02 07:51:16 | 000,073,216 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Lokale Einstellungen\Anwendungsdaten\DCBC2A71-70D8-4DAN-EHR8-E0D61DEA3FDF.ini [2010.07.02 07:47:00 | 000,001,617 | ---- | M] () -- C:\Dokumente und Einstellungen\All Users\Desktop\Adobe Reader 9.lnk [2010.06.23 15:28:44 | 000,002,449 | ---- | M] () -- C:\Dokumente und Einstellungen\All Users\Desktop\ZoomBrowser EX.lnk [2010.06.21 13:01:42 | 707,019,776 | ---- | M] () -- C:\Dokumente und Einstellungen\stefan\Eigene Dateien\backup_stefan.pst [2010.06.14 07:56:18 | 000,263,024 | ---- | M] () -- C:\WINDOWS\System32\FNTCACHE.DAT [2010.05.13 11:24:18 | 000,001,795 | ---- | M] () -- C:\Dokumente und Einstellungen\All Users\Desktop\Google Earth.lnk [2010.04.29 12:19:24 | 000,038,224 | ---- | M] (Malwarebytes Corporation) -- C:\WINDOWS\System32\drivers\mbamswissarmy.sys [2010.04.29 12:19:14 | 000,020,952 | ---- | M] (Malwarebytes Corporation) -- C:\WINDOWS\System32\drivers\mbam.sys ========== Files Created - No Company Name ========== [2010.07.23 17:32:39 | 000,000,173 | ---- | C] () -- C:\WINDOWS\System32\MRT.INI [2010.07.23 16:15:09 | 000,293,376 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Desktop\gmer.exe [2010.07.23 15:54:50 | 000,000,499 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Desktop\NTREGOPT.lnk [2010.07.23 15:54:50 | 000,000,480 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Desktop\ERUNT.lnk [2010.07.23 15:43:55 | 000,284,915 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Gmer.zip [2010.07.22 20:52:09 | 000,000,566 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Desktop\Trojancheck.lnk [2010.07.22 12:17:42 | 000,737,280 | ---- | C] () -- C:\WINDOWS\System32\CommStudio.ocx [2010.07.22 12:17:42 | 000,340,021 | ---- | C] () -- C:\WINDOWS\System32\jpeg.dll [2010.07.14 17:38:25 | 535,285,760 | -HS- | C] () -- C:\hiberfil.sys [2010.07.14 17:13:23 | 000,000,584 | ---- | C] () -- C:\Dokumente und Einstellungen\All Users\Desktop\Malwarebytes' Anti-Malware.lnk [2010.06.21 12:39:52 | 707,019,776 | ---- | C] () -- C:\Dokumente und Einstellungen\stefan\Eigene Dateien\backup_stefan.pst [2010.05.13 11:24:16 | 000,001,795 | ---- | C] () -- C:\Dokumente und Einstellungen\All Users\Desktop\Google Earth.lnk [2010.03.28 09:35:27 | 000,000,030 | ---- | C] () -- C:\WINDOWS\CDMKR32.INI [2010.02.23 16:41:52 | 000,000,170 | ---- | C] () -- C:\WINDOWS\Lilli.ini [2010.02.23 16:41:52 | 000,000,000 | ---- | C] () -- C:\WINDOWS\Lcorn.ini [2009.05.05 15:01:50 | 000,000,783 | ---- | C] () -- C:\WINDOWS\NTIWVEDT.INI [2009.03.05 11:20:34 | 000,116,224 | ---- | C] () -- C:\WINDOWS\System32\redmonnt.dll [2009.03.01 15:41:20 | 000,000,037 | ---- | C] () -- C:\WINDOWS\zilly.ini [2009.02.24 12:34:33 | 000,000,264 | ---- | C] () -- C:\WINDOWS\cdplayer.ini [2008.09.26 20:12:11 | 000,210,944 | ---- | C] () -- C:\WINDOWS\System32\Msvcrt10.dll [2008.09.16 10:01:03 | 000,000,000 | ---- | C] () -- C:\WINDOWS\OpPrintServer.INI [2008.09.03 20:16:08 | 000,000,508 | ---- | C] () -- C:\WINDOWS\ODBC.INI [2004.09.17 15:02:09 | 000,000,061 | ---- | C] () -- C:\WINDOWS\smscfg.ini [2004.09.17 14:26:07 | 000,000,033 | ---- | C] () -- C:\WINDOWS\Acer.ini [2004.09.17 14:26:06 | 000,000,329 | ---- | C] () -- C:\WINDOWS\uninstall.ini [2004.09.17 14:22:05 | 000,001,024 | RH-- | C] () -- C:\WINDOWS\System32\ntiembed.dll [2004.09.17 14:20:52 | 000,001,024 | RH-- | C] () -- C:\WINDOWS\System32\NTIMPEG2.dll [2004.09.17 14:20:52 | 000,001,024 | RH-- | C] () -- C:\WINDOWS\System32\NTICDMK32.dll [2004.09.17 14:17:14 | 000,077,824 | ---- | C] () -- C:\WINDOWS\System32\SynTPCoI.dll [2004.09.17 14:11:18 | 000,037,684 | ---- | C] () -- C:\WINDOWS\System32\OEMINFO.INI [2004.09.17 13:43:48 | 000,003,776 | ---- | C] () -- C:\WINDOWS\System32\fxsperf.ini [2004.01.05 10:47:52 | 000,565,248 | ---- | C] () -- C:\WINDOWS\System32\hpotscl.dll [2003.02.20 17:53:42 | 000,005,702 | ---- | C] () -- C:\WINDOWS\System32\OUTLPERF.INI [2001.12.26 16:12:30 | 000,065,536 | R--- | C] () -- C:\WINDOWS\System32\multiplex_vcd.dll [2001.09.03 23:46:38 | 000,110,592 | R--- | C] () -- C:\WINDOWS\System32\Hmpg12.dll [2001.07.30 16:33:56 | 000,118,784 | R--- | C] () -- C:\WINDOWS\System32\HMPV2_ENC.dll [2001.07.23 22:04:36 | 000,118,784 | R--- | C] () -- C:\WINDOWS\System32\HMPV2_ENC_MMX.dll [1980.01.01 00:00:00 | 000,086,016 | ---- | C] () -- C:\WINDOWS\System32\ati2evxx.dll [1980.01.01 00:00:00 | 000,002,134 | ---- | C] () -- C:\WINDOWS\ANTIV.INI [1980.01.01 00:00:00 | 000,000,091 | ---- | C] () -- C:\WINDOWS\ALAUNCH.INI ========== LOP Check ========== [2008.09.03 19:26:30 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\ISDNWatch [2008.09.03 19:29:44 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Eumex 400 [2008.09.08 21:18:42 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\ElsterFormular [2009.01.15 13:38:04 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\StatSoft [2009.11.06 20:00:44 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Acronis [2009.12.23 23:42:22 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Avery [2008.09.03 19:26:30 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\ComCenter [2008.09.03 19:29:44 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\Eumex 400 [2009.01.14 13:02:18 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\WinTrack [2009.01.15 13:38:46 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\StatSoft [2009.01.20 11:45:46 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\GARMIN [2009.11.06 20:01:14 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\Acronis [2010.04.09 20:29:46 | 000,000,000 | ---D | M] -- C:\Dokumente und Einstellungen\stefan\Anwendungsdaten\elsterformular ========== Purity Check ========== ========== Custom Scans ========== < %SYSTEMDRIVE%\*.* > [2004.09.17 13:28:30 | 000,000,068 | RHS- | M] () -- C:\PRELOAD.AAA [2010.07.14 17:09:38 | 000,000,441 | ---- | M] () -- C:\rkill.log [2010.07.25 14:03:42 | 535,285,760 | -HS- | M] () -- C:\hiberfil.sys [2004.09.17 13:30:56 | 000,000,512 | -HS- | M] () -- C:\BOOTSECT.DOS [2004.08.04 05:00:00 | 000,004,952 | RHS- | M] () -- C:\bootfont.bin [2008.09.03 22:15:06 | 000,251,712 | RHS- | M] () -- C:\ntldr [2004.08.04 05:00:00 | 000,047,564 | RHS- | M] () -- C:\NTDETECT.COM [2008.09.03 15:59:36 | 000,000,211 | RHS- | M] () -- C:\boot.ini [2004.09.17 14:07:16 | 000,000,000 | ---- | M] () -- C:\CONFIG.SYS [2004.09.17 14:07:16 | 000,000,000 | ---- | M] () -- C:\AUTOEXEC.BAT [2004.09.17 14:07:16 | 000,000,000 | RHS- | M] () -- C:\IO.SYS [2004.09.17 14:07:16 | 000,000,000 | RHS- | M] () -- C:\MSDOS.SYS [2010.07.25 14:03:40 | 805,306,368 | -HS- | M] () -- C:\pagefile.sys < %systemroot%\*. /mp /s > < %systemroot%\system32\*.dll /lockedfiles > < %systemroot%\Tasks\*.job /lockedfiles > < %systemroot%\System32\config\*.sav > [2004.09.17 13:38:12 | 000,434,176 | ---- | M] () -- C:\WINDOWS\system32\config\system.sav [2004.09.17 13:38:14 | 000,638,976 | ---- | M] () -- C:\WINDOWS\system32\config\software.sav [2004.09.17 13:38:14 | 000,094,208 | ---- | M] () -- C:\WINDOWS\system32\config\default.sav < %systemroot%\system32\drivers\*.sys /90 > [2010.04.29 12:19:14 | 000,020,952 | ---- | M] (Malwarebytes Corporation) -- C:\WINDOWS\system32\drivers\mbam.sys [2010.07.24 23:00:06 | 000,037,632 | ---- | M] (Microsoft Corporation) -- C:\WINDOWS\system32\drivers\xlnnouca.sys [2010.07.25 14:07:18 | 000,037,632 | ---- | M] (Microsoft Corporation) -- C:\WINDOWS\system32\drivers\xrigxhtd.sys [2010.04.29 12:19:24 | 000,038,224 | ---- | M] (Malwarebytes Corporation) -- C:\WINDOWS\system32\drivers\mbamswissarmy.sys < %systemroot%\system32\user32.dll /md5 > [2008.04.14 04:22:32 | 000,580,096 | ---- | M] (Microsoft Corporation) MD5=B0050CC5340E3A0760DD8B417FF7AEBD -- C:\WINDOWS\system32\user32.dll < %systemroot%\system32\ws2_32.dll /md5 > [2008.04.14 04:22:32 | 000,082,432 | ---- | M] (Microsoft Corporation) MD5=6A35E2D6F5F052C84EC2CEB296389439 -- C:\WINDOWS\system32\ws2_32.dll < %systemroot%\system32\ws2help.dll /md5 > [2008.04.14 04:22:32 | 000,019,968 | ---- | M] (Microsoft Corporation) MD5=C7D8A0517CBF16B84F657DE87EBE9D4B -- C:\WINDOWS\system32\ws2help.dll < HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU > < HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate\Auto Update\Results\Install|LastSuccessTime /rs > HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate\Auto Update\Results\Install\\LastSuccessTime: 2010-07-23 15:33:23 < End of report > extras.txt OTL Logfile: Code:

ATTFilter OTL Extras logfile created on: 25.07.2010 14:10:04 - Run 1

OTL by OldTimer - Version 3.2.9.1 Folder = C:\Dokumente und Einstellungen\stefan\Desktop\MFTools

Windows XP Home Edition Service Pack 3 (Version = 5.1.2600) - Type = NTWorkstation

Internet Explorer (Version = 8.0.6001.18702)

Locale: 00000407 | Country: Deutschland | Language: DEU | Date Format: dd.MM.yyyy

510,00 Mb Total Physical Memory | 159,00 Mb Available Physical Memory | 31,00% Memory free

1,00 Gb Paging File | 1,00 Gb Available in Paging File | 70,00% Paging File free

Paging file location(s): C:\pagefile.sys 768 1536 [binary data]

%SystemDrive% = C: | %SystemRoot% = C:\WINDOWS | %ProgramFiles% = C:\Programme

Drive C: | 26,38 Gb Total Space | 2,47 Gb Free Space | 9,36% Space Free | Partition Type: FAT32

Drive D: | 26,55 Gb Total Space | 9,54 Gb Free Space | 35,92% Space Free | Partition Type: FAT32

E: Drive not present or media not loaded

F: Drive not present or media not loaded

Drive G: | 76,17 Gb Total Space | 46,91 Gb Free Space | 61,58% Space Free | Partition Type: NTFS

Drive H: | 35,61 Gb Total Space | 29,08 Gb Free Space | 81,68% Space Free | Partition Type: NTFS

I: Drive not present or media not loaded

Computer Name: ACER-LAPTOP

Current User Name: stefan

Logged in as Administrator.

Current Boot Mode: Normal

Scan Mode: Current user

Company Name Whitelist: On

Skip Microsoft Files: On

File Age = 90 Days

Output = Standard

Quick Scan

========== Extra Registry (SafeList) ==========

========== File Associations ==========

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\<extension>]

[HKEY_CURRENT_USER\SOFTWARE\Classes\<extension>]

.html [@ = htmlfile] -- Reg Error: Key error. File not found

========== Shell Spawning ==========

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\<key>\shell\[command]\command]

batfile [open] -- "%1" %*

cmdfile [open] -- "%1" %*

comfile [open] -- "%1" %*

exefile [open] -- "%1" %*

htafile [open] -- "%1" %*

htmlfile [edit] -- "C:\Programme\Microsoft Office\OFFICE11\msohtmed.exe" %1 (Microsoft Corporation)

htmlfile [print] -- "C:\Programme\Microsoft Office\OFFICE11\msohtmed.exe" /p %1 (Microsoft Corporation)

piffile [open] -- "%1" %*

regfile [merge] -- Reg Error: Key error.

scrfile [config] -- "%1"

scrfile [install] -- rundll32.exe desk.cpl,InstallScreenSaver %l (Microsoft Corporation)

scrfile [open] -- "%1" /S

txtfile [edit] -- Reg Error: Key error.

Unknown [openas] -- %SystemRoot%\system32\rundll32.exe %SystemRoot%\system32\shell32.dll,OpenAs_RunDLL %1

Directory [find] -- %SystemRoot%\Explorer.exe (Microsoft Corporation)

Folder [open] -- %SystemRoot%\Explorer.exe /idlist,%I,%L (Microsoft Corporation)

Folder [explore] -- %SystemRoot%\Explorer.exe /e,/idlist,%I,%L (Microsoft Corporation)

Drive [find] -- %SystemRoot%\Explorer.exe (Microsoft Corporation)

========== Security Center Settings ==========

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center]

"FirstRunDisabled" = 1

"AntiVirusDisableNotify" = 0

"FirewallDisableNotify" = 0

"UpdatesDisableNotify" = 0

"AntiVirusOverride" = 0

"FirewallOverride" = 0

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\AhnlabAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\ComputerAssociatesAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\KasperskyAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\McAfeeAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\McAfeeFirewall]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\PandaAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\PandaFirewall]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\SophosAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\SymantecAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\SymantecFirewall]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\TinyFirewall]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\TrendAntiVirus]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\TrendFirewall]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Monitoring\ZoneLabsFirewall]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile]

"EnableFirewall" = 1

"DoNotAllowExceptions" = 0

"DisableNotifications" = 0

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\GloballyOpenPorts\List]

"1900:UDP" = 1900:UDP:LocalSubNet:Disabled:@xpsp2res.dll,-22007

"2869:TCP" = 2869:TCP:LocalSubNet:Disabled:@xpsp2res.dll,-22008

========== Authorized Applications List ==========

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\DomainProfile\AuthorizedApplications\List]

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SharedAccess\Parameters\FirewallPolicy\StandardProfile\AuthorizedApplications\List]

"C:\Programme\Real\RealPlayer\realplay.exe" = C:\Programme\Real\RealPlayer\realplay.exe:*:Enabled:RealPlayer -- (RealNetworks, Inc.)

"C:\Programme\Palm\HOTSYNC.EXE" = C:\Programme\Palm\HOTSYNC.EXE:*:Enabled:HotSync® Manager Application -- (Palm, Inc.)

"C:\Programme\SopCast\SopCast.exe" = C:\Programme\SopCast\SopCast.exe:*:Disabled:SopCast Main Application -- File not found

"C:\Programme\SopCast\adv\SopAdver.exe" = C:\Programme\SopCast\adv\SopAdver.exe:*:Enabled:SopCast Adver -- File not found

"C:\Programme\ElsterFormular\bin\elfostarter.exe" = C:\Programme\ElsterFormular\bin\elfostarter.exe:*:Enabled:ElsterFormular -- ()

========== HKEY_LOCAL_MACHINE Uninstall List ==========

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall]

"{0001B4FD-9EA3-4D90-A79E-FD14BA3AB01D}" = PDFCreator

"{03CDDD00-BD57-4326-9480-4C74449AF597}" = PhotoStitch

"{07287123-B8AC-41CE-8346-3D777245C35B}" = Bonjour

"{093625E3-7B87-49D3-AA53-AD0FCFABAF49}" = Camera Window

"{0BEDBD4E-2D34-47B5-9973-57E62B29307C}" = ATI Control Panel

"{0FABD3D7-3036-4e78-B29D-58957ADB0A12}" = HP PSC & OfficeJet 3.5

"{133CD5EF-A4A1-442a-8D50-910B5DEF76BD}" = 4200_Help

"{1F1C2DFC-2D24-3E06-BCB8-725134ADF989}" = Microsoft Visual C++ 2008 Redistributable - x86 9.0.30729.4148

"{1F7473D9-6C0B-4F5A-8FA4-AB8AD78CBE54}" = DocProc

"{23C7348E-131C-4BFF-9763-2C804D6B87AE}" = TIxx21/x515

"{24C8FBF7-26C6-48ca-834B-A4E5C09E362F}" = AiO_Scan

"{257EC58E-03FD-472B-A9B6-93F23A3C4CB0}" = Scan

"{26A24AE4-039D-4CA4-87B4-2F83216011FF}" = Java(TM) 6 Update 20

"{29B50D30-EAFC-4cea-9F76-3A0E3729E9B0}" = SkinsHP1

"{2BCB62F5-7EC5-4637-8F7A-2E7F5B437A70}" = Palm Desktop for Garmin iQue 3600

"{300D9EF4-2721-4cb4-A6C3-FB2337CFEA2D}" = AIOMinimal

"{3248F0A8-6813-11D6-A77B-00B0D0160070}" = Java(TM) 6 Update 7

"{34611BCF-3157-405b-A34E-879C7DC79142}" = 4200

"{34957B51-9676-41CE-9E52-44AE91B73F1C}" = HP Software Update

"{350C97B3-3D7C-4EE8-BAA9-00BCB3D54227}" = WebFldrs XP

"{3CF78481-FB7B-4B51-99A2-D5E0CD0B3AAF}" = HPSystemDiagnostics

"{415B8A4E-0EA2-4C69-975C-EEE07B837FD7}" = Unload

"{4360BB46-507E-4361-8DCB-4FF9BDC9907B}" = SnagIt 7

"{48242276-DB89-42e8-9678-BD4280D7B99A}" = Copy

"{4A03706F-666A-4037-7777-5F2748764D10}" = Java Auto Updater

"{4E68EAA3-775A-4542-A08A-47DB8E8E74A6}" = NTI Backup NOW! 3

"{57C7C46A-D35D-492d-A328-4F8C9B5B4B52}" = PrintScreen

"{58E5844B-7CE2-413D-83D1-99294BF6C74F}" = Acer ePowerManagement

"{5E3CFCA6-C95A-47CB-A822-7FA80D423AF2}" = MapSource

"{63F2408D-A675-4d97-A256-70EACB6B9B4A}" = AiOSoftware

"{66563AD8-637B-407F-BCA7-0233A16891AB}" = Business Contact Manager für Outlook 2003

"{6811CAA0-BF12-11D4-9EA1-0050BAE317E1}" = PowerDVD

"{68A2A8FC-2CA0-4b6c-BE09-CC7ABE2A8DDC}" = 4200Trb

"{723C033E-63EA-4227-BAB2-0AA8693C16EB}" = Director

"{7299052b-02a4-4627-81f2-1818da5d550d}" = Microsoft Visual C++ 2005 Redistributable

"{745A92AF-53B4-41A7-91C3-9B026B1D5897}" = InstantShare

"{8103AAA2-7060-47E6-B13E-0D4EC4ED3BFD}" = iQue - TransferWaypoints

"{81DD5688-695A-4c1d-AE7D-368BF857725A}" = TrayApp

"{827289F5-B44F-4E49-9993-840741585A62}" = Acer eManager for Notebook

"{8777AC6D-89F9-4793-8266-DE406F343E89}" = QFolder

"{88AD4F45-AF1E-4A47-A9CE-8A542C6B3728}" = MapSource - European City Select v6

"{91110407-6000-11D3-8CFE-0150048383C9}" = Microsoft Office Professional Edition 2003

"{96DA37C3-4B48-41ED-8500-9C1F1E3933A2}" = Garmin City Navigator Europe 2008

"{9A0DCD97-9648-45ed-A52C-133C728AB2FF}" = 4200Tour

"{9A25302D-30C0-39D9-BD6F-21E6EC160475}" = Microsoft Visual C++ 2008 Redistributable - x86 9.0.30729.17

"{9B03C535-3AEA-4ef2-B326-0A01A2207034}" = CreativeProjects

"{A2500497-FD32-493e-B8E5-28D6728DBEF5}" = Readme

"{A7C9EE7F-AB00-47D6-98D5-01AE126C7355}" = iQue - MapInstall and ContactLocation

"{A92DAB39-4E2C-4304-9AB6-BC44E68B55E2}" = Google Update Helper

"{AC76BA86-7AD7-1031-7B44-A93000000001}" = Adobe Reader 9.3.3 - Deutsch

"{AF226123-1A6F-4ec1-8DEF-E35E7A0D0127}" = Fax

"{B6E3E1E1-65D6-443A-AD17-485534AE4995}" = Detail Map Install

"{B8CD1189-53D6-4C51-8082-14B812EABBA8}" = Canon Camera WIA Driver

"{BC339BFD-F550-471a-8D26-4D08126C62F7}" = SkinsHP2

"{BEB03A1A-1EB6-48EB-9985-8B97315EE5C0}" = RemoteCapture 2.7.0

"{C1D76D7A-F3BB-47EA-A746-5B1E2FFC1DF2}" = Canon Utilities ZoomBrowser EX

"{C2F1F96A-057E-5819-B52E-FEA1D1D2933B}" = Acronis True Image Home

"{C438B7C4-B4F8-49C5-A4DF-FF6F1F242778}" = NTI CD & DVD-Maker

"{CB2F7EDD-9D1F-43C1-90FC-4F52EAE172A1}" = Microsoft .NET Framework 1.1

"{CBE3E0AF-73BB-4c21-8B96-B09E003EDE7F}" = QuickProjects

"{CFE90F8E-17F5-434C-8446-E4BAD4C851EA}" = MapSource - City Select Europe v7 Update

"{D186329B-1B4D-408D-ABEC-EA5CE1F182C9}" = Overland

"{DD066C5F-A5C6-4A2B-8A08-7E3395B72C24}" = CIG

"{E78BFA60-5393-4C38-82AB-E8019E464EB4}" = Microsoft .NET Framework 1.1 German Language Pack

"{E8BFBD0A-8002-4dc9-869C-E495FA9DCE7A}" = PhotoGallery

"{EF0DD8B7-471C-463B-A298-6066C2FABAF5}" = File Viewer Utility 1.2

"{F7B0939E-58DF-11DF-B3A6-005056806466}" = Google Earth

"{F82C6574-AD88-4B40-A432-970BC77F1BD2}" = DesignPro 5

"{FBBF532A-47AC-457d-AC06-0D3163D8911E}" = WebReg

"7-Zip" = 7-Zip 4.65

"Adobe Flash Player ActiveX" = Adobe Flash Player 10 ActiveX

"Adobe Flash Player Plugin" = Adobe Flash Player 10 Plugin

"Adobe Photoshop 6.0" = Adobe Photoshop 6.0

"All ATI Software" = ATI - Dienstprogramm zur Deinstallation der Software

"AquaSoft DiaShow XP" = AquaSoft DiaShow XP

"ATI Display Driver" = ATI Display Driver

"Avira AntiVir Desktop" = Avira AntiVir Personal - Free Antivirus

"AVM ISDN CAPI Port" = ISDN CAPI Port

"CCleaner" = CCleaner (remove only)

"CDex" = CDex extraction audio

"CNXT_MODEM_PCI_VEN_8086&DEV_24C6&SUBSYS_00641025" = SoftV92 Data Fax Modem with SmartCP

"ComCenter 1.0" = ComCenter

"Conexant PCI Audio" = Conexant AC-Link Audio

"DeInst_d2vexcrdTop25 Viewer (Build 1.1.5.596)" = Top25 Viewer

"ElsterFormular 11.3.0.4235" = ElsterFormular

"ERUNT_is1" = ERUNT 1.1j

"Google Updater" = Google Updater

"GPL Ghostscript 8.63" = GPL Ghostscript 8.63

"GSview 4.9" = GSview 4.9

"HP Photo & Imaging" = HP Image Zone 3.5

"IDNMitigationAPIs" = Microsoft Internationalized Domain Names Mitigation APIs

"ie7" = Windows Internet Explorer 7

"ie8" = Windows Internet Explorer 8

"InstallShield_{03CDDD00-BD57-4326-9480-4C74449AF597}" = Canon Utilities PhotoStitch 3.1

"InstallShield_{093625E3-7B87-49D3-AA53-AD0FCFABAF49}" = Canon Camera Window for ZoomBrowser EX

"InstallShield_{23C7348E-131C-4BFF-9763-2C804D6B87AE}" = Texas Instruments PCIxx21/x515 drivers.

"InstallShield_{4E68EAA3-775A-4542-A08A-47DB8E8E74A6}" = NTI Backup NOW! 3

"InstallShield_{827289F5-B44F-4E49-9993-840741585A62}" = Acer eManager for Notebook

"InstallShield_{88AD4F45-AF1E-4A47-A9CE-8A542C6B3728}" = MapSource - European City Select v6

"InstallShield_{B8CD1189-53D6-4C51-8082-14B812EABBA8}" = Canon IXY 320, PowerShot S230, IXUS v3 WIA-Treiber

"InstallShield_{BEB03A1A-1EB6-48EB-9985-8B97315EE5C0}" = Canon Utilities RemoteCapture 2.7

"InstallShield_{C438B7C4-B4F8-49C5-A4DF-FF6F1F242778}" = NTI CD & DVD-Maker Gold

"InstallShield_{CFE90F8E-17F5-434C-8446-E4BAD4C851EA}" = MapSource - City Select Europe v7 Update

"InstallShield_{DD066C5F-A5C6-4A2B-8A08-7E3395B72C24}" = Canon Internet Library for ZoomBrowser EX

"InstallShield_{EF0DD8B7-471C-463B-A298-6066C2FABAF5}" = Canon Utilities File Viewer Utility 1.2

"InstallShield_{F82C6574-AD88-4B40-A432-970BC77F1BD2}" = DesignPro 5

"LManager" = Launch Manager

"Malwarebytes' Anti-Malware_is1" = Malwarebytes' Anti-Malware

"Microsoft .NET Framework 1.1 (1033)" = Microsoft .NET Framework 1.1

"Mozilla Firefox (3.5.11)" = Mozilla Firefox (3.5.11)

"MSCompPackV1" = Microsoft Compression Client Pack 1.0 for Windows XP

"NLSDownlevelMapping" = Microsoft National Language Support Downlevel APIs

"ODBC" = ODBC

"PhotoRecord" = Canon PhotoRecord

"RealPlayer 12.0" = RealPlayer

"Redirection Port Monitor" = RedMon - Redirection Port Monitor

"SynTPDeinstKey" = Synaptics Pointing Device Driver

"T-Com Konfigurator Eumex 400" = T-Com Konfigurator Eumex 400

"Touratech QV 4_is1" = Touratech QV 4

"Trojancheck_is1" = Trojancheck 6

"Windows Media Format Runtime" = Windows Media Format 11 runtime

"Windows Media Player" = Windows Media Player 11

"Windows XP Service Pack" = Windows XP Service Pack 3

"WMFDist11" = Windows Media Format 11 runtime

"wmp11" = Windows Media Player 11

"Wudf01000" = Microsoft User-Mode Driver Framework Feature Pack 1.0

========== HKEY_CURRENT_USER Uninstall List ==========

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall]

"ArcView GIS 3.3" = ArcView GIS 3.3

"Skat-Online V7" = Skat-Online V7

========== Last 10 Event Log Errors ==========

[ Application Events ]

Error - 14.07.2010 14:23:03 | Computer Name = ACER-LAPTOP | Source = crypt32 | ID = 131080

Description = Der automatische Aktualisierungsabruf der Drittanbieterstammlisten-Sequenznummer

von <hxxp://www.download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootseq.txt>

ist fehlgeschlagen mit dem Fehler: The connection with the server was terminated

abnormally .

Error - 14.07.2010 14:23:03 | Computer Name = ACER-LAPTOP | Source = crypt32 | ID = 131083

Description = Die Extrahierung der Drittanbieterstammlisten aus der automatischen

Aktualisierungs-CAB-Datei bei <hxxp://www.download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab>

ist fehlgeschlagen mit dem Fehler: Ein erforderliches Zertifikat befindet sich

nicht im Gültigkeitszeitraum gemessen an der aktuellen Systemzeit oder dem Zeitstempel

in der signierten Datei. .

Error - 14.07.2010 14:23:03 | Computer Name = ACER-LAPTOP | Source = crypt32 | ID = 131080

Description = Der automatische Aktualisierungsabruf der Drittanbieterstammlisten-Sequenznummer

von <hxxp://www.download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootseq.txt>

ist fehlgeschlagen mit dem Fehler: Diese Netzwerkverbindung ist nicht vorhanden.

.

Error - 16.07.2010 03:14:38 | Computer Name = ACER-LAPTOP | Source = Google Update | ID = 20

Description =

Error - 17.07.2010 09:47:32 | Computer Name = ACER-LAPTOP | Source = MsiInstaller | ID = 11309

Description = Produkt: Microsoft Office Professional Edition 2003 -- Fehler 1309.

Fehler beim Lesen von Datei: E:\SKU111.CAB. Systemfehler 21. Überprüfen Sie, ob

die Datei existiert und ob Sie darauf zugreifen können.

Error - 17.07.2010 09:47:35 | Computer Name = ACER-LAPTOP | Source = MsiInstaller | ID = 11309

Description = Produkt: Microsoft Office Professional Edition 2003 -- Fehler 1309.

Fehler beim Lesen von Datei: E:\SKU111.CAB. Systemfehler 21. Überprüfen Sie, ob

die Datei existiert und ob Sie darauf zugreifen können.

Error - 22.07.2010 05:43:11 | Computer Name = ACER-LAPTOP | Source = Application Error | ID = 1000

Description = Fehlgeschlagene Anwendung svchost.exe, Version 5.1.2600.5512, fehlgeschlagenes

Modul unknown, Version 0.0.0.0, Fehleradresse 0x0c47f3ba.

Error - 22.07.2010 11:20:45 | Computer Name = ACER-LAPTOP | Source = Application Error | ID = 1000

Description = Fehlgeschlagene Anwendung svchost.exe, Version 5.1.2600.5512, fehlgeschlagenes

Modul unknown, Version 0.0.0.0, Fehleradresse 0x0a11f3ba.

Error - 23.07.2010 11:31:04 | Computer Name = ACER-LAPTOP | Source = crypt32 | ID = 131083

Description = Die Extrahierung der Drittanbieterstammlisten aus der automatischen

Aktualisierungs-CAB-Datei bei <hxxp://www.download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab>

ist fehlgeschlagen mit dem Fehler: Ein erforderliches Zertifikat befindet sich

nicht im Gültigkeitszeitraum gemessen an der aktuellen Systemzeit oder dem Zeitstempel

in der signierten Datei. .

Error - 23.07.2010 11:31:04 | Computer Name = ACER-LAPTOP | Source = crypt32 | ID = 131083

Description = Die Extrahierung der Drittanbieterstammlisten aus der automatischen

Aktualisierungs-CAB-Datei bei <hxxp://www.download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab>

ist fehlgeschlagen mit dem Fehler: Ein erforderliches Zertifikat befindet sich

nicht im Gültigkeitszeitraum gemessen an der aktuellen Systemzeit oder dem Zeitstempel

in der signierten Datei. .

[ System Events ]

Error - 23.07.2010 09:45:59 | Computer Name = ACER-LAPTOP | Source = Service Control Manager | ID = 7034

Description = Dienst "Bonjour-Dienst" wurde unerwartet beendet. Dies ist bereits

1 Mal passiert.

Error - 23.07.2010 09:45:59 | Computer Name = ACER-LAPTOP | Source = Service Control Manager | ID = 7034

Description = Dienst "Java Quick Starter" wurde unerwartet beendet. Dies ist bereits

1 Mal passiert.

Error - 23.07.2010 09:48:14 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262189

Description = Das System konnte den Treiber für das Speicherabbild nicht laden.

Error - 23.07.2010 09:48:14 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262193

Description = Die Konfiguration der Auslagerungsdatei für das Speicherabbild ist

fehlgeschlagen. Stellen Sie sicher, dass eine Auslagerungsdatei auf der Startpartition

vorhanden ist und dass diese groß genug ist, um den gesamten physikalischen Speicher

abbilden zu können.

Error - 23.07.2010 11:35:36 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262189

Description = Das System konnte den Treiber für das Speicherabbild nicht laden.

Error - 23.07.2010 11:35:36 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262193

Description = Die Konfiguration der Auslagerungsdatei für das Speicherabbild ist

fehlgeschlagen. Stellen Sie sicher, dass eine Auslagerungsdatei auf der Startpartition

vorhanden ist und dass diese groß genug ist, um den gesamten physikalischen Speicher

abbilden zu können.

Error - 24.07.2010 14:56:22 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262189

Description = Das System konnte den Treiber für das Speicherabbild nicht laden.

Error - 24.07.2010 14:56:22 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262193

Description = Die Konfiguration der Auslagerungsdatei für das Speicherabbild ist

fehlgeschlagen. Stellen Sie sicher, dass eine Auslagerungsdatei auf der Startpartition

vorhanden ist und dass diese groß genug ist, um den gesamten physikalischen Speicher

abbilden zu können.

Error - 25.07.2010 08:04:08 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262189

Description = Das System konnte den Treiber für das Speicherabbild nicht laden.

Error - 25.07.2010 08:04:08 | Computer Name = ACER-LAPTOP | Source = Ftdisk | ID = 262193

Description = Die Konfiguration der Auslagerungsdatei für das Speicherabbild ist

fehlgeschlagen. Stellen Sie sicher, dass eine Auslagerungsdatei auf der Startpartition

vorhanden ist und dass diese groß genug ist, um den gesamten physikalischen Speicher

abbilden zu können.

< End of report >

gmer.txt: GMER Logfile: GMER Logfile: Code:

ATTFilter GMER 1.0.15.15281 - hxxp://www.gmer.net

Rootkit scan 2010-07-23 16:22:42

Windows 5.1.2600 Service Pack 3

Running: gmer.exe; Driver: C:\DOKUME~1\stefan\LOKALE~1\Temp\kxliqpob.sys

---- System - GMER 1.0.15 ----

SSDT EFB68FC6 ZwCreateKey

SSDT EFB68FBC ZwCreateThread

SSDT EFB68FCB ZwDeleteKey

SSDT EFB68FD5 ZwDeleteValueKey

SSDT EFB68FDA ZwLoadKey

SSDT EFB68FA8 ZwOpenProcess

SSDT EFB68FAD ZwOpenThread

SSDT EFB68FE4 ZwReplaceKey

SSDT EFB68FDF ZwRestoreKey

SSDT EFB68FD0 ZwSetValueKey

SSDT EFB68FB7 ZwTerminateProcess

---- Kernel code sections - GMER 1.0.15 ----

init C:\WINDOWS\system32\drivers\tifm21.sys entry point in "init" section [0xEF269E80]

.text C:\WINDOWS\system32\drivers\ACEDRV08.sys section is writeable [0xAE4E3000, 0x328BA, 0xE8000020]

.pklstb C:\WINDOWS\system32\drivers\ACEDRV08.sys entry point in ".pklstb" section [0xAE527000]

.relo2 C:\WINDOWS\system32\drivers\ACEDRV08.sys unknown last section [0xAE543000, 0x8E, 0x42000040]

---- User code sections - GMER 1.0.15 ----

.text C:\WINDOWS\system32\wuauclt.exe[1536] ntdll.dll!NtProtectVirtualMemory 7C91D6EE 5 Bytes JMP 00BB000A

.text C:\WINDOWS\system32\wuauclt.exe[1536] ntdll.dll!NtWriteVirtualMemory 7C91DFAE 5 Bytes JMP 00BC000A

.text C:\WINDOWS\system32\wuauclt.exe[1536] ntdll.dll!KiUserExceptionDispatcher 7C91E47C 5 Bytes JMP 00BA000C

.text C:\WINDOWS\System32\svchost.exe[1556] ntdll.dll!NtProtectVirtualMemory 7C91D6EE 5 Bytes JMP 006E000A

.text C:\WINDOWS\System32\svchost.exe[1556] ntdll.dll!NtWriteVirtualMemory 7C91DFAE 5 Bytes JMP 006F000A

.text C:\WINDOWS\System32\svchost.exe[1556] ntdll.dll!KiUserExceptionDispatcher 7C91E47C 5 Bytes JMP 006D000C

.text C:\WINDOWS\System32\svchost.exe[1556] USER32.dll!GetCursorPos 7E37974E 5 Bytes JMP 0068000A

.text C:\WINDOWS\System32\svchost.exe[1556] ole32.dll!CoCreateInstance 774D057E 5 Bytes JMP 00F0000A

.text C:\WINDOWS\Explorer.EXE[1760] ntdll.dll!NtProtectVirtualMemory 7C91D6EE 5 Bytes JMP 00B8000A

.text C:\WINDOWS\Explorer.EXE[1760] ntdll.dll!NtWriteVirtualMemory 7C91DFAE 5 Bytes JMP 00BE000A

.text C:\WINDOWS\Explorer.EXE[1760] ntdll.dll!KiUserExceptionDispatcher 7C91E47C 5 Bytes JMP 00B7000C

---- Devices - GMER 1.0.15 ----

AttachedDevice \FileSystem\Ntfs \Ntfs tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Kbdclass \Device\KeyboardClass0 SynTP.sys (Synaptics Touchpad Driver/Synaptics, Inc.)

AttachedDevice \Driver\Kbdclass \Device\KeyboardClass1 SynTP.sys (Synaptics Touchpad Driver/Synaptics, Inc.)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume1 tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume1 sr.sys (Dateisystemfilter-Treiber der Systemwiederherstellung/Microsoft Corporation)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume2 tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume2 sr.sys (Dateisystemfilter-Treiber der Systemwiederherstellung/Microsoft Corporation)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume3 tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume3 sr.sys (Dateisystemfilter-Treiber der Systemwiederherstellung/Microsoft Corporation)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume4 tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume4 sr.sys (Dateisystemfilter-Treiber der Systemwiederherstellung/Microsoft Corporation)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume5 tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \Driver\Ftdisk \Device\HarddiskVolume5 sr.sys (Dateisystemfilter-Treiber der Systemwiederherstellung/Microsoft Corporation)

Device \Driver\SMBHC \Device\SmbHc SMBCLASS.SYS (SMBus Class Driver/Microsoft Corporation)

AttachedDevice \FileSystem\Fastfat \Fat tdrpm251.sys (Acronis Try&Decide Volume Filter Driver/Acronis)

AttachedDevice \FileSystem\Fastfat \Fat fltmgr.sys (Microsoft Filesystem Filter Manager/Microsoft Corporation)

Device -> \Driver\atapi \Device\Harddisk0\DR0 822F6EC5

---- Registry - GMER 1.0.15 ----

Reg HKLM\SYSTEM\CurrentControlSet\Services\BTHPORT\Parameters\Keys\000b6b5811f8

Reg HKLM\SYSTEM\ControlSet003\Services\BTHPORT\Parameters\Keys\000b6b5811f8 (not active ControlSet)

---- Files - GMER 1.0.15 ----

File C:\WINDOWS\system32\drivers\atapi.sys suspicious modification

---- EOF - GMER 1.0.15 ----

--- --- --- Log von MBAM: alwarebytes' Anti-Malware 1.46 www.malwarebytes.org Datenbank Version: 4340 Windows 5.1.2600 Service Pack 3 Internet Explorer 8.0.6001.18702 23.07.2010 16:03:27 mbam-log-2010-07-23 (16-03-27).txt Art des Suchlaufs: Quick-Scan Durchsuchte Objekte: 151189 Laufzeit: 6 Minute(n), 40 Sekunde(n) Infizierte Speicherprozesse: 0 Infizierte Speichermodule: 0 Infizierte Registrierungsschlüssel: 0 Infizierte Registrierungswerte: 0 Infizierte Dateiobjekte der Registrierung: 0 Infizierte Verzeichnisse: 0 Infizierte Dateien: 0 Infizierte Speicherprozesse: (Keine bösartigen Objekte gefunden) Infizierte Speichermodule: (Keine bösartigen Objekte gefunden) Infizierte Registrierungsschlüssel: (Keine bösartigen Objekte gefunden) Infizierte Registrierungswerte: (Keine bösartigen Objekte gefunden) Infizierte Dateiobjekte der Registrierung: (Keine bösartigen Objekte gefunden) Infizierte Verzeichnisse: (Keine bösartigen Objekte gefunden) Infizierte Dateien: (Keine bösartigen Objekte gefunden) Geändert von baroso (25.07.2010 um 20:25 Uhr) Grund: antwort über eigenen pc nicht möglich |

| | #6 |

| Drop.A.zaq.52224 fund durch Avira p.s. die Antwort konnte ich übrigens nicht von dem betroffenen pc durchführen. dort erschien jedesmal "Verbindungsfehler", so dass ich auf einen anderen pc ausweichen musste. Ist das System bereits derart betroffen?? |

| | #7 |

| /// Selecta Jahrusso       | Drop.A.zaq.52224 fund durch Avira Naja von sauber sind wir noch ein bisschen entfernt  start --> ausführen --> notepad (reinschreiben) Kopiere nun folgenden Text aus der Code-Box in das leere Textdokument Code:

ATTFilter @echo off

reg add "HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings" /v ProxyEnable /t Reg_Dword /d 0 /f >nul

del %0

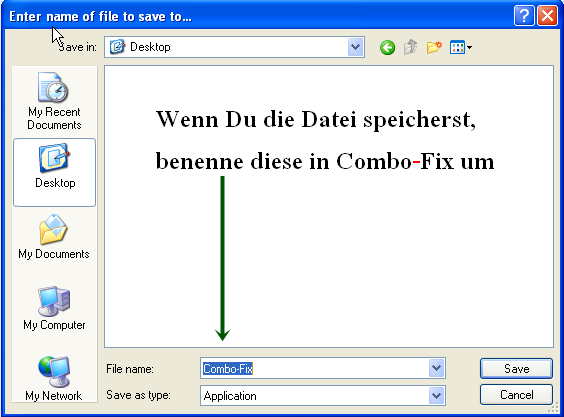

Wähle bei Dateityp alle Dateien aus. Doppelklich auf die file.bat. Vista- User: Mit Rechtsklick "als Administrator starten" Danach sollte das Inet wieder gehen. Wenn nicht fahre denoch mit ComboFix fort Schritt 2 Lade ComboFix von einem der unten aufgeführten Links herunter. Du musst diese umbenennen, bevor Du es auf den Desktop speicherst. Speichere ComboFix auf deinen Desktop.**NB: Es ist wichtig, das ComboFix.exe auf dem Desktop gespeichert wird**

Combofix darf ausschließlich ausgeführt werden, wenn ein Kompetenzler dies ausdrücklich empfohlen hat!

__________________ mfg, Daniel ASAP & UNITE Member Alliance of Security Analysis Professionals Unified Network of Instructors and Trusted Eliminators Lerne, zurück zu schlagen und unterstütze uns! TB Akademie |

| | #8 |

| Drop.A.zaq.52224 fund durch Avira hallo, hier der log-File von ComboFix Combofix Logfile: Code:

ATTFilter ComboFix 10-07-24.06 - stefan 26.07.2010 17:22:25.1.1 - FAT32x86

Microsoft Windows XP Home Edition 5.1.2600.3.1252.49.1031.18.510.215 [GMT 2:00]

ausgeführt von:: c:\dokumente und einstellungen\stefan\Desktop\Combo-Fix.exe

AV: AntiVir Desktop *On-access scanning disabled* (Updated) {AD166499-45F9-482A-A743-FDD3350758C7}

.

(((((((((((((((((((((((((((((((((((( Weitere Löschungen ))))))))))))))))))))))))))))))))))))))))))))))))

.

c:\windows\pi.exe