|

| |||||||

Mülltonne: Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangenWindows 7 Beiträge, die gegen unsere Regeln verstoßen haben, solche, die die Welt nicht braucht oder sonstiger Müll landet hier in der Mülltonne... |

| | #1 |

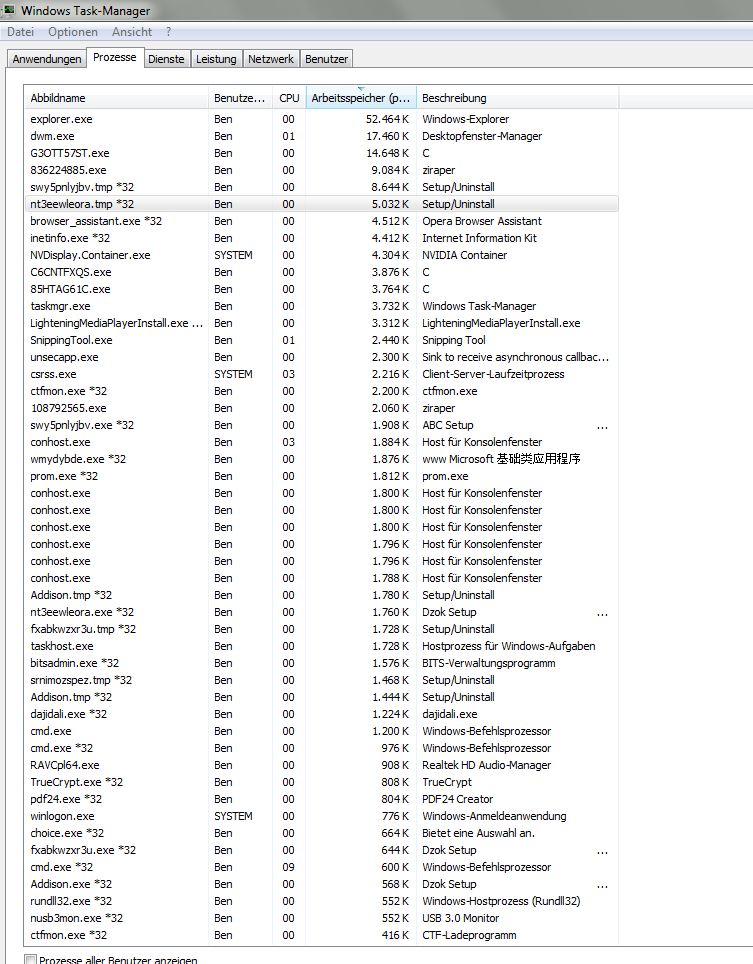

| | Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangen Einen wunderschönen Guten Morgen an alle Supporter! Ich habe hier ein grosses Problem mit dem Rechner meines Vaters. Folgende Probleme: Windows 7 / 64bit. Am 25.06 fing es an. Es hat sich herausgestellt, dass er sich bei einer Datei, die er heruntergeladen hat (mp3 von einer russischen Seite…oh Wunder) etwas unschönes eingefangen hat. Folgende Probleme, hier jetzt stichpunktartig aufgeführt, traten nach ca. 3 Tagen auf: - Einige Dateien auf dem Desktop und ein paar wenige in C Unterverzeichnissen wurden von einer Ransomware encryptet, ein ebenso eingesteckter USB Stick wurde ebenfalls befallen und es wurden dort auch Dateien encryptet. - Mehrere Programme installierten sich selbstständig, ohne zu tun des Users. Unter anderem Opera, LightMedia und diverse ScanSoftware - Beim öffnen von Firefox wurde der gefakte Opera geöffnet und man fand eine komplett gefakte Oberfläche vor - Der Datenstrom wurde KOMPLETT auf Fake Seiten geleitet. Eine gefälschte Google Seite leitete Suchergebnisse KOMPLETT auf gefakte Seiten um - Diverse Scansoftware öffnete sich im Windows - Anscheinend wurden Passwörter für Amazon gestohlen, da Bestellungen getätigt wurden - Anscheinend wurde die eMail Adresse von T-Online von den Hackern gesichtet, da plötzlich im Minutentakt Newsletter aus aller Welt auf die eMail Adresse kamen - Die Prozessliste des TaskManagers sah nicht schön aus. Wo sonst nur etwa 10 Prozesse liefen, waren nun gut 50 Prozesse aktiv. Die meisten davon Schädlinge. Feldabhilfe: Als Sofort Maßnahme, da das System ein massivers Eigenleben entwickelt hat und schnellstens eingegriffen werden musste, damit nicht noch mehr Dateien encryptet wurden, bevor ich den Thread hier erstellen konnte, habe ich von einem externen Rechner aus dann Malwarebytes runtergeladen und per Scan dann erstmal sehr sehr viele Dateien in die Quarantäne verschoben. Mit AdWare Cleaner wurden dann ebenfalls noch einige Dinge geregelt. Es konnte dann erstmal alles soweit eingedämmt werden, dass sämtliche Schadsoftware sich erstmal nicht offensichtlich weiter ausbreiten konnte. MWB und ADW haben auch einige von den unerwünschten Programmen und den Fake Opera Browser entfernen können, das diese sich nicht mehr automatisch öffnen konnten. Die Prozessliste fiel auch wieder auf den Standard zurück. Erwägung: Ich werde das System DEFINITIV neu aufsetzen. Da gibt es für mich keine Diskussion. Ich muss allerdings vorher einige wichtige Daten auf eine andere Festplatte sichern. Es handelt sich hier allerdings um teilweise enorme Mengen, da mein Vater als Besitzer einer Kleinfirma mit Software arbeitet, die mitunter sehr komplex ist und teilweise über 200.000 Dateien enthält. Dazu kommen noch ca. 40-60.000 Dateien an Fotos, Videos, etc. Ebenso soll der Firefox Profilordner gesichert werden. Mir geht es darum, das ich sicher gehen will, das in diesen Dateien, die gesichert werden, nichts von der Schadsoftware mit drin ist, und ich mir mit dem kopieren dieser gesicherten Dateien auf das neue System etwas mit rüberschleppe. Ich habe die Dateien bereits auf eine Ersatzplatte gesichert, wo sie alleine lagern und auf eine Überprüfung warten. Ich würde mich daher über Eure Hilfe freuen und warte auf Eure Anweisungen, welche Programme ich für Euch zur Diagnose ausführen soll. Sowohl für das kompromittierte System, als auch die gesicherten Dateien auf der Ersatzplatte. Wir sind momentan dabei, von einem externen Rechner aus erstmal alle Passwörter von Log Ins zu ändern. MWB LogFile vom Erstscan nach der Infektion vom kompromittierten System: Code:

ATTFilter Malwarebytes

www.malwarebytes.com

-Protokolldetails-

Scan-Datum: 25.06.19

Scan-Zeit: 19:22

Protokolldatei: d49cedce-976d-11e9-a090-1c6f658302bd.json

-Softwaredaten-

Version: 3.7.1.2839

Komponentenversion: 1.0.586

Version des Aktualisierungspakets: 1.0.11244

Lizenz: Testversion

-Systemdaten-

Betriebssystem: Windows 7 Service Pack 1

CPU: x64

Dateisystem: NTFS

Benutzer: Ben-PC\Ben

-Scan-Übersicht-

Scan-Typ: Bedrohungs-Scan

Scan gestartet von: Manuell

Ergebnis: Abgeschlossen

Gescannte Objekte: 254154

Erkannte Bedrohungen: 276

In die Quarantäne verschobene Bedrohungen: 272

Abgelaufene Zeit: 15 Min., 25 Sek.

-Scan-Optionen-

Speicher: Aktiviert

Start: Aktiviert

Dateisystem: Aktiviert

Archive: Aktiviert

Rootkits: Deaktiviert

Heuristik: Aktiviert

PUP: Erkennung

PUM: Erkennung

-Scan-Details-

Prozess: 6

PUP.Optional.Linkury.ACMB1, C:\ProgramData\CloudPrinter\CloudPrinter.exe, In Quarantäne, [833], [259506],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\set.exe, In Quarantäne, [384], [431817],1.0.11244

Trojan.Agent, C:\PROGRAMDATA\MICROSOFT\WINDOWS\POWER\POWERSVC.EXE, In Quarantäne, [437], [537387],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Snorler.exe, In Quarantäne, [815], [655946],1.0.11244

Trojan.CrthRazy, C:\Program Files (x86)\MachinerData\ModularInstaller.exe, In Quarantäne, [3131], [676766],1.0.11244

PUP.Optional.ProxyGate, C:\PROGRAM FILES (X86)\PROXYGATE\MAINSERVICE.EXE, In Quarantäne, [5068], [380406],1.0.11244

Modul: 7

PUP.Optional.Linkury.ACMB1, C:\ProgramData\CloudPrinter\CloudPrinter.exe, In Quarantäne, [833], [259506],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\set.exe, In Quarantäne, [384], [431817],1.0.11244

Trojan.Agent, C:\PROGRAMDATA\MICROSOFT\WINDOWS\POWER\POWERSVC.EXE, In Quarantäne, [437], [537387],1.0.11244

Trojan.ProxyAgent.Generic, C:\USERS\BEN\APPDATA\LOCAL\BBAOSB.DLL, In Quarantäne, [6446], [519676],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Snorler.exe, In Quarantäne, [815], [655946],1.0.11244

Trojan.CrthRazy, C:\Program Files (x86)\MachinerData\ModularInstaller.exe, In Quarantäne, [3131], [676766],1.0.11244

PUP.Optional.ProxyGate, C:\PROGRAM FILES (X86)\PROXYGATE\MAINSERVICE.EXE, In Quarantäne, [5068], [380406],1.0.11244

Registrierungsschlüssel: 44

PUP.Optional.DownloadProtect.ChrPRST, HKLM\SOFTWARE\POLICIES\GOOGLE\CHROME, In Quarantäne, [6207], [-1],0.0.0

PUP.Optional.DownloadProtect.ChrPRST, HKLM\SOFTWARE\WOW6432NODE\POLICIES\GOOGLE\CHROME, In Quarantäne, [6207], [-1],0.0.0

PUP.Optional.Linkury.ACMB1, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\CloudPrinter, In Quarantäne, [833], [259506],1.0.11244

Adware.Tuto4PC, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\Multitimer_is1, In Quarantäne, [2825], [474048],1.0.11244

Adware.Linkury, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\backlh, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\snp, In Quarantäne, [815], [666527],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{FCDC51EF-CE61-4E65-AFF3-97FAA9E02602}, In Quarantäne, [815], [666527],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN\{FCDC51EF-CE61-4E65-AFF3-97FAA9E02602}, In Quarantäne, [815], [666527],1.0.11244

PUP.Optional.GarbageCleaner, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\GCleaner, In Quarantäne, [1120], [676886],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{ielnksrch}, In Quarantäne, [833], [259987],1.0.11244

Trojan.CrthRazy, HKLM\SOFTWARE\WOW6432NODE\Machiner, In Quarantäne, [3131], [676882],1.0.11244

Trojan.Agent, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\PowerSvc, In Quarantäne, [437], [537387],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\mtSnorler, In Quarantäne, [815], [655951],1.0.11244

Adware.ICLoader, HKLM\SOFTWARE\MICROSOFT\bestavicampaign563, In Quarantäne, [468], [584322],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\snf, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{278E0223-3012-42FC-8D2A-27B66339B9C1}, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN\{278E0223-3012-42FC-8D2A-27B66339B9C1}, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\Snorler, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\IMAGE FILE EXECUTION OPTIONS\SNORLER.EXE, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS NT\CURRENTVERSION\IMAGE FILE EXECUTION OPTIONS\SNORLER.EXE, In Quarantäne, [815], [655946],1.0.11244

Adware.ICLoader, HKLM\SOFTWARE\MICROSOFT\campaign9961, In Quarantäne, [468], [518478],1.0.11244

Trojan.CrthRazy, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\Main Service, In Quarantäne, [3131], [676766],1.0.11244

Adware.ICLoader, HKLM\SOFTWARE\MICROSOFT\multitimercampaign84170, In Quarantäne, [468], [518476],1.0.11244

Adware.ICLoader, HKLM\SOFTWARE\MICROSOFT\Speedycar, In Quarantäne, [468], [518473],1.0.11244

Adware.ICLoader, HKLM\SOFTWARE\MICROSOFT\TechnologyDesktopnew, In Quarantäne, [468], [518479],1.0.11244

PUP.Optional.Linkury, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\ielnksrch, In Quarantäne, [254], [259314],1.0.11244

PUM.Optional.DisableChromeUpdates, HKLM\SOFTWARE\POLICIES\GOOGLE\UPDATE, In Quarantäne, [7077], [252393],1.0.11244

PUP.Optional.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\TRACING\CloudPrinter_RASAPI32, In Quarantäne, [833], [259705],1.0.11244

PUP.Optional.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\TRACING\CloudPrinter_RASMANCS, In Quarantäne, [833], [259705],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SILENTPROCESSEXIT\Snorler.exe, In Quarantäne, [815], [655948],1.0.11244

PUP.Optional.ProxyGate, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{1EC095EE-8CA3-43D6-B9F5-0C55B82ED3D7}}_is1, In Quarantäne, [5068], [414830],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\TRACING\Snorler_RASAPI32, In Quarantäne, [815], [655949],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\TRACING\Snorler_RASMANCS, In Quarantäne, [815], [655949],1.0.11244

PUP.Optional.ProxyGate, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\pgt_svc, In Quarantäne, [5068], [380406],1.0.11244

PUM.Optional.DisableChromeUpdates, HKLM\SOFTWARE\WOW6432NODE\POLICIES\GOOGLE\UPDATE, In Quarantäne, [7077], [252393],1.0.11244

PUP.Optional.Linkury, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{1D5483D2-6178-4292-B2ED-CF3A754B74C4}, In Quarantäne, [254], [239939],1.0.11244

PUP.Optional.Linkury.ACMB1, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\EVENTLOG\APPLICATION\Application Hosting, In Quarantäne, [833], [259928],1.0.11244

Adware.Neoreklami.TskLnk, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\rusXCYq, In Quarantäne, [911], [687896],1.0.11244

Adware.Neoreklami.TskLnk, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{CC7B0A69-3392-404F-BBE6-B58292FD8773}, In Quarantäne, [911], [687896],1.0.11244

Adware.Neoreklami.TskLnk, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\BOOT\{CC7B0A69-3392-404F-BBE6-B58292FD8773}, In Quarantäne, [911], [687896],1.0.11244

Adware.Neoreklami.TskLnk, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\rusXCYq, In Quarantäne, [911], [-1],0.0.0

Adware.Neoreklami.TskLnk, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{CC7B0A69-3392-404F-BBE6-B58292FD8773}, In Quarantäne, [911], [-1],0.0.0

Adware.Neoreklami.TskLnk, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Boot\{CC7B0A69-3392-404F-BBE6-B58292FD8773}, In Quarantäne, [911], [-1],0.0.0

Generic.Malware/Suspicious, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{EF758C50-5FA2-4B0A-86D3-8B65B176BC53}, In Quarantäne, [0], [392686],1.0.11244

Registrierungswert: 29

PUP.Optional.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINDOWS|APPINIT_DLLS, In Quarantäne, [833], [-1],0.0.0

PUP.Optional.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINDOWS|APPINIT_DLLS, Entfernung fehlgeschlagen, [833], [-1],0.0.0

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\ENVIRONMENT|SNF, In Quarantäne, [833], [-1],0.0.0

Adware.Tuto4PC, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|Multitimer, In Quarantäne, [2825], [474048],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\ENVIRONMENT|SNP, In Quarantäne, [833], [259518],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\ENVIRONMENT|SNF, In Quarantäne, [833], [259517],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{ielnksrch}|URL, In Quarantäne, [833], [259987],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHURL|DEFAULT, In Quarantäne, [833], [259988],1.0.11244

Adware.Tuto4PC.Generic, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|L4Y0SOQEM31GYQR, In Quarantäne, [3700], [392931],1.0.11244

Adware.Tuto4PC, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|65998, In Quarantäne, [2825], [641820],1.0.11244

Trojan.ProxyAgent.Generic, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|BBAOSB, In Quarantäne, [6446], [519676],1.0.11244

PUP.Optional.Linkury, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{ielnksrch}|DISPLAYNAME, In Quarantäne, [254], [259313],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{278E0223-3012-42FC-8D2A-27B66339B9C1}|PATH, In Quarantäne, [815], [666523],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{FCDC51EF-CE61-4E65-AFF3-97FAA9E02602}|PATH, In Quarantäne, [815], [666526],1.0.11244

PUP.Optional.DownloadProtectExtension, HKLM\SOFTWARE\WOW6432NODE\MOZILLA\FIREFOX\EXTENSIONS|{67AD0CE9-3905-4E86-961D-8B2E6D80B2E3}, In Quarantäne, [7128], [237883],1.0.11244

PUP.Optional.DownloadProtectExtension, HKLM\SOFTWARE\MOZILLA\FIREFOX\EXTENSIONS|{67AD0CE9-3905-4E86-961D-8B2E6D80B2E3}, In Quarantäne, [7128], [237883],1.0.11244

PUP.Optional.Linkury, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\ielnksrch|DISPLAYNAME, In Quarantäne, [254], [259314],1.0.11244

PUP.Optional.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\ielnksrch|URL, In Quarantäne, [833], [259989],1.0.11244

Adware.Linkury, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\BACKLH|IMAGEPATH, In Quarantäne, [384], [379533],1.0.11244

PUM.Optional.DisableChromeUpdates, HKLM\SOFTWARE\POLICIES\GOOGLE\UPDATE|DISABLEAUTOUPDATECHECKSCHECKBOXVALUE, In Quarantäne, [7077], [252393],1.0.11244

PUM.Optional.DisableChromeUpdates, HKLM\SOFTWARE\WOW6432NODE\POLICIES\GOOGLE\UPDATE|DISABLEAUTOUPDATECHECKSCHECKBOXVALUE, In Quarantäne, [7077], [252393],1.0.11244

PUP.Optional.Linkury.ACMB1, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\CLOUDPRINTER|IMAGEPATH, In Quarantäne, [833], [259916],1.0.11244

Adware.Linkury.ACMB1, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\SNORLER|IMAGEPATH, In Quarantäne, [815], [655947],1.0.11244

PUP.Optional.Linkury, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{1D5483D2-6178-4292-B2ED-CF3A754B74C4}|PUBLISHER, In Quarantäne, [254], [239939],1.0.11244

Trojan.Agent, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\POWERSVC|IMAGEPATH, In Quarantäne, [437], [537386],1.0.11244

Trojan.CrthRazy, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\MAIN SERVICE|IMAGEPATH, In Quarantäne, [3131], [691275],1.0.11244

Adware.Tuto4PC.Generic, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|L4Y0SOQEM31GYQR, In Quarantäne, [3700], [537397],1.0.11244

Adware.Csdimonetize, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUNONCE|ks4huapsoye, In Quarantäne, [2909], [700203],1.0.11244

Adware.Csdimonetize, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUNONCE|uf5bkbsodhv, In Quarantäne, [2909], [700203],1.0.11244

Registrierungsdaten: 9

PUP.Optional.Linkury, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES|DEFAULTSCOPE, Ersetzt, [254], [293476],1.0.11244

Adware.Linkury.ACMB1, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINDOWS|AppInit_DLLs, Ersetzt, [815], [655946],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\MAIN|SEARCH PAGE, Ersetzt, [833], [293485],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\MAIN|START PAGE, Ersetzt, [833], [293485],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\MAIN|SEARCH BAR, Ersetzt, [833], [293485],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\MAIN|SEARCHASSISTANT, Ersetzt, [833], [293485],1.0.11244

PUP.Optional.Linkury.ACMB1, HKU\S-1-5-21-1863106926-2279417868-479109936-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCH|DEFAULT_SEARCH_URL, Ersetzt, [833], [293486],1.0.11244

PUP.Optional.Linkury, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES|DEFAULTSCOPE, Ersetzt, [254], [293477],1.0.11244

Adware.SonicSearch, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\INTERNET EXPLORER\SEARCHURL|DEFAULT, Ersetzt, [13294], [693611],1.0.11244

Daten-Stream: 0

(keine bösartigen Elemente erkannt)

Ordner: 24

PUP.Optional.DownloadProtect, C:\WINDOWS\INSTALLER\{DA850CB9-6414-4106-9265-28C7399731F8}, In Quarantäne, [64], [237879],1.0.11244

PUP.Optional.DownloadProtect.ChrPRST, C:\WINDOWS\INSTALLER\{99877DA0-2927-4563-B76C-216BA1A640F5}, In Quarantäne, [6207], [255640],1.0.11244

PUP.Optional.Linkury.ACMB1, C:\PROGRAMDATA\CLOUDPRINTER, In Quarantäne, [833], [259506],1.0.11244

Adware.Tuto4PC, C:\PROGRAM FILES (X86)\MULTITIMER, In Quarantäne, [2825], [474048],1.0.11244

PUP.Optional.OffersOlymp, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\jetpack\@offersolymp\simple-storage, In Quarantäne, [2001], [344143],1.0.11244

PUP.Optional.OffersOlymp, C:\USERS\BEN\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\XL617KUE.DEFAULT\JETPACK\@OFFERSOLYMP, In Quarantäne, [2001], [344143],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\52onhnoesmm, In Quarantäne, [437], [469831],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ac45w0w1qru, In Quarantäne, [437], [469831],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\fg3mh0dz2ib, In Quarantäne, [437], [469831],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\X64, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\X86, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\PROGRAMDATA\LOGIC CRAMBLE, In Quarantäne, [384], [431817],1.0.11244

Adware.OxyPumper, C:\USERS\BEN\APPDATA\LOCAL\KITINTERTOOLS, In Quarantäne, [4223], [693186],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\ondemand, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\PROGRAMDATA\SNORLER, In Quarantäne, [815], [655946],1.0.11244

Trojan.CrthRazy, C:\PROGRAM FILES (X86)\MACHINERDATA, In Quarantäne, [3131], [676766],1.0.11244

PUP.Optional.GarbageCleaner, C:\PROGRAMDATA\GARBAGE CLEANER, In Quarantäne, [1120], [676884],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\G3OTT57STG, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\6WWHIJ26UV, In Quarantäne, [3700], [537397],1.0.11244

Adware.Linkury.TskLnk, C:\PROGRAM FILES (X86)\COMMON FILES\SINGTRAX, In Quarantäne, [14605], [444931],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\85HTAG61C9, In Quarantäne, [3700], [537397],1.0.11244

PUP.Optional.Linkury.Generic, C:\PROGRAMDATA\SNORLERS, In Quarantäne, [212], [380106],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\C6CNTFXQST, In Quarantäne, [3700], [537397],1.0.11244

Trojan.CrthRazy.E.Generic, C:\USERS\BEN\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\XL617KUE.DEFAULT\EXTENSIONS\{14553439-2741-4E9D-B474-784F336F58C9}, In Quarantäne, [14614], [689343],1.0.11244

Datei: 157

PUP.Optional.DownloadProtect, C:\WINDOWS\INSTALLER\{DA850CB9-6414-4106-9265-28C7399731F8}\xppaikfbjabnedmkkiknkebgeofgkekpkml, In Quarantäne, [64], [237879],1.0.11244

PUP.Optional.DownloadProtect, C:\Windows\Installer\{DA850CB9-6414-4106-9265-28C7399731F8}\cppaikfbjabnedmkkiknkebgeofgkekpkrx, In Quarantäne, [64], [237879],1.0.11244

PUP.Optional.DownloadProtect.ChrPRST, C:\WINDOWS\INSTALLER\{99877DA0-2927-4563-B76C-216BA1A640F5}\{67AD0CE9-3905-4E86-961D-8B2E6D80B2E3}.xpi, In Quarantäne, [6207], [255640],1.0.11244

PUP.Optional.DownloadProtect.ChrPRST, C:\DOCUMENTS AND SETTINGS\ALL USERS\NTUSER.POL, Entfernung fehlgeschlagen, [6207], [-1],0.0.0

PUP.Optional.DownloadProtect.ChrPRST, C:\PROGRAMDATA\NTUSER.POL, Entfernung fehlgeschlagen, [6207], [-1],0.0.0

PUP.Optional.DownloadProtect.ChrPRST, C:\WINDOWS\SYSTEM32\GROUPPOLICY\MACHINE\REGISTRY.POL, Entfernung fehlgeschlagen, [6207], [-1],0.0.0

PUP.Optional.Linkury.ACMB1, C:\WINDOWS\SYSWOW64\FINDIT.XML, In Quarantäne, [833], [259512],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\BetaLight.tst, In Quarantäne, [3739], [404871],1.0.11244

PUP.Optional.Linkury.ACMB1, C:\PROGRAMDATA\CLOUDPRINTER\CLOUDPRINTER.DAT, In Quarantäne, [833], [259506],1.0.11244

PUP.Optional.Linkury.ACMB1, C:\ProgramData\CloudPrinter\CloudPrinter.exe, In Quarantäne, [833], [259506],1.0.11244

PUP.Optional.Linkury.ACMB1, C:\ProgramData\CloudPrinter\Config.xml, In Quarantäne, [833], [259506],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\Unais.tst, In Quarantäne, [3739], [404871],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\AGENT.DAT, In Quarantäne, [3739], [404872],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\UNINSTALL_TEMP.ICO, In Quarantäne, [3739], [404862],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\NOAH.DAT, In Quarantäne, [3739], [404865],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\MD.XML, In Quarantäne, [3739], [404866],1.0.11244

Adware.Tuto4PC, C:\PROGRAM FILES (X86)\MULTITIMER\UNINS000.DAT, In Quarantäne, [2825], [474048],1.0.11244

Adware.Tuto4PC, C:\Program Files (x86)\Multitimer\Multitimer.exe, Löschen bei Neustart, [2825], [474048],1.0.11244

Adware.Tuto4PC, C:\Program Files (x86)\Multitimer\unins000.exe, In Quarantäne, [2825], [474048],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\MAIN.DAT, In Quarantäne, [3739], [442900],1.0.11244

PUP.Optional.OffersOlymp, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\jetpack\@offersolymp\simple-storage\store.json, In Quarantäne, [2001], [344143],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\52onhnoesmm\netstream.exe, In Quarantäne, [437], [469831],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ac45w0w1qru\netstream.exe, In Quarantäne, [437], [469831],1.0.11244

Trojan.Agent, C:\USERS\BEN\APPDATA\LOCAL\TEMP\fg3mh0dz2ib\netstream.exe, In Quarantäne, [437], [469831],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\X64\SQLite.Interop.dll, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\X86\SQLite.Interop.dll, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\Config.json, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\set.exe, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\set.exe.config, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\System.Data.SQLite.dll, Löschen bei Neustart, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\System.Data.SQLite.Linq.dll, Löschen bei Neustart, [384], [431817],1.0.11244

Adware.Linkury, C:\ProgramData\Logic Cramble\System.Data.SQLite.xml, In Quarantäne, [384], [431817],1.0.11244

Adware.Linkury.ACMB1, C:\WINDOWS\SYSTEM32\TASKS\SNP, In Quarantäne, [815], [666527],1.0.11244

PUP.Optional.GarbageCleaner, C:\USERS\BEN\DESKTOP\GARBAGE CLEANER.LNK, In Quarantäne, [1120], [676885],1.0.11244

Adware.Tuto4PC, C:\USERS\BEN\APPDATA\ROAMING\OQTSC3EUSGF\JWJLP5ZQV05.EXE, In Quarantäne, [2825], [641820],1.0.11244

Trojan.Agent, C:\PROGRAMDATA\MICROSOFT\WINDOWS\POWER\POWERSVC.EXE, In Quarantäne, [437], [537387],1.0.11244

Trojan.ProxyAgent.Generic, C:\USERS\BEN\APPDATA\LOCAL\BBAOSB.DLL, In Quarantäne, [6446], [519676],1.0.11244

Adware.OxyPumper, C:\USERS\BEN\APPDATA\LOCAL\KITINTERTOOLS\INETINFO.EXE.CONFIG, In Quarantäne, [4223], [693186],1.0.11244

Adware.OxyPumper, C:\Users\Ben\AppData\Local\kitintertools\inetinfo.exe, Löschen bei Neustart, [4223], [693186],1.0.11244

Adware.OxyPumper, C:\Users\Ben\AppData\Local\kitintertools\unins000.dat, In Quarantäne, [4223], [693186],1.0.11244

Adware.OxyPumper, C:\Users\Ben\AppData\Local\kitintertools\unins000.exe, In Quarantäne, [4223], [693186],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Alphakix.dat, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\conf.config, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Damnamstring.exe, Löschen bei Neustart, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Damnamstring.exe.config, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\DongHattam.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\FreshIt.dll, Löschen bei Neustart, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Hatdax.dat, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\KayTam.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Kon-Strong.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Lat-Tom.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Matdax.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\md.xml, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Scotcore.dat, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Snorler.d.dat, Löschen bei Neustart, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Snorler.dat, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Snorler.exe, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Tresdom.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Trustit.exe, Löschen bei Neustart, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Trustit.exe.config, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\uninstall.dat, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\Voltdex.bin, In Quarantäne, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\ProgramData\Snorler\yjaebeod.xml, Löschen bei Neustart, [815], [655946],1.0.11244

Adware.Linkury.ACMB1, C:\WINDOWS\SYSTEM32\TASKS\snf, In Quarantäne, [815], [655946],1.0.11244

Trojan.CrthRazy, C:\Program Files (x86)\MachinerData\main.exe, Löschen bei Neustart, [3131], [676766],1.0.11244

Trojan.CrthRazy, C:\Program Files (x86)\MachinerData\ModularInstaller.exe, In Quarantäne, [3131], [676766],1.0.11244

PUP.Optional.GarbageCleaner, C:\ProgramData\Garbage Cleaner\Bunifu_UI_v1.5.3.dll, In Quarantäne, [1120], [676884],1.0.11244

PUP.Optional.GarbageCleaner, C:\ProgramData\Garbage Cleaner\Garbage Cleaner.exe, Löschen bei Neustart, [1120], [676884],1.0.11244

PUP.Optional.ProxyGate, C:\PROGRAM FILES (X86)\PROXYGATE\MAINSERVICE.EXE, In Quarantäne, [5068], [380406],1.0.11244

Adware.Linkury.TskLnk, C:\USERS\BEN\APPDATA\LOCAL\INSTALLATIONCONFIGURATION.XML, In Quarantäne, [14605], [444923],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\G3OTT57STG\CAST.CONFIG, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\G3OTT57STG\G3OTT57ST.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\G3OTT57STG\G3OTT57ST.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\G3OTT57STG\uninstaller.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\G3OTT57STG\uninstaller.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Linkury.TskLnk, C:\WINDOWS\SYSWOW64\CONFIG\SYSTEMPROFILE\APPDATA\LOCAL\INSTALLATIONCONFIGURATION.XML, In Quarantäne, [14605], [444922],1.0.11244

Adware.Linkury, C:\USERS\BEN\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\XL617KUE.DEFAULT\PREFS.JS, Ersetzt, [384], [622072],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\6WWHIJ26UV\CAST.CONFIG, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\6WWHIJ26UV\1BDP9NSPP.exe, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\6WWHIJ26UV\1BDP9NSPP.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\6WWHIJ26UV\uninstaller.exe, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\6WWHIJ26UV\uninstaller.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Linkury.TskLnk, C:\PROGRAM FILES (X86)\COMMON FILES\SINGTRAX\INSTALLATIONCONFIGURATION.XML, In Quarantäne, [14605], [444931],1.0.11244

Adware.Linkury.TskLnk, C:\Program Files (x86)\Common Files\Singtrax\uninstall.dat, In Quarantäne, [14605], [444931],1.0.11244

Adware.Linkury.TskLnk, C:\Program Files (x86)\Common Files\Singtrax\uninstall.exe, In Quarantäne, [14605], [444931],1.0.11244

Adware.Linkury.TskLnk, C:\Program Files (x86)\Common Files\Singtrax\uninstall.ico, In Quarantäne, [14605], [444931],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\85HTAG61C9\CAST.CONFIG, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\85HTAG61C9\85HTAG61C.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\85HTAG61C9\85HTAG61C.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\85HTAG61C9\uninstaller.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\85HTAG61C9\uninstaller.exe.config, In Quarantäne, [3700], [537397],1.0.11244

PUP.Optional.Linkury.Generic, C:\PROGRAMDATA\SNORLERS\FF.HP, In Quarantäne, [212], [380106],1.0.11244

PUP.Optional.Linkury.Generic, C:\ProgramData\Snorlers\ff.NT, In Quarantäne, [212], [380106],1.0.11244

PUP.Optional.Linkury.Generic, C:\ProgramData\Snorlers\snp.sc, In Quarantäne, [212], [380106],1.0.11244

Adware.Tuto4PC.Generic, C:\PROGRAM FILES\C6CNTFXQST\CAST.CONFIG, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\C6CNTFXQST\C6CNTFXQS.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\C6CNTFXQST\C6CNTFXQS.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\C6CNTFXQST\uninstaller.exe, Löschen bei Neustart, [3700], [537397],1.0.11244

Adware.Tuto4PC.Generic, C:\Program Files\C6CNTFXQST\uninstaller.exe.config, In Quarantäne, [3700], [537397],1.0.11244

Adware.Linkury.Generic, C:\USERS\BEN\APPDATA\LOCAL\CONFIG.XML, In Quarantäne, [3739], [404859],1.0.11244

Trojan.CrthRazy.E.Generic, C:\USERS\BEN\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\XL617KUE.DEFAULT\EXTENSIONS\{14553439-2741-4E9D-B474-784F336F58C9}\V9HNNUEGON.JS, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\5WMAMMNCRL.js, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\EL8SYPJ6YY.js, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\manifest.json, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\RV7OHX4OO2.js, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\SPBE56G15Z.js, In Quarantäne, [14614], [689343],1.0.11244

Trojan.CrthRazy.E.Generic, C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\extensions\{14553439-2741-4e9d-b474-784f336f58c9}\YZ3AUE75NX.js, In Quarantäne, [14614], [689343],1.0.11244

Adware.Csdimonetize, C:\PROGRAM FILES (X86)\DOCROTO\108792565.EXE, Löschen bei Neustart, [2909], [700203],1.0.11244

Adware.Neoreklami.TskLnk, C:\WINDOWS\SYSTEM32\TASKS\rusXCYq, In Quarantäne, [911], [687896],1.0.11244

Adware.Neoreklami.TskLnk, C:\PROGRAM FILES (X86)\RUSXCYQ\RUSXCYQ.DLL, Löschen bei Neustart, [911], [687896],1.0.11244

Adware.Neoreklami.TskLnk, C:\WINDOWS\SYSTEM32\TASKS\rusXCYq, In Quarantäne, [911], [-1],0.0.0

Adware.Csdimonetize, C:\PROGRAM FILES (X86)\DOCROTO\836224885.EXE, Löschen bei Neustart, [2909], [700203],1.0.11244

MachineLearning/Anomalous.100%, C:\USERS\BEN\APPDATA\ROAMING\MICROSOFT\WINDOWS\CTFMON.EXE, Löschen bei Neustart, [0], [392687],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\ROAMING\CX5FQVZECTA\NT3EEWLEORA.EXE, Löschen bei Neustart, [0], [392686],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\ROAMING\NGKGIM5ZKXU\SRNIMOZSPEZ.EXE, Löschen bei Neustart, [0], [392686],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\ROAMING\NSIDUGLZ3WA\FXABKWZXR3U.EXE, Löschen bei Neustart, [0], [392686],1.0.11244

HackTool.Agent.KMS, C:\PROGRAM FILES\KMSPICO\KMSELDI.EXE, Löschen bei Neustart, [8076], [700614],1.0.11244

Generic.Malware/Suspicious, C:\PROGRAM FILES (X86)\PROXYGATE\PROXYGATE.EXE, In Quarantäne, [0], [392686],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\4XJC5YRQRKX\G5ER1512JBW.EXE, In Quarantäne, [2909], [648561],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\AFVUUIGG5LH\JNV5FAEF2CU.EXE, In Quarantäne, [2909], [648561],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\5H4I1QJKNYF\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\GFGXLK1UJX3\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

MachineLearning/Anomalous.97%, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ESEN3AF15ZH\FILE.EXE, In Quarantäne, [0], [392687],1.0.11244

MachineLearning/Anomalous.97%, C:\USERS\BEN\APPDATA\LOCAL\TEMP\I5ICNWSDHPW\01.EXE, In Quarantäne, [0], [392687],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IS-3FQIH.TMP\MODULARINSTALLER.EXE, In Quarantäne, [0], [392686],1.0.11244

MachineLearning/Anomalous.97%, C:\USERS\BEN\APPDATA\LOCAL\TEMP\1K13G4TOXVP\FILE.EXE, In Quarantäne, [0], [392687],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\DJW23TVAQIN\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Adware.AdLoad, C:\USERS\BEN\APPDATA\LOCAL\TEMP\FLZ0LLEWDED\0W4EM4E2MHV.EXE, In Quarantäne, [544], [684358],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\NS3WBHKTU3N\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\0B3CCAQSKIW\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IS-QMMAS.TMP\CENTREURB.EXE, In Quarantäne, [2909], [700203],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\DGH4HUFET4E\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IS-FO662.TMP\CENTREURB.EXE, In Quarantäne, [2909], [700203],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\B0ZYCGE31HQ\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

Adware.AdLoad, C:\USERS\BEN\APPDATA\LOCAL\TEMP\DD2PKVEN3GD\YP1BCVD2ADN.EXE, In Quarantäne, [544], [684358],1.0.11244

Adware.AdLoad, C:\USERS\BEN\APPDATA\LOCAL\TEMP\I0EDJTY3ZMG\0CUVDWBQBZM.EXE, In Quarantäne, [544], [684358],1.0.11244

Adware.AdLoad, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IEFDGXW2DAU\RQ2YBXBKONZ.EXE, In Quarantäne, [544], [684358],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IS-QMMAS.TMP\ADDISON.EXE, In Quarantäne, [0], [392686],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\JTJMYG4FAIS\PPPLAYERV.EXE, In Quarantäne, [677], [698260],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\LOCAL\TEMP\IS-FO662.TMP\ADDISON.EXE, In Quarantäne, [0], [392686],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\JTJMYG4FAIS\DISKPROTECT12360\DISKSCAN.EXE, In Quarantäne, [677], [698260],1.0.11244

Adware.Linkury, C:\USERS\BEN\APPDATA\LOCAL\TEMP\RARSFX0\LOGICHANDLER.EXE, In Quarantäne, [384], [504848],1.0.11244

MachineLearning/Anomalous.97%, C:\USERS\BEN\APPDATA\LOCAL\TEMP\TH4T42RLKGR\FILE.EXE, In Quarantäne, [0], [392687],1.0.11244

PUP.Optional.BundleInstaller, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ZNOC4MQKWAN\MMAD2THFWWQ.EXE, In Quarantäne, [455], [551282],1.0.11244

PUP.Optional.InstallCore, C:\USERS\BEN\APPDATA\LOCAL\TEMP\131691106895139194.EXE, In Quarantäne, [441], [542680],1.0.11244

Adware.Tuto4PC, C:\USERS\BEN\APPDATA\LOCAL\TEMP\2QP1A2JPA1I.EXE, In Quarantäne, [2825], [474076],1.0.11244

Generic.Malware/Suspicious, C:\USERS\BEN\APPDATA\LOCAL\TEMP\44B61C51-D6CC-451E-81B8-79497F54E9C6.EXE, In Quarantäne, [0], [392686],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ZGEGP5UNINU\1NFFF2BJUFW.EXE, In Quarantäne, [2909], [648561],1.0.11244

Spyware.Socelars, C:\USERS\BEN\APPDATA\LOCAL\TEMP\TZXSOTKAG1L\DAJIDALI.EXE, In Quarantäne, [677], [694800],1.0.11244

PUP.Optional.BundleInstaller, C:\USERS\BEN\APPDATA\LOCAL\TEMP\13169110691128921630.EXE, In Quarantäne, [455], [505366],1.0.11244

RiskWare.Packed.Themida, C:\USERS\BEN\APPDATA\LOCAL\TEMP\MCC58.EXE, In Quarantäne, [7647], [691230],1.0.11244

MachineLearning/Anomalous.97%, C:\USERS\BEN\APPDATA\LOCAL\TEMP\V5CIHWAF4UD\FILE.EXE, In Quarantäne, [0], [392687],1.0.11244

Trojan.Starter.MSIL, C:\USERS\BEN\APPDATA\LOCAL\TEMP\CHECKUPD.EXE, In Quarantäne, [8497], [646535],1.0.11244

Adware.Csdimonetize, C:\USERS\BEN\APPDATA\LOCAL\TEMP\ZLI1Q3KWQK4\W2ANDSHS11X.EXE, In Quarantäne, [2909], [648561],1.0.11244

Adware.Linkury, C:\USERS\BEN\APPDATA\LOCAL\BETALIGHT.EXE, Löschen bei Neustart, [384], [475745],1.0.11244

Adware.Linkury, C:\USERS\BEN\APPDATA\LOCAL\S-SUNZAP.BIN, In Quarantäne, [384], [504848],1.0.11244

Adware.Linkury, C:\USERS\BEN\APPDATA\LOCAL\UNAIS.EXE, Löschen bei Neustart, [384], [475745],1.0.11244

Physischer Sektor: 0

(keine bösartigen Elemente erkannt)

WMI: 0

(keine bösartigen Elemente erkannt)

(end)

Code:

ATTFilter # -------------------------------

# Malwarebytes AdwCleaner 7.3.0.0

# -------------------------------

# Build: 04-04-2019

# Database: 2019-06-25.1 (Cloud)

# Support: https://www.malwarebytes.com/support

#

# -------------------------------

# Mode: Scan

# -------------------------------

# Start: 06-25-2019

# Duration: 00:00:21

# OS: Windows 7 Professional

# Scanned: 27554

# Detected: 19

***** [ Services ] *****

Adware.Tuto4PC EventSvc

***** [ Folders ] *****

PUP.Optional.Legacy C:\Users\Ben\AppData\Roaming\updaterservice

PUP.Optional.Lightning C:\Program Files (x86)\LighteningPlayer

PUP.Optional.Lightning C:\Users\Ben\AppData\Roaming\LighteningPlayer

PUP.Optional.ProxyGate C:\Program Files (x86)\ProxyGate

PUP.Optional.SmartBar C:\Windows\Temp\Smartbar

***** [ Files ] *****

PUP.Optional.Lightning C:\Users\Ben\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Lightening Media Player.lnk

PUP.Optional.Lightning C:\Users\Ben\Desktop\Lightening Media Player.lnk

***** [ DLL ] *****

No malicious DLLs found.

***** [ WMI ] *****

No malicious WMI found.

***** [ Shortcuts ] *****

No malicious shortcuts found.

***** [ Tasks ] *****

PUP.Optional.Legacy C:\Windows\System32\Tasks\FSSUPDATERSERVICE

***** [ Registry ] *****

Adware.Tuto4PC HKLM\System\CurrentControlSet\Services\EventLog\Application\EventSvc

PUP.Optional.AdService HKCU\Software\SetupCompany

PUP.Optional.Legacy HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{A2254FF1-22C6-49E4-A7A8-E1741EAD5682}

PUP.Optional.Legacy HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\FSSUpdaterService

PUP.Optional.Legacy HKLM\Software\MGT

PUP.Optional.Legacy HKLM\Software\Microsoft\Shared Tools\MSConfig\startupreg\Opera Browser Assistant

PUP.Optional.Lightning HKLM\Software\LighteningPlayer

PUP.Optional.Lightning HKLM\Software\Wow6432Node\\Microsoft\Windows\CurrentVersion\Uninstall\LighteningPlayer

***** [ Chromium (and derivatives) ] *****

No malicious Chromium entries found.

***** [ Chromium URLs ] *****

No malicious Chromium URLs found.

***** [ Firefox (and derivatives) ] *****

No malicious Firefox entries found.

***** [ Firefox URLs ] *****

PUP.Optional.Legacy suggestqueries.google.com

PUP.Optional.Legacy suggestqueries.google.com

AdwCleaner[S00].txt - [1366 octets] - [19/08/2018 09:32:25]

AdwCleaner[C00].txt - [1512 octets] - [19/08/2018 09:32:54]

########## EOF - C:\AdwCleaner\Logs\AdwCleaner[S01].txt ##########

Ich reiche gleich noch eine LogDatei von MWB nach vom aktuellen Status Vielen Dank und Gruß |

| | #2 |

| /// TB-Ausbilder         | Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangen Mein Name ist Matthias und ich werde dir bei der Analyse und der eventuell notwendigen Bereinigung deines Computers helfen. Habe ich dich richtig verstanden? Wir sollen deinen Rechner nicht bereinigen (da du ja sowieso eine Neuinstallation durchführen wirst). Du willst nur wissen, wie du deine externe Festplatte mit den privaten Daten auf Malware überprüfen kannst? |

| | #3 |

| | Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangen Hi Mathias und vielen Dank, das Du Dich der Sache annimmst!

__________________Ganz genau - ich habe persönlich kein gutes Gefühl dabei, ein System im Haus zu haben, das derart kompromittiert war/ist. Extrem wichtig sind die auf der externen Festplatte gesicherten Dateien aus diesem System, das diese sauber sind und auf das neue System aufgespeilt werden können, ohne das man sich mit denen was reinschleppt! Allerdings, da ich nun Urlaub und Zeit habe, könnte ich aber trotzdem auch das kompromittierte System bereinigen, um es während der Neuinstallation als Sicherheitskopie zu haben, falls wir bei der Installation der teils sehr komplexen Firmenprogramme noch Informationen und Daten von diesem alten System benötigen! Das wäre natürlich das Optimum! (Die Installation des neuen Systems erfolgt auf eine neue Platte, die Platte mit dem alten, kompromittierten System wird nach erfolgter Neuinstallation auf neuer Platte ausgebaut) Ich würde also sagen, wir können mal schauen, das System zu bereinigen und auch die gesicherten daten auf der externen Platte prüfen! Danke Dir schonmal, Mathias!  Geändert von Benny84 (30.06.2019 um 09:40 Uhr) |

| | #4 |

| /// TB-Ausbilder         | Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangen Grundsätzlich gilt Folgendes: Auf der externen Festplatte solltest du keine ausführbaren Dateien (.exe , .dll , .bat , etc.) speichern, sondern nur private Daten wie Dokumente, Tabellen, Powerpoint, Bilder und Filme. Für die Überprüfung der externen Festplatte später gilt folgenes: 1) Grundsätzlich sollte die Überprüfung der externen Festplatte nicht vom infizierten System aus stattfinden, sondern von einem sauberen System, aber ich denke, das sollte klar sein. 2) Du kannst mit Malwarebytes auch einen Benutzerdefinierter Suchlauf auswählen. Dabei kannst du das jeweilige Laufwerk (deine Festplatte) auswählen und überprüfen lassen. 3) Mit dem ESET Online Scanner kannst du auch externe Laufwerk auswählen und diese überprüfen lassen. Zur Analyse des aktuellen Systems: Schritt 1 Bitte lade dir die passende Version von Farbar Recovery Scan Tool auf deinen Desktop: FRST 32-Bit | FRST 64-Bit

Bitte poste mit deiner nächsten Antwort

|

| | #5 |

| | Ransomware inkl. Passwortklau, Enrcyrption, Schadsoftware und Co. eingefangen Super  Zur der Sache mit den gesicherten Dateien. Leider sind dort auch einige .exe Dateien mit bei, da es Sicherungen aus über 25 Jahren PC Geschichte und Firmendinge sind. Was kann man da tun? Es sind allerdings einige saubere Backups dieser Dateien vom Anfang des Jahres vorhanden, da am 31.12. immer eine Sicherung des Jahres auf eine separate Festplatte erfolgt, die dann im Keller im Lager aufbewahrt wird. Allerdings müsste man dann irgendwie aussortieren, was ab Anfang des Jahres, bis heute, dann noch dazugekommen ist. Zum infizierten System: FRST Scan Code:

ATTFilter Untersuchungsergebnis von Farbar Recovery Scan Tool (FRST) (x64) Version: 26-06-2019

durchgeführt von Ben (Administrator) auf BEN-PC (Gigabyte Technology Co., Ltd. GA-870A-UD3) (30-06-2019 10:50:29)

Gestartet von C:\MOZILLA DOWNLOADS

Geladene Profile: Ben (Verfügbare Profile: Ben)

Platform: Windows 7 Professional Service Pack 1 (X64) Sprache: Deutsch (Deutschland)

Internet Explorer Version 8 (Standard-Browser: FF)

Start-Modus: Normal

Anleitung für Farbar Recovery Scan Tool: hxxp://www.geekstogo.com/forum/topic/335081-frst-tutorial-how-to-use-farbar-recovery-scan-tool/

==================== Prozesse (Nicht auf der Ausnahmeliste) =================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird der Prozess geschlossen. Die Datei wird nicht verschoben.)

() [Datei ist nicht signiert] C:\Program Files (x86)\Common Files\Autodata Limited Shared\Service\ADCDLicSvc.exe

(Adobe Systems, Incorporated -> Adobe Systems Incorporated) C:\Program Files (x86)\Common Files\Adobe\ARM\1.0\armsvc.exe

(Advanced Micro Devices, Inc.) [Datei ist nicht signiert] C:\Program Files\ATI Technologies\ATI.ACE\Fuel\Fuel.Service.exe

(Geek Software GmbH -> Geek Software GmbH) C:\Program Files (x86)\PDF24\pdf24.exe

(Geek Software GmbH -> Geek Software GmbH) C:\Program Files (x86)\PDF24\pdf24.exe

(Ivaylo Beltchev -> IvoSoft) [Datei ist nicht signiert] C:\Program Files\Classic Shell\ClassicStartMenu.exe

(Malwarebytes Corporation -> Malwarebytes) C:\Program Files\Malwarebytes\Anti-Malware\MBAMService.exe

(Malwarebytes Corporation -> Malwarebytes) C:\Program Files\Malwarebytes\Anti-Malware\mbamtray.exe

(Microsoft Corporation -> Microsoft Corporation) C:\Program Files (x86)\Microsoft SQL Server\90\Shared\sqlbrowser.exe

(Microsoft Corporation -> Microsoft Corporation) C:\Program Files\Microsoft SQL Server\90\Shared\sqlwriter.exe

(Microsoft Corporation -> Microsoft Corporation) C:\Program Files\Microsoft SQL Server\MSSQL10_50.ELSAWINDB\MSSQL\Binn\sqlservr.exe

(Microsoft Windows -> Microsoft Corporation) C:\Windows\System32\rundll32.exe

(NVIDIA Corporation -> NVIDIA Corporation) C:\Program Files\NVIDIA Corporation\Display.NvContainer\NVDisplay.Container.exe

(NVIDIA Corporation -> NVIDIA Corporation) C:\Program Files\NVIDIA Corporation\Display.NvContainer\NVDisplay.Container.exe

(Realtek Semiconductor Corp -> Realtek Semiconductor) C:\Program Files\Realtek\Audio\HDA\RAVCpl64.exe

(Renesas Electronics Corporation -> Renesas Electronics Corporation) C:\Program Files (x86)\Renesas Electronics\USB 3.0 Host Controller Driver\Application\nusb3mon.exe

(SafeNet, Inc. -> SafeNet Inc.) C:\Windows\System32\hasplms.exe

(TeamViewer GmbH -> TeamViewer GmbH) C:\Program Files (x86)\TeamViewer\TeamViewer_Service.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrAdm.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrAuf.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrDba.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrHis.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrPas.exe

(Volkswagen AG) [Datei ist nicht signiert] C:\ElsaWin\bin\LcSvrSaz.exe

==================== Registry (Nicht auf der Ausnahmeliste) ===========================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird der Registryeintrag auf den Standardwert zurückgesetzt oder entfernt. Die Datei wird nicht verschoben.)

HKLM\...\Run: [Classic Start Menu] => C:\Program Files\Classic Shell\ClassicStartMenu.exe [163640 2017-08-13] (Ivaylo Beltchev -> IvoSoft) [Datei ist nicht signiert]

HKLM\...\Run: [RtHDVCpl] => C:\Program Files\Realtek\Audio\HDA\RAVCpl64.exe [12503184 2012-06-11] (Realtek Semiconductor Corp -> Realtek Semiconductor)

HKLM-x32\...\Run: [NUSB3MON] => C:\Program Files (x86)\Renesas Electronics\USB 3.0 Host Controller Driver\Application\nusb3mon.exe [113288 2010-11-17] (Renesas Electronics Corporation -> Renesas Electronics Corporation)

HKLM-x32\...\Run: [Adobe ARM] => C:\Program Files (x86)\Common Files\Adobe\ARM\1.0\AdobeARM.exe [1021128 2014-12-03] (Adobe Systems, Incorporated -> Adobe Systems Incorporated)

HKLM-x32\...\Run: [AMD AVT] => Cmd.exe /c start "AMD Accelerated Video Transcoding device initialization" /min "C:\Program Files (x86)\AMD AVT\bin\kdbsync.exe" aml

HKLM-x32\...\Run: [PDFPrint] => C:\Program Files (x86)\PDF24\pdf24.exe [432776 2018-06-28] (Geek Software GmbH -> Geek Software GmbH)

HKLM\ DisallowedCertificates: 03D22C9C66915D58C88912B64C1F984B8344EF09 (Comodo Security Solutions) <==== ACHTUNG

HKLM\ DisallowedCertificates: 0F684EC1163281085C6AF20528878103ACEFCAAB (F-Secure Corporation) <==== ACHTUNG

HKLM\ DisallowedCertificates: 1667908C9E22EFBD0590E088715CC74BE4C60884 (FRISK Software International/F-Prot) <==== ACHTUNG

HKLM\ DisallowedCertificates: 18DEA4EFA93B06AE997D234411F3FD72A677EECE (Bitdefender SRL) <==== ACHTUNG

HKLM\ DisallowedCertificates: 2026D13756EB0DB753DF26CB3B7EEBE3E70BB2CF (G DATA Software AG) <==== ACHTUNG

HKLM\ DisallowedCertificates: 31AC96A6C17C425222C46D55C3CCA6BA12E54DAF (Symantec Corporation) <==== ACHTUNG

HKLM\ DisallowedCertificates: 331E2046A1CCA7BFEF766724394BE6112B4CA3F7 (Trend Micro) <==== ACHTUNG

HKLM\ DisallowedCertificates: 3353EA609334A9F23A701B9159E30CB6C22D4C59 (Webroot Inc.) <==== ACHTUNG

HKLM\ DisallowedCertificates: 373C33726722D3A5D1EDD1F1585D5D25B39BEA1A (SUPERAntiSpyware.com) <==== ACHTUNG

HKLM\ DisallowedCertificates: 3850EDD77CC74EC9F4829AE406BBF9C21E0DA87F (Kaspersky Lab) <==== ACHTUNG

HKLM\ DisallowedCertificates: 3D496FA682E65FC122351EC29B55AB94F3BB03FC (AVG Technologies CZ) <==== ACHTUNG

HKLM\ DisallowedCertificates: 4243A03DB4C3C15149CEA8B38EEA1DA4F26BD159 (PC Tools) <==== ACHTUNG

HKLM\ DisallowedCertificates: 42727E052C0C2E1B35AB53E1005FD9EDC9DE8F01 (K7 Computing Pvt Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: 4420C99742DF11DD0795BC15B7B0ABF090DC84DF (Doctor Web Ltd.) <==== ACHTUNG

HKLM\ DisallowedCertificates: 4C0AF5719009B7C9D85C5EAEDFA3B7F090FE5FFF (Emsisoft Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: 5240AB5B05D11B37900AC7712A3C6AE42F377C8C (Check Point Software Technologies Ltd.) <==== ACHTUNG

HKLM\ DisallowedCertificates: 5DD3D41810F28B2A13E9A004E6412061E28FA48D (Emsisoft Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: 7457A3793086DBB58B3858D6476889E3311E550E (K7 Computing Pvt Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: 76A9295EF4343E12DFC5FE05DC57227C1AB00D29 (BullGuard Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: 775B373B33B9D15B58BC02B184704332B97C3CAF (McAfee) <==== ACHTUNG

HKLM\ DisallowedCertificates: 872CD334B7E7B3C3D1C6114CD6B221026D505EAB (Comodo Security Solutions) <==== ACHTUNG

HKLM\ DisallowedCertificates: 88AD5DFE24126872B33175D1778687B642323ACF (McAfee) <==== ACHTUNG

HKLM\ DisallowedCertificates: 9132E8B079D080E01D52631690BE18EBC2347C1E (Adaware Software) <==== ACHTUNG

HKLM\ DisallowedCertificates: 982D98951CF3C0CA2A02814D474A976CBFF6BDB1 (Safer Networking Ltd.) <==== ACHTUNG

HKLM\ DisallowedCertificates: 9A08641F7C5F2CCA0888388BE3E5DBDDAAA3B361 (Webroot Inc.) <==== ACHTUNG

HKLM\ DisallowedCertificates: 9C43F665E690AB4D486D4717B456C5554D4BCEB5 (ThreatTrack Security) <==== ACHTUNG

HKLM\ DisallowedCertificates: 9E3F95577B37C74CA2F70C1E1859E798B7FC6B13 (CURIOLAB S.M.B.A.) <==== ACHTUNG

HKLM\ DisallowedCertificates: A1F8DCB086E461E2ABB4B46ADCFA0B48C58B6E99 (Avira Operations GmbH & Co. KG) <==== ACHTUNG

HKLM\ DisallowedCertificates: A5341949ABE1407DD7BF7DFE75460D9608FBC309 (BullGuard Ltd) <==== ACHTUNG

HKLM\ DisallowedCertificates: A59CC32724DD07A6FC33F7806945481A2D13CA2F (ESET) <==== ACHTUNG

HKLM\ DisallowedCertificates: AB7E760DA2485EA9EF5A6EEE7647748D4BA6B947 (AVG Technologies CZ) <==== ACHTUNG

HKLM\ DisallowedCertificates: AD4C5429E10F4FF6C01840C20ABA344D7401209F (Avast Antivirus/Software) <==== ACHTUNG

HKLM\ DisallowedCertificates: AD96BB64BA36379D2E354660780C2067B81DA2E0 (Symantec Corporation) <==== ACHTUNG

HKLM\ DisallowedCertificates: CDC37C22FE9272D8F2610206AD397A45040326B8 (Trend Micro) <==== ACHTUNG

HKLM\ DisallowedCertificates: D3F78D747E7C5D6D3AE8ABFDDA7522BFB4CBD598 (Kaspersky Lab) <==== ACHTUNG

HKLM\ DisallowedCertificates: DB303C9B61282DE525DC754A535CA2D6A9BD3D87 (ThreatTrack Security) <==== ACHTUNG

HKLM\ DisallowedCertificates: DB77E5CFEC34459146748B667C97B185619251BA (Avast Antivirus/Software) <==== ACHTUNG

HKLM\ DisallowedCertificates: E22240E837B52E691C71DF248F12D27F96441C00 (Total Defense, Inc.) <==== ACHTUNG

HKLM\ DisallowedCertificates: E513EAB8610CFFD7C87E00BCA15C23AAB407FCEF (AVG Technologies CZ) <==== ACHTUNG

HKLM\ DisallowedCertificates: ED841A61C0F76025598421BC1B00E24189E68D54 (Bitdefender SRL) <==== ACHTUNG

HKLM\ DisallowedCertificates: F83099622B4A9F72CB5081F742164AD1B8D048C9 (ESET) <==== ACHTUNG

HKLM\ DisallowedCertificates: FBB42F089AF2D570F2BF6F493D107A3255A9BB1A (Panda Security S.L) <==== ACHTUNG

HKLM\ DisallowedCertificates: FFFA650F2CB2ABC0D80527B524DD3F9FC172C138 (Doctor Web Ltd.) <==== ACHTUNG

HKLM\SOFTWARE\Policies\Microsoft\Windows Defender: Beschränkung <==== ACHTUNG

HKU\S-1-5-21-1863106926-2279417868-479109936-1000\...\RunOnce: [Adobe Speed Launcher] => 1561874403

HKU\S-1-5-21-1863106926-2279417868-479109936-1000\...\MountPoints2: {5b4db184-60b1-11e8-9443-1c6f65afdd8d} - K:\iStudio.exe

GroupPolicy: Beschränkung ? <==== ACHTUNG

CHR HKLM\SOFTWARE\Policies\Google: Beschränkung <==== ACHTUNG

==================== Geplante Aufgaben (Nicht auf der Ausnahmeliste) =============

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird er aus der Registry entfernt. Die Datei wird nicht verschoben solange sie nicht separat aufgelistet wird.)

Task: {28B9BFB0-C605-4168-A9DF-D6CC1A154868} - System32\Tasks\{8E1E8FC8-2468-469D-A9C4-5C242A99280B} => C:\Windows\system32\pcalua.exe -a "C:\MOZILLA DOWNLOADS\ETKA81_Installation.exe" -d "C:\MOZILLA DOWNLOADS"

Task: {3C276B9F-1570-4FAB-911E-C520F51E7255} - System32\Tasks\Microsoft\Office\Office 15 Subscription Heartbeat => C:\Program Files\Common Files\Microsoft Shared\Office15\OLicenseHeartbeat.exe [1626328 2014-01-23] (Microsoft Corporation -> Microsoft Corporation)

Task: {BC53E9CD-46A1-40D5-A284-FE161761E4DC} - System32\Tasks\GWusidSicWrg => C:\Windows\system32\rundll32.exe "C:\Program Files (x86)\GWusidSicWrg\GWusidSicWrg.dll",GWusidSicWrg <==== ACHTUNG

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird die Aufgabe verschoben. Die Datei, die durch die Aufgabe gestartet wird, wird nicht verschoben.)

==================== Internet (Nicht auf der Ausnahmeliste) ====================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird der Eintrag entfernt oder auf den Standardwert zurückgesetzt, wenn es sich um einen Registryeintrag handelt.)

Hosts: Es ist mehr als ein Eintrag in der Hosts Datei zu finden. Siehe Hosts-Bereich in Addition.txt

Tcpip\Parameters: [DhcpNameServer] 192.168.0.1

Tcpip\..\Interfaces\{3F0754F0-60CE-4934-B933-4D2510C581BF}: [DhcpNameServer] 192.168.0.1

Tcpip\..\Interfaces\{6DFA728A-3D25-4384-9D26-87D10056305D}: [DhcpNameServer] 192.168.0.1

Internet Explorer:

==================

HKU\S-1-5-21-1863106926-2279417868-479109936-1000\Software\Microsoft\Internet Explorer\Main,Start Page Redirect Cache = hxxp://www.msn.com/de-de/?ocid=iehp

BHO: Office Document Cache Handler -> {B4F3A835-0E21-4959-BA22-42B3008E02FF} -> C:\Program Files\Microsoft Office\Office15\URLREDIR.DLL [2014-01-23] (Microsoft Corporation -> Microsoft Corporation)

BHO-x32: Office Document Cache Handler -> {B4F3A835-0E21-4959-BA22-42B3008E02FF} -> C:\Program Files (x86)\Microsoft Office\Office15\URLREDIR.DLL [2014-01-21] (Microsoft Corporation -> Microsoft Corporation)

BHO-x32: Microsoft SkyDrive Pro Browser Helper -> {D0498E0A-45B7-42AE-A9AA-ABA463DBD3BF} -> C:\Program Files (x86)\Microsoft Office\Office15\GROOVEEX.DLL [2017-02-23] (Microsoft Corporation -> Microsoft Corporation)

Handler: osf - {D924BDC6-C83A-4BD5-90D0-095128A113D1} - C:\Program Files\Microsoft Office\Office15\MSOSB.DLL [2017-08-15] (Microsoft Corporation -> Microsoft Corporation)

Handler-x32: vw-wi - {0F3C833F-FB28-40EA-8CB9-6A55B996C3F6} - C:\ElsaWin\bin\wiprot.dll [2011-12-06] (TODO: <Company name>) [Datei ist nicht signiert]

Filter: deflate - {8f6b0360-b80d-11d0-a9b3-006097942311} - C:\Windows\system32\urlmon.dll [2010-11-21] (Microsoft Windows -> Microsoft Corporation)

Filter-x32: deflate - {8f6b0360-b80d-11d0-a9b3-006097942311} - C:\Windows\SysWOW64\urlmon.dll [2010-11-21] (Microsoft Windows -> Microsoft Corporation)

Filter: gzip - {8f6b0360-b80d-11d0-a9b3-006097942311} - C:\Windows\system32\urlmon.dll [2010-11-21] (Microsoft Windows -> Microsoft Corporation)

Filter-x32: gzip - {8f6b0360-b80d-11d0-a9b3-006097942311} - C:\Windows\SysWOW64\urlmon.dll [2010-11-21] (Microsoft Windows -> Microsoft Corporation)

FireFox:

========

FF DefaultProfile: xl617kue.default

FF ProfilePath: C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default [2019-06-30]

FF user.js: detected! => C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\user.js [2019-06-25]

FF Homepage: Mozilla\Firefox\Profiles\xl617kue.default -> www.google.de

FF NetworkProxy: Mozilla\Firefox\Profiles\xl617kue.default -> backup.ftp", "43.226.162.110"

FF Extension: (MyJDownloader Browser Erweiterung) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\jid1-OY8Xu5BsKZQa6A@jetpack.xpi [2019-06-17] [UpdateUrl:hxxps://my.jdownloader.org/extensions/firefox.json]

FF Extension: (Boerse.bz Bypass) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\jid1-vasLCl9ZsexfAQ@jetpack.xpi [2014-07-20] [Legacy] [ist nicht signiert]

FF Extension: (Save as PDF) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\save-as-pdf-ff@pdfcrowd.com.xpi [2017-11-11]

FF Extension: (uBlock Origin) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\uBlock0@raymondhill.net.xpi [2019-06-28]

FF Extension: (Screengrab!) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\{02450914-cdd9-410f-b1da-db004e18c671}.xpi [2018-10-12]

FF Extension: (Schrift-Informationen) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\{70ded480-0a45-4099-84d1-65aa1cb1575e}.xpi [2016-04-27] [Legacy]

FF Extension: (NoScript) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\{73a6fe31-595d-460b-a920-fcc0f8843232}.xpi [2019-06-16]

FF Extension: (Adblock Plus - kostenloser Adblocker) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\{d10d0bf8-f5b5-c8b4-a8b2-2b9879e08c5d}.xpi [2019-04-20]

FF Extension: (DownThemAll!) - C:\Users\Ben\AppData\Roaming\Mozilla\Firefox\Profiles\xl617kue.default\Extensions\{DDC359D1-844A-42a7-9AA1-88A850A938A8}.xpi [2016-09-30] [Legacy]

FF Plugin: @adobe.com/FlashPlayer -> C:\Windows\system32\Macromed\Flash\NPSWF64_30_0_0_113.dll [2018-06-30] (Adobe Systems Incorporated -> )

FF Plugin: @microsoft.com/SharePoint,version=14.0 -> C:\PROGRA~1\MICROS~1\Office15\NPSPWRAP.DLL [2014-01-23] (Microsoft Corporation -> Microsoft Corporation)

FF Plugin-x32: @adobe.com/FlashPlayer -> C:\Windows\SysWOW64\Macromed\Flash\NPSWF32_30_0_0_113.dll [2018-06-30] (Adobe Systems Incorporated -> )

FF Plugin-x32: @microsoft.com/SharePoint,version=14.0 -> C:\PROGRA~2\MICROS~1\Office15\NPSPWRAP.DLL [2014-01-21] (Microsoft Corporation -> Microsoft Corporation)

FF Plugin-x32: @nvidia.com/3DVision -> C:\Program Files (x86)\NVIDIA Corporation\3D Vision\npnv3dv.dll [2018-02-23] (NVIDIA Corporation PE Sign v2016 -> NVIDIA Corporation) [Datei ist nicht signiert]

FF Plugin-x32: @nvidia.com/3DVisionStreaming -> C:\Program Files (x86)\NVIDIA Corporation\3D Vision\npnv3dvstreaming.dll [2018-02-23] (NVIDIA Corporation PE Sign v2016 -> NVIDIA Corporation) [Datei ist nicht signiert]

FF Plugin-x32: Adobe Reader -> C:\Program Files (x86)\Adobe\Reader 11.0\Reader\AIR\nppdf32.dll [2014-12-03] (Adobe Systems, Incorporated -> Adobe Systems Inc.)

==================== Dienste (Nicht auf der Ausnahmeliste) ====================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird er aus der Registry entfernt. Die Datei wird nicht verschoben solange sie nicht separat aufgelistet wird.)

R2 AMD FUEL Service; C:\Program Files\ATI Technologies\ATI.ACE\Fuel\Fuel.Service.exe [361984 2013-04-29] (Advanced Micro Devices, Inc.) [Datei ist nicht signiert]

R2 Autodata Limited License Service; C:\Program Files (x86)\Common Files\Autodata Limited Shared\Service\ADCDLicSvc.exe [68608 2018-04-29] () [Datei ist nicht signiert]

S3 ElfoService; C:\Program Files (x86)\ElsterFormular Update Service\bin\elfoService.exe [1284360 2019-04-12] (Bayerisches Landesamt fuer Steuern -> )

S2 EventSvc; C:\ProgramData\EventSvc\eventsvc.exe [360448 2018-07-24] (CloudBees, Inc.) [Datei ist nicht signiert]

R2 hasplms; C:\Windows\system32\hasplms.exe [4683144 2014-07-17] (SafeNet, Inc. -> SafeNet Inc.)

R2 LcSvrAdm; C:\ElsaWin\bin\LcSvrAdm.exe [262656 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R3 LcSvrAuf; C:\ElsaWin\bin\LcSvrAuf.exe [1352704 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R2 LcSvrDba; C:\ElsaWin\bin\LcSvrDba.exe [435712 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R2 LcSvrHis; C:\ElsaWin\bin\LcSvrHis.exe [387072 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R2 LcSvrPAS; C:\ElsaWin\bin\LcSvrPas.exe [519680 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R2 LcSvrSaz; C:\ElsaWin\bin\LcSvrSaz.exe [438784 2017-03-14] (Volkswagen AG) [Datei ist nicht signiert]

R2 MBAMService; C:\Program Files\Malwarebytes\Anti-Malware\mbamservice.exe [6562472 2019-02-01] (Malwarebytes Corporation -> Malwarebytes)

R2 MSSQL$ELSAWINDB; C:\Program Files\Microsoft SQL Server\MSSQL10_50.ELSAWINDB\MSSQL\Binn\sqlservr.exe [62218696 2012-06-29] (Microsoft Corporation -> Microsoft Corporation)

R2 PDF24; C:\Program Files (x86)\PDF24\pdf24.exe [432776 2018-06-28] (Geek Software GmbH -> Geek Software GmbH)

S4 SQLAgent$ELSAWINDB; C:\Program Files\Microsoft SQL Server\MSSQL10_50.ELSAWINDB\MSSQL\Binn\SQLAGENT.EXE [441288 2012-06-29] (Microsoft Corporation -> Microsoft Corporation)

R2 TeamViewer; C:\Program Files (x86)\TeamViewer\TeamViewer_Service.exe [6634224 2018-02-02] (TeamViewer GmbH -> TeamViewer GmbH)

S3 WinDefend; C:\Program Files\Windows Defender\mpsvc.dll [1011712 2009-07-14] (Microsoft Windows -> Microsoft Corporation)

R2 NVDisplay.ContainerLocalSystem; "C:\Program Files\NVIDIA Corporation\Display.NvContainer\NVDisplay.Container.exe" -s NVDisplay.ContainerLocalSystem -f "C:\ProgramData\NVIDIA\NVDisplay.ContainerLocalSystem.log" -l 3 -d "C:\Program Files\NVIDIA Corporation\Display.NvContainer\plugins\LocalSystem" -r -p 30000

S4 NvTelemetryContainer; "C:\Program Files (x86)\NVIDIA Corporation\NvTelemetry\NvTelemetryContainer.exe" -s NvTelemetryContainer -f "C:\ProgramData\NVIDIA\NvTelemetryContainer.log" -l 3 -d "C:\Program Files (x86)\NVIDIA Corporation\NvTelemetry\plugins" -r

===================== Treiber (Nicht auf der Ausnahmeliste) ======================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird er aus der Registry entfernt. Die Datei wird nicht verschoben solange sie nicht separat aufgelistet wird.)

R3 akshasp; C:\Windows\System32\DRIVERS\akshasp.sys [60488 2014-07-17] (SafeNet, Inc. -> SafeNet Inc.)

R3 aksusb; C:\Windows\System32\DRIVERS\aksusb.sys [303624 2014-07-17] (SafeNet, Inc. -> SafeNet Inc.)

R3 amdiox64; C:\Windows\System32\DRIVERS\amdiox64.sys [46136 2010-02-18] (Advanced Micro Devices, Inc. -> Advanced Micro Devices)

S3 amdkmdag; C:\Windows\System32\DRIVERS\atikmdag.sys [11922944 2013-04-30] (Advanced Micro Devices, Inc.) [Datei ist nicht signiert]

S3 amdkmdap; C:\Windows\System32\DRIVERS\atikmpag.sys [359936 2013-04-30] (Advanced Micro Devices, Inc.) [Datei ist nicht signiert]

R2 AODDriver4.1; C:\Program Files\ATI Technologies\ATI.ACE\Fuel\amd64\AODDriver2.sys [53888 2012-03-05] (Advanced Micro Devices, Inc. -> Advanced Micro Devices)

S3 AtiHDAudioService; C:\Windows\System32\drivers\AtihdW76.sys [96896 2012-05-14] (Advanced Micro Devices, Inc. -> Advanced Micro Devices)

S3 atikmdag; C:\Windows\System32\DRIVERS\atikmdag.sys [11922944 2013-04-30] (Advanced Micro Devices, Inc.) [Datei ist nicht signiert]

R0 AtiPcie; C:\Windows\System32\DRIVERS\AtiPcie.sys [16440 2009-05-05] (Advanced Micro Devices, Inc. -> Advanced Micro Devices Inc.)

R1 ESProtectionDriver; C:\Windows\system32\drivers\mbae64.sys [153328 2019-01-08] (Malwarebytes Corporation -> Malwarebytes)

R2 hardlock; C:\Windows\system32\drivers\hardlock.sys [331608 2014-07-17] (SafeNet, Inc. -> SafeNet Inc.)

R2 MBAMChameleon; C:\Windows\System32\Drivers\MbamChameleon.sys [199768 2019-06-25] (Malwarebytes Corporation -> Malwarebytes)

R3 MBAMProtection; C:\Windows\system32\DRIVERS\mbam.sys [73912 2019-06-30] (Malwarebytes Corporation -> Malwarebytes)

R3 MBAMSwissArmy; C:\Windows\System32\Drivers\mbamswissarmy.sys [275232 2019-06-30] (Malwarebytes Corporation -> Malwarebytes)

R2 multikey; C:\Windows\System32\DRIVERS\multikey.sys [67584 2018-01-01] (Karl Sabo -> Chingachguk & Denger2k (Elite & SP edition))

R3 nusb3hub; C:\Windows\System32\DRIVERS\nusb3hub.sys [80384 2010-11-19] (Microsoft Windows Hardware Compatibility Publisher -> Renesas Electronics Corporation)

R3 nusb3xhc; C:\Windows\System32\DRIVERS\nusb3xhc.sys [181248 2010-11-19] (Microsoft Windows Hardware Compatibility Publisher -> Renesas Electronics Corporation)

S3 nvvad_WaveExtensible; C:\Windows\System32\drivers\nvvad64v.sys [59240 2018-02-24] (NVIDIA Corporation -> NVIDIA Corporation)

S3 nvvhci; C:\Windows\System32\DRIVERS\nvvhci.sys [57928 2018-02-24] (NVIDIA Corporation -> NVIDIA Corporation)

S4 RsFx0153; C:\Windows\System32\DRIVERS\RsFx0153.sys [321992 2012-06-29] (Microsoft Corporation -> Microsoft Corporation)

R3 usbfilter; C:\Windows\System32\DRIVERS\usbfilter.sys [56448 2012-03-30] (Advanced Micro Devices, Inc. -> Advanced Micro Devices)

==================== NetSvcs (Nicht auf der Ausnahmeliste) ===================

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird er aus der Registry entfernt. Die Datei wird nicht verschoben solange sie nicht separat aufgelistet wird.)

==================== Ein Monat (erstellte) ========

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird die Datei/der Ordner verschoben.)

2019-06-30 09:10 - 2019-06-30 09:10 - 000073912 _____ (Malwarebytes) C:\Windows\system32\Drivers\mbam.sys

2019-06-30 08:39 - 2019-06-30 08:39 - 000036543 _____ C:\Users\Ben\Desktop\erstscan.txt

2019-06-30 08:00 - 2019-06-30 08:00 - 000275232 _____ (Malwarebytes) C:\Windows\system32\Drivers\mbamswissarmy.sys

2019-06-28 06:03 - 2019-06-28 06:03 - 000512448 _____ C:\Users\Ben\Desktop\bookmarks-2019-06-28.json

2019-06-27 17:47 - 2019-06-27 17:47 - 000000680 _____ C:\Users\Ben\Desktop\Total Commander 64 bit.lnk

2019-06-27 17:47 - 2019-06-27 17:47 - 000000000 ____D C:\Users\Ben\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Total Commander

2019-06-27 17:47 - 2019-06-27 17:47 - 000000000 ____D C:\totalcmd

2019-06-27 17:44 - 2019-06-27 17:44 - 000000816 _____ C:\Users\Ben\Desktop\FastCopy.lnk

2019-06-27 17:44 - 2019-06-27 17:44 - 000000000 ____D C:\Users\Ben\FastCopy

2019-06-27 17:17 - 2019-06-30 10:50 - 000000000 ____D C:\FRST

2019-06-26 22:44 - 2011-01-10 23:36 - 686159872 _____ C:\Autodata2004.iso

2019-06-25 22:21 - 2019-06-25 22:21 - 000000000 ____D C:\Users\Ben\Desktop\musik

2019-06-25 22:13 - 2019-06-25 22:13 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Ant Renamer

2019-06-25 22:13 - 2019-06-25 22:13 - 000000000 ____D C:\ProgramData\Ant Renamer

2019-06-25 22:13 - 2019-06-25 22:13 - 000000000 ____D C:\Program Files (x86)\Ant Renamer

2019-06-25 21:59 - 2019-06-25 21:59 - 000000000 ____D C:\Windows\system32\appmgmt

2019-06-25 21:49 - 2019-06-25 21:59 - 000000000 ____D C:\Users\Ben\AppData\Roaming\Jumping Bytes

2019-06-25 21:49 - 2019-06-25 21:49 - 000000000 ____D C:\Program Files (x86)\Jumping Bytes

2019-06-25 21:48 - 2019-06-25 21:48 - 000000000 ____D C:\ProgramData\Jumping Bytes

2019-06-25 21:41 - 2019-06-25 21:41 - 000000000 ____D C:\Users\Ben\AppData\Roaming\GHISLER

2019-06-25 21:41 - 2019-06-25 21:41 - 000000000 ____D C:\Users\Ben\AppData\Local\GHISLER

2019-06-25 21:05 - 2019-06-25 21:05 - 000000000 ____D C:\Users\Ben\AppData\Local\CrashDumps

2019-06-25 20:52 - 2019-06-30 08:00 - 000000458 __RSH C:\ProgramData\ntuser.pol

2019-06-25 19:22 - 2019-06-25 19:22 - 000000000 ____D C:\Users\Ben\AppData\Local\mbam

2019-06-25 19:21 - 2019-06-25 19:21 - 000199768 _____ (Malwarebytes) C:\Windows\system32\Drivers\MbamChameleon.sys

2019-06-25 19:21 - 2019-06-25 19:21 - 000000000 ____D C:\Users\Ben\AppData\Local\mbamtray

2019-06-25 19:21 - 2019-06-25 19:21 - 000000000 ____D C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Malwarebytes

2019-06-25 19:21 - 2019-06-25 19:21 - 000000000 ____D C:\ProgramData\Malwarebytes

2019-06-25 19:21 - 2019-06-25 19:21 - 000000000 ____D C:\Program Files\Malwarebytes

2019-06-25 19:21 - 2019-01-08 16:32 - 000153328 _____ (Malwarebytes) C:\Windows\system32\Drivers\mbae64.sys

2019-06-25 19:01 - 2019-06-25 21:00 - 000000000 ____D C:\Users\Ben\Downloads\opera autoupdate

2019-06-25 18:57 - 2019-06-25 20:50 - 000000000 ____D C:\Users\Ben\AppData\Roaming\oqtsc3eusgf

2019-06-25 18:49 - 2019-06-30 10:51 - 000016724 _____ C:\Windows\System32\Tasks\GWusidSicWrg

2019-06-25 18:49 - 2018-05-07 02:38 - 000000000 ____D C:\Program Files (x86)\GWusidSicWrg

2019-06-25 18:47 - 2019-06-25 20:08 - 000000000 ____D C:\Users\Ben\AppData\Roaming\cx5fqvzecta

2019-06-25 18:42 - 2019-06-25 20:08 - 000000000 ____D C:\Users\Ben\AppData\Roaming\nsiduglz3wa

2019-06-25 18:40 - 2019-06-25 20:00 - 000000000 ____D C:\Program Files (x86)\rusXCYq

2019-06-25 18:38 - 2019-06-30 07:59 - 000000034 _____ C:\Users\Public\Documents\{DE764086-1C0A-4DD3-90BA-0B93BDD794BE}

2019-06-25 18:38 - 2019-06-30 07:59 - 000000000 ____D C:\ProgramData\EventSvc

2019-06-25 18:38 - 2019-06-25 20:11 - 000000000 ____D C:\Users\Ben\AppData\Roaming\ngkgim5zkxu

2019-06-25 18:38 - 2019-06-25 20:11 - 000000000 ____D C:\Program Files (x86)\Docroto

2019-06-25 18:38 - 2019-06-25 18:46 - 000000000 ____D C:\ProgramData\NtvHost

2019-06-25 18:38 - 2019-06-25 18:38 - 000825856 _____ C:\Default.xml

2019-06-25 18:37 - 2019-06-25 18:38 - 000722944 _____ C:\Users\Ben\AppData\Local\sha.db

2019-06-25 18:37 - 2019-06-25 18:37 - 000140800 _____ C:\Users\Ben\AppData\Local\installer.dat

2019-06-25 18:37 - 2019-06-25 18:37 - 000126464 _____ C:\Users\Ben\AppData\Local\lobby.dat

2019-06-25 18:37 - 2019-06-25 18:37 - 000054272 _____ C:\Users\Ben\AppData\Local\ApplicationHosting.dat

2019-06-25 18:36 - 2019-06-25 18:36 - 000000000 ____D C:\Users\Ben\AppData\Roaming\Opera Software

2019-06-25 18:36 - 2019-06-25 18:36 - 000000000 ____D C:\Users\Ben\AppData\Local\Opera Software

2019-06-25 18:12 - 2019-06-25 18:22 - 000000000 ____D C:\Users\Ben\Desktop\Stick

2019-06-24 17:27 - 2019-06-26 22:07 - 000000000 ____D C:\Users\Ben\Desktop\Daniel

2019-06-16 15:37 - 2019-06-16 19:04 - 000000000 ____D C:\ETKA_werkstatt_1273

2019-06-16 15:35 - 2019-06-16 15:36 - 000017920 ___SH C:\Users\Public\Documents\Thumbs.db

2019-06-16 10:43 - 2019-06-16 10:44 - 000000000 ____D C:\Users\Ben\Desktop\Luftfilterkasten

2019-06-16 10:20 - 2019-06-30 08:05 - 000000000 ____D C:\Program Files\Mozilla Firefox

2019-06-10 19:54 - 2019-06-10 19:54 - 000000000 ____D C:\Users\Ben\Desktop\template_53

2019-06-10 19:54 - 2019-06-10 19:54 - 000000000 ____D C:\alt_nipponpower

2019-06-10 12:06 - 2019-06-10 12:06 - 000000000 ____D C:\Users\Public\Documents\Winrar3.93_Final_x32-x64_-Reg-aktiviert

2019-06-10 12:05 - 2019-06-10 11:50 - 064163840 _____ C:\Users\Public\Documents\cjq1200Win7de.exe

2019-06-10 12:01 - 2019-06-10 12:03 - 000000000 ____D C:\Users\Public\Documents\Nero Burning Rom v6.0.0.9 Final Deutsch

2019-06-06 20:10 - 2019-06-06 20:13 - 000000000 ____D C:\Users\Ben\Desktop\CELICA USB STICK

2019-05-31 20:08 - 2019-06-18 06:16 - 000000000 ____D C:\Users\Ben\Desktop\Replicas.German.2018.AC3.BDRiP.x264-XF

==================== Ein Monat (geänderte) ========

(Wenn ein Eintrag in die Fixlist aufgenommen wird, wird die Datei/der Ordner verschoben.)

2019-06-30 10:50 - 2018-04-24 20:40 - 000000000 ____D C:\Users\Ben\AppData\LocalLow\Mozilla

2019-06-30 10:49 - 2018-04-25 06:26 - 000000000 ____D C:\MOZILLA DOWNLOADS

2019-06-30 09:56 - 2018-04-25 06:24 - 000000000 ____D C:\Program Files (x86)\TeamViewer

2019-06-30 08:49 - 2018-04-29 16:34 - 000000000 ____D C:\Users\Ben\AppData\Local\ClassicShell

2019-06-30 08:15 - 2009-07-14 06:45 - 000028784 ____H C:\Windows\system32\7B296FB0-376B-497e-B012-9C450E1B7327-5P-1.C7483456-A289-439d-8115-601632D005A0

2019-06-30 08:15 - 2009-07-14 06:45 - 000028784 ____H C:\Windows\system32\7B296FB0-376B-497e-B012-9C450E1B7327-5P-0.C7483456-A289-439d-8115-601632D005A0

2019-06-30 08:02 - 2011-04-12 09:43 - 000778374 _____ C:\Windows\system32\perfh007.dat

2019-06-30 08:02 - 2011-04-12 09:43 - 000177500 _____ C:\Windows\system32\perfc007.dat

2019-06-30 08:02 - 2009-07-14 07:13 - 001828798 _____ C:\Windows\system32\PerfStringBackup.INI

2019-06-30 08:02 - 2009-07-14 05:20 - 000000000 ____D C:\Windows\inf

2019-06-30 07:59 - 2019-05-18 22:09 - 000000000 ____D C:\ProgramData\NVIDIA

2019-06-30 07:59 - 2009-07-14 07:08 - 000000006 ____H C:\Windows\Tasks\SA.DAT

2019-06-28 20:26 - 2018-04-25 08:18 - 000000000 ____D C:\Users\Ben\AppData\Local\JDownloader v2.0

2019-06-28 19:58 - 2018-04-29 19:43 - 000000000 ____D C:\JDOWNLOADER

2019-06-28 18:25 - 2018-04-29 16:56 - 000000600 _____ C:\Users\Ben\AppData\Roaming\winscp.rnd

2019-06-27 19:23 - 2018-04-29 18:29 - 000000000 ____D C:\ADCD

2019-06-27 17:44 - 2018-04-24 19:57 - 000000000 ____D C:\Users\Ben

2019-06-27 17:30 - 2018-07-12 22:34 - 000000000 ____D C:\Users\Ben\AppData\Roaming\vlc

2019-06-27 17:24 - 2019-04-14 08:35 - 000000000 ____D C:\Users\Ben\Desktop\Diverse

2019-06-26 22:47 - 2018-04-29 18:31 - 000000591 _____ C:\Users\Public\Desktop\Autodata CD2.lnk

2019-06-26 22:47 - 2009-07-14 04:34 - 000000472 _____ C:\Windows\win.ini

2019-06-26 22:01 - 2019-04-22 22:19 - 000000000 ____D C:\Users\Ben\Desktop\Ambiente

2019-06-25 22:18 - 2019-04-11 10:34 - 000000000 ____D C:\Users\Ben\Desktop\Celica