|

| |||||||

Plagegeister aller Art und deren Bekämpfung: svchost.exe lässt CPU auf 100% laufen Remote Desktop Trojaner?Windows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

| | #1 |

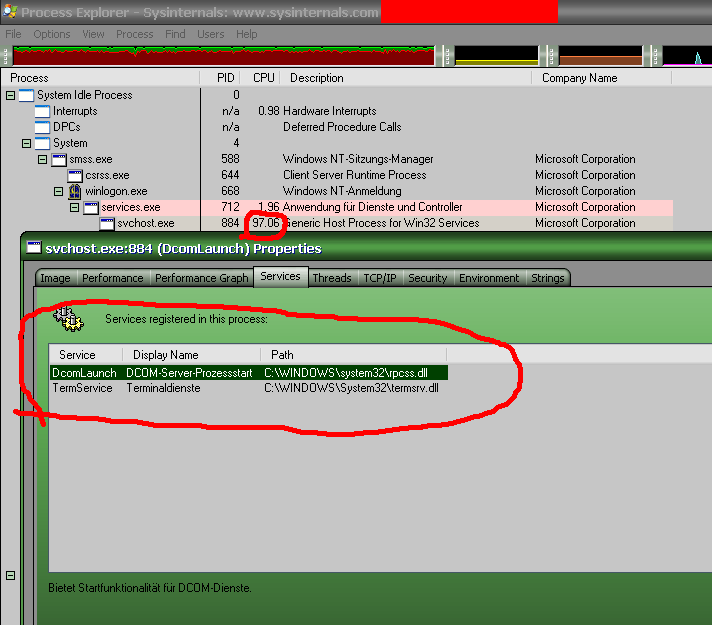

| svchost.exe lässt CPU auf 100% laufen Remote Desktop Trojaner? Hallo, eine von 9 svchost.exes lässt die CPU auf fast 100% laufen, ständig! Process Explorer zeigt folgende Services für die svchost.exe:  Einer dieser Services ist oft ein Trojaner laut Googlerecherche, nämlich termsrv.dll Ich weiß nun nicht sicher ob es malware ist, aber es scheint hier um Remote Desktop Anwendungen zu gehen. Was soll ich tun? |

| Themen zu svchost.exe lässt CPU auf 100% laufen Remote Desktop Trojaner? |

| 100%, anwendungen, cpu, desktop, explorer, folge, folgende, laufe, laufen, malware, nicht sicher, remote, schei, services, svchost.exe, termsrv.dll svchsot.exe, troja, trojaner, trojaner? |