|

| |||||||

Plagegeister aller Art und deren Bekämpfung: Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten umWindows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

|

| |

| | #1 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Guten Tag, seit ca. einer Woche werde ich bei verschiedenen Websites automatisch auf Werbeseiten umgeleitet. Dies tritt bei ungefähr einem Viertel aller Websiten auf. Es erscheint kurz "cheapred.info + Zahlen und Buchstabenkombination" in der Adresszeile und dann wird auf eine Werbeseite (meist Gewinnseiten für IPhone, Ps4 etc.) umgeleitet. Dieses Problem tritt auf einem DesktopPC (Win7) und auf einem Laptop (Win10) auf. Ich kann leider nicht mehr rekapitulieren, auf welchem PC es zuerst auftrat, aber definitiv auf beiden PC´s war das Problem, als ich Google Chrome und damit das verknüpfte Googlekonto auf Synchronisation gestellt habe. Zeitgleich ist auch mein Handy mit Googlekonto kaputt gegangen. Auf dem Handy treten keine Werbeumleitungen auf, allerdings lassen sich WLan und Bluetooth nicht mehr aktivieren. Ist das Zufall, oder kann sich ein Virus/Malware über Googlesynchronisation verbreiten? Den Windows 10 Laptop habe ich dann mit der "Diesen PC zurücksetzen" Option auf Werkseinstellungen zurückgesetzt. Einmal mit Beibehaltung der eigenen Dateien, das zweite Mal mit Löschung der eigenen Dateien. Nach der Zurücksetzung lief der Laptop ca. 20-30 Minuten symptomfrei, dann traten die beschriebenen Werbeumleitungen erneut auf. Im Anhang poste ich FRST.txt und Addition.txt meines zurückgesetzten Laptops als .rar-Datei. Ich bitte den Anhang zu entschuldigen, als Code-Tag war allein schon FRST.txt zu groß für einen Beitrag und die .txt Datei überschritt die zulässige Dateigröße für Anhänge. Ich bedanke mich schon mal vielmals für die von euch bereitgestellte Hilfe! Mit freundlichen Grüßen, Turbo12 |

| | #2 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Mein Name ist Matthias und ich werde dir bei der Bereinigung deines Computers helfen. Um die Bereinigung möchlichst effektiv und schnell gestalten zu können, bitte ich um Beachtung der folgenden Hinweise:

Bitte arbeite alle Schritte in der vorgegebenen Reihefolge nacheinander ab und poste alle Logdateien in CODE-Tags:  So funktioniert es: So funktioniert es:Posten in CODE-Tags Die Logfiles anzuhängen oder sogar vorher in ein ZIP, RAR, 7Z-Archive zu packen erschwert deinem Helfer massiv die Arbeit, es sei denn natürlich die Datei wäre ansonsten zu groß für das Forum. Um die Logfiles in eine CODE-Box zu stellen gehe so vor:

Danke für deine Mitarbeit! Schritt 1 Bitte lade dir die passende Version von Farbar's Recovery Scan Tool auf deinen Desktop: (Wenn du nicht sicher bist: Lade beide Versionen oder unter Start > Computer (Rechtsklick) > Eigenschaften nachschauen)

Schritt 2 Downloade dir bitte

Bitte poste mit deiner nächsten Antwort

|

| | #3 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Hallo Matthias,

__________________danke für deine Hilfe. Code:

ATTFilter 16:04:22.0056 0x2e94 TDSS rootkit removing tool 3.1.0.15 Apr 18 2017 11:34:02

16:04:22.0056 0x2e94 UEFI system

16:04:34.0755 0x2e94 ============================================================

16:04:34.0755 0x2e94 Current date / time: 2017/07/27 16:04:34.0755

16:04:34.0755 0x2e94 SystemInfo:

16:04:34.0755 0x2e94

16:04:34.0755 0x2e94 OS Version: 10.0.14393 ServicePack: 0.0

16:04:34.0755 0x2e94 Product type: Workstation

16:04:34.0755 0x2e94 ComputerName: LAPTOP-J5JGUQE6

16:04:34.0755 0x2e94 UserName: I´D´

16:04:34.0755 0x2e94 Windows directory: C:\WINDOWS

16:04:34.0755 0x2e94 System windows directory: C:\WINDOWS

16:04:34.0755 0x2e94 Running under WOW64

16:04:34.0755 0x2e94 Processor architecture: Intel x64

16:04:34.0755 0x2e94 Number of processors: 4

16:04:34.0755 0x2e94 Page size: 0x1000

16:04:34.0755 0x2e94 Boot type: Normal boot

16:04:34.0755 0x2e94 CodeIntegrityOptions = 0x0000C001

16:04:34.0755 0x2e94 ============================================================

16:04:37.0397 0x2e94 KLMD registered as C:\WINDOWS\system32\drivers\12764467.sys

16:04:37.0397 0x2e94 KLMD ARK init status: drvProperties = 0xFFF00, osBuild = 14393.0, osProperties = 0x19

16:04:39.0747 0x2e94 System UUID: {B7E74CA1-EB6C-F888-CD91-1587DA932F59}

16:04:40.0580 0x2e94 Drive \Device\Harddisk0\DR0 - Size: 0x1DCF856000 ( 119.24 Gb ), SectorSize: 0x200, Cylinders: 0x3CCE, SectorsPerTrack: 0x3F, TracksPerCylinder: 0xFF, Type 'K0', Flags 0x00000040

16:04:40.0596 0x2e94 ============================================================

16:04:40.0596 0x2e94 \Device\Harddisk0\DR0:

16:04:40.0596 0x2e94 GPT partitions:

16:04:40.0596 0x2e94 \Device\Harddisk0\DR0\Partition1: GPT, TypeGUID: {C12A7328-F81F-11D2-BA4B-00A0C93EC93B}, UniqueGUID: {19796377-7266-4585-9C3F-1708DCAEC472}, Name: EFI system partition, StartLBA 0x800, BlocksNum 0x82000

16:04:40.0596 0x2e94 \Device\Harddisk0\DR0\Partition2: GPT, TypeGUID: {E3C9E316-0B5C-4DB8-817D-F92DF00215AE}, UniqueGUID: {67E54769-97BF-484D-A3DA-553E92C0F915}, Name: Microsoft reserved partition, StartLBA 0x82800, BlocksNum 0x8000

16:04:40.0596 0x2e94 \Device\Harddisk0\DR0\Partition3: GPT, TypeGUID: {EBD0A0A2-B9E5-4433-87C0-68B6B72699C7}, UniqueGUID: {485E1334-DD94-42C1-AAE2-B366D8671341}, Name: Basic data partition, StartLBA 0x8A800, BlocksNum 0xEC58809

16:04:40.0596 0x2e94 \Device\Harddisk0\DR0\Partition4: GPT, TypeGUID: {DE94BBA4-06D1-4D40-A16A-BFD50179D6AC}, UniqueGUID: {BFAEBAE8-3D43-49BF-95AA-5290291F1E14}, Name: , StartLBA 0xECE3800, BlocksNum 0x196000

16:04:40.0596 0x2e94 MBR partitions:

16:04:40.0596 0x2e94 ============================================================

16:04:40.0596 0x2e94 C: <-> \Device\Harddisk0\DR0\Partition3

16:04:40.0596 0x2e94 ============================================================

16:04:40.0596 0x2e94 Initialize success

16:04:40.0596 0x2e94 ============================================================

16:05:26.0283 0x13b8 ============================================================

16:05:26.0283 0x13b8 Scan started

16:05:26.0283 0x13b8 Mode: Manual; SigCheck; TDLFS;

16:05:26.0283 0x13b8 ============================================================

16:05:26.0283 0x13b8 KSN ping started

16:05:47.0515 0x13b8 KSN ping finished: true

16:05:48.0269 0x13b8 ================ Scan system memory ========================

16:05:48.0269 0x13b8 System memory - ok

16:05:48.0270 0x13b8 ================ Scan services =============================

16:05:48.0295 0x13b8 0211441500735423mcinstcleanup - ok

16:05:48.0347 0x13b8 1394ohci - ok

16:05:48.0354 0x13b8 3ware - ok

16:05:48.0360 0x13b8 ACPI - ok

16:05:48.0366 0x13b8 AcpiDev - ok

16:05:48.0374 0x13b8 acpiex - ok

16:05:48.0380 0x13b8 acpipagr - ok

16:05:48.0388 0x13b8 AcpiPmi - ok

16:05:48.0393 0x13b8 acpitime - ok

16:05:48.0404 0x13b8 ADP80XX - ok

16:05:48.0414 0x13b8 AFD - ok

16:05:48.0424 0x13b8 ahcache - ok

16:05:48.0431 0x13b8 AJRouter - ok

16:05:48.0437 0x13b8 ALG - ok

16:05:48.0444 0x13b8 AmdK8 - ok

16:05:48.0452 0x13b8 AmdPPM - ok

16:05:48.0458 0x13b8 amdsata - ok

16:05:48.0465 0x13b8 amdsbs - ok

16:05:48.0472 0x13b8 amdxata - ok

16:05:48.0479 0x13b8 AppID - ok

16:05:48.0486 0x13b8 AppIDSvc - ok

16:05:48.0493 0x13b8 Appinfo - ok

16:05:48.0499 0x13b8 applockerfltr - ok

16:05:48.0506 0x13b8 AppReadiness - ok

16:05:48.0513 0x13b8 AppXSvc - ok

16:05:48.0520 0x13b8 arcsas - ok

16:05:48.0541 0x13b8 AsyncMac - ok

16:05:48.0550 0x13b8 atapi - ok

16:05:48.0556 0x13b8 AudioEndpointBuilder - ok

16:05:48.0563 0x13b8 Audiosrv - ok

16:05:48.0570 0x13b8 AxInstSV - ok

16:05:48.0577 0x13b8 b06bdrv - ok

16:05:48.0584 0x13b8 BasicDisplay - ok

16:05:48.0591 0x13b8 BasicRender - ok

16:05:48.0601 0x13b8 bcmfn - ok

16:05:48.0608 0x13b8 bcmfn2 - ok

16:05:48.0615 0x13b8 BDESVC - ok

16:05:48.0621 0x13b8 Beep - ok

16:05:48.0628 0x13b8 BFE - ok

16:05:48.0635 0x13b8 BITS - ok

16:05:48.0656 0x13b8 [ EBBCD5DFBB1DE70E8F4AF8FA59E401FD, 17BFFC5DF609CE3B2F0CAB4BD6C118608C66A3AD86116A47E90B2BB7D8954122 ] Bonjour Service C:\Program Files\Bonjour\mDNSResponder.exe

16:05:48.0747 0x13b8 Bonjour Service - ok

16:05:48.0765 0x13b8 bowser - ok

16:05:48.0772 0x13b8 BrokerInfrastructure - ok

16:05:48.0778 0x13b8 Browser - ok

16:05:48.0789 0x13b8 [ 0958E70CD38E2020B767DC5237E041BE, F6CB7FC7331D0224591C46F4752207EA5B13E30737D410E39A1B4F19FC9EF9C2 ] BTDevManager C:\Program Files (x86)\REALTEK\Realtek Bluetooth\BTDevMgr.exe

16:05:48.0825 0x13b8 BTDevManager - ok

16:05:48.0832 0x13b8 BthAvrcpTg - ok

16:05:48.0840 0x13b8 BthEnum - ok

16:05:48.0846 0x13b8 BthHFEnum - ok

16:05:48.0853 0x13b8 bthhfhid - ok

16:05:48.0860 0x13b8 BthHFSrv - ok

16:05:48.0867 0x13b8 BthLEEnum - ok

16:05:48.0874 0x13b8 BTHMODEM - ok

16:05:48.0881 0x13b8 BthPan - ok

16:05:48.0888 0x13b8 BTHPORT - ok

16:05:48.0895 0x13b8 bthserv - ok

16:05:48.0902 0x13b8 BTHUSB - ok

16:05:48.0909 0x13b8 buttonconverter - ok

16:05:48.0916 0x13b8 CapImg - ok

16:05:48.0923 0x13b8 cdfs - ok

16:05:48.0929 0x13b8 CDPSvc - ok

16:05:48.0936 0x13b8 CDPUserSvc - ok

16:05:48.0946 0x13b8 cdrom - ok

16:05:48.0953 0x13b8 CertPropSvc - ok

16:05:48.0962 0x13b8 [ FB269C967C148E7EAC674718BF48E041, C5ABB51CD35360A752C2D029E1DA377865C9FF285309FDEFF6B6957095229A72 ] cfwids C:\WINDOWS\system32\drivers\cfwids.sys

16:05:48.0993 0x13b8 cfwids - ok

16:05:48.0999 0x13b8 cht4iscsi - ok

16:05:49.0006 0x13b8 cht4vbd - ok

16:05:49.0012 0x13b8 circlass - ok

16:05:49.0019 0x13b8 CLFS - ok

16:05:49.0086 0x13b8 [ 85F31D4986E81CF3E78A5E2442C8F7AF, B6E6233D63A2C3E7AF0A9BBB62799159BF96C0F0EEBBC9B523BD227CC7A746B3 ] ClientAnalyticsService C:\Program Files\Common Files\McAfee\ClientAnalytics\Legacy\McClientAnalytics.exe

16:05:49.0197 0x13b8 ClientAnalyticsService - ok

16:05:49.0208 0x13b8 ClipSVC - ok

16:05:49.0214 0x13b8 clreg - ok

16:05:49.0229 0x13b8 [ 228CB7727EC19833A74DAA5BE8627114, 7ABDEABF648C0CF04C736D9F1056CD54D5913837E1543CC358FDDFA9389934EC ] clwvd6 C:\WINDOWS\system32\DRIVERS\clwvd6.sys

16:05:49.0250 0x13b8 clwvd6 - ok

16:05:49.0258 0x13b8 CmBatt - ok

16:05:49.0264 0x13b8 CNG - ok

16:05:49.0272 0x13b8 cnghwassist - ok

16:05:49.0296 0x13b8 CompositeBus - ok

16:05:49.0303 0x13b8 COMSysApp - ok

16:05:49.0310 0x13b8 condrv - ok

16:05:49.0318 0x13b8 CoreMessagingRegistrar - ok

16:05:49.0365 0x13b8 [ BC5FBE26DF4CAF414CB89E12816B7F02, 6C25E7CEEC245525879909E348240AFB92B4F4F0AA6126E5117E6DD64D77D428 ] cphs C:\WINDOWS\SysWow64\IntelCpHeciSvc.exe

16:05:49.0459 0x13b8 cphs - ok

16:05:49.0470 0x13b8 CryptSvc - ok

16:05:49.0476 0x13b8 dam - ok

16:05:49.0488 0x13b8 [ A1F58FFF448E4099297D6EE0641D4D0E, 47839789332AAF8861F7731BF2D3FBB5E0991EA0D0B457BB4C8C1784F76C73DC ] dbupdate C:\Program Files (x86)\Dropbox\Update\DropboxUpdate.exe

16:05:49.0511 0x13b8 dbupdate - ok

16:05:49.0521 0x13b8 [ A1F58FFF448E4099297D6EE0641D4D0E, 47839789332AAF8861F7731BF2D3FBB5E0991EA0D0B457BB4C8C1784F76C73DC ] dbupdatem C:\Program Files (x86)\Dropbox\Update\DropboxUpdate.exe

16:05:49.0543 0x13b8 dbupdatem - ok

16:05:49.0553 0x13b8 DcomLaunch - ok

16:05:49.0559 0x13b8 DcpSvc - ok

16:05:49.0567 0x13b8 defragsvc - ok

16:05:49.0573 0x13b8 DeviceAssociationService - ok

16:05:49.0580 0x13b8 DeviceInstall - ok

16:05:49.0587 0x13b8 DevQueryBroker - ok

16:05:49.0593 0x13b8 Dfsc - ok

16:05:49.0601 0x13b8 Dhcp - ok

16:05:49.0608 0x13b8 diagnosticshub.standardcollector.service - ok

16:05:49.0615 0x13b8 DiagTrack - ok

16:05:49.0623 0x13b8 disk - ok

16:05:49.0629 0x13b8 DmEnrollmentSvc - ok

16:05:49.0637 0x13b8 dmvsc - ok

16:05:49.0644 0x13b8 dmwappushservice - ok

16:05:49.0651 0x13b8 Dnscache - ok

16:05:49.0662 0x13b8 dot3svc - ok

16:05:49.0669 0x13b8 DPS - ok

16:05:49.0677 0x13b8 [ C1283B0BEE35F9AF3511E0EBA71F311C, 542D560B654EA4E4708837231A4A967FB4DF5CDB190B7D763E92B1F6FCB255B4 ] dptf_cpu C:\WINDOWS\System32\drivers\dptf_cpu.sys

16:05:49.0724 0x13b8 dptf_cpu - ok

16:05:49.0733 0x13b8 [ DB81D7A6BD9B191A09199D534E8BBEAB, 2AD2453C6FC2AB82BC91007F3E757D76E9EC310F788A29F649A030F4B45C338A ] dptf_pch C:\WINDOWS\System32\drivers\dptf_pch.sys

16:05:49.0771 0x13b8 dptf_pch - ok

16:05:49.0778 0x13b8 drmkaud - ok

16:05:49.0785 0x13b8 DsmSvc - ok

16:05:49.0791 0x13b8 DsSvc - ok

16:05:49.0798 0x13b8 DXGKrnl - ok

16:05:49.0805 0x13b8 EapHost - ok

16:05:49.0812 0x13b8 ebdrv - ok

16:05:49.0819 0x13b8 EFS - ok

16:05:49.0826 0x13b8 EhStorClass - ok

16:05:49.0833 0x13b8 EhStorTcgDrv - ok

16:05:49.0841 0x13b8 embeddedmode - ok

16:05:49.0847 0x13b8 EntAppSvc - ok

16:05:49.0855 0x13b8 ErrDev - ok

16:05:49.0941 0x13b8 [ 8A00CC653B8F02503C250FC1B9475807, 496517DD9E0BFFE03701E813EB7732578482ABA808771BE7889A27E1E2FEB647 ] esifsvc C:\WINDOWS\SysWoW64\esif_uf.exe

16:05:50.0040 0x13b8 esifsvc - ok

16:05:50.0060 0x13b8 [ 99984B5D3378F8236F3A85E51ACEDD16, 73EE5B93C27C09F15BBAEADC8A293CB14FDD1E3DC65DDC0C665549D71F307D33 ] esif_lf C:\WINDOWS\system32\DRIVERS\esif_lf.sys

16:05:50.0112 0x13b8 esif_lf - ok

16:05:50.0122 0x13b8 EventSystem - ok

16:05:50.0129 0x13b8 exfat - ok

16:05:50.0135 0x13b8 fastfat - ok

16:05:50.0142 0x13b8 Fax - ok

16:05:50.0149 0x13b8 fdc - ok

16:05:50.0155 0x13b8 fdPHost - ok

16:05:50.0162 0x13b8 FDResPub - ok

16:05:50.0169 0x13b8 fhsvc - ok

16:05:50.0176 0x13b8 FileCrypt - ok

16:05:50.0181 0x13b8 FileInfo - ok

16:05:50.0189 0x13b8 Filetrace - ok

16:05:50.0196 0x13b8 flpydisk - ok

16:05:50.0203 0x13b8 FltMgr - ok

16:05:50.0210 0x13b8 FontCache - ok

16:05:50.0216 0x13b8 FrameServer - ok

16:05:50.0223 0x13b8 FsDepends - ok

16:05:50.0229 0x13b8 Fs_Rec - ok

16:05:50.0236 0x13b8 fvevol - ok

16:05:50.0254 0x13b8 [ 0D58B7202985107EA6882A7E80E0E119, 04731709EB839AD9E45908FB25927D5AA957CDCBBACAA3C87B13C8B379F36851 ] GamesAppIntegrationService C:\Program Files (x86)\WildTangent Games\App\GamesAppIntegrationService.exe

16:05:50.0286 0x13b8 GamesAppIntegrationService - ok

16:05:50.0299 0x13b8 [ 337A373ED4C125E7581D856BC1DCF014, 56A8CE8FC0EF3F4D2B7104B2B669C177982A2A81030C499D6398EA2DAD20EFF3 ] GamesAppService C:\Program Files (x86)\WildTangent Games\App\GamesAppService.exe

16:05:50.0324 0x13b8 GamesAppService - ok

16:05:50.0332 0x13b8 gencounter - ok

16:05:50.0339 0x13b8 genericusbfn - ok

16:05:50.0345 0x13b8 GPIOClx0101 - ok

16:05:50.0352 0x13b8 gpsvc - ok

16:05:50.0359 0x13b8 GpuEnergyDrv - ok

16:05:50.0367 0x13b8 HDAudBus - ok

16:05:50.0373 0x13b8 HidBatt - ok

16:05:50.0379 0x13b8 HidBth - ok

16:05:50.0386 0x13b8 hidi2c - ok

16:05:50.0393 0x13b8 hidinterrupt - ok

16:05:50.0400 0x13b8 HidIr - ok

16:05:50.0408 0x13b8 hidserv - ok

16:05:50.0414 0x13b8 HidUsb - ok

16:05:50.0429 0x13b8 [ 0BC61E0F614A6E69654A23084A8D24B7, B532665B7AC45CB7C324F5BE8999088291FEB5D768A234E13C96022E14E7888F ] HipShieldK C:\WINDOWS\system32\drivers\HipShieldK.sys

16:05:50.0461 0x13b8 HipShieldK - ok

16:05:50.0469 0x13b8 HomeGroupListener - ok

16:05:50.0475 0x13b8 HomeGroupProvider - ok

16:05:50.0505 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] HomeNetSvc C:\Program Files\Common Files\McAfee\Platform\McSvcHost\McSvHost.exe

16:05:50.0556 0x13b8 HomeNetSvc - ok

16:05:50.0601 0x13b8 [ 7B7DE6B3DC30F3246958F42C67A6F7BB, 4B66B90CFEC2231B905B21DECC4EC7C6500E546F080A452EF67E724EDF37ADD9 ] hpqwmiex C:\Program Files (x86)\Hewlett-Packard\Shared\hpqwmiex.exe

16:05:50.0666 0x13b8 hpqwmiex - ok

16:05:50.0675 0x13b8 HpSAMD - ok

16:05:50.0692 0x13b8 [ E34BA2A12721E2B656719CD7F3835F6B, A0502D39BF9182F73CB95CC3AF6B9C4D970188461317FB7A5485221F57906A55 ] HPSupportSolutionsFrameworkService c:\Program Files (x86)\Hewlett-Packard\HP Support Solutions\HPSupportSolutionsFrameworkService.exe

16:05:50.0732 0x13b8 HPSupportSolutionsFrameworkService - ok

16:05:50.0759 0x13b8 [ E7F6B3C8F78B4A49E283DB4619B26841, 1653F2CE201A8794D64A5E60B257CB6691D9C4B61CCDA415E0355E56506DFA47 ] HPWMISVC c:\Program Files (x86)\Hewlett-Packard\HP System Event\HPWMISVC.exe

16:05:50.0801 0x13b8 HPWMISVC - ok

16:05:50.0809 0x13b8 HTTP - ok

16:05:50.0817 0x13b8 HvHost - ok

16:05:50.0823 0x13b8 hvservice - ok

16:05:50.0829 0x13b8 hwpolicy - ok

16:05:50.0837 0x13b8 hyperkbd - ok

16:05:50.0844 0x13b8 i8042prt - ok

16:05:50.0851 0x13b8 iagpio - ok

16:05:50.0858 0x13b8 iai2c - ok

16:05:50.0865 0x13b8 iaLPSS2i_GPIO2 - ok

16:05:50.0871 0x13b8 iaLPSS2i_I2C - ok

16:05:50.0878 0x13b8 iaLPSSi_GPIO - ok

16:05:50.0886 0x13b8 iaLPSSi_I2C - ok

16:05:50.0946 0x13b8 [ 827933B762F90EB4E7690D4484190D77, 7400FA7CB1FDCC3142D9F56156C41427FB394CA32BC8887D17B1FB2DFC962C34 ] iaStorA C:\WINDOWS\system32\drivers\iaStorA.sys

16:05:51.0031 0x13b8 iaStorA - ok

16:05:51.0041 0x13b8 iaStorAV - ok

16:05:51.0047 0x13b8 iaStorV - ok

16:05:51.0055 0x13b8 ibbus - ok

16:05:51.0062 0x13b8 icssvc - ok

16:05:51.0336 0x13b8 [ 27AA91AF43DCD082E13A83A31B0A90AC, F94561267E1BD56AEFBE40AA47326B72274F7DC1F9FFFD5D26CB5D9FD02589B2 ] igfx C:\WINDOWS\system32\DRIVERS\igdkmd64.sys

16:05:51.0627 0x13b8 igfx - ok

16:05:51.0656 0x13b8 [ E2CD387EFFEC7F07417FFBAC6582730B, 9BC9E626A352ACE7BDE61736BEE1DDBCC3F58D8CE274D8952A07EE5428E8F1B8 ] igfxCUIService2.0.0.0 C:\WINDOWS\system32\igfxCUIService.exe

16:05:51.0788 0x13b8 igfxCUIService2.0.0.0 - ok

16:05:51.0804 0x13b8 IKEEXT - ok

16:05:51.0819 0x13b8 IndirectKmd - ok

16:05:51.0988 0x13b8 [ 69D1CE9AF11152D578CFE7C56A53FC8D, 321FB6E4741EA4730A04EC8772E61A068754CBC3F0C51CF62ED485D823C1740C ] IntcAzAudAddService C:\WINDOWS\system32\drivers\RTKVHD64.sys

16:05:52.0219 0x13b8 IntcAzAudAddService - ok

16:05:52.0247 0x13b8 [ E300D1E37B737ED14F7A08CD5604E5D9, 5C1135081E29D7F4A97D5CAA2C8FBE1DD04EC7A3D8E648E69F2AA9EBDD88EBBB ] IntcDAud C:\WINDOWS\system32\DRIVERS\IntcDAud.sys

16:05:52.0263 0x13b8 IntcDAud - ok

16:05:52.0310 0x13b8 [ B63CF22D1AD2ABDC39D85851B2BEAA6D, 37E9043BABB5895BFD2B59AFB60C438B992C6EAA1B5FDE5B3445314343F4C406 ] Intel(R) Capability Licensing Service TCP IP Interface C:\Program Files\Intel\iCLS Client\SocketHeciServer.exe

16:05:52.0346 0x13b8 Intel(R) Capability Licensing Service TCP IP Interface - ok

16:05:52.0346 0x13b8 intelide - ok

16:05:52.0362 0x13b8 intelpep - ok

16:05:52.0362 0x13b8 intelppm - ok

16:05:52.0378 0x13b8 iorate - ok

16:05:52.0378 0x13b8 IpFilterDriver - ok

16:05:52.0378 0x13b8 iphlpsvc - ok

16:05:52.0393 0x13b8 IPMIDRV - ok

16:05:52.0393 0x13b8 IPNAT - ok

16:05:52.0409 0x13b8 irda - ok

16:05:52.0409 0x13b8 IRENUM - ok

16:05:52.0409 0x13b8 irmon - ok

16:05:52.0425 0x13b8 isapnp - ok

16:05:52.0425 0x13b8 iScsiPrt - ok

16:05:52.0447 0x13b8 [ 832F7C2747F04D1294AEF46A2CE5B63B, ABAECEFCAD9B526C3D98681A874966B924EB99AF61CDFAC6D5E767BE2FAF6CFA ] jhi_service C:\Program Files (x86)\Intel\Intel(R) Management Engine Components\DAL\jhi_service.exe

16:05:52.0478 0x13b8 jhi_service - ok

16:05:52.0478 0x13b8 kbdclass - ok

16:05:52.0494 0x13b8 kbdhid - ok

16:05:52.0494 0x13b8 kdnic - ok

16:05:52.0509 0x13b8 KeyIso - ok

16:05:52.0509 0x13b8 KSecDD - ok

16:05:52.0509 0x13b8 KSecPkg - ok

16:05:52.0525 0x13b8 ksthunk - ok

16:05:52.0525 0x13b8 KtmRm - ok

16:05:52.0545 0x13b8 LanmanServer - ok

16:05:52.0547 0x13b8 LanmanWorkstation - ok

16:05:52.0547 0x13b8 lfsvc - ok

16:05:52.0563 0x13b8 LicenseManager - ok

16:05:52.0563 0x13b8 lltdio - ok

16:05:52.0578 0x13b8 lltdsvc - ok

16:05:52.0578 0x13b8 lmhosts - ok

16:05:52.0594 0x13b8 LSI_SAS - ok

16:05:52.0594 0x13b8 LSI_SAS2i - ok

16:05:52.0610 0x13b8 LSI_SAS3i - ok

16:05:52.0610 0x13b8 LSI_SSS - ok

16:05:52.0625 0x13b8 LSM - ok

16:05:52.0625 0x13b8 luafv - ok

16:05:52.0645 0x13b8 MapsBroker - ok

16:05:52.0663 0x13b8 [ 8D9A3FE17826A78F8B7A2BFF3A2283F8, 7A61BCB81FB04278F22A7AF74AA2F985C91E3351F3D4EC6AF22CEE441FCC81AD ] McAPExe C:\Program Files\Common Files\McAfee\VSCore_15_6\McApExe.exe

16:05:52.0726 0x13b8 McAPExe - ok

16:05:52.0745 0x13b8 [ 3A76EB96EE19B037273593A58E65AC7A, D00B9C71BC4B6981BE849D73F4DF34A0FC062260CB122A386FA44A0AE6A4DF67 ] McAWFwk C:\Program Files\Common Files\McAfee\ActWiz\McAWFwk.exe

16:05:52.0763 0x13b8 McAWFwk - ok

16:05:52.0779 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] mcbootdelaystartsvc C:\Program Files\Common Files\McAfee\platform\McSvcHost\McSvHost.exe

16:05:52.0825 0x13b8 mcbootdelaystartsvc - ok

16:05:52.0894 0x13b8 [ 859EE4B50C89ACD15F32F9F435CB78F3, 2579B4DD3065C7FF42E937CA9FF8E69883AD9EEC25588951E2AA337AE16F1830 ] mccspsvc C:\Program Files\Common Files\McAfee\CSP\2.5.312.0\\McCSPServiceHost.exe

16:05:52.0994 0x13b8 mccspsvc - ok

16:05:53.0010 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] McMPFSvc C:\Program Files\Common Files\McAfee\Platform\McSvcHost\McSvHost.exe

16:05:53.0063 0x13b8 McMPFSvc - ok

16:05:53.0079 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] McOobeSv2 C:\Program Files\Common Files\McAfee\platform\McSvcHost\McSvHost.exe

16:05:53.0126 0x13b8 McOobeSv2 - ok

16:05:53.0148 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] mcpltsvc C:\Program Files\Common Files\McAfee\platform\McSvcHost\McSvHost.exe

16:05:53.0210 0x13b8 mcpltsvc - ok

16:05:53.0226 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] McProxy C:\Program Files\Common Files\McAfee\platform\McSvcHost\McSvHost.exe

16:05:53.0279 0x13b8 McProxy - ok

16:05:53.0279 0x13b8 megasas - ok

16:05:53.0295 0x13b8 megasr - ok

16:05:53.0295 0x13b8 [ 0CAEA11CEC2EEC7511385A467FD464D1, C84DD82374D551C90CCB274AB7F8CE4A503042CC8D1337A1F6498B2538E1793A ] MEIx64 C:\WINDOWS\System32\drivers\TeeDriverW8x64.sys

16:05:53.0326 0x13b8 MEIx64 - ok

16:05:53.0326 0x13b8 MessagingService - ok

16:05:53.0348 0x13b8 [ 0CE0C8EDB5CCB418E59ADA42414C5D8E, 90CE5E142139576B0C9696BF04EDD6AA598C0F238F6EB96A4B514543846A917A ] mfeaack C:\WINDOWS\system32\drivers\mfeaack.sys

16:05:53.0379 0x13b8 mfeaack - ok

16:05:53.0379 0x13b8 mfeaack01 - ok

16:05:53.0395 0x13b8 [ 9BDCE025A5742B49AE6C3E42D96CAB5E, BB550EADCBF001D57ADB79DB44CFC214A32ABC3AF7ED58B414305FDF15D8F891 ] mfeavfk C:\WINDOWS\system32\drivers\mfeavfk.sys

16:05:53.0426 0x13b8 mfeavfk - ok

16:05:53.0426 0x13b8 mfeavfk03 - ok

16:05:53.0442 0x13b8 [ 0526949EBB121F0772F39BFC595E3A6A, 1E18D4C311D02BBCCB15CDFF130DE07CB121AB10619F9C362B8F572C03A3D5E3 ] mfeelamk C:\WINDOWS\system32\drivers\mfeelamk.sys

16:05:53.0448 0x13b8 mfeelamk - ok

16:05:53.0464 0x13b8 [ 4D44DAA45FD4A79E474BD824165567DC, 5CF1AB616741AA785FECABC208A52253B09387E37F36C46010404211D81E31AA ] mfefire C:\Program Files\Common Files\McAfee\SystemCore\\mfefire.exe

16:05:53.0479 0x13b8 mfefire - ok

16:05:53.0495 0x13b8 [ 8CC68836AE8E1FC75355C41A43AEF650, 2DE9C74F4E80BBC961E563F6EC7C67F21D9150536C30AE4C47EE5DBF5707CE07 ] mfefirek C:\WINDOWS\system32\drivers\mfefirek.sys

16:05:53.0526 0x13b8 mfefirek - ok

16:05:53.0564 0x13b8 [ 758B8B853FAD319F0C554A336D0F1F88, E8C6C0EF064ED1B56CF54C9F0CBD48A551B5DBCC4A85ED23DFA78C83BE9E3BA8 ] mfehidk C:\WINDOWS\system32\drivers\mfehidk.sys

16:05:53.0611 0x13b8 mfehidk - ok

16:05:53.0611 0x13b8 mfehidk01 - ok

16:05:53.0626 0x13b8 mfehidk02 - ok

16:05:53.0644 0x13b8 [ 3DB8E7BF041ADD3ACDE04D3EA84B4CAA, 9CC388525C141E00B3EAB47E73263C71A1DAD990949E5ED19B6EEB9AD46EA664 ] mfemms C:\Program Files\Common Files\McAfee\SystemCore\\mfemms.exe

16:05:53.0664 0x13b8 mfemms - ok

16:05:53.0680 0x13b8 [ D178E04CB2B5D9BC4D46C087F7BAC7EE, 0591503155F3A61B57129779C4A0EBB0726B09E6FB975C2C674FD92B740F6AD8 ] mfencbdc C:\WINDOWS\system32\DRIVERS\mfencbdc.sys

16:05:53.0711 0x13b8 mfencbdc - ok

16:05:53.0711 0x13b8 [ 7F01895D5C91CEB4D3CA952F3B752EC9, 24ED860345826218CE22ABF055821AA7F5E37DC9364C6478F71A60FDDE74050D ] mfencrk C:\WINDOWS\system32\DRIVERS\mfencrk.sys

16:05:53.0727 0x13b8 mfencrk - ok

16:05:53.0745 0x13b8 [ 6B6BBD8708AF188F3C96B2DB4A527D72, 509CB1832FA4F4A973507CA0DAD86520743C786DC8C2F5B322E789A34E806D07 ] mfeplk C:\WINDOWS\system32\drivers\mfeplk.sys

16:05:53.0749 0x13b8 mfeplk - ok

16:05:53.0764 0x13b8 [ 31E7520068D87A40E7E5BA247A961A1E, D362471E0F320F887B5D1FF5F6862DA39DD5CF643B4F76CB4854DCEEC2A53ACB ] mfevtp C:\windows\system32\mfevtps.exe

16:05:53.0827 0x13b8 mfevtp - ok

16:05:53.0847 0x13b8 [ 75621FB6CEA5BB99D83162E42E19452B, F82D02CDED1D5D6AE2EB12E5A4C2E4335924A4CAD69DF8CE04E4D1CE9A195710 ] mfewfpk C:\WINDOWS\system32\drivers\mfewfpk.sys

16:05:53.0865 0x13b8 mfewfpk - ok

16:05:53.0865 0x13b8 mlx4_bus - ok

16:05:53.0880 0x13b8 MMCSS - ok

16:05:53.0880 0x13b8 Modem - ok

16:05:53.0945 0x13b8 [ C6218FCA6A7B9F3ED5B22476DD5F6544, F33B376266035D5AD4D5C216906AEDCB16535A6A1998FD1E0F47AA53880AA7B0 ] ModuleCoreService C:\Program Files\Common Files\McAfee\ModuleCore\ModuleCoreService.exe

16:05:54.0012 0x13b8 ModuleCoreService - ok

16:05:54.0012 0x13b8 monitor - ok

16:05:54.0027 0x13b8 mouclass - ok

16:05:54.0027 0x13b8 mouhid - ok

16:05:54.0046 0x13b8 mountmgr - ok

16:05:54.0050 0x13b8 mpsdrv - ok

16:05:54.0050 0x13b8 MpsSvc - ok

16:05:54.0065 0x13b8 MRxDAV - ok

16:05:54.0065 0x13b8 mrxsmb - ok

16:05:54.0081 0x13b8 mrxsmb10 - ok

16:05:54.0081 0x13b8 mrxsmb20 - ok

16:05:54.0096 0x13b8 MsBridge - ok

16:05:54.0096 0x13b8 MSDTC - ok

16:05:54.0112 0x13b8 Msfs - ok

16:05:54.0112 0x13b8 msgpiowin32 - ok

16:05:54.0128 0x13b8 mshidkmdf - ok

16:05:54.0128 0x13b8 mshidumdf - ok

16:05:54.0146 0x13b8 msisadrv - ok

16:05:54.0150 0x13b8 MSiSCSI - ok

16:05:54.0150 0x13b8 msiserver - ok

16:05:54.0181 0x13b8 [ A52ACBECFE7BE36E377A203B969705AE, F42FB19123C5EF404267A911305E3A86411BD22E78944FAF2F189382E364CDF2 ] MSK80Service C:\Program Files\Common Files\McAfee\Platform\McSvcHost\McSvHost.exe

16:05:54.0212 0x13b8 MSK80Service - ok

16:05:54.0228 0x13b8 MSKSSRV - ok

16:05:54.0228 0x13b8 MsLldp - ok

16:05:54.0250 0x13b8 MSPCLOCK - ok

16:05:54.0250 0x13b8 MSPQM - ok

16:05:54.0250 0x13b8 MsRPC - ok

16:05:54.0266 0x13b8 mssmbios - ok

16:05:54.0266 0x13b8 MSTEE - ok

16:05:54.0281 0x13b8 MTConfig - ok

16:05:54.0281 0x13b8 Mup - ok

16:05:54.0297 0x13b8 mvumis - ok

16:05:54.0297 0x13b8 NativeWifiP - ok

16:05:54.0313 0x13b8 NcaSvc - ok

16:05:54.0313 0x13b8 NcbService - ok

16:05:54.0328 0x13b8 NcdAutoSetup - ok

16:05:54.0328 0x13b8 ndfltr - ok

16:05:54.0347 0x13b8 NDIS - ok

16:05:54.0350 0x13b8 NdisCap - ok

16:05:54.0350 0x13b8 NdisImPlatform - ok

16:05:54.0366 0x13b8 NdisTapi - ok

16:05:54.0366 0x13b8 Ndisuio - ok

16:05:54.0382 0x13b8 NdisVirtualBus - ok

16:05:54.0382 0x13b8 NdisWan - ok

16:05:54.0397 0x13b8 ndiswanlegacy - ok

16:05:54.0397 0x13b8 ndproxy - ok

16:05:54.0397 0x13b8 Ndu - ok

16:05:54.0413 0x13b8 NetAdapterCx - ok

16:05:54.0413 0x13b8 NetBIOS - ok

16:05:54.0428 0x13b8 NetBT - ok

16:05:54.0428 0x13b8 Netlogon - ok

16:05:54.0448 0x13b8 Netman - ok

16:05:54.0451 0x13b8 netprofm - ok

16:05:54.0451 0x13b8 NetSetupSvc - ok

16:05:54.0466 0x13b8 NetTcpPortSharing - ok

16:05:54.0466 0x13b8 NgcCtnrSvc - ok

16:05:54.0482 0x13b8 NgcSvc - ok

16:05:54.0482 0x13b8 NlaSvc - ok

16:05:54.0498 0x13b8 Npfs - ok

16:05:54.0498 0x13b8 npsvctrig - ok

16:05:54.0498 0x13b8 nsi - ok

16:05:54.0513 0x13b8 nsiproxy - ok

16:05:54.0513 0x13b8 NTFS - ok

16:05:54.0529 0x13b8 Null - ok

16:05:54.0529 0x13b8 nvraid - ok

16:05:54.0549 0x13b8 nvstor - ok

16:05:54.0551 0x13b8 OneSyncSvc - ok

16:05:54.0551 0x13b8 p2pimsvc - ok

16:05:54.0567 0x13b8 p2psvc - ok

16:05:54.0567 0x13b8 Parport - ok

16:05:54.0582 0x13b8 partmgr - ok

16:05:54.0582 0x13b8 PcaSvc - ok

16:05:54.0598 0x13b8 pci - ok

16:05:54.0598 0x13b8 pciide - ok

16:05:54.0613 0x13b8 pcmcia - ok

16:05:54.0613 0x13b8 pcw - ok

16:05:54.0613 0x13b8 pdc - ok

16:05:54.0629 0x13b8 PEAUTH - ok

16:05:54.0666 0x13b8 [ D377570EEF6D4209E33F0DA40F16406C, D0F3FB99E70856A119870F594F028D3C24431BDF92DCC488F2009FC4BDA2C65D ] PEFService C:\Program Files\Common Files\Intel Security\PEF\CORE\PEFService.exe

16:05:54.0748 0x13b8 PEFService - ok

16:05:54.0751 0x13b8 percsas2i - ok

16:05:54.0751 0x13b8 percsas3i - ok

16:05:54.0798 0x13b8 PerfHost - ok

16:05:54.0814 0x13b8 PhoneSvc - ok

16:05:54.0814 0x13b8 PimIndexMaintenanceSvc - ok

16:05:54.0829 0x13b8 pla - ok

16:05:54.0829 0x13b8 PlugPlay - ok

16:05:54.0846 0x13b8 PNRPAutoReg - ok

16:05:54.0851 0x13b8 PNRPsvc - ok

16:05:54.0851 0x13b8 PolicyAgent - ok

16:05:54.0867 0x13b8 Power - ok

16:05:54.0867 0x13b8 PptpMiniport - ok

16:05:55.0003 0x13b8 [ 7196D3C2E2E3129814C8DAB91F9A7D1E, 6763E4BF8E846B597E78778E520F5BADC95608BAA4EA0AC84971384B5D976DD7 ] PrintNotify C:\WINDOWS\system32\spool\drivers\x64\3\PrintConfig.dll

16:05:55.0268 0x13b8 PrintNotify - ok

16:05:55.0280 0x13b8 Processor - ok

16:05:55.0288 0x13b8 ProfSvc - ok

16:05:55.0295 0x13b8 Psched - ok

16:05:55.0302 0x13b8 QWAVE - ok

16:05:55.0308 0x13b8 QWAVEdrv - ok

16:05:55.0315 0x13b8 RasAcd - ok

16:05:55.0322 0x13b8 RasAgileVpn - ok

16:05:55.0329 0x13b8 RasAuto - ok

16:05:55.0336 0x13b8 Rasl2tp - ok

16:05:55.0344 0x13b8 RasMan - ok

16:05:55.0350 0x13b8 RasPppoe - ok

16:05:55.0356 0x13b8 RasSstp - ok

16:05:55.0363 0x13b8 rdbss - ok

16:05:55.0374 0x13b8 rdpbus - ok

16:05:55.0381 0x13b8 RDPDR - ok

16:05:55.0395 0x13b8 RdpVideoMiniport - ok

16:05:55.0400 0x13b8 rdyboost - ok

16:05:55.0408 0x13b8 ReFSv1 - ok

16:05:55.0415 0x13b8 RemoteAccess - ok

16:05:55.0422 0x13b8 RemoteRegistry - ok

16:05:55.0429 0x13b8 RetailDemo - ok

16:05:55.0437 0x13b8 RFCOMM - ok

16:05:55.0456 0x13b8 [ 9E18DF158751CF968E7DF83256D70233, 89385DA5ABD283F289E37D7D9E33358B06216E9B3659B2E70F19FD5BA49C7F90 ] RichVideo64 C:\Program Files\CyberLink\Shared files\RichVideo64.exe

16:05:55.0490 0x13b8 RichVideo64 - ok

16:05:55.0497 0x13b8 RmSvc - ok

16:05:55.0505 0x13b8 RpcEptMapper - ok

16:05:55.0513 0x13b8 RpcLocator - ok

16:05:55.0520 0x13b8 RpcSs - ok

16:05:55.0527 0x13b8 rspndr - ok

16:05:55.0559 0x13b8 [ 909BEFE0B82DD2CDBAFD2A0C98E8E227, FCF0B863FF21B88F0F678455E3DCB3AC1DB4CF6D51FEE93B5752F72C6B1409EC ] rt640x64 C:\WINDOWS\System32\drivers\rt640x64.sys

16:05:55.0598 0x13b8 rt640x64 - ok

16:05:55.0612 0x13b8 [ 7615992F35982471546A3DE5B7587250, C8703D4A836C543A7AE6E7B980D83712DC456C351FFFAF76987A3B4B50F610F8 ] RtkAudioService C:\Program Files\Realtek\Audio\HDA\RtkAudioService64.exe

16:05:55.0637 0x13b8 RtkAudioService - ok

16:05:55.0668 0x13b8 [ 4CEC3CEDFFDE813E7E0D057AABD36E1E, 37D37135A8856F81CD6A459627D7D4990C010992CA6BD710D4C9396220742FF0 ] RtkBtFilter C:\WINDOWS\system32\DRIVERS\RtkBtfilter.sys

16:05:55.0710 0x13b8 RtkBtFilter - ok

16:05:55.0731 0x13b8 [ 02CB159500B40705BE8644F3B42C3992, B4F6238BF2D9E53DE3C43FC4A247700C94B9F0BEFA8D3F0AE043B1F3405A1D70 ] RTSUER C:\WINDOWS\system32\Drivers\RtsUer.sys

16:05:55.0776 0x13b8 RTSUER - ok

16:05:55.0991 0x13b8 [ 8245240721FE1614ADA6E4A22CD2FFCD, D18AA3260B54C8727A577702898D86987E15003B130909A70E8A8880D67ECB8D ] RTWlanE C:\WINDOWS\System32\drivers\rtwlane.sys

16:05:56.0189 0x13b8 RTWlanE - ok

16:05:56.0206 0x13b8 s3cap - ok

16:05:56.0212 0x13b8 SamSs - ok

16:05:56.0212 0x13b8 sbp2port - ok

16:05:56.0212 0x13b8 SCardSvr - ok

16:05:56.0228 0x13b8 ScDeviceEnum - ok

16:05:56.0228 0x13b8 scfilter - ok

16:05:56.0244 0x13b8 Schedule - ok

16:05:56.0244 0x13b8 scmbus - ok

16:05:56.0244 0x13b8 scmdisk0101 - ok

16:05:56.0259 0x13b8 SCPolicySvc - ok

16:05:56.0259 0x13b8 sdbus - ok

16:05:56.0275 0x13b8 SDRSVC - ok

16:05:56.0275 0x13b8 sdstor - ok

16:05:56.0275 0x13b8 seclogon - ok

16:05:56.0310 0x13b8 [ EA160DB2589350DFF52C7ACCD7763187, 1EA4C33AE67EE0EC0748D892D402AD49832FE752F6864AF99AFCA52873D6F4A4 ] SecureLine C:\Program Files\AVAST Software\SecureLine\VpnSvc.exe

16:05:56.0328 0x13b8 SecureLine - ok

16:05:56.0344 0x13b8 SENS - ok

16:05:56.0344 0x13b8 SensorDataService - ok

16:05:56.0360 0x13b8 SensorService - ok

16:05:56.0360 0x13b8 SensrSvc - ok

16:05:56.0360 0x13b8 SerCx - ok

16:05:56.0375 0x13b8 SerCx2 - ok

16:05:56.0375 0x13b8 Serenum - ok

16:05:56.0391 0x13b8 Serial - ok

16:05:56.0391 0x13b8 sermouse - ok

16:05:56.0413 0x13b8 SessionEnv - ok

16:05:56.0413 0x13b8 sfloppy - ok

16:05:56.0413 0x13b8 SharedAccess - ok

16:05:56.0429 0x13b8 ShellHWDetection - ok

16:05:56.0429 0x13b8 shpamsvc - ok

16:05:56.0444 0x13b8 SiSRaid2 - ok

16:05:56.0444 0x13b8 SiSRaid4 - ok

16:05:56.0444 0x13b8 [ FD6FF6BDF02CBE15A3CC9AC7B478D7FB, 88DD50E4D7E60A9AD53369FA0DEEA2DEE6663DD504B9BE14B802D1BBBF9751EF ] SmbDrv C:\WINDOWS\System32\drivers\Smb_driver_AMDASF.sys

16:05:56.0460 0x13b8 SmbDrv - ok

16:05:56.0476 0x13b8 [ A7051C5B7E27695DAF22224B1EE0E3F2, B796668470FF1905F86679E116814357AA1AB7916E5D7BE608FA209699175074 ] SmbDrvI C:\WINDOWS\System32\drivers\Smb_driver_Intel.sys

16:05:56.0491 0x13b8 SmbDrvI - ok

16:05:56.0491 0x13b8 smphost - ok

16:05:56.0491 0x13b8 SmsRouter - ok

16:05:56.0513 0x13b8 SNMPTRAP - ok

16:05:56.0513 0x13b8 spaceport - ok

16:05:56.0513 0x13b8 SpbCx - ok

16:05:56.0529 0x13b8 Spooler - ok

16:05:56.0529 0x13b8 sppsvc - ok

16:05:56.0544 0x13b8 srv - ok

16:05:56.0544 0x13b8 srv2 - ok

16:05:56.0560 0x13b8 srvnet - ok

16:05:56.0560 0x13b8 SSDPSRV - ok

16:05:56.0575 0x13b8 SstpSvc - ok

16:05:56.0575 0x13b8 StateRepository - ok

16:05:56.0575 0x13b8 stexstor - ok

16:05:56.0591 0x13b8 stisvc - ok

16:05:56.0591 0x13b8 storahci - ok

16:05:56.0611 0x13b8 storflt - ok

16:05:56.0613 0x13b8 stornvme - ok

16:05:56.0613 0x13b8 storqosflt - ok

16:05:56.0629 0x13b8 StorSvc - ok

16:05:56.0629 0x13b8 storufs - ok

16:05:56.0629 0x13b8 storvsc - ok

16:05:56.0645 0x13b8 svsvc - ok

16:05:56.0645 0x13b8 swenum - ok

16:05:56.0660 0x13b8 swprv - ok

16:05:56.0660 0x13b8 Synth3dVsc - ok

16:05:56.0691 0x13b8 [ 3E037D5745F65380230F74A7F4F85622, B5FB14AD9D7A14FBEBE6B2F7E9A88933948766D08D60D93B8ACAC09CA0C3DBD3 ] SynTP C:\WINDOWS\System32\drivers\SynTP.sys

16:05:56.0729 0x13b8 SynTP - ok

16:05:56.0745 0x13b8 [ 9904310EBFD7A5A647DB12827D505078, 8B5E833A72E85A39F91CF67676543CEA14029BA882B27A5D419596A69AC9EFC7 ] SynTPEnhService C:\Program Files\Synaptics\SynTP\SynTPEnhService.exe

16:05:56.0776 0x13b8 SynTPEnhService - ok

16:05:56.0792 0x13b8 SysMain - ok

16:05:56.0792 0x13b8 SystemEventsBroker - ok

16:05:56.0792 0x13b8 TabletInputService - ok

16:05:56.0813 0x13b8 TapiSrv - ok

16:05:56.0814 0x13b8 Tcpip - ok

16:05:56.0814 0x13b8 Tcpip6 - ok

16:05:56.0829 0x13b8 tcpipreg - ok

16:05:56.0829 0x13b8 tdx - ok

16:05:56.0845 0x13b8 terminpt - ok

16:05:56.0845 0x13b8 TermService - ok

16:05:56.0861 0x13b8 Themes - ok

16:05:56.0861 0x13b8 TieringEngineService - ok

16:05:56.0861 0x13b8 tiledatamodelsvc - ok

16:05:56.0876 0x13b8 TimeBrokerSvc - ok

16:05:56.0876 0x13b8 TPM - ok

16:05:56.0892 0x13b8 TrkWks - ok

16:05:56.0892 0x13b8 TrustedInstaller - ok

16:05:56.0911 0x13b8 TsUsbFlt - ok

16:05:56.0914 0x13b8 TsUsbGD - ok

16:05:56.0914 0x13b8 tunnel - ok

16:05:56.0930 0x13b8 tzautoupdate - ok

16:05:56.0930 0x13b8 UASPStor - ok

16:05:56.0930 0x13b8 UcmCx0101 - ok

16:05:56.0945 0x13b8 UcmTcpciCx0101 - ok

16:05:56.0945 0x13b8 UcmUcsi - ok

16:05:56.0961 0x13b8 Ucx01000 - ok

16:05:56.0961 0x13b8 UdeCx - ok

16:05:56.0961 0x13b8 udfs - ok

16:05:56.0977 0x13b8 UEFI - ok

16:05:56.0977 0x13b8 Ufx01000 - ok

16:05:56.0992 0x13b8 UfxChipidea - ok

16:05:56.0992 0x13b8 ufxsynopsys - ok

16:05:57.0014 0x13b8 UI0Detect - ok

16:05:57.0014 0x13b8 umbus - ok

16:05:57.0014 0x13b8 UmPass - ok

16:05:57.0030 0x13b8 UmRdpService - ok

16:05:57.0030 0x13b8 UnistoreSvc - ok

16:05:57.0045 0x13b8 upnphost - ok

16:05:57.0045 0x13b8 UrsChipidea - ok

16:05:57.0061 0x13b8 UrsCx01000 - ok

16:05:57.0061 0x13b8 UrsSynopsys - ok

16:05:57.0061 0x13b8 usbccgp - ok

16:05:57.0076 0x13b8 usbcir - ok

16:05:57.0076 0x13b8 usbehci - ok

16:05:57.0092 0x13b8 usbhub - ok

16:05:57.0092 0x13b8 USBHUB3 - ok

16:05:57.0092 0x13b8 usbohci - ok

16:05:57.0112 0x13b8 usbprint - ok

16:05:57.0114 0x13b8 usbser - ok

16:05:57.0114 0x13b8 USBSTOR - ok

16:05:57.0130 0x13b8 usbuhci - ok

16:05:57.0130 0x13b8 usbvideo - ok

16:05:57.0130 0x13b8 USBXHCI - ok

16:05:57.0145 0x13b8 UserDataSvc - ok

16:05:57.0161 0x13b8 UserManager - ok

16:05:57.0161 0x13b8 UsoSvc - ok

16:05:57.0161 0x13b8 VaultSvc - ok

16:05:57.0177 0x13b8 vdrvroot - ok

16:05:57.0177 0x13b8 vds - ok

16:05:57.0177 0x13b8 VerifierExt - ok

16:05:57.0192 0x13b8 vhdmp - ok

16:05:57.0192 0x13b8 vhf - ok

16:05:57.0211 0x13b8 vmbus - ok

16:05:57.0214 0x13b8 VMBusHID - ok

16:05:57.0214 0x13b8 vmgid - ok

16:05:57.0214 0x13b8 vmicguestinterface - ok

16:05:57.0230 0x13b8 vmicheartbeat - ok

16:05:57.0230 0x13b8 vmickvpexchange - ok

16:05:57.0246 0x13b8 vmicrdv - ok

16:05:57.0246 0x13b8 vmicshutdown - ok

16:05:57.0246 0x13b8 vmictimesync - ok

16:05:57.0261 0x13b8 vmicvmsession - ok

16:05:57.0261 0x13b8 vmicvss - ok

16:05:57.0277 0x13b8 volmgr - ok

16:05:57.0277 0x13b8 volmgrx - ok

16:05:57.0293 0x13b8 volsnap - ok

16:05:57.0293 0x13b8 volume - ok

16:05:57.0293 0x13b8 vpci - ok

16:05:57.0314 0x13b8 vsmraid - ok

16:05:57.0315 0x13b8 VSS - ok

16:05:57.0315 0x13b8 VSTXRAID - ok

16:05:57.0330 0x13b8 vwifibus - ok

16:05:57.0330 0x13b8 vwififlt - ok

16:05:57.0330 0x13b8 vwifimp - ok

16:05:57.0346 0x13b8 W32Time - ok

16:05:57.0346 0x13b8 WacomPen - ok

16:05:57.0362 0x13b8 WalletService - ok

16:05:57.0362 0x13b8 wanarp - ok

16:05:57.0377 0x13b8 wanarpv6 - ok

16:05:57.0377 0x13b8 wbengine - ok

16:05:57.0377 0x13b8 WbioSrvc - ok

16:05:57.0393 0x13b8 wcifs - ok

16:05:57.0393 0x13b8 Wcmsvc - ok

16:05:57.0411 0x13b8 wcncsvc - ok

16:05:57.0415 0x13b8 wcnfs - ok

16:05:57.0415 0x13b8 WdBoot - ok

16:05:57.0415 0x13b8 Wdf01000 - ok

16:05:57.0431 0x13b8 WdFilter - ok

16:05:57.0431 0x13b8 WdiServiceHost - ok

16:05:57.0446 0x13b8 WdiSystemHost - ok

16:05:57.0446 0x13b8 wdiwifi - ok

16:05:57.0462 0x13b8 WdNisDrv - ok

16:05:57.0462 0x13b8 WdNisSvc - ok

16:05:57.0462 0x13b8 WebClient - ok

16:05:57.0478 0x13b8 Wecsvc - ok

16:05:57.0478 0x13b8 WEPHOSTSVC - ok

16:05:57.0493 0x13b8 wercplsupport - ok

16:05:57.0493 0x13b8 WerSvc - ok

16:05:57.0510 0x13b8 WFPLWFS - ok

16:05:57.0515 0x13b8 WiaRpc - ok

16:05:57.0515 0x13b8 WIMMount - ok

16:05:57.0515 0x13b8 WinDefend - ok

16:05:57.0531 0x13b8 WindowsTrustedRT - ok

16:05:57.0531 0x13b8 WindowsTrustedRTProxy - ok

16:05:57.0546 0x13b8 WinHttpAutoProxySvc - ok

16:05:57.0546 0x13b8 WinMad - ok

16:05:57.0562 0x13b8 Winmgmt - ok

16:05:57.0577 0x13b8 WinRM - ok

16:05:57.0577 0x13b8 WINUSB - ok

16:05:57.0593 0x13b8 WinVerbs - ok

16:05:57.0593 0x13b8 [ 9ABB443957FF46631CD25A2CD5ACD4A1, 7540C01A4B1CF1A74548658D180F517B33A0B2D0CD1A9DBF796AB38F7C2D787A ] WirelessButtonDriver64 C:\WINDOWS\System32\drivers\WirelessButtonDriver64.sys

16:05:57.0615 0x13b8 WirelessButtonDriver64 - ok

16:05:57.0630 0x13b8 [ 3A627A24EAC6CEC3BA59548AA70BAD6E, C4B908CEB2D6F7F14C635AE02E20B16DAF795073975AE3967627D27E8ABAB015 ] WirelessKeyboardFilter C:\WINDOWS\System32\drivers\WirelessKeyboardFilter.sys

16:05:57.0646 0x13b8 WirelessKeyboardFilter - ok

16:05:57.0662 0x13b8 wisvc - ok

16:05:57.0662 0x13b8 WlanSvc - ok

16:05:57.0677 0x13b8 wlidsvc - ok

16:05:57.0677 0x13b8 WmiAcpi - ok

16:05:57.0693 0x13b8 wmiApSrv - ok

16:05:57.0693 0x13b8 WMPNetworkSvc - ok

16:05:57.0693 0x13b8 Wof - ok

16:05:57.0715 0x13b8 workfolderssvc - ok

16:05:57.0715 0x13b8 WPDBusEnum - ok

16:05:57.0715 0x13b8 WpdUpFltr - ok

16:05:57.0731 0x13b8 WpnService - ok

16:05:57.0731 0x13b8 WpnUserService - ok

16:05:57.0747 0x13b8 ws2ifsl - ok

16:05:57.0747 0x13b8 wscsvc - ok

16:05:57.0762 0x13b8 WSearch - ok

16:05:57.0762 0x13b8 wuauserv - ok

16:05:57.0778 0x13b8 WudfPf - ok

16:05:57.0778 0x13b8 WUDFRd - ok

16:05:57.0794 0x13b8 wudfsvc - ok

16:05:57.0794 0x13b8 WwanSvc - ok

16:05:57.0809 0x13b8 XblAuthManager - ok

16:05:57.0815 0x13b8 XblGameSave - ok

16:05:57.0816 0x13b8 xboxgip - ok

16:05:57.0816 0x13b8 XboxNetApiSvc - ok

16:05:57.0831 0x13b8 xinputhid - ok

16:05:57.0831 0x13b8 ================ Scan global ===============================

16:05:57.0847 0x13b8 [ Global ] - ok

16:05:57.0847 0x13b8 ================ Scan MBR ==================================

16:05:57.0863 0x13b8 [ 5FB38429D5D77768867C76DCBDB35194 ] \Device\Harddisk0\DR0

16:05:57.0894 0x13b8 \Device\Harddisk0\DR0 - ok

16:05:57.0894 0x13b8 ================ Scan VBR ==================================

16:05:57.0894 0x13b8 [ 783D96B0F3AF939C6289B64CDDE2E6A4 ] \Device\Harddisk0\DR0\Partition1

16:05:57.0894 0x13b8 \Device\Harddisk0\DR0\Partition1 - ok

16:05:57.0912 0x13b8 [ B1E27AA018409DE6BFD73F8AFB883A65 ] \Device\Harddisk0\DR0\Partition2

16:05:57.0912 0x13b8 \Device\Harddisk0\DR0\Partition2 - ok

16:05:57.0916 0x13b8 [ E050C22B502604B8786E3C753BAA6960 ] \Device\Harddisk0\DR0\Partition3

16:05:57.0916 0x13b8 \Device\Harddisk0\DR0\Partition3 - ok

16:05:57.0916 0x13b8 [ 5D3990EDE6136092E4200406EE0101D8 ] \Device\Harddisk0\DR0\Partition4

16:05:57.0916 0x13b8 \Device\Harddisk0\DR0\Partition4 - ok

16:05:57.0916 0x13b8 ================ Scan generic autorun ======================

16:05:58.0187 0x13b8 [ ADDD0817493A4A7556E89FEF9586CED3, C99E49451D2798420B72C9B9A0EE5FBFE9EA6BAB682C89DB65ED6D9C8F9934D7 ] C:\Program Files\Realtek\Audio\HDA\RtkNGUI64.exe

16:05:58.0449 0x13b8 RTHDVCPL - ok

16:05:58.0484 0x13b8 [ 1ACD6F295A09260BE8E2D4DE99C79338, 6C62C69C243667D813ACDEDA7B192C0370E97472C48E2AD4D00A7DC329554063 ] C:\Program Files (x86)\REALTEK\Realtek Bluetooth\BTServer.exe

16:05:58.0518 0x13b8 BtServer - ok

16:05:58.0534 0x13b8 [ D1BD2B7EDD5D5C0CB3DEABDE0F44E11D, 722F5FE8882C7388672FE4F1F2150E09DC169EA2244FC80D01A016C4FAC91C5A ] C:\Program Files\HP\HP ePrint\HP.DeliveryAndStatus.Desktop.App.exe

16:05:58.0584 0x13b8 DeliveryAndStatusCheck - ok

16:05:58.0585 0x13b8 SynTPEnh - ok

16:05:58.0603 0x13b8 [ 90D6A3B9DD3F54A2ACEF8DF2AB001F0D, A7F411C6D0C1B00E9C462ABA13BB765FD2D3C3D49FE0663AABDC32A69835AC2F ] C:\Program Files (x86)\Hewlett-Packard\HP System Event\HPMSGSVC.exe

16:05:58.0634 0x13b8 HPMessageService - ok

16:05:58.0650 0x13b8 [ 995846BC134F8792AF4D3342522A7E33, 652A4B69FD55F97118F282E0615A6EF99BB59753D5B3012D169A6E166922CBCC ] C:\Program Files (x86)\CyberLink\PowerDVD14\PowerDVD14Agent.exe

16:05:58.0687 0x13b8 PowerDVD14Agent - ok

16:05:58.0750 0x13b8 OneDriveSetup - ok

16:05:58.0750 0x13b8 OneDriveSetup - ok

16:05:58.0750 0x13b8 OneDriveSetup - ok

16:05:58.0834 0x13b8 [ C5D30E88C97825CF0652B60C42F103AD, D605DC9021021714BDA36EF48C335F85C77F85474A21B6E5258270E1703B8DC8 ] C:\Users\I´D´\AppData\Local\Microsoft\OneDrive\OneDrive.exe

16:05:58.0895 0x13b8 OneDrive - ok

16:05:58.0898 0x13b8 Waiting for KSN requests completion. In queue: 36

16:05:59.0915 0x13b8 AV detected via SS2: Windows Defender, C:\Program Files\Windows Defender\MSASCui.exe ( 4.10.14393.0 ), 0x60100 ( disabled : updated )

16:05:59.0931 0x13b8 AV detected via SS2: McAfee VirusScan, C:\Program Files\McAfee.com\Agent\mcupdate.exe ( 16.1.0.0 ), 0x51000 ( enabled : updated )

16:05:59.0931 0x13b8 AV detected via SS2: McAfee Anti-Virus und Anti-Spyware, C:\Program Files\McAfee.com\Agent\mcupdate.exe ( 16.1.0.0 ), 0x51000 ( enabled : updated )

16:05:59.0931 0x13b8 FW detected via SS2: McAfee Firewall, C:\Program Files\McAfee.com\Agent\mcupdate.exe ( 16.1.0.0 ), 0x51010 ( enabled )

16:05:59.0931 0x13b8 FW detected via SS2: McAfee Firewall, C:\Program Files\McAfee.com\Agent\mcupdate.exe ( 16.1.0.0 ), 0x51010 ( enabled )

16:06:00.0678 0x13b8 ============================================================

16:06:00.0678 0x13b8 Scan finished

16:06:00.0678 0x13b8 ============================================================

16:06:00.0678 0x0690 Detected object count: 0

16:06:00.0678 0x0690 Actual detected object count: 0

16:08:23.0744 0x1020 Deinitialize success

|

| | #4 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Schritt 1 Downloade Dir bitte AdwCleaner auf deinen Desktop (Bebilderte Anleitung).

Schritt 2 Downloade Dir bitte Malwarebytes Anti-Malware 3 (Bebilderte Anleitung)

Schritt 3

Bitte poste mit deiner nächsten Antwort

|

| | #5 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Hier sind die neuen Logdateien. AdwCleaner Code:

ATTFilter # AdwCleaner 7.0.0.0 - Logfile created on Thu Jul 27 15:18:42 2017

# Updated on 2017/17/07 by Malwarebytes

# Running on Windows 10 Home (X64)

# Mode: clean

# Support: https://www.malwarebytes.com/support

***** [ Services ] *****

No malicious services deleted.

***** [ Folders ] *****

No malicious folders deleted.

***** [ Files ] *****

Deleted: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Booking.com.lnk

***** [ DLL ] *****

No malicious DLLs cleaned.

***** [ WMI ] *****

No malicious WMI cleaned.

***** [ Shortcuts ] *****

No malicious shortcuts cleaned.

***** [ Tasks ] *****

No malicious tasks deleted.

***** [ Registry ] *****

No malicious registry entries deleted.

***** [ Firefox (and derivatives) ] *****

No malicious Firefox entries deleted.

***** [ Chromium (and derivatives) ] *****

No malicious Chromium entries deleted.

*************************

::Tracing keys deleted

::Winsock settings cleared

::Prefetch files deleted

::Proxy settings cleared

::Firewall rules cleared

::IE policies deleted

::Chrome policies deleted

::Additional Actions: 0

*************************

C:/AdwCleaner/AdwCleaner[S0].txt - [1012 B] - [2017/7/27 15:17:58]

########## EOF - C:\AdwCleaner\AdwCleaner[C0].txt ##########

MBAM Code:

ATTFilter Malwarebytes

www.malwarebytes.com

-Protokolldetails-

Scan-Datum: 27.07.17

Scan-Zeit: 17:32

Protokolldatei: MBAM.txt

Administrator: Ja

-Softwaredaten-

Version: 3.1.2.1733

Komponentenversion: 1.0.160

Version des Aktualisierungspakets: 1.0.2449

Lizenz: Testversion

-Systemdaten-

Betriebssystem: Windows 10 (Build 14393.1480)

CPU: x64

Dateisystem: NTFS

Benutzer: LAPTOP-J5JGUQE6\I\u00c2\u00b4D\u00c2\u00b4

-Scan-Übersicht-

Scan-Typ: Bedrohungs-Scan

Ergebnis: Abgeschlossen

Gescannte Objekte: 360910

Erkannte Bedrohungen: 0

(keine bösartigen Elemente erkannt)

In die Quarantäne verschobene Bedrohungen: 0

(keine bösartigen Elemente erkannt)

Abgelaufene Zeit: 2 Min., 34 Sek.

-Scan-Optionen-

Speicher: Aktiviert

Start: Aktiviert

Dateisystem: Aktiviert

Archive: Aktiviert

Rootkits: Deaktiviert

Heuristik: Aktiviert

PUP: Aktiviert

PUM: Aktiviert

-Scan-Details-

Prozess: 0

(keine bösartigen Elemente erkannt)

Modul: 0

(keine bösartigen Elemente erkannt)

Registrierungsschlüssel: 0

(keine bösartigen Elemente erkannt)

Registrierungswert: 0

(keine bösartigen Elemente erkannt)

Registrierungsdaten: 0

(keine bösartigen Elemente erkannt)

Daten-Stream: 0

(keine bösartigen Elemente erkannt)

Ordner: 0

(keine bösartigen Elemente erkannt)

Datei: 0

(keine bösartigen Elemente erkannt)

Physischer Sektor: 0

(keine bösartigen Elemente erkannt)

(end)

|

| | #6 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Servus, wir entfernen noch ein bisschen was und kontrollieren nochmal alles. Hinweis: Der Suchlauf mit ESET kann länger dauern. Schritt 1

Schritt 2 Bitte setze deine Brower wie folgt zurück: IE ::: Setze folgendermassen den Internet Explorer zurück:

EDGE ::: Edge zurücksetzen FF ::: Firefox zurücksetzen CHR::: Chrome zurücksetzen OPR:: Opera zurücksetzen Schritt 3 Downloade Dir bitte ESET Online Scanner (Bebilderte Anleitung)

Schritt 4

Gibt es jetzt noch Probleme mit dem PC oder mit deinen Internet Browsern? Wenn ja, welche? Gibt es jetzt noch Probleme mit dem PC oder mit deinen Internet Browsern? Wenn ja, welche?Bitte poste mit deiner nächsten Antwort

|

| | #7 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Hallo Matthias, der Entfernen Vorgang mit FRST und dem von dir bereitgestellten Code führt dazu, dass der PC für ca. 20 Minuten symptomfrei läuft, sprich auch der Browser nun komplett problemfrei funktioniert. Nach 20 Minuten tritt das Problem wie gehabt erneut auf (Viele Websiten werden automatisch auf Werbeseiten umgeleitet; auf Youtube können Profilbilder nicht geladen werden). Ein erneutes Anwenden von FRST führt auch erneut für eine etwa 20-minütige Symptomfreiheit. Hier der Fixlog: Code:

ATTFilter Entferungsergebnis von Farbar Recovery Scan Tool (x64) Version: 29-07-2017

durchgeführt von I´D´ (29-07-2017 16:47:03) Run:3

Gestartet von C:\Users\I´D´\Desktop

Geladene Profile: I´D´ (Verfügbare Profile: defaultuser0 & I´D´)

Start-Modus: Normal

==============================================

fixlist Inhalt:

*****************

CloseProcesses:

Task: {17604298-E32E-4B6D-8065-4882EF786128} - \Hewlett-Packard\HP Support Assistant\HP Support Assistant Quick Start -> Keine Datei <==== ACHTUNG

Task: {4C92D08A-FB4E-4D47-84E0-3565BD240A84} - \Avast SecureLine -> Keine Datei <==== ACHTUNG

Task: {5A6EE2D4-E2B9-4604-AF9E-3C2EB2BCFD17} - \Hewlett-Packard\HP Support Assistant\First Boot -> Keine Datei <==== ACHTUNG

Task: {9DC78F70-4935-44BB-B3D0-BD268EAEE803} - \Hewlett-Packard\HP Support Assistant\HP Support Solutions Framework Updater -> Keine Datei <==== ACHTUNG

Task: {EBBC495E-FE97-4E3A-BFD1-76AC8C7FA263} - \YCMServiceAgent -> Keine Datei <==== ACHTUNG

Task: {F78DB893-0A6D-4F3A-BF87-B9533C429886} - \avast! SL Update -> Keine Datei <==== ACHTUNG

RemoveProxy:

CMD: ipconfig /flushdns

CMD: netsh winsock reset

EmptyTemp:

*****************

Prozesse erfolgreich geschlossen.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{17604298-E32E-4B6D-8065-4882EF786128} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\Hewlett-Packard\HP Support Assistant\HP Support Assistant Quick Start => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{4C92D08A-FB4E-4D47-84E0-3565BD240A84} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\Avast SecureLine => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{5A6EE2D4-E2B9-4604-AF9E-3C2EB2BCFD17} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\Hewlett-Packard\HP Support Assistant\First Boot => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{9DC78F70-4935-44BB-B3D0-BD268EAEE803} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\Hewlett-Packard\HP Support Assistant\HP Support Solutions Framework Updater => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{EBBC495E-FE97-4E3A-BFD1-76AC8C7FA263} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\YCMServiceAgent => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{F78DB893-0A6D-4F3A-BF87-B9533C429886} => Schlüssel nicht gefunden.

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\avast! SL Update => Schlüssel nicht gefunden.

========= RemoveProxy: =========

HKU\.DEFAULT\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\DefaultConnectionSettings => Wert erfolgreich entfernt

HKU\S-1-5-21-3095109428-553247101-1553217554-1001\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\DefaultConnectionSettings => Wert erfolgreich entfernt

HKU\S-1-5-21-3095109428-553247101-1553217554-1001\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\SavedLegacySettings => Wert erfolgreich entfernt

========= Ende von RemoveProxy: =========

========= ipconfig /flushdns =========

Windows-IP-Konfiguration

Der DNS-Auflsungscache wurde geleert.

========= Ende von CMD: =========

========= netsh winsock reset =========

Der Winsock-Katalog wurde zurckgesetzt.

Sie mssen den Computer neu starten, um den Vorgang abzuschlieáen.

========= Ende von CMD: =========

=========== EmptyTemp: ==========

BITS transfer queue => 0 B

DOMStore, IE Recovery, AppCache, Feeds Cache, Thumbcache, IconCache => 6375898 B

Java, Flash, Steam htmlcache => 492 B

Windows/system/drivers => 513528 B

Edge => 117142770 B

Chrome => 0 B

Firefox => 0 B

Opera => 0 B

Temp, IE cache, history, cookies, recent:

Default => 0 B

Users => 0 B

ProgramData => 0 B

Public => 0 B

systemprofile => 128 B

systemprofile32 => 0 B

LocalService => 818 B

NetworkService => 0 B

defaultuser0 => 0 B

I´D´ => 103189 B

RecycleBin => 80 B

EmptyTemp: => 118.4 MB temporäre Dateien entfernt.

================================

Das System musste neu gestartet werden.

==== Ende von Fixlog 16:47:11 ====

Der Suchlauf mit dem ESET Scanner brachte keine Ergebnisse, nach ESET ist das System sauber. Im Anhang die neuen Logdateien von FRST. |

| | #8 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Servus, wie siehts nach dem folgenden Fix aus? Schritt 1

Schritt 2

Bitte poste mit deiner nächsten Antwort

|

| | #9 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Hallo, der Fix bringt leider auch keine Hilfe. Im Gegensatz zu dem ersten, treten hier sogar nach 5 Minuten wieder die geschilderten Probleme auf. Ich habe auch beide Fixcodes hintereinander laufen lassen und zusätzlich den Browser zurückgesetzt, ebenfalls keine Besserung. Hier der Fixlog: Code:

ATTFilter Entferungsergebnis von Farbar Recovery Scan Tool (x64) Version: 29-07-2017

durchgeführt von I´D´ (30-07-2017 11:39:41) Run:7

Gestartet von C:\Users\I´D´\Desktop

Geladene Profile: I´D´ (Verfügbare Profile: defaultuser0 & I´D´)

Start-Modus: Normal

==============================================

fixlist Inhalt:

*****************

CloseProcesses:

Tcpip\Parameters: [DhcpNameServer] 13.58.220.155 8.8.8.8

Tcpip\..\Interfaces\{60e8bad9-e68e-4f16-83ce-1a823f8cc59c}: [DhcpNameServer] 13.58.220.155 8.8.8.8

SearchScopes: HKLM-x32 -> {20F28EDF-871E-43C6-8EF0-DDED958E5B60} URL = hxxp://www.amazon.de/s/ref=azs_osd_ieade?ie=UTF-8&tag=hp-de1-vsb-21&link%5Fcode=qs&index=aps&field-keywords={searchTerms}

SearchScopes: HKU\S-1-5-21-3095109428-553247101-1553217554-1001 -> {20F28EDF-871E-43C6-8EF0-DDED958E5B60} URL = hxxp://www.amazon.de/s/ref=azs_osd_ieade?ie=UTF-8&tag=hp-de1-vsb-21&link%5Fcode=qs&index=aps&field-keywords={searchTerms}

RemoveProxy:

CMD: ipconfig /flushdns

CMD: netsh winsock reset

EmptyTemp:

*****************

Prozesse erfolgreich geschlossen.

HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\\DhcpNameServer => Wert erfolgreich entfernt

HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\Interfaces\{60e8bad9-e68e-4f16-83ce-1a823f8cc59c}\\DhcpNameServer => Wert erfolgreich entfernt

HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\SearchScopes\{20F28EDF-871E-43C6-8EF0-DDED958E5B60} => Schlüssel nicht gefunden.

HKLM\Software\Wow6432Node\Classes\CLSID\{20F28EDF-871E-43C6-8EF0-DDED958E5B60} => Schlüssel nicht gefunden.

HKU\S-1-5-21-3095109428-553247101-1553217554-1001\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{20F28EDF-871E-43C6-8EF0-DDED958E5B60} => Schlüssel nicht gefunden.

HKLM\Software\Classes\CLSID\{20F28EDF-871E-43C6-8EF0-DDED958E5B60} => Schlüssel nicht gefunden.

========= RemoveProxy: =========

HKU\.DEFAULT\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\DefaultConnectionSettings => Wert erfolgreich entfernt

HKU\S-1-5-21-3095109428-553247101-1553217554-1001\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\DefaultConnectionSettings => Wert erfolgreich entfernt

HKU\S-1-5-21-3095109428-553247101-1553217554-1001\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\Connections\\SavedLegacySettings => Wert erfolgreich entfernt

========= Ende von RemoveProxy: =========

========= ipconfig /flushdns =========

Windows-IP-Konfiguration

Der DNS-Auflsungscache wurde geleert.

========= Ende von CMD: =========

========= netsh winsock reset =========

Der Winsock-Katalog wurde zurckgesetzt.

Sie mssen den Computer neu starten, um den Vorgang abzuschlieáen.

========= Ende von CMD: =========

=========== EmptyTemp: ==========

BITS transfer queue => 0 B

DOMStore, IE Recovery, AppCache, Feeds Cache, Thumbcache, IconCache => 5258240 B

Java, Flash, Steam htmlcache => 0 B

Windows/system/drivers => 513528 B

Edge => 0 B

Chrome => 0 B

Firefox => 0 B

Opera => 0 B

Temp, IE cache, history, cookies, recent:

Default => 0 B

Users => 0 B

ProgramData => 0 B

Public => 0 B

systemprofile => 0 B

systemprofile32 => 0 B

LocalService => 0 B

NetworkService => 0 B

defaultuser0 => 0 B

I´D´ => 15474 B

RecycleBin => 0 B

EmptyTemp: => 5.5 MB temporäre Dateien entfernt.

================================

Das System musste neu gestartet werden.

==== Ende von Fixlog 11:39:50 ====

|

| | #10 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Servus, Wie sieht es nach den folgenden Schritten aus? Schritt 1 Downloade dir bitte Shortcut Cleaner (by Grinler) auf deinen Desktop.

Schritt 2 Beende bitte Deine Schutzsoftware um eventuelle Konflikte zu vermeiden.

Schritt 3 Bitte deaktiviere dein Anti-Viren-Programm, da es das Ergebnis beeinflussen oder ggf. die Bereinigung stören kann. Bitte lade dir zoek.exe von hier: Download-Zoek und speichere die Datei auf deinem Desktop.

Bitte poste mit deiner nächsten Antwort

|

| | #11 |

| | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Hallo, danke für deine schnellen Antworten. Nach den 3 Schritten gibt es wieder ungefähr 10 Minuten Symptomfreiheit. Dann werden wieder zufällige Seiten auf Werbeseiten umgeleitet. Allerdings wird jetzt permanent wieder Werbung auf Internetseiten richtig dargestellt (vorher gab es in dem Werbefenster eine Fehlermeldung, dass keine Verbindung zu Google Ads hergestellt werden kann) und auf Youtube werden alle Profilbilder korrekt geladen. Log Shortcut Cleaner: Code:

ATTFilter Shortcut Cleaner 1.4.9.6 by Lawrence Abrams (Grinler)

hxxp://www.bleepingcomputer.com/

Copyright 2008-2017 BleepingComputer.com

More Information about Shortcut Cleaner can be found at this link:

hxxp://www.bleepingcomputer.com/download/shortcut-cleaner/

Windows Version: Windows 10 Home

Program started at: 07/30/2017 02:05:37 PM.

Scanning for registry hijacks:

* No issues found in the Registry.

Searching for Hijacked Shortcuts:

Searching C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\

Searching C:\ProgramData\Microsoft\Windows\Start Menu\

Searching C:\Users\I´D´\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\

Searching C:\Users\Public\Desktop\

Searching C:\Users\I´D´\Desktop\

Searching C:\Users\Public\Desktop\

0 bad shortcuts found.

Program finished at: 07/30/2017 02:05:37 PM

Execution time: 0 hours(s), 0 minute(s), and 0 seconds(s)

Code:

ATTFilter ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Junkware Removal Tool (JRT) by Malwarebytes

Version: 8.1.4 (07.09.2017)

Operating System: Windows 10 Home x64

Ran by IïDï (Administrator) on 30.07.2017 at 14:06:14,13

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

File System: 0

Registry: 0

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Scan was completed on 30.07.2017 at 14:09:55,05

End of JRT log

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

Code:

ATTFilter Zoek.exe v5.0.0.1 Updated 27-09-2015

Tool run by IïDï on 30.07.2017 at 14:25:26,67.

Microsoft Windows 10 Home 10.0.14393 x64

Running in: Normal Mode No Internet Access Detected

Launched: C:\Users\ID4B3B~1\Desktop\zoek.exe [Scan all users] [Script inserted]

==== System Restore Info ======================

30.07.2017 14:25:51 Zoek.exe System Restore Point Created Successfully.

==== Reset Hosts File ======================

# Copyright (c) 1993-2006 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a '#' symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 localhost

==== Set IE to Default ======================

Old Values:

[HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main]

"Start Page"="hxxp://go.microsoft.com/fwlink/?LinkId=69157"

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes]

"DefaultScope"="{0633EE93-D776-472f-A0FF-E1416B8B2E3A}"

New Values:

[HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main]

"Start Page"="hxxp://go.microsoft.com/fwlink/?LinkId=69157"

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes]

"DefaultScope"="{0633EE93-D776-472f-A0FF-E1416B8B2E3A}"

==== All HKCU SearchScopes ======================

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Internet Explorer\SearchScopes

{0633EE93-D776-472f-A0FF-E1416B8B2E3A} Bing Url="hxxp://www.bing.com/search?q={searchTerms}&form=PRHPR1&src=IE11TR&pc=HRTS"

==== Reset Google Chrome ======================

Nothing found to reset

==== shortcuts on Users Desktops ======================

C:\Users\ID4B3B~1\Desktop\Windows 10-Upgrade-Assistent.lnk - C:\Windows10Upgrade\Windows10UpgraderApp.exe /ClientID "Win10Upgrade:VNL:OobeRs1Rs2:{}"

==== shortcuts on All Users Desktop ======================

C:\Users\Public\Desktop\Google Chrome.lnk - C:\Program Files (x86)\Google\Chrome\Application\chrome.exe

C:\Users\Public\Desktop\HP Welcome.lnk - C:\Program Files (x86)\HP\HP Welcome\Garage.Container.exe

C:\Users\Public\Desktop\Malwarebytes.lnk - C:\Program Files\Malwarebytes\Anti-Malware\mbam.exe

C:\Users\Public\Desktop\McAfee LiveSafe.lnk - C:\Program Files (x86)\Common Files\McAfee\platform\McUICnt.exe /desktopicon /platui

==== shortcuts in Users Start Menu ======================

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\OneDrive.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Update- und Datenschutzeinstellungen.lnk -

C:\Users\I´D´\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\Internet Explorer.lnk -

==== shortcuts in All Users Start Menu ======================

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Dropbox 25 GB.lnk - C:\Program Files (x86)\Dropbox\DropboxOEM\DropboxOEM.exe manualstartmenu

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\DTS Audio Control.lnk - C:\Windows\System32\rundll32.exe shell32.dll,Control_RunDLL RTSnMg64.cpl,,

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Google Chrome.lnk - C:\Program Files (x86)\Google\Chrome\Application\chrome.exe

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Windows 10-Upgrade-Assistent.lnk - C:\Windows10Upgrade\Windows10UpgraderApp.exe /ClientID "Win10Upgrade:VNL:OobeRs1Rs2:{}"

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Windows Media Player.lnk - C:\Program Files (x86)\Windows Media Player\wmplayer.exe /prefetch:1

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Malwarebytes\Malwarebytes.lnk - C:\Program Files\Malwarebytes\Anti-Malware\mbam.exe

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Malwarebytes\Uninstall Malwarebytes.lnk - C:\Program Files (x86)\Malwarebytes\Anti-Malware\unins000.exe

C:\ProgramData\Microsoft\Windows\Start Menu\Programs\McAfee\McAfee LiveSafe.lnk - C:\Program Files (x86)\Common Files\McAfee\platform\McUICnt.exe /desktopicon /platui

==== Reset IE Proxy ======================

Value(s) before fix:

"ProxyEnable"=dword:00000000

Value(s) after fix:

"ProxyEnable"=dword:00000000

==== Reset WMI ======================

Repositorysicherung konnte nicht fertig gestellt werden.

Fehlercode: 0x80041003

Einrichtung: WMI

Beschreibung: Zugriff verweigert.

Die folgenden Dienste hngen vom Dienst Windows-Verwaltungsinstrumentation ab.

Das Beenden des Dienstes Windows-Verwaltungsinstrumentation beendet auch diese Dienste.

Sicherheitscenter

McAfee CSP Service

IP-Hilfsdienst

Sicherheitscenter wird beendet.

Sicherheitscenter wurde erfolgreich beendet.

McAfee CSP Service wird beendet.

McAfee CSP Service wurde erfolgreich beendet.

IP-Hilfsdienst wird beendet.

IP-Hilfsdienst wurde erfolgreich beendet.

Windows-Verwaltungsinstrumentation wird beendet.

Windows-Verwaltungsinstrumentation wurde erfolgreich beendet.

C:\WINDOWS\system32\wbem\repository renamed to repository.old

C:\WINDOWS\syswow64\wbem\repository renamed to repository.old

==== C:\zoek_backup content ======================

C:\zoek_backup (files=0 folders=0 0 bytes)

Anbei noch ein Fundlog von Malwarebytes, der erstellt wird, wenn die Weiterleitung auf eine Werbeseite verhindert wird: Code:

ATTFilter Malwarebytes

www.malwarebytes.com

-Protokolldetails-

Datum des Schutzereignisses: 30.07.17

Uhrzeit des Schutzereignisses: 14:39

Protokolldatei: Malwarebeytes.txt

Administrator: Ja

-Softwaredaten-

Version: 3.1.2.1733

Komponentenversion: 1.0.160

Version des Aktualisierungspakets: 1.0.2467

Lizenz: Testversion

-Systemdaten-

Betriebssystem: Windows 10 (Build 14393.1480)

CPU: x64

Dateisystem: NTFS

Benutzer: System

-Einzelheiten zu blockierten Websites-

Bösartige Website: 1

, , Blockiert, [-1], [-1],0.0.0

-Website-Daten-

Domäne: redirect.cheapred.info

IP-Adresse: 198.143.165.219

Port: [50433]

Typ: Ausgehend

Datei: C:\Windows\SystemApps\Microsoft.MicrosoftEdge_8wekyb3d8bbwe\MicrosoftEdgeCP.exe

(end)

|

| | #12 |

| /// TB-Ausbilder         | Windows 7, 10 - Alle Browser leiten ca. 1/4 der aufgerufenen Seiten auf Werbeseiten um Servus, ich vermute, dass es sich um ein Syncronisationsproblem handelt, d. h. du solltest die Syncronisation auf allen Geräten sofort beenden und anschließend auf allen Systemen den Edge Browser zurücksetzen. Sobald dein Konto sich syncronisiert, werden schädliche Einträge übernommen. Es kann auch sein, dass dein anderer Computer infiziert ist und so Edge ständig infiziert bleibt. Dieser Windows 10 Computer ist an sich sauber, Edge wird aber durch die Syncronisatioin immer wieder neu "infiziert" und du bekommst diese Werbungen/Umleitungen. Dann wären wir durch! Wenn du keine Probleme mehr mit Malware hast, dann sind wir hier fertig. Deine Logdateien sind sauber.  Wenn Du möchtest, kannst Du hier sagen, ob Du mit mir und meiner Hilfe zufrieden warst...  Vielleicht möchtest du das Forum mit einer kleinen Spende  unterstützen. unterstützen.  Hinweise: Bitte gib mir eine kurze Rückmeldung wenn alles erledigt ist und keine Fragen mehr vorhanden sind, so dass ich dieses Thema aus meinen Abos löschen kann. Zum Schluss müssen wir noch ein paar abschließende Schritte unternehmen, um deinen Pc aufzuräumen und abzusichern. Cleanup Alle Logs gepostet? Dann lade Dir bitte

DelFix entfernt u.a. alle verwendeten Programme, die Quarantäne unserer Scanner, den Java-Cache und löscht sich abschließend selbst. Starte deinen Rechner anschließend neu. Sollten jetzt noch Programme aus unserer Bereinigung übrig sein, kannst du diese bedenkenlos löschen. Virenscanner + Firewall Vorab sei erwähnt, dass man niemals die Schutzwirkung eines Virenscanners überbewerten darf! Kein Antivirusprogramm erkennt 100% der Schadsoftware. Sofern du noch unentschieden bist, verwende MAXIMAL EIN EINZIGES der folgenden Antivirusprogramme mit Echtzeitscanner und stets aktueller Signaturendatenbank:

Microsoft Security Essentials (MSE) / Windows Defender (WD) ist ab Windows 8 fest eingebaut, wenn du also Windows 8, 8.1 oder 10 und dich für MSE/WD entschieden hast, brauchst du nicht extra MSE/WD zu installieren. Bei Windows 7 muss es aber manuell installiert oder über die Windows Updates als optionales Update bezogen werden. Selbstverständlich ist ein legales/aktiviertes Windows Voraussetzung dafür. Verwende immer nur reine Virenscanner (keine Produkte mit "Suite", "Internet Security", "Endpoint" oder "Total Security" in Namen, denn diese bringen kontraproduktive Firewalls mit - die Windows-Firewall ist alles was benötigt wird) Zusätzlich kannst Du Deinen PC regelmäßig mit Malwarebytes Anti-Malware , AdwCleaner und mit dem ESET Online Scanner scannen. Diese Programme sind alle kostenlos und stören nicht den Betrieb deines Antivirenprogramms. Absicherungen Beim Betriebsystem Windows ist es wichtig, die automatischen Updates zu aktivieren. Auch sicherheitsrelevante Software sollte immer in aktueller Version vorliegen. Das zeitnahe Einspielen von Updates ist erforderlich, damit Sicherheitslücken geschlossen werden. Sicherheitslücken werden beispielsweise dazu ausgenutzt, um beim einfachen Besuch einer manipulierten Website per "Drive-by" Malware zu installieren. Besonders aufpassen bzgl. der Aktualität musst du insbesondere bei folgender Software - sofern diese überhaupt benötigt wird:

Optionale Browsererweiterungen

Grundsätzliches

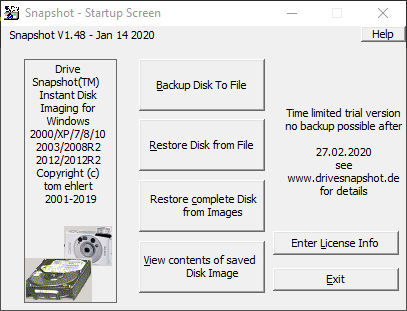

Lesestoff: Lesestoff:Backup-/Image-Tools IMHO sind Wiederherstellungspunkte nix weiter als eine Notlösung, wer sich auf was Funktionierendes verlassen will und muss, kommt um echte Backup/Imaging Software nicht herum. Ich nehme unter Windows immer Drive Snapshot - Disk Image Backup for Windows NT/2000/XP/2003/X64 Damit man sinnvolle Backups hat, muss man regelmäßig (z. B. wöchentlich) ein Image auf eine separate externe Festplatte erstellen. Diese externe Festplatte wird nur dann angeschlossen, wenn man das Backup erstellen will (oder etwas wiederherstellen muss), sonsten bleibt sie aus Sicherheitsgründen sicher im Schrank verwahrt - allein schon aus dem Grund, die Backups vor Krypto-Trojaner zu schützen. Option 1: Drivesnapshot Offizielle TB-Anleitung --> http://www.trojaner-board.de/186299-...esnapshot.html  Drive Snapshot - Disk Image Backup for Windows NT/2000/XP/2003/X64 Download (32-Bit) => http://www.drivesnapshot.de/download/snapshot.exe Download (64-Bit) => http://www.drivesnapshot.de/download/snapshot64.exe Es gibt da auch leicht abgespeckte Versionen von Acronis TrueImage gratis wenn man Platten von Seagate und/oder Western Digital hat. Vllt sagen diese Programme dir mehr zu. Mein Favorit aber ist das kleine o.g. Drivesnapshot. Option 2: Seagate DiscWizard Download => Seagate DiscWizard - Download - Filepony Screenshots: http://filepony.de/screenshot/seagate_discwizard5.jpg http://filepony.de/screenshot/seagate_discwizard4.png http://filepony.de/screenshot/seagate_discwizard3.jpg Option 3: Acronis TrueImage WD Edition Download => Acronis True Image WD Edition - Download - Filepony Screenshots: http://filepony.de/screenshot/acroni...d_edition1.jpg http://filepony.de/screenshot/acroni...d_edition2.jpg |

| | #13 |