|

| |||||||

Plagegeister aller Art und deren Bekämpfung: Privacy_Danger & desktop_background.zipWindows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

|

| | #1 |

| Privacy_Danger & desktop_background.zip Hallo! Ich habe ein Problem und zwar habe ich den privacy_danger Virus drauf  Ist wohl so ein Zlob-Teil. Ist wohl so ein Zlob-Teil.Anfangssymptome: -Desktop ist weiss (Symbole grau unterlegt) -es kamen immer wieder Pop-Ups mit Antivireteilen -neben der Uhrzeit steht Virus-Alert -auf dem Desktop gab es drei neue Icons mit Malware -men konnte per Rechtsklick auf den Desktop keine Einstellungen etc vornehmen -im Arbeitsplatz war keine Festplatte anwählbar -Taskmanager ging net -im Startmenü konnte men bei Einstellungen nur Taskleiste und Startmenü auswählen mittlerweil hab ich mit Antivir,AVG und durch manuelles Löschen wieder einiges zum Laufen bekommen: -Der Arbeitsplatz funktioniert wieder wie immer -im Startmenü bei Einstellungen geht wieder alles -der Taskmanager geht wieder -die neuen Icons sind weg und auch die Pop-Ups -das Virus Alert neben der Uhr ist weg was aber noch da ist: -weisser Desktop (zeitweise ging er wieder normal auch mit Rechtsklick Einstellungen etc) -die Desktop-Einstellungen gehen nicht -die Dateien privacy_danger.bat (und ein Ordner mit dem Namen privacy_danger) und desktop_background.zip sind nicht löschbar.Sie befinden sich in C:\Dokumente und Einstellungen\***\Lokale Einstellungen\Temp Da meine Brüder den Laptop mitbenutzen sind noch einige mehr Viren drauf,wie ich festgestellt habe z.B so dll Viren im System32 Ordner,die ich jetzt aber wohl mit AVG wegbekommen hab.Davon hab ich ein paar wegbekommen. Ich habe natürlich schon viel recherchiert und alles versucht. smitfraudfix.exe,smitrem.exe und SDFix.exe (von ner englischen Seite) habe ich alle runtergeladen.Wenn ich smitfraudfix.exe ausführe,dann erscheint ein Ordner auf dem Desktop der beinhaltet die Datei smitfraudfix.cmd Reboot.exe und noch ein paar mehr. Bei allen drei Programmen muss man den PC im abgesicherten Modus hochfahren.Das hab ich noch hinbekommen.Zuerst hab ich mit SDFix versucht.Das ist ne zip Datei und enpackt sich in C:\SDFix Man soll nachdem man das entpackt hat in den abgesicherten Modus gehen und dann in dem Ordner die Datei RunThis.bat ausführen. Und hier kommt mein Problem: Bei allen Programmen kommt bei Ausführen der Dateien RunThis.bat bzw smitfraudfix.cmd,dass die Datei nicht gefunden werden kann (was sich bei der Suche auch nicht wird) Wie kriege ich jetzt den Virus weg???Manuell Löschen geht nicht,da er immer wieder zurückkommt. Hier der Hijackthis-Log: Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 05:11:28, on 31.07.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v6.00 SP2 (6.00.2900.2180) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\Ati2evxx.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\system32\spoolsv.exe C:\WINDOWS\system32\acs.exe C:\WINDOWS\system32\Ati2evxx.exe C:\WINDOWS\Explorer.EXE C:\Programme\AntiVir PersonalEdition Classic\sched.exe C:\Programme\AntiVir PersonalEdition Classic\avguard.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgamsvr.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgupsvc.exe C:\Programme\ATI Technologies\ATI Control Panel\atiptaxx.exe C:\Programme\Synaptics\SynTP\SynTPLpr.exe C:\Programme\Synaptics\SynTP\SynTPEnh.exe C:\Programme\Toshiba\Windows Utilities\Hotkey.exe C:\Programme\Bonjour\mDNSResponder.exe C:\Programme\TOSHIBA\ConfigFree\CFSvcs.exe C:\Programme\TOSHIBA\ConfigFree\NDSTray.exe C:\Programme\TOSHIBA\TOSHIBA Zoom-Dienstprogramm\SmoothView.exe C:\Programme\TOSHIBA\Touch and Launch\PadExe.exe C:\WINDOWS\system32\dla\tfswctrl.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgcc.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe C:\Programme\AntiVir PersonalEdition Classic\avgnt.exe C:\WINDOWS\system32\DVDRAMSV.exe C:\Programme\HP\HP Software Update\HPWuSchd2.exe C:\Programme\Ulead Systems\Ulead Photo Explorer 8.0 SE Basic\Monitor.exe C:\Programme\QuickTime\qttask.exe C:\WINDOWS\system32\rundll32.exe C:\WINDOWS\system32\ctfmon.exe C:\Programme\TOSHIBA\TOSCDSPD\toscdspd.exe C:\Programme\Gemeinsame Dateien\Microsoft Shared\VS7Debug\mdm.exe C:\Programme\Messenger\msmsgs.exe C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe C:\WINDOWS\system32\HPZipm12.exe C:\WINDOWS\system32\svchost.exe C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe C:\Programme\HP\Digital Imaging\bin\hpqtra08.exe C:\Programme\Kodak\Kodak EasyShare software\bin\EasyShare.exe C:\Programme\Kodak\KODAK Software Updater\7288971\Program\Kodak Software Updater.exe C:\WINDOWS\system32\RAMASST.exe C:\Programme\Ulead Systems\Ulead Photo Express 4.0 SE\CalCheck.exe C:\Programme\Microsoft Office\OFFICE11\ONENOTEM.EXE C:\Programme\HP\Digital Imaging\bin\hpqSTE08.exe C:\WINDOWS\system32\wscntfy.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Internet Explorer\IEXPLORE.EXE C:\Programme\Mozilla Firefox\firefox.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://***l.com/jump.php?wmid=6010&mid=MjI6Ojg5&lid=2 R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings,ProxyOverride = *.local R3 - URLSearchHook: (no name) - {855F3B16-6D32-4fe6-8A56-BBB695989046} - (no file) O3 - Toolbar: Yahoo! Toolbar - {EF99BD32-C1FB-11D2-892F-0090271D4F88} - C:\Programme\Yahoo!\Companion\Installs\cpn\yt.dll O3 - Toolbar: (no name) - {0494D0D9-F8E0-41ad-92A3-14154ECE70AC} - (no file) O3 - Toolbar: &Google - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - c:\programme\google\googletoolbar2.dll O3 - Toolbar: fdkowvbp - {BE19C4CA-A1DB-4BDD-8CC0-EB2E37C7110A} - C:\WINDOWS\fdkowvbp.dll O4 - HKLM\..\Run: [ATIPTA] "C:\Programme\ATI Technologies\ATI Control Panel\atiptaxx.exe" O4 - HKLM\..\Run: [SynTPLpr] C:\Programme\Synaptics\SynTP\SynTPLpr.exe O4 - HKLM\..\Run: [SynTPEnh] C:\Programme\Synaptics\SynTP\SynTPEnh.exe O4 - HKLM\..\Run: [Toshiba Hotkey Utility] "C:\Programme\Toshiba\Windows Utilities\Hotkey.exe" /lang DE O4 - HKLM\..\Run: [NDSTray.exe] NDSTray.exe O4 - HKLM\..\Run: [SmoothView] C:\Programme\TOSHIBA\TOSHIBA Zoom-Dienstprogramm\SmoothView.exe O4 - HKLM\..\Run: [PadTouch] C:\Programme\TOSHIBA\Touch and Launch\PadExe.exe O4 - HKLM\..\Run: [dla] C:\WINDOWS\system32\dla\tfswctrl.exe O4 - HKLM\..\Run: [AVG7_CC] C:\PROGRA~1\Grisoft\AVGFRE~1\avgcc.exe /STARTUP O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [avgnt] "C:\Programme\AntiVir PersonalEdition Classic\avgnt.exe" /min O4 - HKLM\..\Run: [Send sixth poke bait] C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Rect Wipe Send Sixth\Meow View.exe O4 - HKLM\..\Run: [HP Software Update] C:\Programme\HP\HP Software Update\HPWuSchd2.exe O4 - HKLM\..\Run: [My Web Search Bar] rundll32 C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL,S O4 - HKLM\..\Run: [MyWebSearch Email Plugin] C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe O4 - HKLM\..\Run: [Ulead AutoDetector] C:\Programme\Ulead Systems\Ulead Photo Explorer 8.0 SE Basic\Monitor.exe O4 - HKLM\..\Run: [QuickTime Task] "C:\Programme\QuickTime\qttask.exe" -atboottime O4 - HKLM\..\Run: [043cc232] rundll32.exe "C:\WINDOWS\system32\pscugomb.dll",b O4 - HKLM\..\Run: [Google IME Autoupdater] "C:\Programme\Google\Google Pinyin\GooglePinyinDaemon.exe" O4 - HKLM\..\Run: [NapsterShell] C:\Programme\Napster\napster.exe /systray O4 - HKLM\..\Run: [Adobe Reader Speed Launcher] "C:\Programme\Adobe\Reader 8.0\Reader\Reader_sl.exe" O4 - HKCU\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [TOSCDSPD] C:\Programme\TOSHIBA\TOSCDSPD\toscdspd.exe O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [Mags Clock] C:\DOKUME~1\Ivonne\ANWEND~1\GRIMGRAM\infoamendraw.exe O4 - HKCU\..\Run: [BgMonitor_{79662E04-7C6C-4d9f-84C7-88D8A56B10AA}] "C:\Programme\Gemeinsame Dateien\Ahead\lib\NMBgMonitor.exe" O4 - HKCU\..\Run: [BitTorrent] "C:\Programme\BitTorrent\bittorrent.exe" --force_start_minimized O4 - HKCU\..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\Run: [AVG7_Run] C:\PROGRA~1\Grisoft\AVGFRE~1\avgw.exe /RUNONCE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'Default user') O4 - Startup: Microsoft Office OneNote 2003 Schnellstart.lnk = C:\Programme\Microsoft Office\OFFICE11\ONENOTEM.EXE O4 - Global Startup: Dienst-Manager.lnk = C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe O4 - Global Startup: HP Digital Imaging Monitor.lnk = C:\Programme\HP\Digital Imaging\bin\hpqtra08.exe O4 - Global Startup: Kodak EasyShare Software.lnk = C:\Programme\Kodak\Kodak EasyShare software\bin\EasyShare.exe O4 - Global Startup: KODAK Software Updater.lnk = C:\Programme\Kodak\KODAK Software Updater\7288971\Program\Kodak Software Updater.exe O4 - Global Startup: Microsoft Office.lnk = C:\Programme\Microsoft Office\Office10\OSA.EXE O4 - Global Startup: NewShortcut1.lnk = ? O4 - Global Startup: RAMASST.lnk = C:\WINDOWS\system32\RAMASST.exe O4 - Global Startup: Ulead Kalendar Checker 4.0 SE.lnk = C:\Programme\Ulead Systems\Ulead Photo Express 4.0 SE\CalCheck.exe O8 - Extra context menu item: &ICQ Toolbar Search - res://C:\Programme\ICQToolbar\toolbaru.dll/SEARCH.HTML O8 - Extra context menu item: &Search - http://***.need2find.com/KU/menusearch.html?p=KU O8 - Extra context menu item: Nach Microsoft &Excel exportieren - res://C:\PROGRA~1\MICROS~2\Office10\EXCEL.EXE/3000 O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_02\bin\npjpi150_02.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_02\bin\npjpi150_02.dll O9 - Extra button: Bonjour - {7F9DB11C-E358-4ca6-A83D-ACC663939424} - C:\Programme\Bonjour\ExplorerPlugin.dll O9 - Extra button: Recherchieren - {92780B25-18CC-41C8-B9BE-3C9C571A8263} - C:\PROGRA~1\MICROS~2\OFFICE11\REFIEBAR.DLL O9 - Extra button: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing) O9 - Extra 'Tools' menuitem: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing) O9 - Extra button: ICQ Lite - {B863453A-26C3-4e1f-A54D-A2CD196348E9} - C:\Programme\ICQLite\ICQLite.exe O9 - Extra 'Tools' menuitem: ICQ Lite - {B863453A-26C3-4e1f-A54D-A2CD196348E9} - C:\Programme\ICQLite\ICQLite.exe O9 - Extra button: Real.com - {CD67F990-D8E9-11d2-98FE-00C0F0318AFE} - C:\WINDOWS\system32\Shdocvw.dll O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra button: eBay - {34042179-52D4-4434-9835-873A1760F4AB} - C:\Programme\Internet Explorer\Signup\ToshibaGotoEbay.exe (HKCU) O18 - Filter hijack: text/html - (no CLSID) - (no file) O21 - SSODL: eqvwamkl - {C43A5643-A9E0-4019-AE37-32C9ECB36D0C} - C:\WINDOWS\eqvwamkl.dll O23 - Service: Atheros-Konfigurationsdienst (ACS) - Unknown owner - C:\WINDOWS\system32\acs.exe O23 - Service: AntiVir Scheduler (AntiVirScheduler) - Avira GmbH - C:\Programme\AntiVir PersonalEdition Classic\sched.exe O23 - Service: AntiVir PersonalEdition Classic Service (AntiVirService) - Avira GmbH - C:\Programme\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Ati HotKey Poller - ATI Technologies Inc. - C:\WINDOWS\system32\Ati2evxx.exe O23 - Service: AVG7 Alert Manager Server (Avg7Alrt) - GRISOFT, s.r.o. - C:\PROGRA~1\Grisoft\AVGFRE~1\avgamsvr.exe O23 - Service: AVG7 Update Service (Avg7UpdSvc) - GRISOFT, s.r.o. - C:\PROGRA~1\Grisoft\AVGFRE~1\avgupsvc.exe O23 - Service: Bonjour Dienst (Bonjour Service) - Apple Computer, Inc. - C:\Programme\Bonjour\mDNSResponder.exe O23 - Service: ConfigFree Service (CFSvcs) - TOSHIBA CORPORATION - C:\Programme\TOSHIBA\ConfigFree\CFSvcs.exe O23 - Service: DVD-RAM_Service - Matsushita Electric Industrial Co., Ltd. - C:\WINDOWS\system32\DVDRAMSV.exe O23 - Service: Google Updater Service (gusvc) - Google - C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe O23 - Service: InstallDriver Table Manager (IDriverT) - Macrovision Corporation - C:\Programme\Gemeinsame Dateien\InstallShield\Driver\11\Intel 32\IDriverT.exe O23 - Service: Pml Driver HPZ12 - HP - C:\WINDOWS\system32\HPZipm12.exe O24 - Desktop Component 0: Privacy Protection - file:///C:\WINDOWS\privacy_danger\index.htm -- End of file - 10627 bytes Wäre sehr sehr nett,wenn das mal jemand checken könnte und mir sagen,was ich dann tun soll.Ich kenn mich zwar einigermassen mit PC's aus,aber hab bisher immer nur so kleine Trojaner gehabt,die leicht wieder wegzubekommen waren. Wenn gar nix mehr klappt einfach Daten auf ne USB-Festplatte sichern und formatieren?Geht des mit nem Laptop überhaupt? Ich schlaf jetzt mal ne Runde und lass nochmal Avira Antivir und AVG düberlaufen,vll finden die ja nochwas.Wäre SUPER,wenn mir jemand helfen könnte und ich des ohne Formatieren über die Bühne bringe...  PS:Ich hoffe,ich hab jetzt keine Link oder was persönliches übersehn. Geändert von eXRNightmare (31.07.2008 um 04:58 Uhr) |

| | #2 | |

| Privacy_Danger & desktop_background.zip Hi,

__________________Bitte folgende Files prüfen: Zitat:

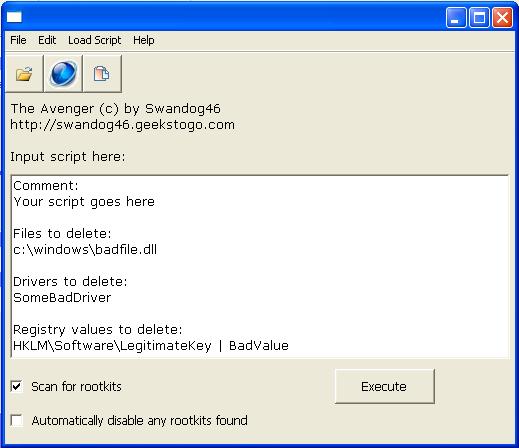

Oben auf der Seite --> auf Durchsuchen klicken --> Datei aussuchen (oder gleich die Datei mit korrektem Pfad einkopieren) --> Doppelklick auf die zu prüfende Datei --> klick auf "Send"... jetzt abwarten - dann mit der rechten Maustaste den Text markieren -> kopieren - einfügen ->http://www.prevx.com/filenames/X113283320553723032-0/FDKOWVBP.DLL.html Falls ein Filen nicht erkannt wurde, bitte unten rausnehmen (Avenger und HJ).... Also: Anleitung Avenger (by swandog46) 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Code:

ATTFilter

Registry values to delete:

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|My Web Search Bar

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|MyWebSearch Email Plugin

HKLM\Software\Microsoft\Windows\CurrentVersion\Run|043cc232

Files to delete:

C:\WINDOWS\fdkowvbp.dll

C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe

C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL

C:\WINDOWS\system32\pscugomb.dll

C:\WINDOWS\eqvwamkl.dll

C:\WINDOWS\privacy_danger\index.htm

3.) Schliesse nun alle Programme (vorher notfalls abspeichern!) und Browser-Fenster, nach dem Ausführen des Avengers wird das System neu gestartet. 4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Hijackthis, fixen: öffne das HijackThis -- Button "scan" -- vor den nachfolgenden Einträge Häkchen setzen -- Button "Fix checked" -- PC neustarten Beim fixen müssen alle Programme geschlossen sein! Code:

ATTFilter O3 - Toolbar: fdkowvbp - {BE19C4CA-A1DB-4BDD-8CC0-EB2E37C7110A} - C:\WINDOWS\fdkowvbp.dll

O3 - Toolbar: (no name) - {0494D0D9-F8E0-41ad-92A3-14154ECE70AC} - (no file)

O4 - HKLM\..\Run: [My Web Search Bar] rundll32 C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL,S

O4 - HKLM\..\Run: [MyWebSearch Email Plugin] C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe

O4 - HKLM\..\Run: [043cc232] rundll32.exe "C:\WINDOWS\system32\pscugomb.dll",b

O4 - HKCU\..\Run: [Mags Clock] C:\DOKUME~1\Ivonne\ANWEND~1\GRIMGRAM\infoamendraw.exe

O8 - Extra context menu item: &Search - http://***.need2find.com/KU/menusearch.html?p=KU

O9 - Extra button: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing)

O9 - Extra 'Tools' menuitem: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing)

O21 - SSODL: eqvwamkl - {C43A5643-A9E0-4019-AE37-32C9ECB36D0C} - C:\WINDOWS\eqvwamkl.dll

O24 - Desktop Component 0: Privacy Protection - file:///C:\WINDOWS\privacy_danger\index.htm

MAM: Anleitung hier: http://www.trojaner-board.de/51187-malwarebytes-anti-malware.html Nutze aber bitte diesen Downloadlink http://filepony.de/download-malwarebytes_anti_malware/. Chris

__________________ |

| | #3 |

| Privacy_Danger & desktop_background.zip Danke schonmal!

__________________Ich habe jetzt exakt das hier beim Avenger eingefügt: Registry values to delete: HKLM\Software\Microsoft\Windows\CurrentVersion\Run|My Web Search Bar HKLM\Software\Microsoft\Windows\CurrentVersion\Run|MyWebSearch Email Plugin HKLM\Software\Microsoft\Windows\CurrentVersion\Run|043cc232 Files to delete: C:\WINDOWS\fdkowvbp.dll C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL C:\WINDOWS\system32\pscugomb.dll C:\WINDOWS\eqvwamkl.dll C:\WINDOWS\privacy_danger\index.htm Dann kommt aber: Error: Could not execute registy backup. (error 2: Das System kann die angegebene Datei nicht finden) Das hier kam bei virustotal raus.Ich hab die Datei gesendet und dann auf analysieren geklickt.Hier die Ergenisse: Datei fdkowvbp.dll empfangen 2008.07.31 13:34:07 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 15/35 (42.86%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: ___. Geschätzte Startzeit is zwischen ___ und ___ . Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.29.1 2008.07.31 - AntiVir 7.8.1.12 2008.07.31 ADSPY/AdSpy.Gen Authentium 5.1.0.4 2008.07.31 W32/Adware-Vapsup!Maximus Avast 4.8.1195.0 2008.07.30 Win32:Vapsup-GW AVG 8.0.0.156 2008.07.31 Downloader.Generic7.ACNA BitDefender 7.2 2008.07.31 - CAT-QuickHeal 9.50 2008.07.30 Trojan.Vapsup.iyx ClamAV 0.93.1 2008.07.31 - DrWeb 4.44.0.09170 2008.07.31 - eSafe 7.0.17.0 2008.07.29 - eTrust-Vet 31.6.5997 2008.07.31 Win32/Pripecs!generic Ewido 4.0 2008.07.31 - F-Prot 4.4.4.56 2008.07.30 W32/Adware-Vapsup!Maximus F-Secure 7.60.13501.0 2008.07.31 - Fortinet 3.14.0.0 2008.07.31 - GData 2.0.7306.1023 2008.07.31 Win32:Vapsup-GW Ikarus T3.1.1.34.0 2008.07.31 Virus.Win32.Vapsup.GW Kaspersky 7.0.0.125 2008.07.31 - McAfee 5350 2008.07.30 - Microsoft 1.3704 2008.07.28 Adware:Win32/Vapsup NOD32v2 3313 2008.07.31 - Norman 5.80.02 2008.07.30 W32/DLoader.IRHU Panda 9.0.0.4 2008.07.31 - PCTools 4.4.2.0 2008.07.30 - Prevx1 V2 2008.07.31 Cloaked Malware Rising 20.55.32.00 2008.07.31 - Sophos 4.31.0 2008.07.31 - Sunbelt 3.1.1537.1 2008.07.29 - Symantec 10 2008.07.31 Downloader.Zlob!gen.3 TheHacker 6.2.96.389 2008.07.25 - TrendMicro 8.700.0.1004 2008.07.31 - VBA32 3.12.8.1 2008.07.29 suspected of Downloader.Zlob.7 ViRobot 2008.7.31.1319 2008.07.31 - VirusBuster 4.5.11.0 2008.07.30 - Webwasher-Gateway 6.6.2 2008.07.31 Ad-Spyware.AdSpy.Gen weitere Informationen File size: 188416 bytes MD5...: 5dd6143ba1aaa97f441787d7a089b337 SHA1..: 7214680f0c0abb0dbaa2d93c81d93ca26a8534e4 SHA256: 9bc679cfa080d0fcc4c49c9ba9fdd98f550b8f80e06e1941c874cc8c646251be SHA512: 791456fa5f5333d869606073425065b5874be27c4922975e549bbe67eed527bc 81eb5d2c2d84483c3eacc8afb10effc8d6e77c562415b803b7ae6a3ec6920388 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x1001192f timedatestamp.....: 0x488f4a36 (Tue Jul 29 16:49:58 2008) machinetype.......: 0x14c (I386) ( 5 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x1d571 0x1e000 6.41 633c88dab39a6f33e68814350288a094 .rdata 0x1f000 0x6d55 0x7000 5.18 b224540e296bddc9d3f4daa28bb7549d .data 0x26000 0x3920 0x2000 3.67 4e7ea0225be8108e053c4f586aea5800 .rsrc 0x2a000 0x2200 0x3000 3.56 3baa9e5a62a276e27bbbfe36b083bdfd .reloc 0x2d000 0x25da 0x3000 4.11 084d64647a5e61a8dcbcb022a07eac47 ( 6 imports ) > COMCTL32.dll: ImageList_SetBkColor, ImageList_ReplaceIcon, ImageList_Create, ImageList_Destroy > KERNEL32.dll: FreeLibrary, MultiByteToWideChar, SizeofResource, LoadResource, FindResourceW, LoadLibraryExW, lstrcmpiW, DeleteCriticalSection, RaiseException, LeaveCriticalSection, EnterCriticalSection, GetCurrentThreadId, FlushInstructionCache, GetLastError, SetLastError, FlushFileBuffers, CloseHandle, CreateFileA, WriteConsoleW, GetConsoleOutputCP, WriteConsoleA, SetStdHandle, LCMapStringW, LCMapStringA, GetStringTypeW, GetStringTypeA, lstrlenW, GetModuleFileNameW, GetModuleHandleW, InterlockedIncrement, InitializeCriticalSection, InterlockedDecrement, LoadLibraryW, GetProcAddress, GetCurrentProcess, GetConsoleMode, GetConsoleCP, SetFilePointer, IsValidCodePage, GetOEMCP, GetCPInfo, GetSystemTimeAsFileTime, GetVersionExA, InterlockedCompareExchange, HeapFree, GetProcessHeap, HeapAlloc, LoadLibraryA, IsProcessorFeaturePresent, VirtualFree, VirtualAlloc, InterlockedExchange, GetACP, GetLocaleInfoA, GetThreadLocale, RtlUnwind, TerminateProcess, UnhandledExceptionFilter, SetUnhandledExceptionFilter, IsDebuggerPresent, HeapReAlloc, GetCommandLineA, GetModuleHandleA, TlsGetValue, TlsAlloc, TlsSetValue, TlsFree, Sleep, HeapSize, ExitProcess, WriteFile, GetStdHandle, GetModuleFileNameA, HeapDestroy, HeapCreate, SetHandleCount, GetFileType, GetStartupInfoA, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, WideCharToMultiByte, GetEnvironmentStringsW, QueryPerformanceCounter, GetTickCount, GetCurrentProcessId > USER32.dll: SetWindowLongW, ShowWindow, RegisterClassExW, UnregisterClassA, GetClassInfoExW, CreateWindowExW, GetClientRect, CharNextW, CallWindowProcW, GetWindowLongW, LoadCursorW, DestroyWindow, DefWindowProcW, IsWindow, GetSysColor, SendMessageW > ADVAPI32.dll: RegDeleteValueW, RegDeleteKeyW, RegCloseKey, RegCreateKeyExW, RegQueryInfoKeyW, RegEnumKeyExW, RegOpenKeyExW, RegSetValueExW > ole32.dll: CoTaskMemRealloc, StringFromGUID2, CoCreateInstance, CoTaskMemFree, CoTaskMemAlloc > OLEAUT32.dll: -, -, -, -, -, -, -, -, - ( 4 exports ) DllCanUnloadNow, DllGetClassObject, DllRegisterServer, DllUnregisterServer Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=0B1FD9FF003D312DE0BE025F23BB3C00C268117F Datei pscugomb.dll empfangen 2008.07.31 13:40:07 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 10/35 (28.58%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: 1. Geschätzte Startzeit is zwischen 42 und 60 Sekunden. Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.29.1 2008.07.31 - AntiVir 7.8.1.12 2008.07.31 - Authentium 5.1.0.4 2008.07.31 - Avast 4.8.1195.0 2008.07.30 - AVG 8.0.0.156 2008.07.31 - BitDefender 7.2 2008.07.31 - CAT-QuickHeal 9.50 2008.07.30 - ClamAV 0.93.1 2008.07.31 - DrWeb 4.44.0.09170 2008.07.31 Trojan.Virtumod.456 eSafe 7.0.17.0 2008.07.29 Suspicious File eTrust-Vet 31.6.5998 2008.07.31 - Ewido 4.0 2008.07.31 - F-Prot 4.4.4.56 2008.07.30 W32/Virtumonde.AC.gen!Eldorado F-Secure 7.60.13501.0 2008.07.31 Trojan.Win32.Monder.bhs Fortinet 3.14.0.0 2008.07.31 W32/Monder.BHS!tr GData 2.0.7306.1023 2008.07.31 Trojan.Win32.Monder.bhs Ikarus T3.1.1.34.0 2008.07.31 Trojan.Win32.Monder.bhs Kaspersky 7.0.0.125 2008.07.31 Trojan.Win32.Monder.bhs McAfee 5350 2008.07.30 - Microsoft 1.3704 2008.07.28 - NOD32v2 3313 2008.07.31 - Norman 5.80.02 2008.07.30 - Panda 9.0.0.4 2008.07.31 - PCTools 4.4.2.0 2008.07.30 - Prevx1 V2 2008.07.31 Fraudulent Security Program Rising 20.55.32.00 2008.07.31 - Sophos 4.31.0 2008.07.31 - Sunbelt 3.1.1537.1 2008.07.29 VIPRE.Suspicious Symantec 10 2008.07.31 - TheHacker 6.2.96.389 2008.07.25 - TrendMicro 8.700.0.1004 2008.07.31 - VBA32 3.12.8.1 2008.07.29 - ViRobot 2008.7.31.1319 2008.07.31 - VirusBuster 4.5.11.0 2008.07.30 - Webwasher-Gateway 6.6.2 2008.07.31 - weitere Informationen File size: 99456 bytes MD5...: e2ebb59e883fd84cfc0adad67df42cc8 SHA1..: 0e1b7f5c7d0ad932b7d8dae8c9759c11d1b21b95 SHA256: 7527fbbb58e357106be1683d28887092a6277acba559bff90299119fc87fe34e SHA512: d7e93cefc3403be34d5c1fa51406bfef9a19fea1e929606b5e7f5a36c2582155 ea37a49f64636075f5cabc5323bf5ff522de27f448e7fb3f2e6c5ed729dd7981 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10001635 timedatestamp.....: 0x4885a083 (Tue Jul 22 08:55:31 2008) machinetype.......: 0x14c (I386) ( 5 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x3000 0x3000 4.54 e1559a6dfbce962e95db4fff067acc42 DATA 0x4000 0x1000 0x600 4.58 9656819b3035084220f488fc6845553a 0x5000 0x1000 0x200 7.64 f7563894310c64f5576c8897999d831c 0x6000 0x5000 0x4400 7.99 d73d351b78b70449307b959c17aed9ce 0xb000 0x1b000 0xdc80 7.97 554751f0fc7bb22cff2c0b937000178b ( 3 imports ) > gdi32.dll: Arc, CreateBrushIndirect, CreateCompatibleBitmap, CreateCompatibleDC, CreateDIBSection, CreateRectRgn, CreateSolidBrush, DeleteDC, DeleteObject, GetDeviceCaps, GetPixel > comdlg32.dll: ChooseColorA, GetOpenFileNameA > kernel32.dll: CloseHandle, CreateFileA, DeleteCriticalSection, DeleteFileA, EnterCriticalSection, ExitProcess, GetCurrentThreadId, GetFileSize, GetFileType, InitializeCriticalSection, LeaveCriticalSection, LocalAlloc, LocalFree, lstrlen, MultiByteToWideChar, OpenMutexA, OpenProcess, ReadFile, ResumeThread, SetEndOfFile, SetFilePointer, Sleep, TerminateThread, UnhandledExceptionFilter, WaitForSingleObject, WideCharToMultiByte, WinExec, WriteFile ( 0 exports ) Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=7D1181DA80FE3EA68497011E35477B00A6406EDD ThreatExpert info: http://www.threatexpert.com/report.aspx?md5=e2ebb59e883fd84cfc0adad67df42cc8 Datei eqvwamkl.dll empfangen 2008.07.31 13:49:03 (CET) Status: Laden ... Wartend Warten Überprüfung Beendet Nicht gefunden Gestoppt Ergebnis: 13/35 (37.15%) Laden der Serverinformationen... Ihre Datei wartet momentan auf Position: ___. Geschätzte Startzeit is zwischen ___ und ___ . Dieses Fenster bis zum Abschluss des Scans nicht schließen. Der Scanner, welcher momentan Ihre Datei bearbeitet ist momentan gestoppt. Wir warten einige Sekunden um Ihr Ergebnis zu erstellen. Falls Sie längern als fünf Minuten warten, versenden Sie bitte die Datei erneut. Ihre Datei wird momentan von VirusTotal überprüft, Ergebnisse werden sofort nach der Generierung angezeigt. Filter Filter Drucken der Ergebnisse Drucken der Ergebnisse Datei existiert nicht oder dessen Lebensdauer wurde überschritten Dienst momentan gestoppt. Ihre Datei befindet sich in der Warteschlange (position: ). Diese wird abgearbeitet, wenn der Dienst wieder startet. SIe können auf einen automatischen reload der homepage warten, oder ihre email in das untere formular eintragen. Klicken Sie auf "Anfragen", damit das System sie benachrichtigt wenn die Überprüfung abgeschlossen ist. Email: Antivirus Version letzte aktualisierung Ergebnis AhnLab-V3 2008.7.29.1 2008.07.31 - AntiVir 7.8.1.12 2008.07.31 ADSPY/AdSpy.Gen Authentium 5.1.0.4 2008.07.31 - Avast 4.8.1195.0 2008.07.30 - AVG 8.0.0.156 2008.07.31 Downloader.Zlob.AAHA BitDefender 7.2 2008.07.31 - CAT-QuickHeal 9.50 2008.07.30 - ClamAV 0.93.1 2008.07.31 - DrWeb 4.44.0.09170 2008.07.31 - eSafe 7.0.17.0 2008.07.29 - eTrust-Vet 31.6.5997 2008.07.31 Win32/Pripecs!generic Ewido 4.0 2008.07.31 - F-Prot 4.4.4.56 2008.07.30 W32/Vapsup.B.gen!Eldorado F-Secure 7.60.13501.0 2008.07.31 - Fortinet 3.14.0.0 2008.07.31 - GData 2.0.7306.1023 2008.07.31 - Ikarus T3.1.1.34.0 2008.07.31 AdWare.AdSpy Kaspersky 7.0.0.125 2008.07.31 - McAfee 5350 2008.07.30 - Microsoft 1.3704 2008.07.28 TrojanDownloader:Win32/Zlob.gen!GV NOD32v2 3313 2008.07.31 - Norman 5.80.02 2008.07.30 W32/DLoader.IRHT Panda 9.0.0.4 2008.07.31 - PCTools 4.4.2.0 2008.07.30 - Prevx1 V2 2008.07.31 Cloaked Malware Rising 20.55.32.00 2008.07.31 Trojan.Win32.Undef.int Sophos 4.31.0 2008.07.31 Mal/Zlob-Q Sunbelt 3.1.1537.1 2008.07.29 - Symantec 10 2008.07.31 Downloader.Zlob!gen.3 TheHacker 6.2.96.389 2008.07.25 - TrendMicro 8.700.0.1004 2008.07.31 - VBA32 3.12.8.1 2008.07.29 suspected of Downloader.Zlob.5 ViRobot 2008.7.31.1319 2008.07.31 - VirusBuster 4.5.11.0 2008.07.30 - Webwasher-Gateway 6.6.2 2008.07.31 Ad-Spyware.AdSpy.Gen weitere Informationen File size: 180224 bytes MD5...: 88484f8f61ae1296a37c6758587d9bcd SHA1..: 1a7672e57a67e61041eae61bac83c59aa5403fa2 SHA256: 9a76e9885678cffdfb2c9f5a23339cdb17922dd753cea6862d43d16461e1ca13 SHA512: 2c8ad532ac541582bf2693e59262006ffef0f51ccffe380db05bd50ae5cf5196 66b5944580d7733ddacda06c4d12adb819478fad810da4422063b1109965a7b8 PEiD..: - PEInfo: PE Structure information ( base data ) entrypointaddress.: 0x10015eb7 timedatestamp.....: 0x488f461b (Tue Jul 29 16:32:27 2008) machinetype.......: 0x14c (I386) ( 4 sections ) name viradd virsiz rawdsiz ntrpy md5 .text 0x1000 0x248d4 0x25000 6.55 fc1aca08e9797751460804aa0dbd997c .data 0x26000 0x2e8c 0x2000 1.56 8dc856ba0eed6d1086708ba7483d5933 .rsrc 0x29000 0x10 0x1000 0.00 620f0b67a91f7f74151bc5be745b7110 .reloc 0x2a000 0x2348 0x3000 3.83 6c37a2233aea752fd49ad4b03eae14de ( 2 imports ) > KERNEL32.dll: GetLastError, CloseHandle, GetSystemTime, CreateEventW, WaitForSingleObject, MultiByteToWideChar, CreateFileW, GetProcAddress, GetCurrentDirectoryW, SetFilePointer, SystemTimeToFileTime, LocalFileTimeToFileTime, GetFileAttributesW, WideCharToMultiByte, CreateDirectoryW, WriteFile, SetFileTime, LoadLibraryW, FindClose, ReadFile, FindFirstFileW, TerminateProcess, GetCurrentProcess, UnhandledExceptionFilter, SetUnhandledExceptionFilter, IsDebuggerPresent, HeapFree, HeapAlloc, GetCurrentThreadId, GetCommandLineA, GetVersionExA, GetProcessHeap, RaiseException, RtlUnwind, GetModuleHandleA, TlsGetValue, TlsAlloc, TlsSetValue, TlsFree, InterlockedIncrement, SetLastError, InterlockedDecrement, Sleep, HeapSize, ExitProcess, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, DeleteCriticalSection, LeaveCriticalSection, EnterCriticalSection, GetConsoleCP, GetConsoleMode, SetHandleCount, GetStdHandle, GetFileType, GetStartupInfoA, FlushFileBuffers, GetCPInfo, GetACP, GetOEMCP, IsValidCodePage, LCMapStringA, LCMapStringW, HeapDestroy, HeapCreate, VirtualFree, VirtualAlloc, HeapReAlloc, GetModuleFileNameA, QueryPerformanceCounter, GetTickCount, GetCurrentProcessId, GetSystemTimeAsFileTime, LoadLibraryA, InitializeCriticalSection, CompareStringA, CompareStringW, SetEnvironmentVariableA, SetEnvironmentVariableW, SetStdHandle, WriteConsoleA, GetConsoleOutputCP, WriteConsoleW, GetStringTypeA, GetStringTypeW, GetLocaleInfoA, SetEndOfFile, CreateFileA > ADVAPI32.dll: RegSetValueExW, RegQueryValueExW, RegDeleteValueW ( 0 exports ) Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=040B15BD00F3A461C0D0020DF1605000601AA2B1 |

| | #4 |

| Privacy_Danger & desktop_background.zip Hi, versuche das im abgesicherten Modus noch mal... Das hört sich allerdings nicht gut an, der Zugriff auf die Reg scheint gesperrt... Im Falle das Avenger nicht anläuft, Killbox: KILLBOX - Pocket KillBox http://virus-protect.org/killbox.html oder http://www.wintotal.de/Software/index.php?id=4101 Options: Delete on Reboot --> anhaken reinkopieren: C:\WINDOWS\fdkowvbp.dll C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL C:\WINDOWS\system32\pscugomb.dll C:\WINDOWS\eqvwamkl.dll C:\WINDOWS\privacy_danger\index.htm und klicke auf das rote Kreuz, wenn gefragt wird, ob "Do you want to reboot? "---- klicke auf "no",und kopiere das nächste rein, erst beim letzten auf "yes" PC neustarten Poste das Log der Killbox; Führe danach HJ-fixen durch wie oben beschrieben, danach noch ein neues HJ-Log... Malwarebytes Antimalware. Anleitung hier: http://www.trojaner-board.de/51187-malwarebytes-anti-malware.html Nutze aber bitte diesen Downloadlink http://filepony.de/download-malwarebytes_anti_malware/. chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) |

| | #5 |

| Privacy_Danger & desktop_background.zip So,ich hab jetzt erstmal Killbox gemacht,bevor ich in den Abgesicherten gehe. Hab wie du gesagt hast jede Datei eingefügt,dann auf das Kreuz gedrückt und erst nach dem letzten neugestartet.Wie krieg ich jetzt das Logfile von Killbox? Hier ist das von HJ: Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 14:57:41, on 31.07.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v6.00 SP2 (6.00.2900.2180) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\Ati2evxx.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\system32\spoolsv.exe C:\WINDOWS\system32\acs.exe C:\Programme\AntiVir PersonalEdition Classic\sched.exe C:\Programme\AntiVir PersonalEdition Classic\avguard.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgamsvr.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgupsvc.exe C:\Programme\Bonjour\mDNSResponder.exe C:\Programme\TOSHIBA\ConfigFree\CFSvcs.exe C:\WINDOWS\system32\Ati2evxx.exe C:\WINDOWS\Explorer.EXE C:\WINDOWS\system32\DVDRAMSV.exe C:\Programme\Gemeinsame Dateien\Microsoft Shared\VS7Debug\mdm.exe C:\WINDOWS\system32\svchost.exe C:\Programme\ATI Technologies\ATI Control Panel\atiptaxx.exe C:\Programme\Synaptics\SynTP\SynTPLpr.exe C:\Programme\Synaptics\SynTP\SynTPEnh.exe C:\Programme\Toshiba\Windows Utilities\Hotkey.exe C:\Programme\TOSHIBA\ConfigFree\NDSTray.exe C:\Programme\TOSHIBA\TOSHIBA Zoom-Dienstprogramm\SmoothView.exe C:\Programme\TOSHIBA\Touch and Launch\PadExe.exe C:\WINDOWS\system32\dla\tfswctrl.exe C:\PROGRA~1\Grisoft\AVGFRE~1\avgcc.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe C:\Programme\AntiVir PersonalEdition Classic\avgnt.exe C:\Programme\HP\HP Software Update\HPWuSchd2.exe C:\Programme\Ulead Systems\Ulead Photo Explorer 8.0 SE Basic\Monitor.exe C:\Programme\QuickTime\qttask.exe C:\Programme\Adobe\Reader 8.0\Reader\Reader_sl.exe C:\WINDOWS\system32\ctfmon.exe C:\Programme\TOSHIBA\TOSCDSPD\toscdspd.exe C:\Programme\Messenger\msmsgs.exe C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe C:\Programme\HP\Digital Imaging\bin\hpqtra08.exe C:\Programme\Kodak\Kodak EasyShare software\bin\EasyShare.exe C:\Programme\Kodak\KODAK Software Updater\7288971\Program\Kodak Software Updater.exe C:\WINDOWS\system32\RAMASST.exe C:\Programme\Ulead Systems\Ulead Photo Express 4.0 SE\CalCheck.exe C:\Programme\Microsoft Office\OFFICE11\ONENOTEM.EXE C:\Programme\HP\Digital Imaging\bin\hpqSTE08.exe C:\WINDOWS\system32\wscntfy.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Mozilla Firefox\firefox.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe R0 - HKCU\Software\Microsoft\Internet Explorer\Main,Start Page = http://***l.com/jump.php?wmid=6010&mid=MjI6Ojg5&lid=2 R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings,ProxyOverride = *.local R3 - URLSearchHook: (no name) - {855F3B16-6D32-4fe6-8A56-BBB695989046} - (no file) O3 - Toolbar: Yahoo! Toolbar - {EF99BD32-C1FB-11D2-892F-0090271D4F88} - C:\Programme\Yahoo!\Companion\Installs\cpn\yt.dll O3 - Toolbar: (no name) - {0494D0D9-F8E0-41ad-92A3-14154ECE70AC} - (no file) O3 - Toolbar: &Google - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - c:\programme\google\googletoolbar2.dll O3 - Toolbar: fdkowvbp - {BE19C4CA-A1DB-4BDD-8CC0-EB2E37C7110A} - C:\WINDOWS\fdkowvbp.dll (file missing) O4 - HKLM\..\Run: [ATIPTA] "C:\Programme\ATI Technologies\ATI Control Panel\atiptaxx.exe" O4 - HKLM\..\Run: [SynTPLpr] C:\Programme\Synaptics\SynTP\SynTPLpr.exe O4 - HKLM\..\Run: [SynTPEnh] C:\Programme\Synaptics\SynTP\SynTPEnh.exe O4 - HKLM\..\Run: [Toshiba Hotkey Utility] "C:\Programme\Toshiba\Windows Utilities\Hotkey.exe" /lang DE O4 - HKLM\..\Run: [NDSTray.exe] NDSTray.exe O4 - HKLM\..\Run: [SmoothView] C:\Programme\TOSHIBA\TOSHIBA Zoom-Dienstprogramm\SmoothView.exe O4 - HKLM\..\Run: [PadTouch] C:\Programme\TOSHIBA\Touch and Launch\PadExe.exe O4 - HKLM\..\Run: [dla] C:\WINDOWS\system32\dla\tfswctrl.exe O4 - HKLM\..\Run: [AVG7_CC] C:\PROGRA~1\Grisoft\AVGFRE~1\avgcc.exe /STARTUP O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [avgnt] "C:\Programme\AntiVir PersonalEdition Classic\avgnt.exe" /min O4 - HKLM\..\Run: [Send sixth poke bait] C:\Dokumente und Einstellungen\All Users\Anwendungsdaten\Rect Wipe Send Sixth\Meow View.exe O4 - HKLM\..\Run: [HP Software Update] C:\Programme\HP\HP Software Update\HPWuSchd2.exe O4 - HKLM\..\Run: [My Web Search Bar] rundll32 C:\PROGRA~1\MYWEBS~1\bar\2.bin\MWSBAR.DLL,S O4 - HKLM\..\Run: [MyWebSearch Email Plugin] C:\PROGRA~1\MYWEBS~1\bar\2.bin\mwsoemon.exe O4 - HKLM\..\Run: [Ulead AutoDetector] C:\Programme\Ulead Systems\Ulead Photo Explorer 8.0 SE Basic\Monitor.exe O4 - HKLM\..\Run: [QuickTime Task] "C:\Programme\QuickTime\qttask.exe" -atboottime O4 - HKLM\..\Run: [043cc232] rundll32.exe "C:\WINDOWS\system32\pscugomb.dll",b O4 - HKLM\..\Run: [Google IME Autoupdater] "C:\Programme\Google\Google Pinyin\GooglePinyinDaemon.exe" O4 - HKLM\..\Run: [NapsterShell] C:\Programme\Napster\napster.exe /systray O4 - HKLM\..\Run: [Adobe Reader Speed Launcher] "C:\Programme\Adobe\Reader 8.0\Reader\Reader_sl.exe" O4 - HKCU\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\ctfmon.exe O4 - HKCU\..\Run: [TOSCDSPD] C:\Programme\TOSHIBA\TOSCDSPD\toscdspd.exe O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [Mags Clock] C:\DOKUME~1\Ivonne\ANWEND~1\GRIMGRAM\infoamendraw.exe O4 - HKCU\..\Run: [BgMonitor_{79662E04-7C6C-4d9f-84C7-88D8A56B10AA}] "C:\Programme\Gemeinsame Dateien\Ahead\lib\NMBgMonitor.exe" O4 - HKCU\..\Run: [BitTorrent] "C:\Programme\BitTorrent\bittorrent.exe" --force_start_minimized O4 - HKCU\..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-19\..\Run: [AVG7_Run] C:\PROGRA~1\Grisoft\AVGFRE~1\avgw.exe /RUNONCE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\system32\CTFMON.EXE (User 'Default user') O4 - Startup: Microsoft Office OneNote 2003 Schnellstart.lnk = C:\Programme\Microsoft Office\OFFICE11\ONENOTEM.EXE O4 - Global Startup: Dienst-Manager.lnk = C:\Programme\Microsoft SQL Server\80\Tools\Binn\sqlmangr.exe O4 - Global Startup: HP Digital Imaging Monitor.lnk = C:\Programme\HP\Digital Imaging\bin\hpqtra08.exe O4 - Global Startup: Kodak EasyShare Software.lnk = C:\Programme\Kodak\Kodak EasyShare software\bin\EasyShare.exe O4 - Global Startup: KODAK Software Updater.lnk = C:\Programme\Kodak\KODAK Software Updater\7288971\Program\Kodak Software Updater.exe O4 - Global Startup: Microsoft Office.lnk = C:\Programme\Microsoft Office\Office10\OSA.EXE O4 - Global Startup: NewShortcut1.lnk = ? O4 - Global Startup: RAMASST.lnk = C:\WINDOWS\system32\RAMASST.exe O4 - Global Startup: Ulead Kalendar Checker 4.0 SE.lnk = C:\Programme\Ulead Systems\Ulead Photo Express 4.0 SE\CalCheck.exe O8 - Extra context menu item: &ICQ Toolbar Search - res://C:\Programme\ICQToolbar\toolbaru.dll/SEARCH.HTML O8 - Extra context menu item: &Search - http://***need2find.com/KU/menusearch.html?p=KU O8 - Extra context menu item: Nach Microsoft &Excel exportieren - res://C:\PROGRA~1\MICROS~2\Office10\EXCEL.EXE/3000 O9 - Extra button: (no name) - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_02\bin\npjpi150_02.dll O9 - Extra 'Tools' menuitem: Sun Java Konsole - {08B0E5C0-4FCB-11CF-AAA5-00401C608501} - C:\Programme\Java\jre1.5.0_02\bin\npjpi150_02.dll O9 - Extra button: Bonjour - {7F9DB11C-E358-4ca6-A83D-ACC663939424} - C:\Programme\Bonjour\ExplorerPlugin.dll O9 - Extra button: Recherchieren - {92780B25-18CC-41C8-B9BE-3C9C571A8263} - C:\PROGRA~1\MICROS~2\OFFICE11\REFIEBAR.DLL O9 - Extra button: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing) O9 - Extra 'Tools' menuitem: PartyPoker.com - {B7FE5D70-9AA2-40F1-9C6B-12A255F085E1} - C:\Programme\PartyGaming\PartyPoker\RunApp.exe (file missing) O9 - Extra button: ICQ Lite - {B863453A-26C3-4e1f-A54D-A2CD196348E9} - C:\Programme\ICQLite\ICQLite.exe O9 - Extra 'Tools' menuitem: ICQ Lite - {B863453A-26C3-4e1f-A54D-A2CD196348E9} - C:\Programme\ICQLite\ICQLite.exe O9 - Extra button: Real.com - {CD67F990-D8E9-11d2-98FE-00C0F0318AFE} - C:\WINDOWS\system32\Shdocvw.dll O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra button: eBay - {34042179-52D4-4434-9835-873A1760F4AB} - C:\Programme\Internet Explorer\Signup\ToshibaGotoEbay.exe (HKCU) O18 - Filter hijack: text/html - (no CLSID) - (no file) O21 - SSODL: eqvwamkl - {C43A5643-A9E0-4019-AE37-32C9ECB36D0C} - C:\WINDOWS\eqvwamkl.dll (file missing) O23 - Service: Atheros-Konfigurationsdienst (ACS) - Unknown owner - C:\WINDOWS\system32\acs.exe O23 - Service: AntiVir Scheduler (AntiVirScheduler) - Avira GmbH - C:\Programme\AntiVir PersonalEdition Classic\sched.exe O23 - Service: AntiVir PersonalEdition Classic Service (AntiVirService) - Avira GmbH - C:\Programme\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Ati HotKey Poller - ATI Technologies Inc. - C:\WINDOWS\system32\Ati2evxx.exe O23 - Service: AVG7 Alert Manager Server (Avg7Alrt) - GRISOFT, s.r.o. - C:\PROGRA~1\Grisoft\AVGFRE~1\avgamsvr.exe O23 - Service: AVG7 Update Service (Avg7UpdSvc) - GRISOFT, s.r.o. - C:\PROGRA~1\Grisoft\AVGFRE~1\avgupsvc.exe O23 - Service: Bonjour Dienst (Bonjour Service) - Apple Computer, Inc. - C:\Programme\Bonjour\mDNSResponder.exe O23 - Service: ConfigFree Service (CFSvcs) - TOSHIBA CORPORATION - C:\Programme\TOSHIBA\ConfigFree\CFSvcs.exe O23 - Service: DVD-RAM_Service - Matsushita Electric Industrial Co., Ltd. - C:\WINDOWS\system32\DVDRAMSV.exe O23 - Service: Google Updater Service (gusvc) - Google - C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe O23 - Service: InstallDriver Table Manager (IDriverT) - Macrovision Corporation - C:\Programme\Gemeinsame Dateien\InstallShield\Driver\11\Intel 32\IDriverT.exe O23 - Service: Pml Driver HPZ12 - HP - C:\WINDOWS\system32\HPZipm12.exe O24 - Desktop Component 0: Privacy Protection - file:///C:\WINDOWS\privacy_danger\index.htm -- End of file - 10596 bytes |

| | #6 |

| Privacy_Danger & desktop_background.zip Das habe ich befürchtet, es sind massiv neue Infektionen aufgetreten, die alten hat die Killbox erwischt. (Das Log der Killbox findest Du unter C:\!KillBox\Logs\kb.log). Daher müssen wir jetzt alle Werkzeuge runterladen, offline gehen und dann die Bereinigung starten: Folgende Tools bitte downloaden (ggf. die Anleitung dazu drucken): Combofix: http://download.bleepingcomputer.com/sUBs/ComboFix.exe MAM (installieren und updaten): http://filepony.de/download-malwarebytes_anti_malware/. Smitfraudfix: http://siri.urz.free.fr/Fix/SmitfraudFix_De.php CCleaner: http://www.ccleaner.com/ccleaner-20 Installation des cCleaners ohne die Toolbar! Benutzerdefinierte Installation wählen. Danach Offline gehen, Stecker ziehen! Combofix: Alle Fenster schliessen und combofix.exe starten und bestätige die folgende Abfrage mit 1 und drücke Enter. Der Scan mit Combofix kann einige Zeit in Anspruch nehmen, also habe etwas Geduld. Während des Scans bitte nichts am Rechner unternehmen Es kann möglich sein, dass der Rechner zwischendurch neu gestartet wird. Nach Scanende wird ein Report angezeigt, den bitte kopieren und in deinem Thread einfuegen (temporär zwischenspeicher und später posten). Weitere Anleitung unter:http://www.bleepingcomputer.com/combofix/de/wie-combofix-benutzt-wird Smithfraudfix: Reinigung: Starte deinen Rechner in den abgesicherten Modus neu auf (bevor das Windows Bild erscheint, die F8 Taste eindrücken, immer wieder F8 drücken) Mach einen Doppelklick auf SmitfraudFix.exe Wähle die 2 und drücke auf Enter um die infizierten Dateien zu löschen Du wirst dann gefragt: Do you want to clean the registry ? antworte mit Y (ja) und drücke auf Enter um das Desktop Bild zu entfernen und die Registry Schlüssel der Infektion zu bereinigen. Das Programm wird nun überprüfen, ob die wininet.dll infiziert ist. Du wirst möglicherweise gefragt, die infizierte Datei entfernen zu lassen (wenn sie gefunden wird): Replace infected file ? antworte Y (ja) und drücke auf Enter um eine saubere Datei zu bekommen. Du solltest deinen Rechner nun neu aufstarten, um den Reinigungsprozess zu beenden. Das Logfile findest du auf deiner Festplatte, normalerweise als C:\rapport.txt (später posten) MAM MAM starten und bereinigen lassen, Log für später ebenfalls sichern. CCleaner Die Registry (blaues Würfel-Symbol linke Seite) musst du mehrmals durchsuchen und bereinigen lassen, bis nichts mehr gefunden wird. Dann startest du den Rechner im normalen Modus neu. Jetzt noch ein HJ-Log durchführen, online gehen und posten. Ich hoffe nicht, das etwas übrigeblieben ist und fleissig aus dem Internet nachgeladen wird (Firewall?) chris

__________________ --> Privacy_Danger & desktop_background.zip |

| | #7 |

| Privacy_Danger & desktop_background.zip Ok,das mache ich heut Abend,komm um 22.30h vom Training,muss jetzt leider weg.Schonmal vielen vielen Dank für die Hilfe!Das smitfraudfix ging aber net (wie ich oben beschrieben hab). |

| | #8 |

| Privacy_Danger & desktop_background.zip Hi, ok, probiere Smithy umzubenennen und erst nach dem Lauf der restliche Scanner installieren / laufen lassen ... Und noch was. Es kann sein, dass Teile von Smithy/combofix als Trojaner erkannt werden (von z.B. MAM), achte daher auf die Pfade falls einer der Scanner anschlägt! chris

__________________  Don't bring me down Don't bring me down Vor dem posten beachten! Spenden (Wer spenden will, kann sich gerne melden  ) ) Geändert von Chris4You (31.07.2008 um 15:08 Uhr) |

|

| Themen zu Privacy_Danger & desktop_background.zip |

| abgesicherten modus, avira, bonjour, computer, desktop, ebay, email, excel, festplatte, firefox, google, helfen, hijack, hkus\s-1-5-18, immer wieder, internet, internet explorer, launch, mozilla, mozilla firefox, nicht gefunden, privacy protection, problem, server, software, super, system, torrent.exe, trojaner, urlsearchhook, viren, virus, virus alert, windows, windows xp, wmid, zip datei |