|

| |||||||

Plagegeister aller Art und deren Bekämpfung: adware.agent.bnWindows 7 Wenn Du nicht sicher bist, ob Du dir Malware oder Trojaner eingefangen hast, erstelle hier ein Thema. Ein Experte wird sich mit weiteren Anweisungen melden und Dir helfen die Malware zu entfernen oder Unerwünschte Software zu deinstallieren bzw. zu löschen. Bitte schildere dein Problem so genau wie möglich. Sollte es ein Trojaner oder Viren Problem sein wird ein Experte Dir bei der Beseitigug der Infektion helfen. |

|

| | #1 |

| adware.agent.bn Ich hatte in ltzter Zeit ein großes Problem mit Viren und habe meinen PC mir Spyware Doctor gesucht und den Virus adware.agent.bn gefunden, diesen habe ich gelöscht, aber immer wenn ich den Computer neustarte ist der Virus wieder da! Habe auch cshon andere Virusprogremmme benutzt SPYbot Search and Destroy und Avira antivir die haben aber nichts gefunden. |

| | #2 |

| /// AVZ-Toolkit Guru      | adware.agent.bn Hallo Nirunal.

__________________Poste bitte ein HJT logfile und den SpywareDoctor Bericht Erstellung eines Hijacklog -Hier gibt es das Tool -> HijackThis -Speichere es in einem eigenen Ordner! (z.B.: c:\Hijackthis\) -Suche die Datei HiJackThis.exe und benenne sie um in 'This.com' (Klick rechte Maustaste -> umbenennen) -Starte nun mit Doppelklick auf This.com -Klicke auf den rot markierten Button Do a system scan and save a log file -Nach dem Scan öffnet sich ein Editor Fenster, kopiere nun dieses Logfile ab und füge es in deinen Beitrag im Forum mit ein) - Wichtig: Durchsuche das Log-File nach persönlichen Informationen, wie z.B. deinen Realname, und editiere diese, bevor Du es postest. - Alle Links im Log-File sollten wie folgt editiert werden -> z.B. h**p://meine-seite.de. Einfach, damit niemand auf die Idee kommt, auf die Links zu klicken.

__________________ |

| | #3 |

| adware.agent.bn Ich weiß was HijackThis ist und hab es schon oft benutzt ^^ hier:

__________________Code:

ATTFilter Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 16:36:08, on 27.04.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v6.00 SP2 (6.00.2900.2180) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\csrss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Alwil Software\Avast4\aswUpdSv.exe C:\Programme\Alwil Software\Avast4\ashServ.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe C:\WINDOWS\Explorer.EXE C:\WINDOWS\system32\RUNDLL32.EXE C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe C:\Programme\Spyware Doctor\pctsTray.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe C:\Programme\Adobe\Photoshop Elements 6.0\apdproxy.exe C:\WINDOWS\RTHDCPL.EXE C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe C:\Programme\Enigma Software Group\SpyHunter\SpyHunter3.exe C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe C:\Programme\Adobe\Photoshop Elements 6.0\PhotoshopElementsFileAgent.exe C:\Programme\Messenger\msmsgs.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe D:\xampp\apache\bin\apache.exe C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe D:\Programme\Free Download Manager\fdm.exe C:\Programme\ICQ6\ICQ.exe C:\Programme\Spybot - Search & Destroy\TeaTimer.exe C:\Programme\Google\Google Updater\GoogleUpdater.exe C:\Programme\Hamachi\hamachi.exe C:\Programme\Bonjour\mDNSResponder.exe C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe D:\xampp\mysql\bin\mysqld-nt.exe C:\WINDOWS\System32\nvsvc32.exe C:\Programme\Spyware Doctor\pctsAuxs.exe C:\Programme\Spyware Doctor\pctsSvc.exe D:\xampp\apache\bin\apache.exe C:\Programme\Alwil Software\Avast4\ashMaiSv.exe C:\Programme\Alwil Software\Avast4\ashWebSv.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\alg.exe C:\WINDOWS\system32\wuauclt.exe C:\Programme\Mozilla Firefox\firefox.exe C:\Programme\Trend Micro\HijackThis\HijackThis.exe C:\WINDOWS\System32\wbem\wmiprvse.exe R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings,ProxyOverride = *.local O2 - BHO: AcroIEHlprObj Class - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:\Programme\Adobe\Acrobat 6.0\Reader\ActiveX\AcroIEHelper.dll O2 - BHO: Spybot-S&D IE Protection - {53707962-6F74-2D53-2644-206D7942484F} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O2 - BHO: Google Toolbar Helper - {AA58ED58-01DD-4d91-8333-CF10577473F7} - c:\programme\google\googletoolbar1.dll O2 - BHO: Google Toolbar Notifier BHO - {AF69DE43-7D58-4638-B6FA-CE66B5AD205D} - C:\Programme\Google\GoogleToolbarNotifier\2.1.1119.1736\swg.dll O2 - BHO: FDMIECookiesBHO Class - {CC59E0F9-7E43-44FA-9FAA-8377850BF205} - D:\Programme\Free Download Manager\iefdm2.dll O3 - Toolbar: &Google - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - c:\programme\google\googletoolbar1.dll O4 - HKLM\..\Run: [NvCplDaemon] RUNDLL32.EXE C:\WINDOWS\System32\NvCpl.dll,NvStartup O4 - HKLM\..\Run: [nwiz] nwiz.exe /install O4 - HKLM\..\Run: [NvMediaCenter] RUNDLL32.EXE C:\WINDOWS\System32\NvMcTray.dll,NvTaskbarInit O4 - HKLM\..\Run: [Google Desktop Search] "C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe" /startup O4 - HKLM\..\Run: [ISTray] "C:\Programme\Spyware Doctor\pctsTray.exe" O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [Adobe Photo Downloader] "C:\Programme\Adobe\Photoshop Elements 6.0\apdproxy.exe" O4 - HKLM\..\Run: [RTHDCPL] RTHDCPL.EXE O4 - HKLM\..\Run: [Alcmtr] ALCMTR.EXE O4 - HKLM\..\Run: [avgnt] "C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe" /min O4 - HKLM\..\Run: [SpyHunter Security Suite] C:\Programme\Enigma Software Group\SpyHunter\SpyHunter3.exe O4 - HKLM\..\Run: [avast!] C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe O4 - HKCU\..\Run: [Free Download Manager] "D:\Programme\Free Download Manager\fdm.exe" -autorun O4 - HKCU\..\Run: [ICQ] "C:\Programme\ICQ6\ICQ.exe" silent O4 - HKCU\..\Run: [SpybotSD TeaTimer] C:\Programme\Spybot - Search & Destroy\TeaTimer.exe O4 - HKCU\..\Run: [Systweak AntiSpyware 2008] C:\Programme\Systweak AntiSpyware\AntiSpyware.exe O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'Default user') O4 - Startup: hamachi.lnk = C:\Programme\Hamachi\hamachi.exe O4 - Global Startup: Google Updater.lnk = C:\Programme\Google\Google Updater\GoogleUpdater.exe O8 - Extra context menu item: Alles mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlall.htm O8 - Extra context menu item: Auswahl mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlselected.htm O8 - Extra context menu item: Datei mit FDM herunterladen - file://D:\Programme\Free Download Manager\dllink.htm O8 - Extra context menu item: Videos mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlfvideo.htm O9 - Extra button: (no name) - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra 'Tools' menuitem: Spybot - Search & Destroy Configuration - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra button: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra 'Tools' menuitem: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra button: Klicke hier um das Projekt xp-AntiSpy zu unterstützen - {0e921e80-267a-42aa-aee4-60b9a1222a44} - C:\Programme\xp-AntiSpy\sponsoring\sponsor.html (HKCU) O9 - Extra 'Tools' menuitem: Unterstützung für xp-AntiSpy - {0e921e80-267a-42aa-aee4-60b9a1222a44} - C:\Programme\xp-AntiSpy\sponsoring\sponsor.html (HKCU) O16 - DPF: {6414512B-B978-451D-A0D8-FCFDF33E833C} (WUWebControl Class) - http://www.update.microsoft.com/windowsupdate/v6/V5Controls/en/x86/client/wuweb_site.cab?1207833223764 O20 - AppInit_DLLs: C:\PROGRA~1\Google\GOOGLE~3\GOEC62~1.DLL O21 - SSODL: vadokmxt - {6FBE0F61-4C49-4F8C-80BD-F0793D8FA941} - C:\WINDOWS\vadokmxt.dll O23 - Service: Adobe Active File Monitor V6 (AdobeActiveFileMonitor6.0) - Unknown owner - C:\Programme\Adobe\Photoshop Elements 6.0\PhotoshopElementsFileAgent.exe O23 - Service: Avira AntiVir Personal – Free Antivirus Planer (AntiVirScheduler) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe O23 - Service: Avira AntiVir Personal – Free Antivirus Guard (AntiVirService) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Apache2.2 - Apache Software Foundation - D:\xampp\apache\bin\apache.exe O23 - Service: avast! iAVS4 Control Service (aswUpdSv) - ALWIL Software - C:\Programme\Alwil Software\Avast4\aswUpdSv.exe O23 - Service: avast! Antivirus - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashServ.exe O23 - Service: avast! Mail Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashMaiSv.exe O23 - Service: avast! Web Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashWebSv.exe O23 - Service: ##Id_String1.6844F930_1628_4223_B5CC_5BB94B879762## (Bonjour Service) - Apple Computer, Inc. - C:\Programme\Bonjour\mDNSResponder.exe O23 - Service: FLEXnet Licensing Service - Macrovision Europe Ltd. - C:\Programme\Gemeinsame Dateien\Macrovision Shared\FLEXnet Publisher\FNPLicensingService.exe O23 - Service: GoogleDesktopManager - Google - C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe O23 - Service: Google Updater Service (gusvc) - Google - C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe O23 - Service: mysql - Unknown owner - D:\xampp\mysql\bin\mysqld-nt.exe O23 - Service: NVIDIA Display Driver Service (NVSvc) - NVIDIA Corporation - C:\WINDOWS\System32\nvsvc32.exe O23 - Service: PC Tools Auxiliary Service (sdAuxService) - PC Tools - C:\Programme\Spyware Doctor\pctsAuxs.exe O23 - Service: PC Tools Security Service (sdCoreService) - PC Tools - C:\Programme\Spyware Doctor\pctsSvc.exe O23 - Service: TuneUp Drive Defrag-Dienst (TuneUp.Defrag) - TuneUp Software GmbH - C:\WINDOWS\System32\TuneUpDefragService.exe -- End of file - 9051 bytes Geändert von Nirual (27.04.2008 um 15:42 Uhr) |

| | #4 | |||

| /// AVZ-Toolkit Guru      | adware.agent.bnZitat:

Zitat:

Dateien Online überprüfen lassen: * Suche die Seite Virtustotal auf, klicke auf den Button Durchsuchen und suche folgende Datei/Dateien: (lass auch die versteckten Dateien anzeigen!) Zitat:

* Poste im Anschluss das Ergebnis der Auswertung, alles abkopieren und in einen Beitrag einfügen. (Wichtig: Auch die Größenangabe sowie den HASH mit kopieren!)

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #5 |

| adware.agent.bn Muss ich des kaufen? Systweak AntiSpyware Geändert von Nirual (27.04.2008 um 16:33 Uhr) |

| | #6 |

| adware.agent.bn Das ist C:\WINDOWS\vadokmxt.dll Code:

ATTFilter Antivirus Version letzte aktualisierung Ergebnis

AhnLab-V3 2008.4.25.2 2008.04.25 -

AntiVir 7.8.0.10 2008.04.25 ADSPY/Vapsup.eby

Authentium 4.93.8 2008.04.27 -

Avast 4.8.1169.0 2008.04.26 -

AVG 7.5.0.516 2008.04.27 BHO.DSA

BitDefender 7.2 2008.04.27 Trojan.Downloader.Zlob.ABUI

CAT-QuickHeal 9.50 2008.04.26 -

ClamAV 0.92.1 2008.04.27 -

DrWeb 4.44.0.09170 2008.04.27 -

eTrust-Vet 31.3.5736 2008.04.26 Win32/Pripecs!generic

Ewido 4.0 2008.04.27 -

F-Prot 4.4.2.54 2008.04.26 -

F-Secure 6.70.13260.0 2008.04.26 -

FileAdvisor 1 2008.04.27 -

Fortinet 3.14.0.0 2008.04.27 -

Ikarus T3.1.1.26 2008.04.27 AdWare.NetAdware.S

Kaspersky 7.0.0.125 2008.04.27 -

McAfee 5282 2008.04.25 -

Microsoft None 2008.04.22 -

NOD32v2 3057 2008.04.26 -

Norman 5.80.02 2008.04.25 -

Panda 9.0.0.4 2008.04.27 -

Prevx1 V2 2008.04.27 BHO.DSA

Sophos 4.28.0 2008.04.26 -

Sunbelt 3.0.1056.0 2008.04.17 -

Symantec 10 2008.04.27 Downloader.Zlob!gen.2

TheHacker 6.2.92.294 2008.04.26 -

VBA32 3.12.6.5 2008.04.26 suspected of Downloader.Zlob.7

VirusBuster 4.3.26:9 2008.04.27 -

Webwasher-Gateway 6.6.2 2008.04.27 Ad-Spyware.Vapsup.eby

weitere Informationen

File size: 221184 bytes

MD5...: 03d018baa51772a6de5ce0d9088d1c91

SHA1..: 741cd343a48be69c5f63be61fa9e73b5256dc3c5

SHA256: a98f9aad925f11a6f5c85159f4c9be87345e684c4d84c7eb2cef980ea31fb7c8

SHA512: d8bf91c5739b682a2e4f6d61854320964895ac6784c7abee421f2740f733bec7

c2e42ab0f478733244bea1f76324e9d24f5dd336a0429c71197d2f1991dba619

PEiD..: -

PEInfo: PE Structure information

( base data )

entrypointaddress.: 0x1000d24a

timedatestamp.....: 0x48103e40 (Thu Apr 24 08:01:04 2008)

machinetype.......: 0x14c (I386)

( 4 sections )

name viradd virsiz rawdsiz ntrpy md5

.text 0x1000 0x2e5e6 0x2f000 6.27 0e3c2aed5a6d3dae144c30eb7e15c6f7

.data 0x30000 0x2e84 0x2000 1.58 1c39bf7f21cdbce99757056b989c615d

.rsrc 0x33000 0x10 0x1000 0.00 620f0b67a91f7f74151bc5be745b7110

.reloc 0x34000 0x24c4 0x3000 4.01 ff27e383ccaa2aa3a652e21d8b26e702

( 3 imports )

> KERNEL32.dll: Sleep, GetLastError, CloseHandle, GetSystemTime, CreateEventW, WaitForSingleObject, MultiByteToWideChar, LoadLibraryW, SystemTimeToFileTime, GetFileAttributesW, CreateFileW, ReadFile, GetCurrentDirectoryW, LocalFileTimeToFileTime, WideCharToMultiByte, CreateDirectoryW, WriteFile, SetFileTime, GetProcAddress, FindClose, SetFilePointer, FindFirstFileW, SetEndOfFile, TerminateProcess, GetCurrentProcess, UnhandledExceptionFilter, SetUnhandledExceptionFilter, IsDebuggerPresent, HeapFree, HeapAlloc, GetCurrentThreadId, GetCommandLineA, GetVersionExA, GetProcessHeap, RaiseException, RtlUnwind, GetModuleHandleA, TlsGetValue, TlsAlloc, TlsSetValue, TlsFree, InterlockedIncrement, SetLastError, InterlockedDecrement, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, ExitProcess, DeleteCriticalSection, LeaveCriticalSection, EnterCriticalSection, GetConsoleCP, GetConsoleMode, HeapSize, SetHandleCount, GetStdHandle, GetFileType, GetStartupInfoA, FlushFileBuffers, GetCPInfo, GetACP, GetOEMCP, LCMapStringA, LCMapStringW, HeapDestroy, HeapCreate, VirtualFree, VirtualAlloc, HeapReAlloc, GetModuleFileNameA, QueryPerformanceCounter, GetTickCount, GetCurrentProcessId, GetSystemTimeAsFileTime, CompareStringA, CompareStringW, SetEnvironmentVariableA, SetEnvironmentVariableW, LoadLibraryA, InitializeCriticalSection, SetStdHandle, WriteConsoleA, GetConsoleOutputCP, WriteConsoleW, GetStringTypeA, GetStringTypeW, GetLocaleInfoA, CreateFileA

> ADVAPI32.dll: RegDeleteValueW, RegSetValueExW, RegQueryValueExW, RegCreateKeyExW

> ole32.dll: CoInitialize

( 0 exports )

Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=F32B959300671C6D60FA03D7C5B9690036FC6849

Code:

ATTFilter Antivirus Version letzte aktualisierung Ergebnis

AhnLab-V3 2008.4.25.2 2008.04.25 -

AntiVir 7.8.0.10 2008.04.25 -

Authentium 4.93.8 2008.04.27 -

Avast 4.8.1169.0 2008.04.27 -

AVG 7.5.0.516 2008.04.27 -

BitDefender 7.2 2008.04.27 -

CAT-QuickHeal 9.50 2008.04.26 -

ClamAV 0.92.1 2008.04.27 -

DrWeb 4.44.0.09170 2008.04.27 -

eSafe 7.0.15.0 2008.04.27 -

eTrust-Vet 31.3.5736 2008.04.26 -

Ewido 4.0 2008.04.27 -

F-Prot 4.4.2.54 2008.04.26 -

F-Secure 6.70.13260.0 2008.04.26 -

FileAdvisor 1 2008.04.27 -

Fortinet 3.14.0.0 2008.04.27 -

Ikarus T3.1.1.26 2008.04.27 -

Kaspersky 7.0.0.125 2008.04.27 -

McAfee 5282 2008.04.25 -

Microsoft 1.3408 2008.04.22 -

NOD32v2 3057 2008.04.26 -

Norman 5.80.02 2008.04.25 -

Panda 9.0.0.4 2008.04.27 -

Prevx1 V2 2008.04.27 Heuristic: Suspicious Hijacker

Rising 20.41.62.00 2008.04.27 -

Sophos 4.28.0 2008.04.27 -

Sunbelt 3.0.1056.0 2008.04.17 -

Symantec 10 2008.04.27 -

TheHacker 6.2.92.294 2008.04.26 -

VBA32 3.12.6.5 2008.04.26 -

VirusBuster 4.3.26:9 2008.04.27 -

Webwasher-Gateway 6.6.2 2008.04.27 -

weitere Informationen

File size: 2961648 bytes

MD5...: a3d636c8f64cc2558a8de66cd658405d

SHA1..: d91dd28d25c5297d799e3f77cdfb2d60c2206524

SHA256: 837b2f9d9fd48eec10981a40df410923ef7b04d98da3468ff6190bdb9de1bb5a

SHA512: dd190b8bb3471702eae7ca37d43c2d3793c80a2993f3d8822ede6ee6cb92eea2

0fcbf99af15d5a06f812fc5fefa7b6e7faa4445ea76b10ce15a382ab2d65086e

PEiD..: -

PEInfo: PE Structure information

( base data )

entrypointaddress.: 0x4e51c2

timedatestamp.....: 0x47f49180 (Thu Apr 03 08:12:48 2008)

machinetype.......: 0x14c (I386)

( 4 sections )

name viradd virsiz rawdsiz ntrpy md5

.text 0x1000 0x1c0dcd 0x1c0e00 6.47 5b89ef9f8550f26b6c472986b911f9ff

.rdata 0x1c2000 0x59afe 0x59c00 5.31 ce8bc78f98a390f4328dff87d5753a34

.data 0x21c000 0x139a4 0xb000 4.56 d4b1199928a625cd76f1bc451a33157a

.rsrc 0x230000 0xabda8 0xabe00 4.49 f2a68009908213f89f1874f2dd9c2689

( 18 imports )

> zlibwapi.dll: compress2, uncompress

> KERNEL32.dll: RtlUnwind, SetStdHandle, GetFileType, HeapSize, IsValidCodePage, GetTimeZoneInformation, GetStdHandle, LCMapStringA, LCMapStringW, GetStringTypeA, GetStringTypeW, SetHandleCount, FreeEnvironmentStringsA, GetEnvironmentStrings, FreeEnvironmentStringsW, GetEnvironmentStringsW, QueryPerformanceCounter, GetConsoleCP, GetConsoleMode, WriteConsoleA, GetConsoleOutputCP, WriteConsoleW, SetEnvironmentVariableA, SizeofResource, LockResource, LoadResource, GetCommandLineA, VirtualQuery, GetSystemInfo, VirtualProtect, ExitThread, IsDebuggerPresent, SetUnhandledExceptionFilter, UnhandledExceptionFilter, GetDateFormatA, GetTimeFormatA, GetSystemTimeAsFileTime, SetErrorMode, GetOEMCP, GetCPInfo, GlobalFlags, TlsFree, LocalReAlloc, TlsSetValue, TlsAlloc, GlobalHandle, GlobalReAlloc, TlsGetValue, ConvertDefaultLocale, EnumResourceLanguagesA, lstrcmpA, GetFullPathNameA, GetProfileIntA, GetExitCodeThread, TerminateThread, EnumResourceTypesA, EnumResourceNamesA, ResumeThread, FindResourceA, SuspendThread, WideCharToMultiByte, SetLastError, GetLastError, LoadLibraryA, HeapAlloc, HeapFree, HeapDestroy, HeapCreate, InterlockedIncrement, GetProcAddress, InterlockedDecrement, GetModuleHandleA, GetTickCount, MultiByteToWideChar, CreateDirectoryA, SetFileAttributesA, MoveFileExA, DeleteFileA, RemoveDirectoryA, CloseHandle, EnterCriticalSection, LeaveCriticalSection, Sleep, lstrlenA, ExitProcess, SetEvent, lstrlenW, OutputDebugStringA, MulDiv, DeleteCriticalSection, CreateEventA, WaitForSingleObject, FreeLibrary, ResetEvent, ReadDirectoryChangesW, GetThreadPriority, GetCurrentThread, SetThreadPriority, GetCurrentProcess, GetFileAttributesA, CreateFileA, CreateIoCompletionPort, InitializeCriticalSection, PostQueuedCompletionStatus, GetQueuedCompletionStatus, DuplicateHandle, SetEndOfFile, UnlockFile, LockFile, FlushFileBuffers, GetThreadLocale, GetModuleFileNameW, GlobalSize, GlobalAlloc, GetCurrentProcessId, GlobalLock, GlobalUnlock, GlobalFree, FreeResource, GetCurrentThreadId, GlobalGetAtomNameA, GlobalAddAtomA, GlobalFindAtomA, GlobalDeleteAtom, lstrcmpW, RaiseException, GetShortPathNameA, GetACP, GetLocaleInfoA, GetDriveTypeA, GetProcessHeap, LocalAlloc, TerminateProcess, GetCurrentDirectoryA, SetCurrentDirectoryA, GetLogicalDriveStringsA, ReadProcessMemory, Module32First, Process32Next, Process32First, CreateToolhelp32Snapshot, ReadFile, GetPrivateProfileStringA, DeviceIoControl, CreateThread, lstrcpyA, VirtualFreeEx, WriteProcessMemory, VirtualAllocEx, WritePrivateProfileStringA, GetPrivateProfileIntA, GetVersionExA, ReleaseMutex, CreateMutexA, GetTempPathA, LocalFree, FormatMessageA, WriteFile, SetFilePointer, VirtualFree, VirtualAlloc, GetLongPathNameA, ExpandEnvironmentStringsA, GetFileSize, CopyFileA, FindNextFileA, FindClose, FindFirstFileA, GetWindowsDirectoryA, MoveFileA, GetLocalTime, GetVersion, InterlockedExchange, CompareStringA, CompareStringW, GetVolumeInformationA, GetDiskFreeSpaceExA, GetFileTime, lstrcpynA, OpenProcess, IsBadReadPtr, WaitForMultipleObjects, InitializeCriticalSectionAndSpinCount, GetModuleFileNameA, FileTimeToLocalFileTime, FileTimeToSystemTime, GetUserDefaultLangID, HeapReAlloc, TryEnterCriticalSection, GetStartupInfoA

> USER32.dll: ValidateRect, ShowWindow, MoveWindow, SetWindowTextA, LoadBitmapA, GrayStringA, SendMessageA, EnableWindow, TabbedTextOutA, DrawTextA, GetClientRect, DrawTextExA, GetMenuStringA, InsertMenuA, InflateRect, EndPaint, BeginPaint, GetWindowDC, ClientToScreen, FillRect, SetMenuItemBitmaps, GetMenuCheckMarkDimensions, ModifyMenuA, GetMenuState, CheckMenuItem, GetActiveWindow, CreateDialogIndirectParamA, IsWindowEnabled, GetNextDlgTabItem, EndDialog, SendDlgItemMessageA, WinHelpA, IsChild, GetCapture, SetWindowsHookExA, GetClassLongA, GetClassNameA, SetPropA, GetPropA, RemovePropA, GetFocus, SetFocus, GetWindowTextLengthA, GetForegroundWindow, GetLastActivePopup, SetActiveWindow, BeginDeferWindowPos, EndDeferWindowPos, GetDlgItem, GetTopWindow, UnhookWindowsHookEx, GetMessageTime, GetMessagePos, MapWindowPoints, GetScrollRange, SetScrollPos, GetScrollPos, ReleaseCapture, CharNextA, WindowFromPoint, DeleteMenu, GetNextDlgGroupItem, DestroyIcon, RegisterClipboardFormatA, TranslateAcceleratorA, SetMenu, SetRectEmpty, CreatePopupMenu, InsertMenuItemA, LoadAcceleratorsA, ReuseDDElParam, UnpackDDElParam, SetParent, ShowScrollBar, GetMenu, GetMenuItemCount, MapVirtualKeyA, GetMenuItemInfoA, SetCapture, DestroyMenu, MapDialogRect, SetWindowContextHelpId, ShowOwnedPopups, GetSysColorBrush, UnregisterClassA, CopyAcceleratorTableA, IsRectEmpty, SetRect, InvalidateRgn, CallNextHookEx, UnionRect, GetDCEx, PostMessageA, KillTimer, IsWindow, SetTimer, InvalidateRect, LoadIconA, GetSystemMetrics, UpdateWindow, WaitForInputIdle, PostQuitMessage, PeekMessageA, TranslateMessage, DispatchMessageA, GetSystemMenu, GetParent, BringWindowToTop, SystemParametersInfoA, AnimateWindow, GetAsyncKeyState, GetWindowRect, GetDC, ReleaseDC, MessageBeep, MsgWaitForMultipleObjects, DefWindowProcA, DestroyWindow, RegisterClassA, TranslateMDISysAccel, DrawMenuBar, DefFrameProcA, GetClassInfoExA, GetClassInfoA, AdjustWindowRectEx, ScreenToClient, EqualRect, DeferWindowPos, GetScrollInfo, SetScrollInfo, GetDlgCtrlID, SetWindowPos, OffsetRect, IntersectRect, IsIconic, GetWindowPlacement, GetSysColor, DrawFrameControl, DrawFocusRect, CallWindowProcA, PtInRect, ExitWindowsEx, GetWindow, SetCursor, GetWindowLongA, SetWindowLongA, GetMenuItemID, TrackPopupMenu, LoadCursorA, SetMenuItemInfoA, SetForegroundWindow, SetMenuDefaultItem, IsWindowVisible, FindWindowExA, GetDesktopWindow, GetKeyState, MessageBoxA, BroadcastSystemMessageA, FindWindowA, GetWindowTextA, GetWindowThreadProcessId, EnableMenuItem, SetCursorPos, wsprintfA, IsDialogMessageA, RegisterWindowMessageA, DrawEdge, SendMessageTimeoutA, GetDoubleClickTime, GetKeyboardLayoutList, LockWindowUpdate, CharUpperA, GetKeyboardState, ToAsciiEx, HideCaret, ShowCaret, GetWindowRgn, IsMenu, GetMenuDefaultItem, LoadMenuA, GetCursorPos, GetSubMenu, CopyRect, GetMessageA, PostThreadMessageA, CreateWindowExA, OpenClipboard, EnableScrollBar, CloseClipboard, SetClipboardData, EmptyClipboard, GetClipboardData, IsClipboardFormatAvailable, mouse_event, RedrawWindow, LoadImageA, EnumChildWindows, DrawAnimatedRects, CreateIconFromResourceEx, LookupIconIdFromDirectoryEx, InvertRect, DrawStateA, GetIconInfo, DrawIconEx, CopyIcon, CreateIconIndirect, GetCursor, SetWindowRgn

> GDI32.dll: ScaleWindowExtEx, ExtSelectClipRgn, DeleteDC, CreatePatternBrush, GetDeviceCaps, CreateFontIndirectA, CreateRectRgnIndirect, SetRectRgn, CombineRgn, PatBlt, CopyMetaFileA, GetTextExtentPoint32A, GetRgnBox, GetTextColor, SetWindowExtEx, StretchDIBits, SetWindowOrgEx, ScaleViewportExtEx, SetViewportExtEx, OffsetViewportOrgEx, SetViewportOrgEx, GetPixel, CreateRectRgn, SelectClipRgn, GetBkColor, GetObjectA, Escape, BitBlt, CreateSolidBrush, CreateCompatibleDC, RoundRect, LPtoDP, CreateCompatibleBitmap, PtVisible, RectVisible, TextOutA, GetMapMode, ExtTextOutA, GetWindowExtEx, GetViewportExtEx, DPtoLP, CreateFontA, Rectangle, MoveToEx, CreatePen, DeleteObject, SelectObject, GetStockObject, SetTextColor, CreateBrushIndirect, StretchBlt, SetBkColor, GetTextMetricsA, GetClipBox, CreateBitmap, SaveDC, RestoreDC, SetBkMode, SetStretchBltMode, SetMapMode, ExcludeClipRect, LineTo, Polygon, SetPixel, EnumFontFamiliesExA, GetBoundsRect, CreateDIBSection, GetDIBits, SetDIBits, GetBitmapBits, CreatePolygonRgn, GetCurrentObject, PtInRegion, ExtCreateRegion, GetViewportOrgEx, SetTextAlign

> comdlg32.dll: GetFileTitleA, GetOpenFileNameA, GetSaveFileNameA

> WINSPOOL.DRV: ClosePrinter, DocumentPropertiesA, OpenPrinterA

> ADVAPI32.dll: AccessCheck, RegQueryValueExA, IsTextUnicode, RegCloseKey, OpenProcessToken, LookupPrivilegeValueA, AdjustTokenPrivileges, RegQueryValueA, RegCreateKeyExA, RegSetKeySecurity, DuplicateToken, AllocateAndInitializeSid, InitializeSecurityDescriptor, GetLengthSid, InitializeAcl, AddAccessAllowedAce, SetSecurityDescriptorDacl, SetSecurityDescriptorGroup, SetSecurityDescriptorOwner, IsValidSecurityDescriptor, RegOpenKeyExA, FreeSid, LockServiceDatabase, UnlockServiceDatabase, ChangeServiceConfigA, QueryServiceStatusEx, DeleteService, ControlService, CloseServiceHandle, StartServiceA, CreateServiceA, OpenServiceA, OpenSCManagerA, RegQueryInfoKeyA, GetUserNameA, RegSetValueExA, RegDeleteValueA, RegEnumValueA, OpenThreadToken, RegEnumKeyExA, RegDeleteKeyA, RegEnumKeyA, RegOpenKeyA, RegNotifyChangeKeyValue

> SHELL32.dll: Shell_NotifyIconA, SHAppBarMessage, DragQueryFileA, DragFinish, DragAcceptFiles, SHBrowseForFolderA, SHGetSpecialFolderLocation, SHGetPathFromIDListA, SHGetMalloc, SHCreateDirectoryExA, -, SHGetFolderPathA, ShellExecuteA, ShellExecuteExA

> COMCTL32.dll: _TrackMouseEvent, ImageList_GetImageCount, ImageList_GetIconSize, ImageList_DrawEx, InitCommonControlsEx, ImageList_Destroy

> SHLWAPI.dll: SHSetValueA, PathFindFileNameA, PathFindExtensionA, PathIsUNCA, PathStripToRootA, StrToIntA, PathIsDirectoryA, PathIsNetworkPathA, SHDeleteKeyA, SHDeleteValueA, PathFileExistsA

> oledlg.dll: -, -

> ole32.dll: CreateStreamOnHGlobal, CoRegisterMessageFilter, OleFlushClipboard, OleIsCurrentClipboard, CoRevokeClassObject, OleInitialize, CoFreeUnusedLibraries, OleUninitialize, CreateILockBytesOnHGlobal, StgCreateDocfileOnILockBytes, StgOpenStorageOnILockBytes, CoGetClassObject, CoDisconnectObject, CLSIDFromString, CLSIDFromProgID, CoTaskMemAlloc, ReleaseStgMedium, CoCreateInstance, CoTaskMemFree, CoInitialize, CoUninitialize, OleDuplicateData, CoLockObjectExternal, RevokeDragDrop, OleGetClipboard, DoDragDrop

> OLEAUT32.dll: -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -, -

> urlmon.dll: CoInternetCreateSecurityManager

> update.dll: _STClearFiles@0, _STDownloadFiles@4, _STSetOption@8, _STIsConnected@0, _STAddFile@8

> RPCRT4.dll: UuidCreateSequential

> VERSION.dll: GetFileVersionInfoSizeA, VerQueryValueA, GetFileVersionInfoA

> WINMM.dll: PlaySoundA

( 0 exports )

Prevx info: http://info.prevx.com/aboutprogramtext.asp?PX5=88DA327AF062EC5530172DA38066A800372E8D11

ganz unten steht Host: 008i IP Address: 127.0.0.1 Geändert von Nirual (27.04.2008 um 17:03 Uhr) |

| | #7 | |

| /// AVZ-Toolkit Guru      | adware.agent.bnZitat:

Verbiete jegliche Aktionen dieses Programmes! Und ignoriere alle Warnungen/Meldungen von Systweak AntiSpyware. Folge dieser Anleitung! Melde dich danach mit frischem HJT log.

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #8 |

| adware.agent.bn Logfile of Trend Micro HijackThis v2.0.2 Scan saved at 18:26:14, on 27.04.2008 Platform: Windows XP SP2 (WinNT 5.01.2600) MSIE: Internet Explorer v6.00 SP2 (6.00.2900.2180) Boot mode: Normal Running processes: C:\WINDOWS\System32\smss.exe C:\WINDOWS\system32\csrss.exe C:\WINDOWS\system32\winlogon.exe C:\WINDOWS\system32\services.exe C:\WINDOWS\system32\lsass.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\system32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\svchost.exe C:\Programme\Alwil Software\Avast4\aswUpdSv.exe C:\Programme\Alwil Software\Avast4\ashServ.exe C:\WINDOWS\system32\spoolsv.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe C:\WINDOWS\Explorer.EXE C:\WINDOWS\system32\RUNDLL32.EXE C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe C:\Programme\Spyware Doctor\pctsTray.exe C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe C:\Programme\Adobe\Photoshop Elements 6.0\apdproxy.exe C:\WINDOWS\RTHDCPL.EXE C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe C:\Programme\Messenger\msmsgs.exe C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe D:\Programme\Free Download Manager\fdm.exe C:\Programme\ICQ6\ICQ.exe C:\Programme\Spybot - Search & Destroy\TeaTimer.exe C:\Programme\Google\Google Updater\GoogleUpdater.exe C:\Programme\Hamachi\hamachi.exe C:\Programme\Adobe\Photoshop Elements 6.0\PhotoshopElementsFileAgent.exe C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe D:\xampp\apache\bin\apache.exe C:\Programme\Bonjour\mDNSResponder.exe C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe D:\xampp\mysql\bin\mysqld-nt.exe C:\WINDOWS\System32\nvsvc32.exe C:\Programme\Spyware Doctor\pctsAuxs.exe C:\Programme\Spyware Doctor\pctsSvc.exe D:\xampp\apache\bin\apache.exe C:\Programme\Alwil Software\Avast4\ashMaiSv.exe C:\Programme\Alwil Software\Avast4\ashWebSv.exe C:\WINDOWS\System32\svchost.exe C:\WINDOWS\System32\alg.exe C:\Programme\Spyware Terminator\sp_rsser.exe C:\WINDOWS\system32\msiexec.exe C:\Programme\Lavasoft\Ad-Aware 2007\aawservice.exe C:\Programme\Lavasoft\Ad-Aware 2007\Ad-Aware2007.exe C:\Programme\Mozilla Firefox\firefox.exe C:\WINDOWS\system32\NOTEPAD.EXE C:\Programme\Trend Micro\HijackThis\HijackThis.exe C:\WINDOWS\System32\wbem\wmiprvse.exe R1 - HKLM\Software\Microsoft\Internet Explorer\Main,CustomizeSearch = http://dnl.crawler.com/support/sa_customize.aspx?TbId=60429 R1 - HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings,ProxyOverride = *.local O2 - BHO: AcroIEHlprObj Class - {06849E9F-C8D7-4D59-B87D-784B7D6BE0B3} - C:\Programme\Adobe\Acrobat 6.0\Reader\ActiveX\AcroIEHelper.dll O2 - BHO: (no name) - {1CB20BF0-BBAE-40A7-93F4-6435FF3D0411} - C:\Programme\Crawler\Toolbar\ctbr.dll O2 - BHO: Spybot-S&D IE Protection - {53707962-6F74-2D53-2644-206D7942484F} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O2 - BHO: Google Toolbar Helper - {AA58ED58-01DD-4d91-8333-CF10577473F7} - c:\programme\google\googletoolbar1.dll O2 - BHO: Google Toolbar Notifier BHO - {AF69DE43-7D58-4638-B6FA-CE66B5AD205D} - C:\Programme\Google\GoogleToolbarNotifier\2.1.1119.1736\swg.dll O2 - BHO: FDMIECookiesBHO Class - {CC59E0F9-7E43-44FA-9FAA-8377850BF205} - D:\Programme\Free Download Manager\iefdm2.dll O3 - Toolbar: &Google - {2318C2B1-4965-11d4-9B18-009027A5CD4F} - c:\programme\google\googletoolbar1.dll O3 - Toolbar: &Crawler Toolbar - {4B3803EA-5230-4DC3-A7FC-33638F3D3542} - C:\Programme\Crawler\Toolbar\ctbr.dll O4 - HKLM\..\Run: [NvCplDaemon] RUNDLL32.EXE C:\WINDOWS\System32\NvCpl.dll,NvStartup O4 - HKLM\..\Run: [nwiz] nwiz.exe /install O4 - HKLM\..\Run: [NvMediaCenter] RUNDLL32.EXE C:\WINDOWS\System32\NvMcTray.dll,NvTaskbarInit O4 - HKLM\..\Run: [Google Desktop Search] "C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe" /startup O4 - HKLM\..\Run: [ISTray] "C:\Programme\Spyware Doctor\pctsTray.exe" O4 - HKLM\..\Run: [TkBellExe] "C:\Programme\Gemeinsame Dateien\Real\Update_OB\realsched.exe" -osboot O4 - HKLM\..\Run: [Adobe Photo Downloader] "C:\Programme\Adobe\Photoshop Elements 6.0\apdproxy.exe" O4 - HKLM\..\Run: [RTHDCPL] RTHDCPL.EXE O4 - HKLM\..\Run: [Alcmtr] ALCMTR.EXE O4 - HKLM\..\Run: [avgnt] "C:\Programme\Avira\AntiVir PersonalEdition Classic\avgnt.exe" /min O4 - HKLM\..\Run: [avast!] C:\PROGRA~1\ALWILS~1\Avast4\ashDisp.exe O4 - HKCU\..\Run: [MSMSGS] "C:\Programme\Messenger\msmsgs.exe" /background O4 - HKCU\..\Run: [swg] C:\Programme\Google\GoogleToolbarNotifier\GoogleToolbarNotifier.exe O4 - HKCU\..\Run: [Free Download Manager] "D:\Programme\Free Download Manager\fdm.exe" -autorun O4 - HKCU\..\Run: [ICQ] "C:\Programme\ICQ6\ICQ.exe" silent O4 - HKCU\..\Run: [SpybotSD TeaTimer] C:\Programme\Spybot - Search & Destroy\TeaTimer.exe O4 - HKUS\S-1-5-19\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'LOKALER DIENST') O4 - HKUS\S-1-5-20\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'NETZWERKDIENST') O4 - HKUS\S-1-5-18\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'SYSTEM') O4 - HKUS\.DEFAULT\..\Run: [CTFMON.EXE] C:\WINDOWS\System32\CTFMON.EXE (User 'Default user') O4 - Startup: hamachi.lnk = C:\Programme\Hamachi\hamachi.exe O4 - Global Startup: Google Updater.lnk = C:\Programme\Google\Google Updater\GoogleUpdater.exe O8 - Extra context menu item: Alles mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlall.htm O8 - Extra context menu item: Auswahl mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlselected.htm O8 - Extra context menu item: Datei mit FDM herunterladen - file://D:\Programme\Free Download Manager\dllink.htm O8 - Extra context menu item: Videos mit FDM herunterladen - file://D:\Programme\Free Download Manager\dlfvideo.htm O9 - Extra button: (no name) - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra 'Tools' menuitem: Spybot - Search & Destroy Configuration - {DFB852A3-47F8-48C4-A200-58CAB36FD2A2} - C:\PROGRA~1\SPYBOT~1\SDHelper.dll O9 - Extra button: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra 'Tools' menuitem: ICQ6 - {E59EB121-F339-4851-A3BA-FE49C35617C2} - C:\Programme\ICQ6\ICQ.exe O9 - Extra button: Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra 'Tools' menuitem: Windows Messenger - {FB5F1910-F110-11d2-BB9E-00C04F795683} - C:\Programme\Messenger\msmsgs.exe O9 - Extra button: Klicke hier um das Projekt xp-AntiSpy zu unterstützen - {0e921e80-267a-42aa-aee4-60b9a1222a44} - C:\Programme\xp-AntiSpy\sponsoring\sponsor.html (HKCU) O9 - Extra 'Tools' menuitem: Unterstützung für xp-AntiSpy - {0e921e80-267a-42aa-aee4-60b9a1222a44} - C:\Programme\xp-AntiSpy\sponsoring\sponsor.html (HKCU) O16 - DPF: {6414512B-B978-451D-A0D8-FCFDF33E833C} (WUWebControl Class) - http://www.update.microsoft.com/windowsupdate/v6/V5Controls/en/x86/client/wuweb_site.cab?1207833223764 O18 - Protocol: tbr - {4D25FB7A-8902-4291-960E-9ADA051CFBBF} - C:\Programme\Crawler\Toolbar\ctbr.dll O20 - AppInit_DLLs: C:\PROGRA~1\Google\GOOGLE~3\GOEC62~1.DLL O21 - SSODL: vadokmxt - {6FBE0F61-4C49-4F8C-80BD-F0793D8FA941} - C:\WINDOWS\vadokmxt.dll O23 - Service: Ad-Aware 2007 Service (aawservice) - Lavasoft - C:\Programme\Lavasoft\Ad-Aware 2007\aawservice.exe O23 - Service: Adobe Active File Monitor V6 (AdobeActiveFileMonitor6.0) - Unknown owner - C:\Programme\Adobe\Photoshop Elements 6.0\PhotoshopElementsFileAgent.exe O23 - Service: Avira AntiVir Personal Free Antivirus Planer (AntiVirScheduler) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\sched.exe O23 - Service: Avira AntiVir Personal Free Antivirus Guard (AntiVirService) - Avira GmbH - C:\Programme\Avira\AntiVir PersonalEdition Classic\avguard.exe O23 - Service: Apache2.2 - Apache Software Foundation - D:\xampp\apache\bin\apache.exe O23 - Service: avast! iAVS4 Control Service (aswUpdSv) - ALWIL Software - C:\Programme\Alwil Software\Avast4\aswUpdSv.exe O23 - Service: avast! Antivirus - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashServ.exe O23 - Service: avast! Mail Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashMaiSv.exe O23 - Service: avast! Web Scanner - ALWIL Software - C:\Programme\Alwil Software\Avast4\ashWebSv.exe O23 - Service: ##Id_String1.6844F930_1628_4223_B5CC_5BB94B879762## (Bonjour Service) - Apple Computer, Inc. - C:\Programme\Bonjour\mDNSResponder.exe O23 - Service: FLEXnet Licensing Service - Macrovision Europe Ltd. - C:\Programme\Gemeinsame Dateien\Macrovision Shared\FLEXnet Publisher\FNPLicensingService.exe O23 - Service: GoogleDesktopManager - Google - C:\Programme\Google\Google Desktop Search\GoogleDesktop.exe O23 - Service: Google Updater Service (gusvc) - Google - C:\Programme\Google\Common\Google Updater\GoogleUpdaterService.exe O23 - Service: mysql - Unknown owner - D:\xampp\mysql\bin\mysqld-nt.exe O23 - Service: NVIDIA Display Driver Service (NVSvc) - NVIDIA Corporation - C:\WINDOWS\System32\nvsvc32.exe O23 - Service: PC Tools Auxiliary Service (sdAuxService) - PC Tools - C:\Programme\Spyware Doctor\pctsAuxs.exe O23 - Service: PC Tools Security Service (sdCoreService) - PC Tools - C:\Programme\Spyware Doctor\pctsSvc.exe O23 - Service: Spyware Terminator Realtime Shield Service (sp_rssrv) - Crawler.com - C:\Programme\Spyware Terminator\sp_rsser.exe O23 - Service: TuneUp Drive Defrag-Dienst (TuneUp.Defrag) - TuneUp Software GmbH - C:\WINDOWS\System32\TuneUpDefragService.exe -- End of file - 9666 bytes |

| | #9 |

| adware.agent.bn |

| | #10 | ||

| /// AVZ-Toolkit Guru      | adware.agent.bn O.k. soweit. Hast du SmitfraudFix erst mit Option 1 und dann auch wirklich nochmal mit Option 2 laufen lassen? Fixe mit HJT folgenden Eintrag: Zitat:

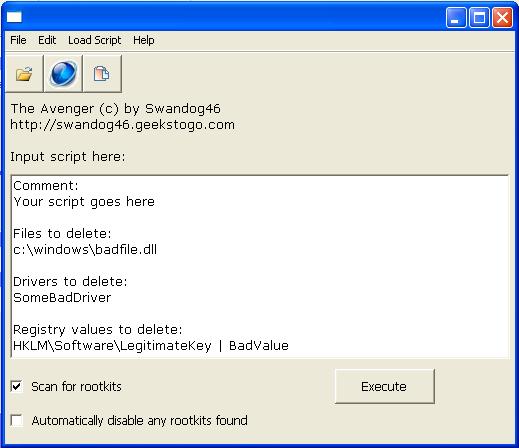

Anleitung Avenger (by swandog46) 1.) Lade dir das Tool Avenger und speichere es auf dem Desktop:  2.) Das Programm so einstellen wie es auf dem Bild zu sehen ist. Kopiere nun folgenden Text in das weiße Feld: (bei -> "input script here") Zitat:

3.) Schliesse nun alle Programme (vorher notfalls abspeichern!) und Browser-Fenster, nach dem ausführen des Avengers wird das System neu gestartet. 4.) Um den Avenger zu starten klicke auf -> Execute Dann bestätigen mit "Yes" das der Rechner neu startet! 5.) Nachdem das System neu gestartet ist, findest du hier einen Report vom Avenger -> C:\avenger.txt Öffne die Datei mit dem Editor und kopiere den gesamten Text in deinen Beitrag hier am Trojaner-Board. Führe bitte einen Scan mit SUPERAntiSpyware durch. Anleitung findest du in meiner Signatur. Um sicher zu gehen dass deine Host-Datei in Ordnung ist lade dir danach bitte Hoster herunter. Starte das Prog und klicke links auf den Button "Restore MS Host File".

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #11 |

| adware.agent.bn Logfile of The Avenger Version 2.0, (c) by Swandog46 http://swandog46.geekstogo.com Platform: Windows XP ******************* Script file opened successfully. Script file read successfully. Backups directory opened successfully at C:\Avenger ******************* Beginning to process script file: Rootkit scan active. No rootkits found! File "C:\WINDOWS\vadokmxt.dll" deleted successfully. Completed script processing. ******************* Finished! Terminate. |

| | #12 |

| adware.agent.bn Ich weiß ja nicht awrum ich nicht editieren kann, aber hier ist rapport: SmitFraudFix v2.319 Scan done at 16:37:41,45, 28.04.2008 Run from C:\Dokumente und Einstellungen\Nirual\Desktop\SmitfraudFix OS: Microsoft Windows XP [Version 5.1.2600] - Windows_NT The filesystem type is NTFS Fix run in safe mode »»»»»»»»»»»»»»»»»»»»»»»» SharedTaskScheduler Before SmitFraudFix !!!Attention, following keys are not inevitably infected!!! SrchSTS.exe by S!Ri Search SharedTaskScheduler's .dll »»»»»»»»»»»»»»»»»»»»»»»» Killing process »»»»»»»»»»»»»»»»»»»»»»»» hosts 127.0.0.1 localhost »»»»»»»»»»»»»»»»»»»»»»»» VACFix VACFix Credits: Malware Analysis & Diagnostic Code: S!Ri »»»»»»»»»»»»»»»»»»»»»»»» Winsock2 Fix S!Ri's WS2Fix: LSP not Found. »»»»»»»»»»»»»»»»»»»»»»»» Generic Renos Fix GenericRenosFix by S!Ri »»»»»»»»»»»»»»»»»»»»»»»» Deleting infected files »»»»»»»»»»»»»»»»»»»»»»»» IEDFix IEDFix Credits: Malware Analysis & Diagnostic Code: S!Ri »»»»»»»»»»»»»»»»»»»»»»»» 404Fix 404Fix Credits: Malware Analysis & Diagnostic Code: S!Ri »»»»»»»»»»»»»»»»»»»»»»»» DNS HKLM\SYSTEM\CCS\Services\Tcpip\..\{5942BBCD-629F-44D7-A492-BA5A7E5100F1}: DhcpNameServer=85.216.127.130 192.168.2.1 HKLM\SYSTEM\CS1\Services\Tcpip\..\{5942BBCD-629F-44D7-A492-BA5A7E5100F1}: DhcpNameServer=85.216.127.130 192.168.2.1 HKLM\SYSTEM\CS3\Services\Tcpip\..\{5942BBCD-629F-44D7-A492-BA5A7E5100F1}: DhcpNameServer=85.216.127.130 192.168.2.1 HKLM\SYSTEM\CS3\Services\Tcpip\Parameters: DhcpNameServer=85.216.127.130 192.168.2.1 »»»»»»»»»»»»»»»»»»»»»»»» Deleting Temp Files »»»»»»»»»»»»»»»»»»»»»»»» Winlogon.System !!!Attention, following keys are not inevitably infected!!! [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon] "System"="" »»»»»»»»»»»»»»»»»»»»»»»» Registry Cleaning Registry Cleaning done. »»»»»»»»»»»»»»»»»»»»»»»» SharedTaskScheduler After SmitFraudFix !!!Attention, following keys are not inevitably infected!!! SrchSTS.exe by S!Ri Search SharedTaskScheduler's .dll »»»»»»»»»»»»»»»»»»»»»»»» End |

| | #13 | |

| /// AVZ-Toolkit Guru      | adware.agent.bnZitat:

PS: Editieren kann man nur eine kurzeZeit nach dem Post..

__________________ - Sämtliche Hilfestellungen im Forum werden ohne Gewährleistung oder Haftung gegeben - |

| | #14 |

| adware.agent.bn Ähmm der Link ist tot aber ich hab die Anleitung gefunden Geändert von Nirual (28.04.2008 um 18:09 Uhr) |

| | #15 |

| adware.agent.bn SUPERAntiSpyware Scan Log http://www.superantispyware.com Generated 04/28/2008 at 07:24 PM Application Version : 4.0.1154 Core Rules Database Version : 3448 Trace Rules Database Version: 1440 Scan type : Complete Scan Total Scan Time : 00:17:48 Memory items scanned : 621 Memory threats detected : 0 Registry items scanned : 3741 Registry threats detected : 0 File items scanned : 15431 File threats detected : 2 Adware.Tracking Cookie C:\Dokumente und Einstellungen\Nirual\Cookies\nirual@atwola[1].txt Adware.SXGAdvisor-A C:\PROGRAMME\TREND MICRO\HIJACKTHIS\BACKUPS\BACKUP-20080426-123758-710.DLL |

|

| Themen zu adware.agent.bn |

| andere, antivir, avira, avira antivir, compu, computer, destroy, doctor, gefunde, gelöscht, gesuch, gesucht, großes, nichts, problem, search, spybot, spybot search and destroy, spyware, spyware doctor, viren, virus |